Redline DAO: Tại sao lại lạc quan về tương lai của ví Web3?

Tuyển chọn TechFlowTuyển chọn TechFlow

Redline DAO: Tại sao lại lạc quan về tương lai của ví Web3?

Dù là ví hợp đồng thông minh hay ví tài khoản cá nhân, chìa khóa riêng đều có quyền kiểm soát tuyệt đối đối với ví. Một khi chìa khóa riêng bị mất, ví của chúng ta sẽ hoàn toàn đối mặt với rủi ro.

Tác giả: Ggg, Redline DAO

-

"Không phải khóa của bạn, không phải coin của bạn", dù là ví hợp đồng thông minh hay ví tài khoản cá nhân, khóa riêng đều có quyền kiểm soát tuyệt đối đối với ví; một khi mất khóa riêng, ví của chúng ta sẽ hoàn toàn đối mặt với rủi ro.

-

Khóa riêng là nền tảng của ví, cụm từ khôi phục (seed phrase) là phương án khôi phục khóa riêng và cũng chính là trở ngại hiện tại trong sự phát triển của ví.

-

Các giải pháp không cần cụm từ khôi phục dựa trên MPC và khôi phục xã hội là nền tảng cho việc phổ cập đại chúng (Mass Adoption).

-

Nhiều khả năng hơn cho ví tương lai, kỳ vọng về EIP-4337.

Năm 2010, Vitalik Buterin - người sáng lập Ethereum - từng có một tài khoản thợ thuật sĩ trong trò chơi World of Warcraft. Một ngày nọ, Blizzard quyết định giảm sức mạnh nghiêm trọng cho nhân vật này bằng cách loại bỏ phần gây sát thương phép thuật khỏi kỹ năng Hút máu sinh mệnh. Anh đã khóc rồi ngủ thiếp đi, và ngay lúc đó nhận ra được sự đáng sợ mà máy chủ tập trung mang lại, nên quyết định rời bỏ để xây dựng mạng lưới phi tập trung Ethereum.

Tháng 11 năm 2022, sàn giao dịch phái sinh lớn nhất thế giới FTX bị phanh phui việc chiếm dụng tiền của người dùng, người sáng lập SBF bị cảnh sát Bahamas bắt giữ và chuẩn bị dẫn độ sang Mỹ xét xử.

Từ những game thủ thuật sĩ bị Blizzard phản bội vô cớ 13 năm trước đến những nạn nhân FTX đang đấu tranh đòi công lý hôm nay, chúng ta ngày càng nhận thức rõ hơn tầm quan trọng của câu nói "Not your key, not your coin": ngay cả khi có các cơ quan kiểm toán/giám sát bên thứ ba, các máy chủ tập trung vẫn có thể tự ý thay đổi hoặc làm đẹp dữ liệu; trong khi đó, trên mạng lưới phi tập trung, sổ cái blockchain minh bạch và không thể sửa đổi, miễn là chúng ta nắm giữ khóa riêng của tài khoản, chúng ta sẽ có quyền kiểm soát tuyệt đối đối với tài sản cá nhân.

Phi tập trung thật tuyệt vời, nhưng cái giá phải trả thì sao?

Chúng ta sống trong mạng blockchain là người chịu trách nhiệm đầu tiên đối với tài sản cá nhân. Khi đa số người dùng lựa chọn ví trên chuỗi, cân nhắc quan trọng nhất là: tôi sẵn sàng gánh bao nhiêu rủi ro và trách nhiệm cho tài sản của mình? Lấy ví dụ các tổ chức tài chính truyền thống:

-

Đối với người dùng theo đuổi tính an toàn, họ muốn gửi tiền vào ngân hàng có quy trình mở tài khoản phức tạp nhưng quy mô lớn: mức độ an toàn vốn (rủi ro) của ngân hàng lớn > bước mở tài khoản nghiêm ngặt (trách nhiệm)

-

Đối với người dùng theo đuổi tính ứng dụng, họ chỉ cần lưu tiền trong WeChat Pay và Alipay, nơi có thể thực hiện giao dịch P2P thuận tiện, chỉ cần CMND và số điện thoại để đăng ký, dù WeChat và Alipay chỉ là hai doanh nghiệp niêm yết chứ không phải ngân hàng được nhà nước hỗ trợ: tính tiện lợi của WeChat (trách nhiệm) > tình trạng hoạt động của WeChat (rủi ro)

Trở lại web3, chúng ta có hai cách lưu trữ tài sản trong web3: ví được quản lý (custodial wallet) và ví không được quản lý (non-custodial wallet), và trước đó chúng ta cần giới thiệu sơ lược nguyên lý hoạt động của ví:

Ví và Khóa Riêng

Việc tạo tài khoản tức là quá trình tạo khóa riêng. Trên Ethereum, có hai loại tài khoản: tài khoản EOA (External Owned Account – tài khoản sở hữu ngoài) và tài khoản hợp đồng (contract account – hợp đồng thông minh được triển khai trên chuỗi bởi tài khoản EOA):

-

Lấy tài khoản EOA làm ví dụ,

EOA address

-

Sinh ra một số ngẫu nhiên 256 bit làm khóa riêng, sau đó sử dụng thuật toán SHA3 suy ra khóa công khai tương ứng từ khóa riêng, rồi dùng keccak-256 tính toán địa chỉ (20 byte cuối cùng của hàm băm gốc), như vậy ta có được một tài khoản cá nhân tương ứng duy nhất với khóa riêng. Trong quá trình này, khóa riêng sẽ được tính toán để sinh ra 12 từ khôi phục (mnemonic), và chúng ta có thể dùng cụm từ khôi phục để suy ngược lại khóa riêng.

-

Hiện nay, các ví dApp phổ biến nhất trên các chuỗi chính đều là ví EOA, ví dụ như Metamask, Phantom (Solana), BSC Wallet (BSC), Keplr (Cosmos).

2. Tài khoản thông minh (smart account) là đoạn mã EVM được triển khai trên chuỗi bởi tài khoản EOA, có thể thực hiện các chức năng khác nhau. Tuy nhiên, khác với tài khoản EOA, tài khoản hợp đồng không có khóa riêng và không thể tự khởi chạy; nó chỉ có thể được gọi bởi tài khoản EOA. Chính vì vậy, quyền kiểm soát cuối cùng của ví hợp đồng thông minh = khóa riêng của tài khoản EOA dùng để triển khai hợp đồng. Theo cách hiểu này, ví hợp đồng thông minh cũng bị kiểm soát bởi khóa riêng. Bất cứ khi nào địa chỉ ví là một hợp đồng, đó chính là ví hợp đồng thông minh.

Ví hợp đồng thông minh được chia thành ví đa chữ ký (multisig account) và ví trừu tượng hóa tài khoản (abstract account):

-

Ví đa chữ ký: Ngay từ năm 2013, ví đa chữ ký đã trở thành lựa chọn hàng đầu của các tổ chức quỹ. Công nghệ này ban đầu được phát triển trong hệ sinh thái Bitcoin, và hiện nay cũng tồn tại các ví đa chữ ký xuất sắc trên Ethereum (ví dụ như Gnosis Safe). Quỹ Ethereum sử dụng một dạng ví đa chữ ký 4-trên-7 (tức là tạo một hợp đồng thông minh để lưu quỹ, được kiểm soát bởi 7 tài khoản EOA, chỉ khi có ít nhất 4/7 tài khoản EOA ký xác nhận thì mới thực hiện được giao dịch).

-

Trừu tượng hóa tài khoản là dùng một ví EOA đơn lẻ điều khiển địa chỉ hợp đồng nhằm mô phỏng hiệu ứng như ví EOA, các dự án nổi bật như Argent/Loopring thuộc nhóm ví trừu tượng hóa tài khoản.

Apecoin Contract Address

3. Sau khi tài khoản được tạo, mọi hoạt động trên chuỗi đều không thể thiếu sự tham gia của khóa riêng.

-

Theo lời giới thiệu của thầy Liao Xuefeng:

Trong một mạng lưới phi tập trung, không tồn tại một tổ chức tin cậy giống như ngân hàng. Để đạt được giao dịch giữa hai nút, chúng ta phải xây dựng một cơ chế giao dịch an toàn trong điều kiện không tin tưởng.

Giả sử Tiểu Minh và Tiểu Hồng muốn thực hiện một giao dịch, một cách tạo giao dịch là Tiểu Hồng tuyên bố rằng Tiểu Minh đã đưa cho cô ấy 10.000 tệ, rõ ràng điều này không đáng tin cậy;

Một cách khác là: Tiểu Minh tuyên bố rằng anh ấy đã đưa Tiểu Hồng 10.000 tệ, chỉ cần xác minh được tuyên bố này đúng là do Tiểu Minh đưa ra và Tiểu Minh thực sự có đủ 10.000 tệ, thì giao dịch được coi là hợp lệ.

Làm thế nào để xác minh tuyên bố của Tiểu Minh?

-

Chữ ký được tạo bởi khóa riêng cho phép người xác minh xác nhận người khởi tạo tuyên bố: bất kỳ ai cũng có thể đối chiếu chữ ký số và kết quả chuyển khoản thông qua khóa công khai, vì chỉ có Tiểu Minh - người sở hữu khóa riêng - mới có thể khởi tạo tuyên bố này, do đó ta có thể tin chắc rằng tuyên bố này đúng là do Tiểu Minh thực hiện.

-

Trong mạng Ethereum, các giao dịch này không chỉ bao gồm giao dịch chuyển tiền P2P mà còn bao gồm cả việc gọi hợp đồng thông minh.

-

Do đó, khi chúng ta sử dụng ví hằng ngày, nghĩa là đang dùng nền tảng ví để gọi khóa riêng cục bộ nhằm hoàn tất việc ký tên trên chuỗi.

Tính bảo mật, ngưỡng门槛 và khả năng chống kiểm duyệt của ví

Mọi thứ của ví đều xoay quanh khóa riêng.

Về bản chất, ví là một:

1. Công cụ tạo khóa riêng,

2. Lưu trữ khóa riêng,

3. Sử dụng khóa riêng,

4. Sao lưu khóa riêng,

5. Khôi phục khóa riêng.

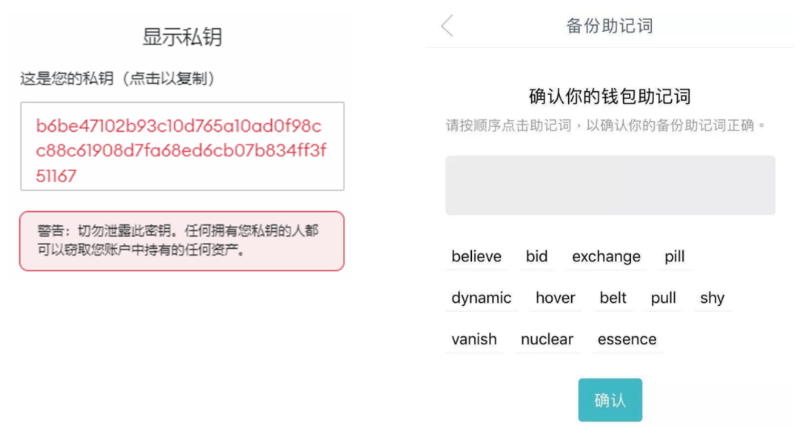

Phương án sao lưu/khôi phục khóa riêng phổ biến hiện nay là cụm từ khôi phục (mnemonic), tức là 12 hoặc 24 từ xuất hiện khi đăng ký ví:

-

Cụm từ khôi phục có thể suy ra văn bản rõ của khóa riêng; khi người dùng di chuyển ví sang thiết bị mới, chỉ cần nhập cụm từ khôi phục vào ứng dụng ví để suy ngược lại khóa riêng, từ đó giành lại quyền kiểm soát ví.

-

Đối với người dùng, khóa riêng = cụm từ khôi phục, nhưng hai khái niệm này vẫn có sự khác biệt trong trải nghiệm sử dụng hằng ngày: cụm từ khôi phục là phương án sao lưu và khôi phục khóa riêng.

-

Một phép so sánh: cụm từ khôi phục giống như việc bạn sao chép chìa khóa của mình; khi chìa khóa bị mất, bạn có thể dùng cụm từ khôi phục để tạo lại một chiếc chìa khóa giống hệt.

Do khóa riêng là chứng thực duy nhất để tương tác với mạng blockchain, trách nhiệm của chúng ta là bảo vệ tốt khóa riêng và cụm từ khôi phục. Cách an toàn nhất để tạo tài khoản đương nhiên là trong môi trường ngoại tuyến, tự chạy mã để sinh số ngẫu nhiên (khóa riêng) và thuật toán SHA256 để tạo địa chỉ, nhưng ngưỡng门槛 này quá cao, không phù hợp với phần lớn người dùng. Vì vậy, khi lựa chọn ví, người dùng cần cân nhắc ba yếu tố: bảo mật, ngưỡng门槛 và khả năng chống kiểm duyệt:

-

Bảo mật: Chi phí để hacker bẻ khóa riêng/cụm từ khôi phục là bao nhiêu?

Lấy ví dụ ví phần cứng: hacker chỉ có thể đánh cắp khóa riêng bằng cách tấn công lừa đảo hoặc lấy trộm trực tiếp khóa riêng ngoại tuyến.

-

Ngưỡng门槛: Ví dễ dùng đến mức nào?

Quá trình đăng ký Metamask yêu cầu người dùng ghi lại 12 từ khôi phục, khi đổi thiết bị cần nhập lại 12 từ này; trong khi đó, đăng ký sàn Binance hay đăng nhập lại trên thiết bị mới đều có thể hoàn tất bằng email.

-

Chống kiểm duyệt: Quyền kiểm soát cuối cùng của ví có nằm trong tay người dùng không?

Nếu ứng dụng ví lưu trữ văn bản rõ cụm từ khôi phục do người dùng nhập và tải lên máy chủ, hacker có thể đánh cắp ví người dùng bằng cách xâm nhập máy chủ. Ngay cả khi không có tấn công hacker, vẫn tồn tại khả năng đội ngũ dự án Slope ăn cắp dữ liệu từ bên trong, vi phạm nguyên tắc chống kiểm duyệt.

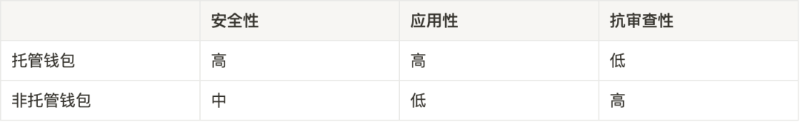

Ví được chia thành hai loại chính: ví không được quản lý (non-custodial) và ví được quản lý tập trung (custodial).

- Ví không được quản lý: Người dùng tự bảo quản cụm từ khôi phục.

a. Lấy ví Metamask làm ví dụ điển hình, MetaMask là một ví tiền mã hóa không được quản lý (hoặc tự quản lý). Không được quản lý có nghĩa là MetaMask không lưu trữ bất kỳ dữ liệu nào về ví, dữ liệu khóa riêng đều ở cấp độ trình duyệt hoặc ứng dụng di động cục bộ. Khi cần thực hiện hoạt động ký tên trên chuỗi, Metamask sẽ gọi khóa riêng từ file cục bộ để ký. Nếu người dùng mất hoặc bị đánh cắp khóa riêng và cụm từ khôi phục, Metamask không thể giúp khôi phục, tài sản sẽ mất vĩnh viễn.

b. Ví phần cứng được coi là an toàn nhất (như Ledger) sử dụng thiết bị phần cứng để sinh khóa riêng và địa chỉ ví ngoại tuyến, sau đó nhập khóa công khai của địa chỉ vào ví web như Metamask, khi cần ký sẽ xác nhận ngoại tuyến qua thiết bị Ledger. Do khóa riêng hoàn toàn không tiếp xúc internet, hacker rất khó đánh cắp. Nhưng nếu người dùng mất cụm từ khôi phục hoặc bị lừa đảo, khả năng bảo vệ của ví phần cứng cũng mất hiệu lực, tài sản vẫn bị đánh cắp.

- Ví được quản lý

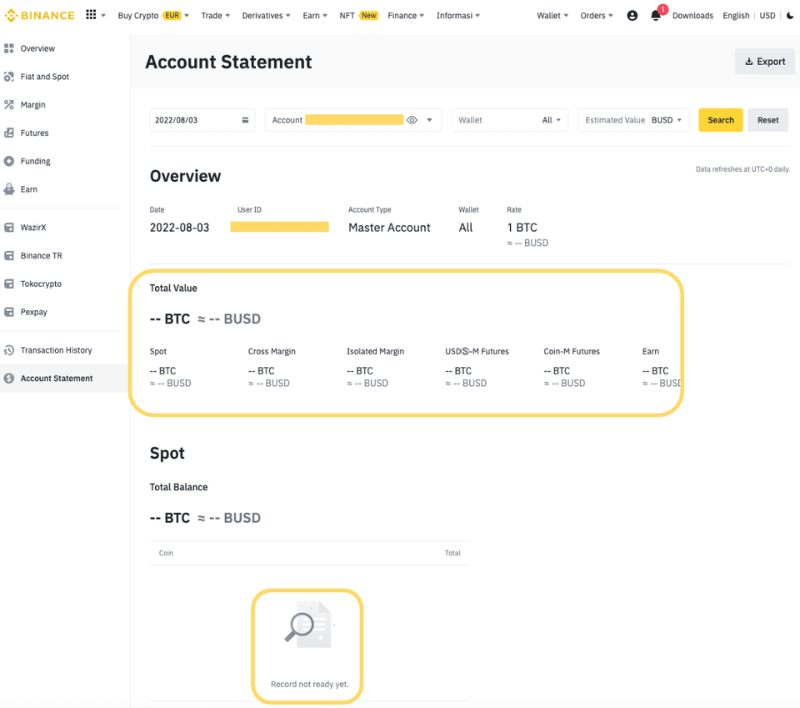

Các ví sàn giao dịch như Coinbase/Binance sử dụng mô hình ví được quản lý. Điểm khác biệt là tài khoản hiển thị trong Coinbase không phải là người dùng sở hữu khóa riêng, mà chỉ là con số kế toán hiển thị trong chương trình Coinbase, chứ không phải tài sản trên chuỗi như hiển thị trên Etherscan. Có thể hiểu là người dùng tin tưởng Coinbase và ủy thác tài sản cho họ, chứ không phải tự sở hữu; do đó tài khoản Coinbase không thể tương tác với các dApp như Uniswap.

Nguồn: Binance

Tổng thể, trong ví được quản lý, đội ngũ dự án thay mặt người dùng bảo quản cụm từ khôi phục, ngưỡng门槛 đăng ký và khôi phục ví thấp, nhưng độ an toàn phụ thuộc vào đội ngũ dự án chứ không phải người dùng, và đội ngũ dự án có quyền kiểm soát thực tế đối với ví. Trong ví không được quản lý, cụm từ khôi phục nằm trong tay người dùng, ngưỡng门槛 đăng ký và khôi phục cao, nhưng độ an toàn và chống kiểm duyệt rất cao.

Những điểm yếu của phương án cụm từ khôi phục

Khi WEB3 tiếp tục phát triển, ngày càng nhiều nhu cầu và kịch bản ứng dụng xuất hiện, hệ sinh thái trên chuỗi phát triển mạnh mẽ, đặc biệt là DeFi Summer năm 2021 đã thu hút đông đảo người dùng trước đây chỉ giao dịch trên sàn chuyển tài sản lên chuỗi. Tính đến tháng 3 năm 2022, MetaMask đã có 30 triệu người dùng hoạt động hàng tháng. Tuy nhiên, cụm từ khôi phục - phương án khôi phục tài khoản phổ biến nhất hiện nay - đã trở thành mục tiêu tấn công chính của hacker: Đối với người dùng thông thường, sự cố ví bị đánh cắp phổ biến nhất là cụm từ khôi phục bị sao chép vào bộ nhớ tạm (clipboard) hoặc bị đánh cắp tệp khóa riêng lưu cục bộ do truy cập website lừa đảo.

-

Khi hacker tấn công, họ cần cân nhắc chi phí và lợi nhuận thu được. Tất cả các khóa riêng (12 từ khôi phục) đều là tập con của một từ điển; chỉ cần liệt kê hết các hoán vị trong từ điển, hacker có thể lấy được toàn bộ tài sản trên chuỗi. Tuy nhiên tỷ lệ lợi nhuận trên chi phí này rất tồi tệ; nếu dùng thuật toán bạo lực liệt kê tất cả tổ hợp;

-

Hiện nay cụm từ khôi phục phổ biến gồm 12 từ tiếng Anh, kho từ vựng gồm 2048 từ. Nghĩa là có 2048^12 = 5,44e39 tổ hợp (5444517870735000000000000000000000000000);

-

Nếu sử dụng lượng tính toán khổng lồ như vậy, hacker đã có thể thực hiện tấn công 51% để kiểm soát mạng BTC;

-

Do đó, phương pháp có tỷ suất lợi nhuận cao hơn với hacker là lấy cụm từ khôi phục bằng cách lừa đảo hoặc đánh cắp tệp khóa riêng lưu trên thiết bị người dùng.

Tiếp tục lấy Metamask làm ví dụ, hacker có thể lấy được cụm từ khôi phục và khóa riêng tại hai vị trí:

- Cụm từ khôi phục

a. Sau khi tạo ví, người dùng cần bảo quản tốt cụm từ khôi phục đã sinh ra. Thông thường khuyến nghị viết tay ra giấy trắng và lưu trữ cẩn thận, nhưng cũng có người lười dùng bộ nhớ tạm để sao chép-dán, lưu trong tệp doc hoặc thậm chí trong tin nhắn WeChat;

b. Nếu hacker đã cài phần mềm độc hại trên điện thoại/máy tính người dùng, theo dõi liên tục clipboard, họ có thể đánh cắp khóa riêng vừa tạo. Ví dụ như VPN QuickQ từng bị phanh phui việc sao chép clipboard để đánh cắp cụm từ khôi phục.

- Khóa riêng

a. Đồng thời, Metamask thường mã hóa và lưu khóa riêng trên thiết bị cục bộ nơi tạo ví để tiện gọi lại, ví dụ như plugin Metamask cài trên Chrome:

i. Vị trí lưu trên Windows, đường dẫn lưu khóa riêng Metamask:

C:\Users\USER_NAME\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn.

ii. Vị trí lưu trên Mac: Library>Application Support>Google>Chrome>Default>Local Extension Settings>nkbihfbeogaeaoehlefnkodbefgpgknn

b. Tức là độ an toàn của Metamask phụ thuộc vào độ an toàn của Chrome; một khi tường lửa Chrome bị hacker xâm nhập, hacker có thể lấy khóa riêng người dùng và chuyển toàn bộ tài sản. Đây cũng là lý do tại sao ví phần cứng an toàn hơn các ví plugin như Metamask.

Ngoài Metamask, một số ví không được quản lý thậm chí không đạt được khả năng chống kiểm duyệt cao, ví dụ như sự cố ví Slope trên Solana bị đánh cắp: ứng dụng di động Slope khi tạo ví Phantom đã gửi cụm từ khôi phục tới máy chủ Sentry của họ qua TLS, và lưu dưới dạng văn bản rõ, nghĩa là bất kỳ ai truy cập được Sentry đều có thể truy cập khóa riêng người dùng.

Ngoài ra, còn nhiều sự cố an ninh ví khác đáng để chúng ta suy ngẫm:

Tài khoản EOA bị đánh cắp

-

Tài khoản của nhà sáng lập Fenbushi Capital bị đánh cắp:

Lý do tài khoản Shen Bo bị đánh cắp là do cụm từ khôi phục bị rò rỉ, ví bị dùng lúc đó là Trust Wallet, số tiền bị đánh cắp bao gồm khoảng 38,23 triệu USDC, 1.607 ETH, 720.000 USDT và 4,13 BTC.

-

Ví Wintermute bị tấn công thiệt hại khoảng 160 triệu USD, nguyên nhân là Wintermute để tiết kiệm phí Gas đã dùng Profanity tạo ví Vanity (địa chỉ bắt đầu bằng 0x0000000, có thể tiết kiệm Gas khi gọi hợp đồng thông minh):

Mục đích thiết kế của Profanity là giúp người dùng tạo tài khoản có hiệu ứng thị giác đặc biệt, ví dụ như bắt đầu hoặc kết thúc bằng ký tự đặc biệt; mặt khác, một số nhà phát triển dùng nó để tạo tài khoản bắt đầu bằng nhiều số 0.

Sau khi Profanity lấy được khóa riêng SeedPrivateKey 32 bit đầu tiên, để va chạm ra địa chỉ tài khoản mong muốn, nó sẽ lặp lại khóa riêng này theo một thuật toán cố định tối đa 2 triệu lần (số liệu trích từ bài viết tiết lộ của 1inch). Khi khóa công khai đã biết, chúng ta có thể duyệt toàn bộ SeedPrivateKey và Iterator để tìm SeedPrivateKey, lượng tính toán khoảng 2^32 nhân 2 triệu lần, card đồ họa có sức mạnh tính toán lớn có thể hoàn thành trong vài ngày hoặc vài giờ.

Tài khoản hợp đồng bị đánh cắp

-

Địa chỉ triển khai hợp đồng Paraswap bị đánh cắp:

Theo báo cáo điều tra của SlowMist: địa chỉ hacker (0xf358..7036) đã giành được quyền truy cập khóa riêng của ParaSwap Deployer và QANplatform Deployer. Hacker rút 1.000 USD từ ParaSwap Deployer và chuyển vào/từ địa chỉ triển khai QANplatform để thử nghiệm. Phân tích địa chỉ 0xf358..7036 bằng nền tảng AML, chúng tôi phát hiện hacker còn đánh cắp The SolaVerse Deployer và nhiều địa chỉ đẹp khác. Tính đến nay, hacker đã đánh cắp hơn 170.000 USD.

-

Cầu Ronin bị hacker tấn công vào tháng 3 năm nay, thiệt hại 173.600 ETH và 25,5 triệu USDC:

Hacker tạo ra một công ty giả mạo, thông qua LinkedIn và WhatsApp tiếp cận kỹ sư cao cấp của Axie, dụ dỗ anh ta bằng cơ hội việc làm mới, tổ chức phỏng vấn, cuối cùng đưa ra mức đãi ngộ hấp dẫn, nhưng file offer chứa mã độc, từ đó xâm nhập thành công hệ thống Axie, đánh cắp khóa riêng của địa chỉ EOA kỹ sư dùng để triển khai hợp đồng.

Ngoài việc là mục tiêu tấn công chính của hacker, phương án cụm từ khôi phục còn là rào cản cao ngăn người dùng mới tham gia WEB3.

-

Khi tạo ví, vì lý do an toàn cần ghi tay 12 từ, và tờ giấy này tốt nhất không chụp ảnh lưu lại. Ngay cả khi dùng phần mềm lưu mật khẩu mã nguồn mở đáng tin cậy (như 1password), chúng ta cũng không thể dùng sao chép-dán tiện lợi vì tồn tại rủi ro bị đánh cắp clipboard.

-

Khi khôi phục ví, tức là đổi thiết bị đăng nhập, cần tìm lại tờ giấy này và nhập lại 12 từ.

Việc bảo quản một tờ giấy ghi 12 từ nghe có vẻ không đáng tin cậy và chẳng hề web3 chút nào: Chúng ta mong ước sống trong tương lai metaverse, nhưng an toàn tài khoản lại phụ thuộc vào một tờ giấy phát minh từ thời Tống. Hai bước này đủ khiến phần lớn người dùng web2 nản lòng, bởi trong thế giới web2, hầu hết quy trình đăng ký đều có thể dùng tài khoản Google/IOS để đăng nhập một cú nhấp.

Các phương án khôi phục tài khoản mới không cần cụm từ khôi phục

Để giảm ngưỡng门槛 ví, thu hút thêm người dùng vào WEB3, chúng ta cần sử dụng phương án đăng nhập như tài khoản mạng xã hội web2, mà không làm mất tính bảo mật và chống kiểm duyệt của ví. Vì vậy, chúng ta cần các phương án khôi phục tài khoản thuận tiện và an toàn hơn. Hiện tại, mọi thảo luận đều hướng tới một kết cục: không cần cụm từ khôi phục. Hiện có hai phương án thực hiện không cần cụm từ khôi phục: phương án MPC và phương án khôi phục xã hội.

-

Phương án MPC: Khóa riêng được tạo đồng thời bởi nhiều bên, tránh được sự cố điểm đơn như mất/khóa riêng bị đánh cắp ở phía người dùng.

Có thể hiểu: MPC giống như xác thực hai yếu tố (3FA), mỗi phương thức xác minh nắm giữ một mảnh khóa, ổ khóa không có chìa riêng biệt; khi một mảnh khóa bị mất, người dùng có thể dùng phương thức xác minh khác để khôi phục mảnh khóa đã mất

-

Phương án khôi phục xã hội: Lưu trữ tiền trong hợp đồng thông minh, kiểm soát bằng ví EOA theo phương án đa chữ ký/đơn chữ ký, và chỉ định người giám hộ đáng tin cậy bên thứ ba; khi khóa riêng ví EOA bị mất, người giám hộ có thể thay đổi quyền kiểm soát hợp đồng, do đó người dùng không cần lưu cụm từ khôi phục.

Thông thường, cộng đồng thường thảo luận song song khôi phục xã hội và ví trừu tượng hóa tài khoản; cần lưu ý rằng khôi phục xã hội là một tiêu chuẩn và chức năng trên hợp đồng thông minh, được đề xuất trong EIP-2429 năm 2019, cho phép người dùng thay đổi khóa riêng kiểm soát hợp đồng thông qua người giám hộ; EIP-4337 đang được bàn tán gần đây liên quan đến trừu tượng hóa tài khoản, chúng tôi sẽ thảo luận ở phần sau

Phương án MPC

Phương án MPC khi tạo ví EOA, nhiều bên cùng tạo mảnh khóa riêng. Năm 2019, tại CRYPTO 2019, bài luận "Chữ ký số đường cong elliptic dựa trên tính toán an toàn đa bên" được công bố, chính thức đưa MPC vào tầm mắt công chúng. MPC là viết tắt của Secure Multi-Party Computation (Tính toán đa bên an toàn).

-

Tính toán đa bên (MPC) là một nhánh của công nghệ mã hóa, bắt nguồn từ công trình tiên phong của Andrew C. Yao cách đây gần 40 năm. Với MPC, việc tạo khóa riêng không cần hoàn thành tại một điểm đơn, mà có thể do một nhóm nhiều bên (n bên) không tin tưởng lẫn nhau cùng tính toán và nắm giữ (n mảnh khóa riêng), công nghệ này gọi là DKG (Distributed Key Generation - Sinh khóa phân tán).

-

Việc sinh khóa phân tán có thể được thực hiện theo các cấu trúc truy cập khác nhau: thiết lập thông thường "t trên n" (chỉ cần t mảnh khóa riêng trong n mảnh tham gia ký tên, giao dịch được coi là hợp lệ) có thể chịu đựng tối đa t lỗi tùy ý trong các thao tác liên quan đến khóa riêng mà không làm tổn hại đến tính bảo mật.

-

Sơ đồ chữ ký ngưỡng (TSS) là tên gọi chung cho sự kết hợp giữa sinh khóa phân tán (DKG) và chữ ký phân tán.

-

Đồng thời, khi một mảnh khóa riêng bị mất/bị lộ, MPC hỗ trợ khôi phục và thay thế mảnh khóa riêng, đạt được hiệu quả đảm bảo an toàn tài khoản mà không cần đổi địa chỉ.

Phương án MPC đảm bảo khóa riêng đầy đủ không bao giờ xuất hiện trong suốt quá trình tạo, sử dụng, lưu trữ, sao lưu và khôi phục tài khoản. Bằng cách nhiều bên cùng sinh/ghi giữ mảnh khóa riêng và sử dụng sơ đồ chữ ký ngưỡng "t trên n" (TSS), MPC mang lại tính tiện dụng cao hơn ví Metamask tạo/giữ khóa riêng tại điểm đơn. Độ an toàn và chống kiểm duyệt: so với phương án cụm từ khôi phục truyền thống, độ an toàn sử dụng được nâng cao đáng kể, thậm chí có thể sánh ngang ví phần cứng.

- An toàn

a. Không khóa riêng/cụm từ khôi phục: Trong quá trình tạo ví, các bên (dự án ví và người dùng) dùng MPC để mỗi bên sinh mảnh khóa riêng; khóa riêng đầy đủ không bao giờ xuất hiện, có thể hiểu MPC là ví thực sự không có khóa riêng;

b. Chi phí tấn công của hacker tăng mạnh: ngay cả khi xâm nhập thiết bị cục bộ người dùng, hacker cũng chỉ lấy được mảnh khóa riêng. Chỉ khi hacker kiểm soát được máy chủ ví + thiết bị cục bộ người dùng mới có thể đánh cắp tài sản.

- Ngưỡng门槛:

Đăng nhập xã hội: Người dùng có thể tạo tài khoản trên ví MPC bằng cách xác minh danh tính qua email (giả sử ví MPC áp dụng sơ đồ ký 2/2, tức là cần cả hai mảnh khóa riêng mới ký được).

Chống kiểm duyệt:

Cơ quan tập trung (bên ví/phòng sao lưu) chỉ nắm giữ mảnh khóa riêng tài khoản, không thể kiểm soát tài khoản người dùng.

Phương án khôi phục xã hội

Phương án khôi phục xã hội được triển khai trên tài khoản hợp đồng thông minh. Ví hợp đồng thông minh có thể hiểu là dùng ví EOA triển khai một hợp đồng trên chuỗi để quản lý tiền, giống như các hợp đồng thông minh thông thường, ví EOA triển khai có quyền kiểm soát hợp đồng.

-

Ví hợp đồng thông minh không phải là giải pháp không khóa riêng, vì ví EOA kiểm soát vẫn có khóa riêng;

-

Tuy nhiên, ví hợp đồng thông minh có thể thay đổi khóa riêng ký tên của người dùng thông qua phương án khôi phục xã hội;

-

Phương án khôi phục xã hội giống như khi bạn làm mất chìa khóa, người giám hộ giúp bạn thay một chiếc chìa khóa mới.

Hai năm sau đề xuất EIP-2929, năm 2021 Vitalik lần đầu tiên đưa ra ví dụ ứng dụng ví khôi phục xã hội trên diễn đàn:

-

Khi tạo ví hợp đồng thông minh, người dùng có thể chỉ định các địa chỉ EOA khác làm "người giám hộ", các địa chỉ "người giám hộ" cần xác nhận ký tên trên chuỗi và trả phí gas;

-

Ví EOA của người dùng làm "khóa riêng ký tên", có thể dùng để phê duyệt giao dịch;

-

Ít nhất cần 3 (hoặc nhiều hơn) ví EOA "người giám hộ", không thể phê duyệt giao dịch, nhưng có thể thay đổi "khóa riêng ký tên". Việc thay đổi "khóa riêng ký tên" cũng yêu cầu "người giám hộ" trả phí gas để xác nhận ký tên;

-

Khóa riêng ký tên có chức năng thêm hoặc xóa người giám hộ, nhưng toàn bộ quá trình cần trải qua một khoảng thời gian (thường là 1-3 ngày).

-

Trong các tình huống sử dụng hằng ngày, người dùng có thể sử dụng ví hợp đồng thông minh có chức năng khôi phục xã hội (như Argent và Loopring) giống như ví thông thường, dùng khóa ký tên của họ để xác nhận giao dịch. Như vậy, mỗi giao dịch có thể hoàn tất nhanh chóng bằng một xác nhận, giống như trong ví truyền thống (như Metamask):

a. Tạo khóa riêng

Ví trừu tượng hóa tài khoản không khác gì Metamask trong việc tạo khóa riêng.

b. Lưu trữ khóa riêng

Do ví EOA kiểm soát hợp đồng chỉ dùng làm "khóa riêng ký tên" và có thể chuyển quyền kiểm soát qua người giám hộ, người dùng không cần đặc biệt bảo quản cụm từ khôi phục.

c. Sử dụng khóa riêng

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News