Venus 공격 사건 복기: 피싱된 창립자, 청산된 도둑

저자:Rekt News

번역: TechFlow

한 번의 클릭으로 1300만 달러를 잃었다.

Venus Protocol의 한 대규모 거래자가 이제 막, 줌(Zoom) 통화 비용이 자신의 담보 대출보다 더 높을 수 있다는 것을 고통스럽게 깨달았다.

악성 비디오 클라이언트 하나와 완벽하게 타이밍 맞춰진 서명 하나로 1300만 달러가 러그풀(rug pull) 공지보다 더 빠르게 사라졌다.

하지만 이야기의 반전은 이곳에 있다—Venus는 사용자가 털리고 아무런 조치도 취하지 않는 방관자가 아니었다.

그들은 프로토콜을 중단시키고, 긴급 투표를 소집하며, 12시간도 채 되지 않아 디파이(DeFi) 역사상 가장 논란이 많은 "구조 작전"을 완수했다.

처음엔 평범한 피싱 공격처럼 보였지만, 결국 분산형 프로토콜이 '둘 다 잡는 것'이 가능한지를 보여주는 일류 강의로 발전했다.

대어를 구하기 위해 프로토콜 내 숨겨진 종료 스위치를 노출시켜야 한다면, 진정한 의미에서 누구를 구한 것일까?

출처: Peckshield, Venus Protocol, Blocksec, Kuan Sun

9월 2일, UTC 기준 오전 9시 05분. Venus Protocol의 한 대어는 새로운 날의 디파이 업무를 시작하려고 줌 클라이언트를 실행했다.

겉보기에 무해한 이 비디오 소프트웨어는 이미 침투당해 있었고, 공격자는 백도어를 통해 피해자의 전체 장치 접근 권한을 얻었다.

왜 코드를 해킹하는가? 신뢰를 직접 파괴하는 것이 훨씬 쉬운 일이 아닌가?

피해자는 위임 거래를 서명했는데, 이는 디파이에서 매일 수천 번 발생하는 일반적인 권한 설정 작업이다.

사용자의 자산 포지션을 관리할 수 있도록 하는 프로토콜. 일반적으로 이용 약관을 읽는 속도보다도 더 빠르게 서명하는 경우가 많다.

클릭. 서명. 순식간에 “강제 청산”.

서명 후 단 6초 만에 재정적 파멸이 도래했다.

감염된 비디오 클라이언트 하나가 이렇게 1300만 달러짜리 지갑의 제어권을 기다리던 공격자에게 넘겨주었다.

대부분의 피싱 이야기는 여기서 끝난다—대어가 당하고, 공격자는 사라지며, 트위터에서는 일주일 동안 피해자를 조롱한다.

하지만 이번에는, 도둑의 계획이 단순한 ‘털기’보다 훨씬 더 야심 차다.

수백만 달러를 훔쳐도 충분하지 않을 때는 어떻게 될까?

도난 작전

UTC 기준 09:05:36. 대어가 자신들의 "암호학적 자살 계약서"에 서명한 지 고작 6초 후, 공격자는 플래시론(flash loan) 기반의 "명작"을 실행했다.

취약성 거래: 0x4216f924ceec9f45ff7ffdfdad0cea71239603ce3c22056a9f09054581836286

Venus Protocol의 사후 분석은 공격자의 전략을 상세히 해체했다:

첫 번째 단계: 285.72 BTCB를 플래시론으로 차입한다—어차피 자기 돈을 쓰지 않아도 되는 게 디파이다. 담보 없이 수백만 달러를 빌릴 수 있다.

두 번째 단계: 빌린 자금으로 피해자의 기존 부채를 상환하고, 공격자 본인 계정에서 추가로 21 BTCB를 넣는다. 관대해 보이지만, 사실은 냉혹한 '회계적 살인'이다.

세 번째 단계: 위임 권한 활성화. 피해자의 모든 디지털 자산—vUSDT 1980만 달러, vUSDC 715만 달러, 285 BTCB 및 기타 여러 토큰—을 이체한다. 모두 합법적이며, 그 이유는 6초 전의 '순진한' 서명이 이미 모든 권한을 부여했기 때문이다.

네 번째 단계: 절묘한 마무리. 방금 훔친 자산들을 담보로 삼아, 피해자의 남은 BNB을 기반으로 714만 달러의 USDC를 차입한다. 공격자는 지갑을 털었을 뿐 아니라, 피해자가 자신의 '도난' 비용까지 부담하게 만들었다.

다섯 번째 단계: 플래시론을 상환할 만큼의 BTCB를 추가로 차입한다. 거래 완료, 공격자는 조용히 사라진다.

자동화된 한 건의 거래, 완전히 털린 대어, 매우 만족한 암호화폐 도둑—그는 남의 평생 저축을 자신의 담보 놀이터로 바꾸어 버렸다.

하지만 탐욕은 종종 사냥꾼을 사냥감으로 바꾼다.

"완벽한 도난"이 "자살 작전"이 된다면 무슨 일이 벌어질까?

대응 조치

UTC 기준 09:09. 디지털 은행 강도 사건 발생 4분 후, Hexagate와 Hypernative의 모니터링 시스템이 경보를 울렸다.

이건 평범한 "의심스러운 거래 감지" 알림이 아니다.

이건 1300만 달러 규모의 5단계 경보이며, 보안 회사는 즉시 누구에게 연락해야 할지 알았다.

Venus Protocol의 대응은? 바로 핵옵션 가동.

도난 발생 후 20분 만에 프로토콜을 일시 정지했다. Venus는 자체 종료 스위치를 작동시켜 생태계의 모든 핵심 기능을 동결시켰다.

대출? 중단. 인출? 정지. 강제 청산? 일시 중단.

한 명의 사용자가 피싱 공격을 당했고, 전체 프로토콜이 멈춰 섰다.

이건 단순한 위기 관리가 아니다—이는 금융 전쟁이다.

Venus는 결단력 있게 자체 플랫폼을 제한하여, 공격자가 훔친 자산을 가둬두려 했다.

해커가 보유한 모든 vToken은 순식간에 가치 없는 쓰레기 종이가 되었으며, Venus의 긴급 권한 아래 묶였다.

하지만 한 명의 대어를 구하기 위해 전체 디파이 프로토콜을 동결시키는 결정은 개발팀이 혼자서 내릴 수 있는 것이 아니다.

그래서 등장한 것이 민주주의다: 긴급 거버넌스 투표.

커뮤니티가 단 12시간 안에 중앙화된 수단으로 한 사용자의 재산을 구할지 결정해야 할 때, 이를 정말로 분산화라고 부를 수 있을까?

플래시 민주주의

Venus는 프로토콜을 일시 정지할 뿐 아니라, 웹2 위기 대응 팀이라면 모두 부러워할 긴급 '온라인 회의'를 소집했다.

그들은 이것을 “플래시 투표”라고 불렀다.

어쨌든 수백만 달러의 결정을 몇 시간의 디스코드(Discord) 격렬한 논쟁으로 압축하는 것이야말로 '기층 거버넌스'를 가장 잘 보여주는 방법이 아닐까.

제안 내용은 간단하고 명확했다:

1단계: 기능 일부 복구 (사용자들이 강제 청산을 피하도록 함).

2단계: 공격자의 포지션 강제 청산.

3단계: 유사 사건 재발 방지를 위한 전면적인 보안 검토.

4단계: Venus 운영 완전 복구.

커뮤니티의 반응은? 100% 일치 찬성.

99%도, 98%도 아니다.

모든 투표가 Venus의 행동 계획을 지지했으며, 마치 디파이 버전의 북한 선거 결과 같았다.

어쩌면 이것이 진정한 합의일 수도 있고, 혹은 자기보호 때문일 수도 있다.

또는 당신의 프로토콜이 수백만 달러를 잃고 있으며, 경쟁자들이 독수리처럼 주위를 맴돌고 있을 때는, 의견 불일치란 아무도 감당할 수 없는 사치가 된다.

오후가 되자, Venus는 승인을 받았다.

이제 디파이 역사상 가장 논란이 큰 청산 작전을 실행할 차례였다—스마트 컨트랙트 규칙을 우회하고 공격자의 담보물을 강제로 압수하는 조치였다.

한 사용자는 잘못된 거래 서명으로 위기에 처했고, Venus는 이제 '민주주의의 사망 진단서'에 서명하려 하고 있다.

"코드가 곧 법이다"라는 원칙이 긴급 권한과 충돌하면 무슨 일이 벌어질까?

회복 작전

UTC 기준 21:36. 도난 발생 12시간 후, Venus는 반격 작전을 실행했다.

공격자가 탐욕으로 범한 실수를 기억하는가? 훔친 자금을 담보로 사용한 것은 역대 최고의 실수가 될 것이다.

한 건의 거래, 여러 개의 명령, 그리고 가장 큰 논란을 일으켰다.

청산: 시작. 자산 압류: 완료. 청산: 종료.

Venus는 지금 막 작동 중인 블록체인에 수술을 집도했다. 종료 스위치를 가동하고, 잠기지 않은 모든 자산을 회수하며, 모든 증거를 삭제했다.

공격자의 '명작'은 결국 자신의 사형 선고가 되었다. 훔친 담보물이 Venus의 풀에 안전하게 들어 있었는가?

순간, 프로토콜이 새롭게 가동한 '긴급 청산' 권한이 공정한 게임이 되었다.

탐욕은 독이다. 수백만 달러를 훔치고, 담보로 사용한 다음, 자신의 훔친 자금에 의해 청산당하다니.

UTC 기준 21:58. 조명이 다시 켜졌다. 자금 회수 완료. 위기 해소.

하지만 아무도 1300만 달러의 손실을 더 이상 언급하지 않았다. 사람들은 Venus가 12시간 동안 어떻게 '분산화'가 단지 마케팅 문구에 불과한지를 입증했는지에 대해 이야기했다.

사실 당신의 멈출 수 없는 디파이 프로토콜에도 아주 효과적인 비상 정지 장치가 있으며, 그 대가가 충분히 크다면 망설임 없이 그것을 사용한다는 것이 드러났다.

혁명이 국왕을 필요로 할 때, 과연 누가 무너지고 있는가?

피해자의 목소리

"바보로 여겨질지라도, 의문을 모두 없애는 것보다 침묵하는 것이 낫다."

Eureka Crypto 창립자이자 이번 1300만 달러 도난 사건의 피해자인 손관(Kuan Sun)의 트위터 소개글.

'바보'에 대해 말하자면, 그는 자신이 어떻게 속았는지 설명하는 상세한 회고 글을 게시했다.

Venus Protocol도 그가 피싱 공격의 피해자임을 확인했다.

이 사회공학 수법은 매우 교활했다.

공격자는 올해 4월부터 계획을 시작했으며, 손관이 홍콩 회의에서 알게 된 'Stack Asia BD' 연락처를 해킹했다.

몇 달간의 인내심 있는 준비를 통해 친숙하면서도 지나치게 친밀하지 않은 관계를 만들어 신뢰를 구축했다. 악성 줌 클라이언트는 이미 그의 장치에 대한 접근 권한을 제공하고 있었다.

가짜 회의 중: "마이크를 사용할 수 없습니다. 업데이트하세요." 이것은 공격자가 백그라운드에서 작업을 수행할 수 있도록 하는 또 다른 계단식 사기였다.

그 후, 크롬 브라우저가 예기치 않게 충돌했다. "탭 복구?" 클릭.

어떻게 된 일인지, 그가 신뢰했던 Rabby 지갑 확장 프로그램이 가짜 버전으로 교체되었고, 모든 보안 경고가 제거되었다.

Venus 출금은 이전에 수천 번 했던 것처럼 진행되었다.

하지만 이번에는 리스크 경고도, 거래 시뮬레이션 미리보기도, 보안 검사도 없었다. 해킹된 프론트엔드가 권한 부여 작업을 일반 거래처럼 위장했다.

하드웨어 지갑은 중요하지 않다. Rabby의 보안 기능도 중요하지 않다. 프론트엔드가 오염되면, 가장 철저한 보안 설정조차도 허울뿐인 안전감만 준다.

더 나쁜 것은, 피해자의 회상에 따르면, 이 공격은 북한의 정예 해커 조직인 라자루스 그룹(Lazarus Group)이 수행한 것으로 알려졌으며, 이들은 수년간 암호화폐 분야에서 테러 행위를 해왔다.

이번에는 초보 피싱에 당한 것이 아니라, 국가 수준의 디지털 전문가에게 정밀 타격을 당한 것이며, 이들은 아마 이런 공격 절차를 완벽하게 다듬어왔을 것이다.

이제 그는 Venus Protocol, PeckShield, SlowMist, Chaos Labs, Hexagate, HyperactiveLabs, Binance 및 그의 자금 회복을 도운 모든 사람들에게 감사를 표했다.

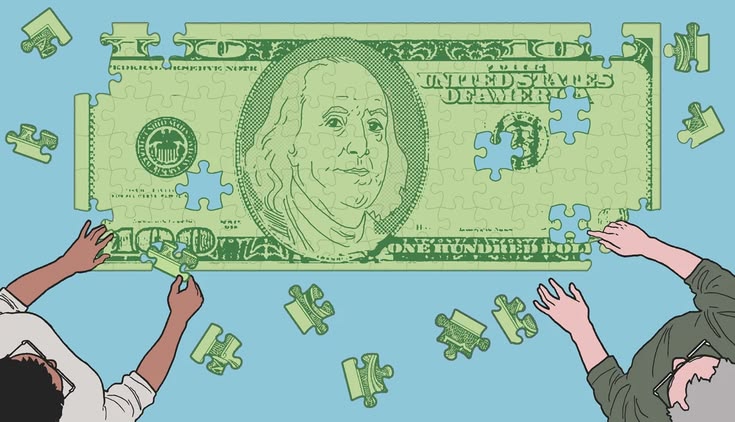

이것은 개인의 이익이 걸렸을 때 스스로의 규칙을 깨는 것을 꺼리지 않는 프로토콜 덕분에 이루어진 해피엔딩이다.

세계에서 가장 정교한 해커조차 하드웨어 지갑과 보안을 중시하는 사용자를 속일 수 있다면, 디파이 세계에 진정으로 안전한 사람은 존재하는가?

Venus는 한 번의 거래로 대어를 구했지만 동시에 분산화의 꿈을 산산조각 냈다.

12시간의 조율된 혼란은, 모든所谓 '분산형' 프로토콜 뒤에는 거버넌스 메커니즘으로 감춰진 중앙화된 '비상 버튼'이 존재함을 증명했다.

물론 커뮤니티가 투표를 했다—하지만 100% 합의가 디스코드에서 가스 수수료 논쟁보다 더 빠르게 이루어질 때, 우리는 민주주의의 가장 위대한 마술을 목격하게 된다: 독재를 집단적 결정처럼 보이게 만드는 기술.

공격자는 빈손으로 돌아갔고, 대어는 자신의 재산을 되찾았으며, Venus는 거대한 디지털 압박 앞에서도 언제든지 자신의 코드를 무시할 수 있음을 보여주었다.

임무 완수, 명성 붕괴.

진정한 비극은 누군가 줌 피싱 사기에 걸린 것이 아니라, 우리는 여전히 비상 권한을 가진 프로토콜이 자신이 대체하려는 전통 금융 시스템과 본질적으로 다르다고 주장하고 있다는 것이다.

편리하지 않으면 사라지는 분산화가 과연 존재했었던가?

TechFlow 공식 커뮤니티에 오신 것을 환영합니다

Telegram 구독 그룹:https://t.me/TechFlowDaily

트위터 공식 계정:https://x.com/TechFlowPost

트위터 영어 계정:https://x.com/BlockFlow_News