Q3 보안 분기보고서 공개|전체 네트워크에서 블록체인 관련 손실 7.4억 달러, 거의 절반은 피싱 사기로 인해 발생

TechFlow 선정TechFlow 추천

Q3 보안 분기보고서 공개|전체 네트워크에서 블록체인 관련 손실 7.4억 달러, 거의 절반은 피싱 사기로 인해 발생

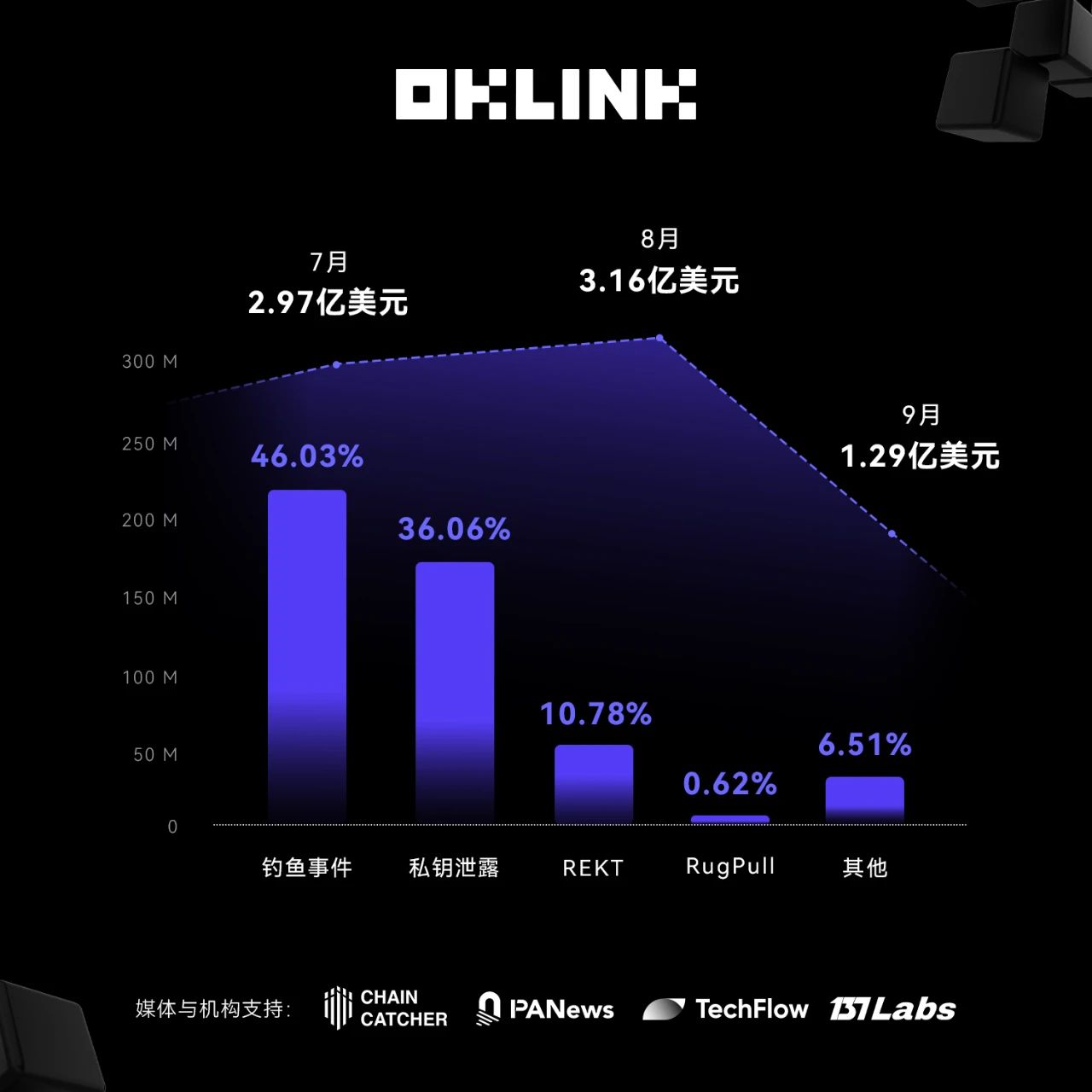

2024년 3분기 전 온라인에서 블록체인 관련 누적 손실은 약 7.43억 달러로, 전 분기 대비 58% 증가했다. 주요 공격 사건은 총 110건 발생하였으며, 이 중 사기 및 피싱 사건은 61건으로 전체의 절반 이상을 차지했고, 손실 금액은 3.4억 달러에 달해 전체 손실의 46.03%를 차지했다.

2024년 3분기 전 세계 블록체인 상에서 누적된 손실은 약7.43억 달러로, 전 분기 대비 58% 증가했습니다. 주요 공격 사건은 총 110건 발생했으며, 이 중 사기 및 피싱 사건은 61건으로, 손실 금액은 3.4억 달러에 달하며 전체 손실의 46.03%를 차지했습니다.

OKLink 데이터 통계에 따르면, 개인 키 유출로 인한 손실은 약 2.7억 달러로, 전체의 36.06%를 차지했습니다. REKT(프로토콜 해킹) 사건으로 인한 손실은 약 8,042만 달러이며, 비중은 10.78%입니다. RugPull(개발자 도주) 사건의 손실은 약 461만 달러로, 0.62%를 차지합니다.

7월과 8월에는 매달 약 3억 달러의 큰 손실이 발생했으며, 9월에는 총 손실이 전월 대비 57% 감소했지만, 여전히 피싱 사건과 개인 키 유출 등 보안 위험에 직면해 있습니다. 이러한 보안 사건들은 매우 임의적이며 무시할 수 없는 위협을 구성하고 있습니다. OKLink는 사용자들이 반드시 보안 의식을 강화하고 검증되지 않은 서명 요청을 함부로 믿지 말 것을 당부합니다. 특히 "Permit" 권한 부여나 자금 이체 관련 거래 시에는 반드시 서명의 진위를 확인해야 합니다.

또한, 개인 키와 복구 구문(Seed Phrase)은 철저히 관리하고 절대 타인에게 유출해서는 안 되며, 스크린샷 촬영이나 보안되지 않은 장치에 저장하는 것도 금지됩니다.

최대 보안 사건 – 피싱 및 사기

8월 19일, 한 잠재 피해자가 피싱 공격으로 인해 4,064 BTC를 손실했으며, 이는 약 2.38억 달러에 해당합니다. 도난당한 거액의 자금은 이후 ThorChain, eXch, Kucoin, ChangeNow, Railgun, Avalanche Bridge 등 다양한 플랫폼을 통해 복잡하게 이체되었습니다.

최대 보안 사건 – 개인 키 유출

7월 18일, WazirX 거래소의 다중 서명 지갑 개인 키 유출로 인해 약 2.35억 달러의 손실이 발생했습니다.

최대 보안 사건 – REKT

9월 3일, Penpie 프로토콜의 리워드 계약에 재진입(Reentrancy) 취약점이 발견되어 공격을 받아 약 2,734만 달러의 손실이 발생했습니다.

최대 보안 사건 – RugPull

7월 21일, ETHTrustFund에서 RugPull이 발생했으며, Base 체인에서 약 200만 달러 상당의 암호화폐를 훔쳐갔습니다.

사례 분석

9월 3일, Penpie 계약이 재진입 공격을 받아 공격자는 재진입 과정에서 유동성(Liquidity)을 추가함으로써 리워드 금액을 조작하여 기존 리워드 토큰을 탈취했습니다. 자산 손실은 최대 2,734만 달러에 달했습니다.

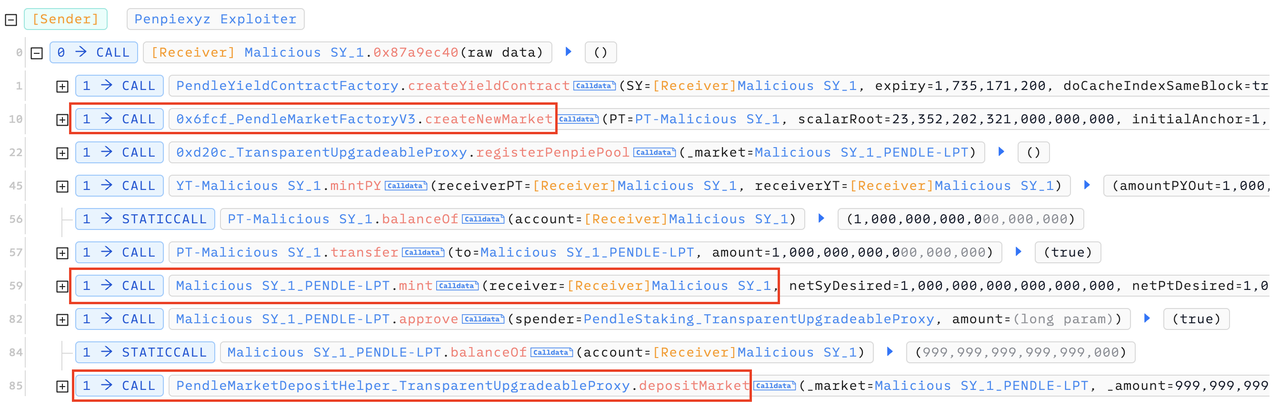

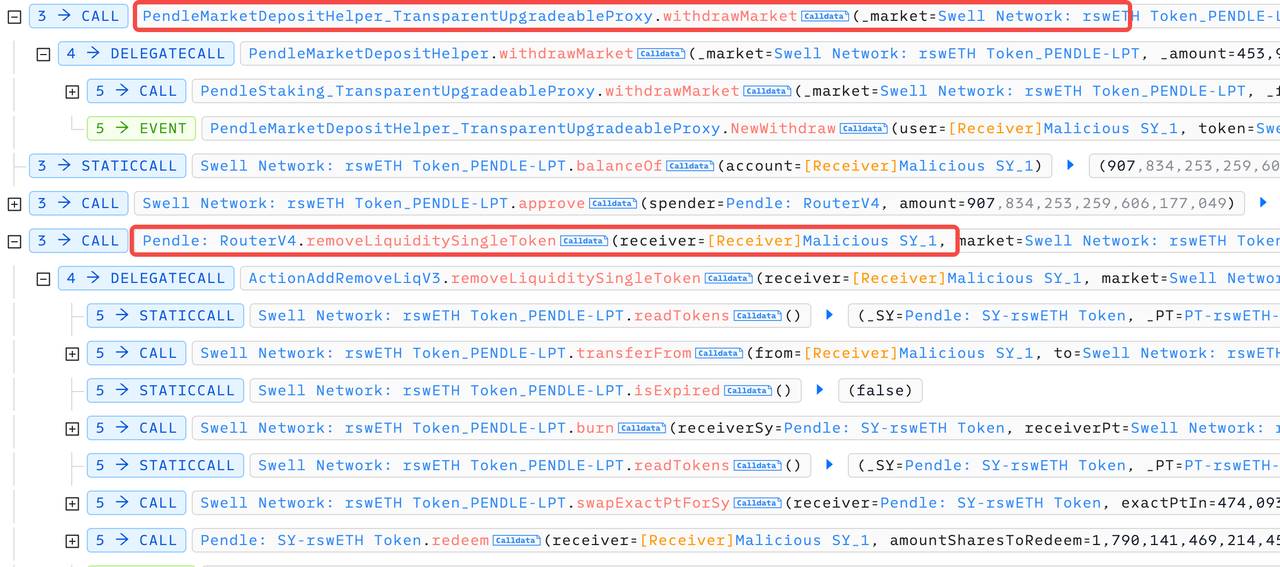

1. 공격자는 악성 SY_1 토큰 계약을 사용해 Pendle 프로토콜 상에 악성 SY_1_PENDLE-LPT 마켓을 생성했습니다. 이후 이 악성 마켓을 이용해 Penpie에서 새로운 스테이킹 풀을 만들고, 그 풀에 대량의 SY_1_PENDLE-LPT 토큰을 예치했습니다.

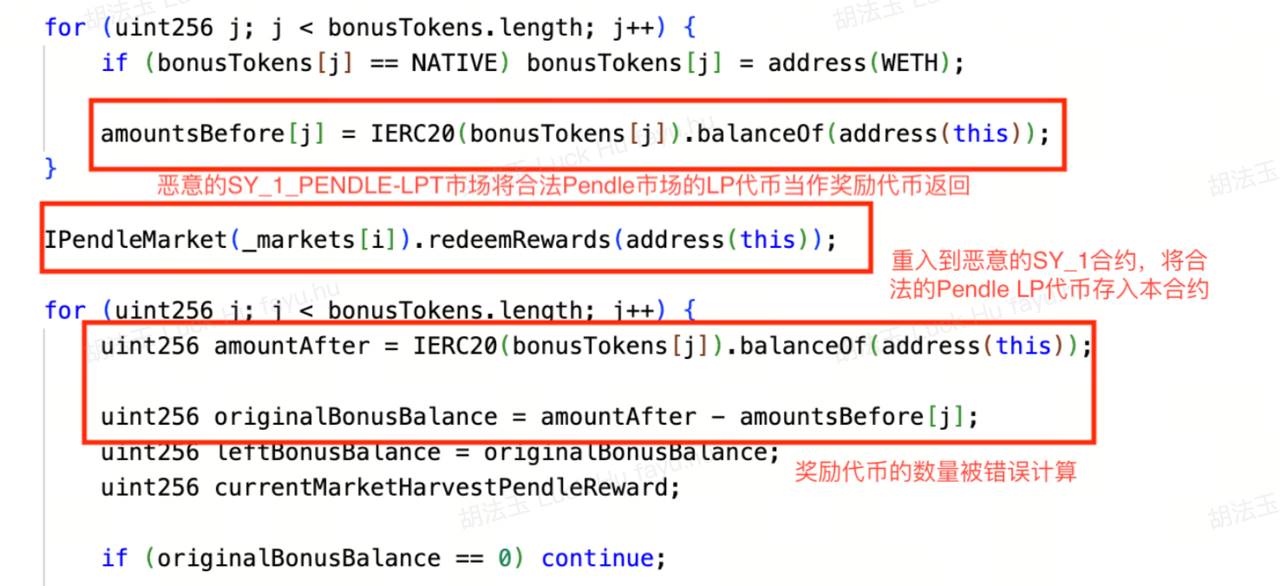

2. 공격자는 플래시론을 통해 wstETH, sUSDe, egETH, rswETH 토큰을 대량 확보한 후 이를 SY_1 토큰 계약에 예치하여, 마치 SY_1 토큰 계약에서 발생한 리워드처럼 꾸몄습니다. 이후 Penpie.batchHarvestMarketRewards 함수를 호출했는데, 이 함수는 SY_1 토큰 계약의 claimRewards 함수를 트리거하여 리워드 토큰을 가져오려고 시도합니다.

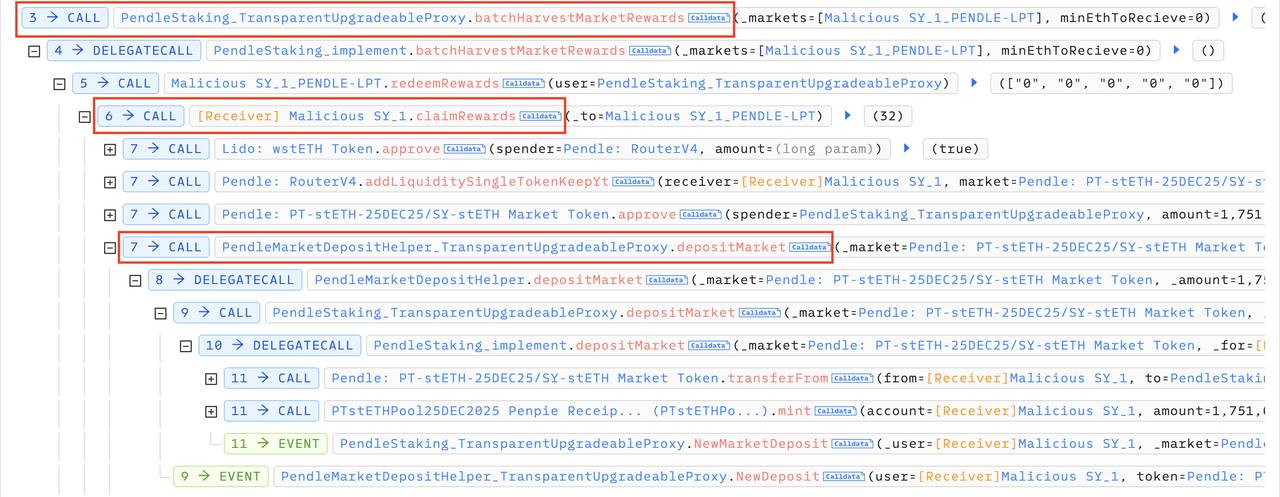

3. 그러나 SY_1 토큰의 claimRewards 함수 내에서 공격자는 Penpie 프로토콜의 재진입 취약점을 이용해 플래시론으로 얻은 wstETH, sUSDe, egETH, rswETH 토큰을 각각의 Pendle 마켓에 예치하고, 받은 LP 토큰을 다시 Penpie 프로토콜에 입금했습니다.

이 작업은 Penpie.batchHarvestMarketRewards 함수 호출 중에 발생했기 때문에, Penpie는 이 새로 예치된 토큰을 리워드 토큰으로 잘못 인식하고 오류가 포함된 리워드 수량을 RewardDistributor 계약으로 전송했습니다. 공격자는 해당 악성 Pendle 마켓의 유일한 예금자였기 때문에 모든 리워드를 수령할 수 있었습니다.

4. 마지막으로 공격자는 Penpie에서 모든 Pendle-LP 토큰을 환매한 후, Pendle에서 wstETH, sUSDe, egETH, rswETH 등을 회수하여 플래시론을 상환했습니다.

OKLink 팁

OKLink는 사용자들에게 체인 상 거래 시 반드시 주소를 정확히 확인하여 주소 변조로 인한 손실을 방지할 것을 당부합니다. 더 이상 사용하지 않는 스마트 계약의 권한은 정기적으로 확인 및 철회하여 악성 계약의 남용을 막는 것이 좋습니다. 체인 상 도구를 적절히 활용하여 거래를 보호하세요. OKLink는 토큰 권한 조회, 주소 모니터링, 계약 비교 등의 기능을 제공하여 토큰 권한을 쉽게 관리하고 계약 관련 위험을 완벽히 통제할 수 있도록 돕습니다. 본문 하단 왼쪽의 "원문 보기"를 클릭하여 지금 바로 체험해 보세요.

높은 수익을 제시하는 프로젝트 앞에서는 이성적으로 접근해야 하며, 특히 투명성이 부족하거나 감사 보고서가 없는 프로젝트의 경우 RugPull 및 REKT에 빠질 위험이 크므로 각별히 주의하십시오.

TechFlow 공식 커뮤니티에 오신 것을 환영합니다

Telegram 구독 그룹:https://t.me/TechFlowDaily

트위터 공식 계정:https://x.com/TechFlowPost

트위터 영어 계정:https://x.com/BlockFlow_News