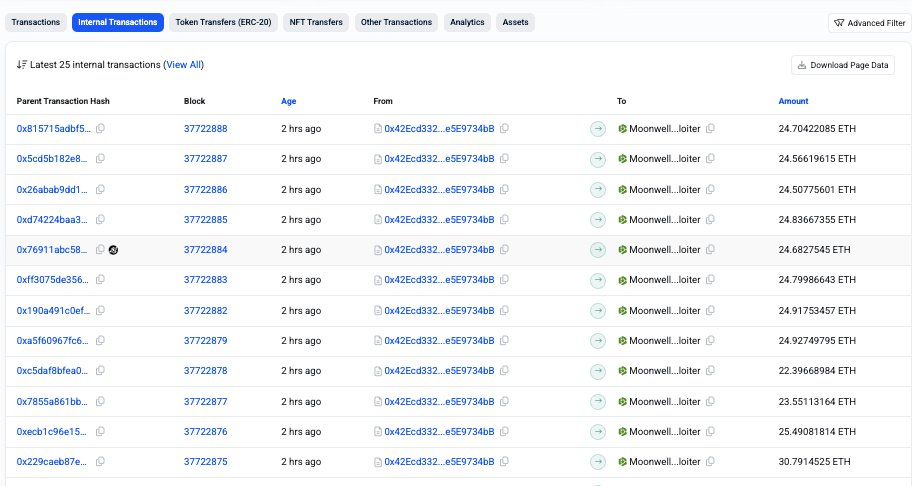

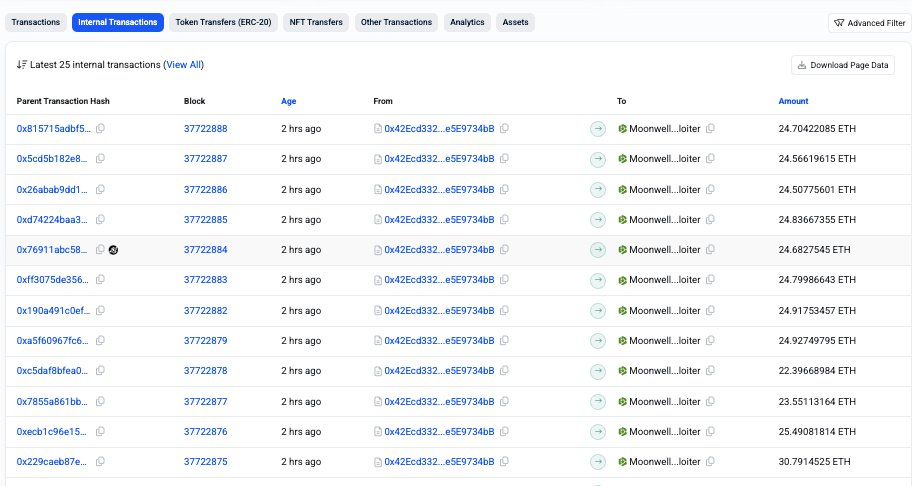

TechFlowの報道によると、11月4日、CertiK Alertの監視により、Moonwellのレンディングプロトコルが複数の攻撃取引を受けたことが判明した。攻撃者は誤ったオラクルデータを利用し、わずか約0.02 wrstETHのフラッシュローンを借り入れ預入することで、20 wstETH以上を繰り返し借入できるようにした。攻撃者は、オラクルが誤って返していたwrst価格(約580万ドル)を活用し、最終的に295 ETH(約100万ドル相当)の利益を得た。

お気に入りに追加

SNSで共有

TechFlowの報道によると、11月4日、CertiK Alertの監視により、Moonwellのレンディングプロトコルが複数の攻撃取引を受けたことが判明した。攻撃者は誤ったオラクルデータを利用し、わずか約0.02 wrstETHのフラッシュローンを借り入れ預入することで、20 wstETH以上を繰り返し借入できるようにした。攻撃者は、オラクルが誤って返していたwrst価格(約580万ドル)を活用し、最終的に295 ETH(約100万ドル相当)の利益を得た。

CertiK Alertの監視によると、Moonwellのレンディングプロトコルが複数の攻撃取引を受けました。攻撃者は誤ったオラクルデータを悪用し、フラッシュローンで約0.02 wrstETHを借り入れて預け入れるだけで、20 wstETH以上を繰り返し借入できるようにしました。攻撃者は、誤ったオラクルが返したwrstの価格(約580万ドル)を利用し、最終的に295 ETH(約100万ドル相当)の利益を得ました。