誰も注目していないオープンソースAIツールが、ケルプDAO(Kelp DAO)の2億9,200万ドル相当の脆弱性を12日前に警告

TechFlow厳選深潮セレクト

誰も注目していないオープンソースAIツールが、ケルプDAO(Kelp DAO)の2億9,200万ドル相当の脆弱性を12日前に警告

AIエージェントは、DeFi投資家の独立したセキュリティレイヤーとなることができます。

著者:Zengineer

編訳:TechFlow

TechFlow 解説:4月18日、Kelp DAOが2億9,200万ドルを盗まれ、これは2026年現在における最大規模のDeFiセキュリティインシデントとなった。脆弱性はスマートコントラクトコード内にはなく、LayerZeroクロスチェーンブリッジの「1-of-1」検証ノード構成——つまり単一ノードの故障だけでクロスチェーンメッセージを偽造可能となる設定——に起因していた。筆者は12日前、自ら開発したオープンソースAI監査ツールでKelpをスキャンした際、すでにこのリスクを指摘していた。本稿では、攻撃の全過程を再構築するとともに、当該ツールが当時正しく対応できなかった3つの点について率直に振り返る。

Kelp DAOとは何か

Kelp DAOは、EigenLayer上に構築された流動性再ステーキング(liquid restaking)プロトコルである。その仕組みは以下の通り:ユーザーがETHまたは流動ステーキングトークン(stETH、ETHxなど)をKelpのコントラクトに預けると、同コントラクトはそれらの資産をEigenLayer上のオペレーターノードへ委託し、再ステーキングを行う——同時に複数のAVS(Actively Validated Services:能動的検証サービス)にセキュリティを提供する。これに対する報酬として、ユーザーはrsETHという証明書を受け取る。EigenLayer上で直接再ステーキングを行う場合(資産がロックされる)とは異なり、rsETHは流動性を持つ——取引可能であり、Aaveなどの貸付プロトコルで担保として利用可能であり、さらにクロスチェーンでも使用できる。

こうしたクロスチェーン流動性を実現するため、KelpはLayerZeroのOFT(Omnichain Fungible Token:全チェーン互換トークン)標準を用いて、16以上のブロックチェーン上でrsETHを展開している。ユーザーがrsETHをイーサリアムからあるL2へ転送する際、LayerZeroのDVN(Decentralized Verifier Network:分散型検証ネットワーク)がそのクロスチェーンメッセージの正当性を検証する。このブリッジアーキテクチャこそが、後述の事件の核心である。

KelpはAmitej Gajjala氏およびDheeraj Borra氏(元Stader Labs共同創設者)によって立ち上げられ、2023年12月にローンチ。TVL(総鎖定価値)のピークは20億9,000万ドルに達した。ガバナンスは6/8マルチシグと10日間のコントラクトアップグレードタイムロックを採用。ガバナンストークンKERNELは、Kelp、Kernel、Gainの3つの製品ラインを統括する。

盗難事件

2026年4月18日、攻撃者はKelp DAOのクロスチェーンブリッジから116,500枚のrsETH(約2億9,200万ドル相当)を奪取した——これは2026年現在において最大規模のDeFi攻撃事件である。根本原因はスマートコントラクトの脆弱性ではなく、単なる構成ミスであった:DVNが「1-of-1」(検証ノードが1つだけで、その1つの署名のみで承認される)という設定になっており、攻撃者が単一の乗っ取られたノードを用いてクロスチェーンメッセージを偽造できたのだ。

12日前の4月6日、筆者のオープンソースセキュリティ監査ツールはすでにこの攻撃面を警告していた。

まず断っておくが、今回の盗難は、実際に人が実際に金銭的損失を被っている。rsETHを一度も触ったことのないAaveのWETH預金者であっても資金が凍結された;複数のプロトコルにおけるLP(流動性プロバイダー)は、契約上一切負担する義務のない不良債権を引き受ける羽目になった。本稿では、何が起きたのか、そして当該ツールが何を検出できたのかを分析する——だが、人々が実際に被った損失の重さは、いかなる評価スコアよりも重要である。

完全な報告書はGitHub上で公開されており、コミットタイムスタンプは誰でも検証可能である。以下では、我々が何を捉え、何を見落とし、そしてこれがDeFiセキュリティツールにとって何を意味するかを解説する。

46分間、DeFiが震えた

UTC時間4月18日17時35分、攻撃者は孤立したDVN検証ノードを乗っ取り、そのノードに偽のクロスチェーンメッセージを「承認」させた。LayerZeroのEndpointはDVNによる承認を確認し、そのメッセージをlzReceive経由でKelpのOFTコントラクトに渡した——コントラクトはこれをそのまま実行し、イーサリアムメインネット上で116,500枚のrsETHを新規に鋳造した。メッセージには、他のチェーン上で等価の資産が担保としてロックされているとの記載があったが、実際にはそうした資産は存在しなかった。

その後、標準的なDeFiマネーロンダリング手順が続いた:

- 盗まれたrsETHを担保としてAave V3、Compound V3、Eulerに預けた

- これらの実質的に担保のない担保を用いて、約2億3,600万ドル相当のWETHを借入れた

- 約74,000ETHをTornado Cashを経由して出金した

46分後の18時21分、Kelpの緊急停止用マルチシグによりコントラクトが凍結された。攻撃者はその後、2度の追加攻撃(それぞれ40,000枚のrsETH、約1億ドル相当)を試みたが、すべてリバート(無効化)された——この緊急停止措置により、さらに約2億ドル相当の被害が防がれた。

しかし影響範囲は甚大であった。Aave V3は約1億7,700万ドルの不良債権を抱えることになった。AAVEトークンは10.27%下落。ETHは3%下落。Aave上のWETH利用率は瞬時に100%まで跳ね上がり、預金者は一斉に資金を引き出そうとした。20以上のL2で展開されていたrsETHは、一夜にしてその価値が疑われる資産と化した。

4月6日の報告書が捉えたもの

4月初頭、4月1日にDrift Protocolが2億8,500万ドルを盗まれた直後、筆者はオープンソースのClaude Codeスキルcrypto-project-security-skillを作成した——これは、公開データ(DeFiLlama、GoPlus、Safe API、オンチェーン検証)を活用したAI支援型アーキテクチャリスク評価フレームワークである。これはコードスキャナーでもなければ形式的検証ツールでもない。Drift事件を受けて筆者が認識したのは、最大の損失を引き起こす真の要因はスマートコントラクトコード内にはなく、ガバナンスの欠陥、構成ミス、アーキテクチャ上の盲点——すなわち、従来のコードスキャナーでは絶対に検出できない領域にあるということだった。そこで、ガバナンス構造、オラクル依存関係、経済メカニズム、クロスチェーンアーキテクチャといった層を専門に評価するツールを開発した。また、各プロトコルをDrift、Euler、Ronin、Harmony、Mangoといった過去の著名な攻撃事例の攻撃パターンと照合する機能も備えている。

4月6日、筆者はKelp DAOに対して完全な監査を実施した。完全な報告書はGitHub上で公開されており、改ざん不可能なコミットタイムスタンプが付与されている。

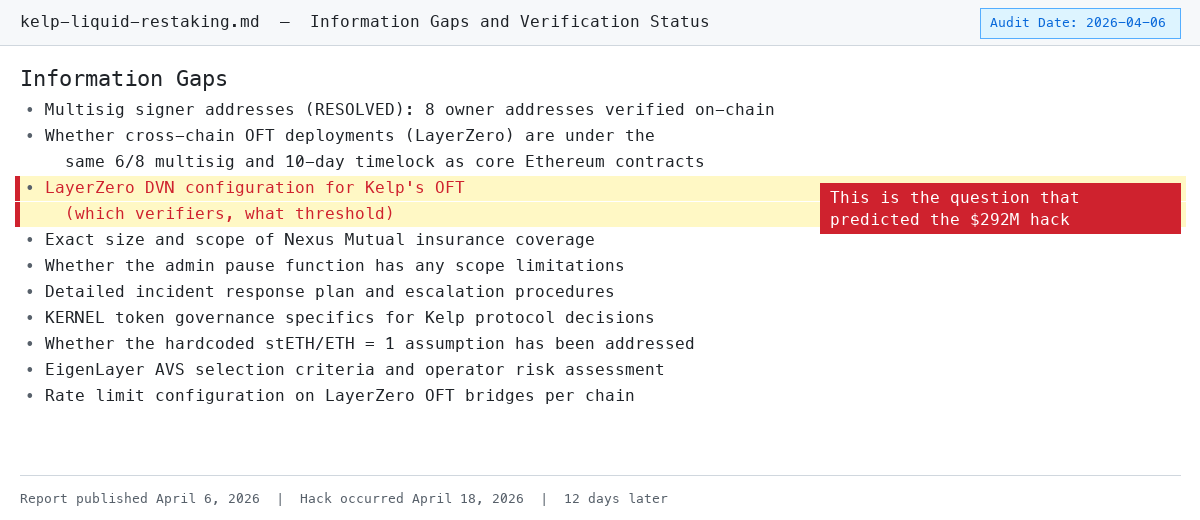

報告書におけるKelpの総合リスク評価は72/100(中程度リスク)であった。後知恵で見れば、この評価は甘すぎた——解決されていないクロスチェーンに関する情報ギャップが、本来なら評価をさらに引き下げるべきであった。しかしながら、中程度リスクという評価下でも、後に実際に悪用された攻撃面は明確に指摘されていた。

以下のスクリーンショットは、報告書の「情報ギャップ」セクションからの抜粋であり、KelpのDVN構成に関する問題が、最終的に2億9,200万ドルの盗難につながった根本原因となっている:

図解:4月6日の報告書「情報ギャップ」セクションにて、DVN構成の不透明性が直接指摘されている

以下では、報告書で指摘された内容と、実際の攻撃の手法を1つずつ照合していく。

発見1:DVN構成の不透明性(警告サイン)

報告書原文:「LayerZero DVN構成(各チェーンにおける検証者集合およびしきい値要件)は非公開である」

実際に起きたこと: Kelpは「1-of-1」のDVN構成を採用していた。つまり検証ノードは1つだけ、単一のポイントである。攻撃者はこの1つのノードを乗っ取ることで、クロスチェーンメッセージを偽造できた。もし構成が業界最低推奨水準である「2-of-3」であれば、攻撃者は複数の独立した検証者を同時に乗っ取る必要があったはずだ。

ここで明確にしておきたいのは、これはKelpの問題であり、LayerZeroの問題ではないということだ。LayerZeroはインフラストラクチャー——DVNフレームワークを提供するが、各プロトコルが自ら構成を選択する:検証ノードの数(1-of-1、2-of-3、3-of-5…)、どのノードを利用するか、各チェーンのしきい値はどれだけか。KelpはOFTブリッジのデプロイ時に1-of-1を選択した。LayerZeroは2-of-3やそれ以上の構成を完全にサポートしている——Kelp自身がそれを選ばなかっただけである。

たとえば、AWSがMFA(多要素認証)を提供しているとする。あなたのアカウントがMFAを有効化していなかったために乗っ取られた場合、それはAWSの責任ではなく、あなたの責任である。LayerZeroはセキュリティ機構を提供しており、Kelpがそれを活用しなかったのだ。

当該報告書では、具体的なDVNしきい値を特定できなかった(Kelpが一切公表していなかったため)が、この不透明性を明確に未解決の情報ギャップおよびリスク項目としてリストアップした。そもそも情報を公開しないという姿勢自体が、赤信号(レッドフラッグ)である。

発見2:16チェーンにおける単一障害点(的確な指摘)

報告書原文:「LayerZero DVNの単一障害点が、16の対応チェーンすべてでrsETHに影響を与える可能性がある」

実際に起きたこと: 偽造されたメッセージは直接イーサリアムメインネットを標的とし、その衝撃波はrsETHが展開されているすべてのチェーンへと拡散した。LayerZeroは予防的措置として、イーサリアムから送出されるすべてのOFTブリッジを一時停止した。20以上のL2でrsETHを保有するユーザーは、一夜にして自分の保有資産に担保があるのかどうかが不明となった。

これはマルチチェーン展開に固有のシステムリスクである:rsETHはArbitrum、Optimism、Base、ScrollなどのL2で流通しているが、これらすべてのトークンの価値はイーサリアムメインネット上の資産に由来する。メインネットのブリッジが攻撃されると、すべてのL2上のrsETHが同時に担保を失う——保有者は償還もできず、自分が保有するトークンの価値が維持されているかどうかも検証できない。LidoのearnETH(rsETHへのエクスポージャーを含む)、EthenaのLayerZeroブリッジ——いずれも強制的に一時停止を余儀なくされた。爆発半径はKelp自身の範囲をはるかに超えていた。

発見3:クロスチェーンガバナンスの支配権が未検証(関連する問題)

報告書原文:「各チェーンにおけるLayerZero OFT構成に対するガバナンス支配権が未検証である——特に、これらの支配権がKelpの6/8マルチシグおよび10日間タイムロックに帰属しているのか、それとも独立した管理キーによって制御されているのか」

実際に起きたこと: DVN構成は明らかにコアプロトコルの厳格なガバナンス下にはなかった。もしブリッジ構成の変更も6/8マルチシグ+10日間タイムロックで管理されていたならば、「1-of-1」DVN設定の変更には8人の署名者のうち6人が同意する必要があったはずであり、このような設定が長期間放置されることはないだろう。

これはよくあるガバナンス上の盲点を露呈している:多くのプロトコルはコアコントラクトのアップグレードに対して厳格なマルチシグ+タイムロックを導入しているが、運用レベルでの変更——ブリッジ構成、オラクルパラメーター、ホワイトリスト管理——については、しばしば1つのadminキーのみで変更可能となっている。Kelpのコアプロトコルガバナンスは業界トップクラス(6/8マルチシグ+10日間タイムロック)であるが、これらの保護は、最も大きな攻撃面であるクロスチェーンブリッジには及んでいなかった。

発見4:Ronin/Harmony攻撃パターンとの一致(的確な指摘)

報告書原文:「最も関連性の高い歴史的事例はブリッジセキュリティに関連するものである。Kelpの16チェーンにわたるLayerZero展開は、Roninのマルチチェーンアーキテクチャと同様の運用複雑性を伴う」

実際に起きたこと: 攻撃経路はほぼ完璧にRoninの脚本を再現したものであった——ブリッジ検証者を乗っ取り、メッセージを偽造し、資産を吸い上げる。当該ツールの攻撃パターン照合モジュールは、プロトコルアーキテクチャを歴史的攻撃事例と比較することで、ここを最も高いリスクの攻撃ベクトルとして正しく識別した。

背景:2022年、Roninブリッジは9つの検証者のうち5つが乗っ取られたことで6億2,500万ドルを失った;同年、HarmonyのHorizonブリッジは5つの検証者のうち2つが乗っ取られたことで1億ドルを失った。Kelpの状況はさらに極端であり——検証者はたった1つだけであり、攻撃のハードルは理論上可能な限り最低限に抑えられていた。ツールがこのリスクを指摘できたのは、コードのみを見るのではなく、プロトコルアーキテクチャをこうした歴史的攻撃パターンと自動的に照合する機能を備えていたからである。

発見5:保険プールの不在(損失の拡大要因)

報告書原文:「プロトコルには現在、専用の保険プールが存在せず、ペナルティイベントによる損失を吸収するための社会化された損失負担メカニズムもない」

実際に起きたこと: 保険プールが存在しなかったため、2億9,200万ドルの損失はすべて下流プロトコルが被ることになった。Aaveのリカバリーリザーブは、1億7,700万ドルの不良債権のうち30%未満しかカバーできなかった。Kelpのブリッジ構成決定とはまったく無関係なLPが、最も大きな打撃を被った。

攻撃者は盗んだrsETHを担保としてAave V3、Compound V3、Eulerに預け、その後、実際のWETHを借り出した。rsETHが担保を持たないと確認されると、これらのポジションは「清算不能」な不良債権と化した——担保は紙屑となり、貸し出されたWETHは既に消え去っていた。Aave上のWETH利用率は瞬時に100%に達し、一般ユーザーは資金を引き出すことができなくなった。もしあなたがAave上のWETH預金者であるなら、rsETHを一度も扱ったことがなくても、あなたの資金は影響を受けることになる。KelpとNexus Mutualの保険提携は特定の金庫製品のみを対象としており、コアのrsETHプロトコルへのエクスポージャーはカバーされていなかった。

これは双方の責任の放棄である。Kelp側の問題:TVLが13億ドルを管理するプロトコルでありながら、保険プールゼロ、損失吸収メカニズムゼロである。ブリッジが攻撃された際、損害を吸収する緩衝材が全く存在しなかった。Aave側の問題:rsETHを担保として受け入れたものの、そのクロスチェーンブリッジ構成リスクを十分に評価しなかった。Aaveのリスクパラメーター(LTV、清算閾値)は通常の価格変動を想定して設計されているが、「ブリッジ構成の攻撃により担保が一夜にしてゼロになる」というテイルリスクは考慮されていなかった。リカバリーリザーブは不良債権の30%すらカバーできなかった。本質的には、これはリスクプライシングの失敗である:AaveはrsETHを通常の価格変動資産として扱っていたが、実際にはブリッジ失敗という二項テイルリスクを内在していた。両者の失敗が重なった結果——Kelp側は不良担保の流入を阻止する保険を備えておらず、Aave側はこうしたシナリオにおけるエクスポージャーを制限するための十分なリスクモデリングを行っていなかった——ということになる。

我々の誤り

本来は以下3点をより良くすべきであった:

リスク評価が甘かった。 クロスチェーンブリッジリスクを「中程度」と評価したが、報告書ではLayerZeroブリッジ構成に関連する未解決の情報ギャップが5つ中3つを占めており、さらにRonin/Harmonyの歴史的攻撃パターンと一致していた——これは「高」あるいは「深刻」と評価すべきであった。不透明性そのものが、より強い警告サインであるべきだった。

構成層への到達が不十分だった。 報告書では繰り返しKelpによるDVNしきい値の開示を求めているが、我々自身でこれを独立して検証することはできなかった。これは鉅亨網の事後分析が指摘したのと同じ構造的盲点である:既存の監査ツールはコードロジックに焦点を当てており、構成層のリスクを捉えることができない。我々は問題を指摘したが、それを解消することができなかった。

オンチェーン調査を怠った。 DVN構成は実際にはLayerZeroのEndpointV2コントラクトを介してオンチェーンで直接読み取ることが可能である。我々はULN302レジストリを照会してKelpのDVNしきい値を独立して検証することができたはずであり、「非公開」と判断する代わりに、それを「1-of-1」であると明示的に特定できたはずである。もし当時それが行われていたなら、Kelpの開示を待つことなく、直接「1-of-1」構成を確認できたはずだ。これはツールの最も具体的な改善方向である:クロスチェーン評価ステップに、オンチェーンDVN構成検証を組み込むこと。

発見が十分に具体的・実行可能ではなかった。 「DVN構成が非公開」と述べるのは、ドキュメントの欠如という観察に過ぎず、攻撃の予測ではない。こうしたリスク(オラクル集中度、ブリッジ依存、保険の不在)は、実際には大多数のクロスチェーンDeFiプロトコルに共通して存在する。ツールはKelpの不透明性を指摘したが、同様のパターンは数十の攻撃を受けていないプロトコルに対しても指摘していた。誤検知率が公表されていない状況で「我々が予測した」と主張するのは、事実の誇張である。より誠実な表現は:「我々は誰も問うてこなかった正しい問いをいくつか投げかけ、そのうちの1つが、まさに鍵となる支点に当たっていた」ということである。

「責任ある開示(Responsible Disclosure)」について

公平な疑問:もし我々が4月6日にすでにこれらのリスクを指摘していたのなら、なぜ4月18日の攻撃前にKelpに通知しなかったのか?

通知しなかった。理由は:報告書が指摘したのは「不透明性」——「DVN構成が非公開」という点であり、具体的に悪用可能な脆弱性ではなかったからである。我々は構成が「1-of-1」であることを知らず、ただ「構成が非公開」という事実のみを把握していた。つまり、具体的に開示可能な内容が存在しなかった。「あなたのブリッジ構成に関するドキュメントがない」というのはガバナンス観察であり、バグ報奨金プログラムに提出するような報告書ではない。

後知恵で言えば、我々は直接Kelpチームに連絡し、DVNしきい値について問い合わせるべきであった。その会話がきっかけで「1-of-1」構成が明らかになり、修正につながったかもしれない。我々はそれをしなかった。これは教訓である:ある発見が正式な開示プロセスに適さないと感じられるほど曖昧に見えても、個人的に1通のメッセージを送って確認してみることは、常に価値のある行動である。

この出来事がDeFiセキュリティに意味すること

Kelpの盗難事件——17日前のDrift盗難事件と同様に——は、スマートコントラクトの脆弱性によるものではない。Slither、Mythril、さらにはGoPlusのような自動コードスキャナーでも検出できない。脆弱性はデプロイ構成、ガバナンスのギャップ、アーキテクチャ上の意思決定の中に隠れており、コード層の上位に位置している。

これはcrypto-project-security-skillの核心的主張でもある:

プロトコルのセキュリティは、単にコードのセキュリティではない。 プロトコルは完璧なSolidityコードを持ち、一流企業による5回の監査を受けており、25万ドルのバグ報奨金を提供しているとしても、ブリッジ検証者の構成ミスによって、それでも2億9,200万ドルを盗まれてしまうのである。

ツールはGitHub上でオープンソース化されている——誰でもその方法論を検討し、自分で実行し、あるいは改良することが可能である。

タイムライン

12日間。サインはすでにそこにあった。問題は、次のブリッジが倒れる前にこうしたサインを検出できるツールを、エコシステム全体がどのように構築していくかにある。

あなたができること

もし、あなたがクロスチェーンブリッジを備えたDeFiプロトコルに資産を保有しているなら:

- 自分自身で監査を実行する。 ツールはオープンソースである。我々を信用する必要はない——自分で検証せよ。

- ブリッジ検証者構成を確認する。 プロトコルがDVNしきい値を公開しない場合は、即座に赤信号とみなすべきである。我々の報告書はまさにそうしたが、それが正しかったことが証明された。

- コード監査がすべてをカバーしていると誤解しないこと。 Kelpは、Code4rena、SigmaPrime、MixBytesなど、著名な企業およびプラットフォームによる5回以上のコード監査を受けていた。従来のコード監査の設計目的には、DVNしきい値設定といった構成層のリスクを検出することは含まれていない——これは別の種類の分析であり、監査会社の不手際ではない。

- 保険のカバレッジを評価する。 プロトコルに保険プールが存在しない場合、あなたがそのトークンを担保として受け入れている貸付プラットフォームのLPであるなら、あなたは暗黙のうちにそのプロトコルの保険を引き受けていることになる。今回のAaveのWETH預金者は、最も厳しい形でこの事実を学んだ。

より広い視野:AI Agentをセキュリティレイヤーとして

本稿は1つのツールと1件の盗難事件について語っている。しかし、その背後にある主張はさらに大きい:AI Agentは、DeFi投資家の独立したセキュリティレイヤーとなり得る。

暗号資産業界における従来のセキュリティモデルは以下の通り:プロトコルが監査会社を雇い、監査会社がコードをチェックし、監査会社が報告書を発行する。このモデルには盲点があり——Kelp事件がまさにそれを示しているように、コードの正確性に焦点を当てすぎて、構成、ガバナンス、アーキテクチャ上のリスクを見落としてしまう。

Claude Codeおよび同様のスキルツールが提供するのは、別のアプローチである:誰でも公開データを活用し、数分以内に任意のプロトコルに対してAI支援型リスク評価を実行できる。20万ドルを監査会社に支払う必要はない。Solidityを読める必要もない。あなたはAgentに、プロトコルアーキテクチャを既知の攻撃パターンと照合させればよい。すると、資金を預ける前にあなたが問うべき質問が、明確に提示される。

これは専門の監査を置き換えるものではない——だが、第一線のデューデリジェンスのハードルを、誰でも利用可能な水準まで下げるのである。新しい再ステーキングプロトコルへの資金投入を検討中のLPが、今やaudit defi <protocol>という1行のコマンドを実行するだけで、ガバナンス、オラクル、ブリッジ、経済メカニズムを網羅した構造化リスク評価を得ることができる。小口投資家および中堅層投資家が自己防衛する方法として、これは真に革命的な変化である。

Kelpの報告書は完璧ではなかった。ブリッジリスクを「中程度」と評価したが、それは「深刻」であるべきだった。構成層への到達も不十分であった。しかし、それは正しい問いを投げかけていた——もしKelpチームや、当時の任意のLPがこれらの問いを真剣に受け止めていたなら、2億9,200万ドルの損失は回避できたはずである。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News