TechFlow rapporte, le 5 mai, qu’après une information publiée par CoinDesk, Ripple a annoncé lundi qu’il partagerait avec Crypto ISAC, une organisation spécialisée dans le partage d’informations sur les menaces au sein du secteur des cryptomonnaies, ses renseignements internes concernant les hackers nord-coréens, afin d’aider les entreprises à identifier des opérations de pénétration coordonnées.

Cette initiative s’inscrit dans un contexte marqué par une évolution récente des modes d’attaque ciblant le secteur des cryptomonnaies. L’incident survenu en avril sur le protocole Drift, au cours duquel 285 millions de dollars ont été volés, ne résultait pas d’une simple exploitation d’une vulnérabilité dans un contrat intelligent, mais plutôt d’une infiltration progressive menée par des hackers nord-coréens : ceux-ci auraient passé plusieurs mois à nouer des relations avec des contributeurs de Drift, puis à installer un logiciel malveillant sur leurs appareils afin de dérober leurs clés privées. Selon Ripple, « la posture de sécurité la plus robuste dans le domaine des cryptomonnaies repose sur le partage d’informations. Un acteur malveillant non détecté lors d’une vérification d’antécédents au sein d’une entreprise postule la même semaine auprès de trois autres sociétés. En l’absence de partage d’informations, chaque entreprise doit reprendre l’enquête depuis zéro ».

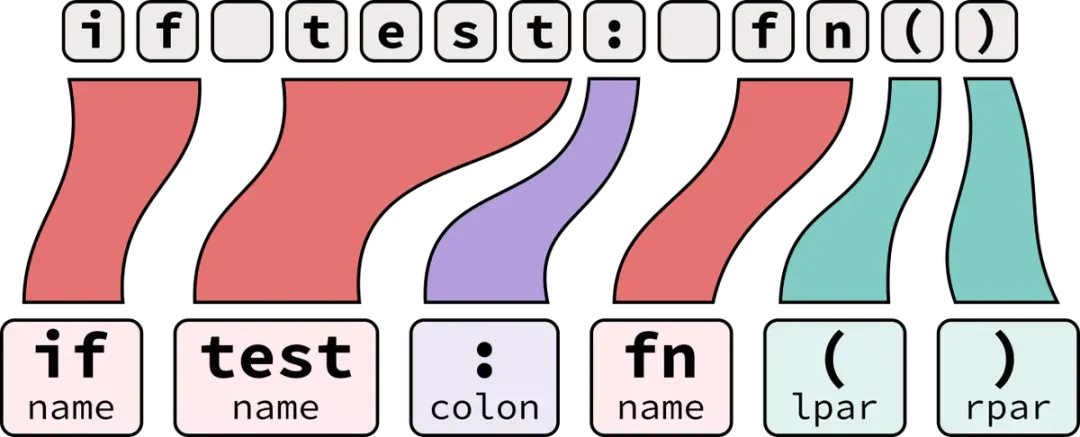

Ripple fournira à Crypto ISAC des données telles que les profils LinkedIn, les adresses électroniques, les localisations géographiques et les numéros de téléphone, permettant ainsi aux équipes de cybersécurité des différentes entreprises d’identifier les tentatives répétées d’un même acteur malveillant. Entre 2022 et 2024, la plupart des attaques contre les protocoles DeFi visaient principalement des vulnérabilités logicielles ; toutefois, avec l’amélioration générale des mesures de sécurité, les cyberattaquants ont progressivement déplacé leur focus vers des méthodes d’infiltration humaine : ils postulent pour des emplois au sein de sociétés de cryptomonnaies, réussissent les vérifications d’antécédents, participent à des réunions vidéo et établissent progressivement la confiance, avant de lancer des attaques que les outils traditionnels de cybersécurité peinent à détecter.

L’influence du groupe Lazarus commence désormais à redéfinir les procédures juridiques. Lundi, un avocat représentant des victimes nord-coréennes du terrorisme a notifié à l’Arbitrum DAO une injonction visant à bloquer les 30 765 ETH gelés suite à l’exploitation de la faille du pont interblockchain Kelp en avril, arguant que ces fonds devraient être considérés comme des actifs nord-coréens conformément au droit américain en matière d’application de la loi. Aave a déjà formulé des objections contre ce document, affirmant que « le voleur ne peut pas acquérir légalement la propriété d’un bien par le seul fait du vol ». Les pertes combinées liées aux incidents Drift et Kelp dépassent 500 millions de dollars, et les deux attaques ont été officiellement attribuées au groupe Lazarus.