Le tueur des monopoles des données : comment zkTLS fait des données personnelles un actif négociable sur la blockchain ?

TechFlow SélectionTechFlow Sélection

Le tueur des monopoles des données : comment zkTLS fait des données personnelles un actif négociable sur la blockchain ?

Bien que Web3 ait construit des outils et une infrastructure puissants, les utilisateurs ordinaires d'Internet vivent encore dans Web2.

Rédaction : Figo @IOSG

Préambule

Les cryptomonnaies ont parcouru un long chemin. Les solutions de mise à l'échelle de couche 2 sont désormais opérationnelles, les zkVMs existent, et même les ETF ont été approuvés. Pourtant, la majorité des gens perçoivent toujours le monde de la blockchain comme un univers isolé — quelque chose qu’ils lisent dans les articles, mais qu’ils n’utilisent pas concrètement.

Pourquoi cela ?

La réponse ne réside pas dans la technologie elle-même, mais dans ce qu’elle ne parvient pas encore à toucher : notre vie numérique. Bien que Web3 ait construit des outils et une infrastructure puissants, les utilisateurs ordinaires du web vivent toujours dans Web2 — ils naviguent, effectuent des transactions et interagissent socialement sur des plateformes centralisées qui contrôlent leurs données.

Tant que nous ne pourrons pas relier ces deux mondes d'une manière fiable et respectueuse de la vie privée, l'adoption massive restera hors de portée.

Pourquoi Web3 n’a-t-il pas encore percé ?

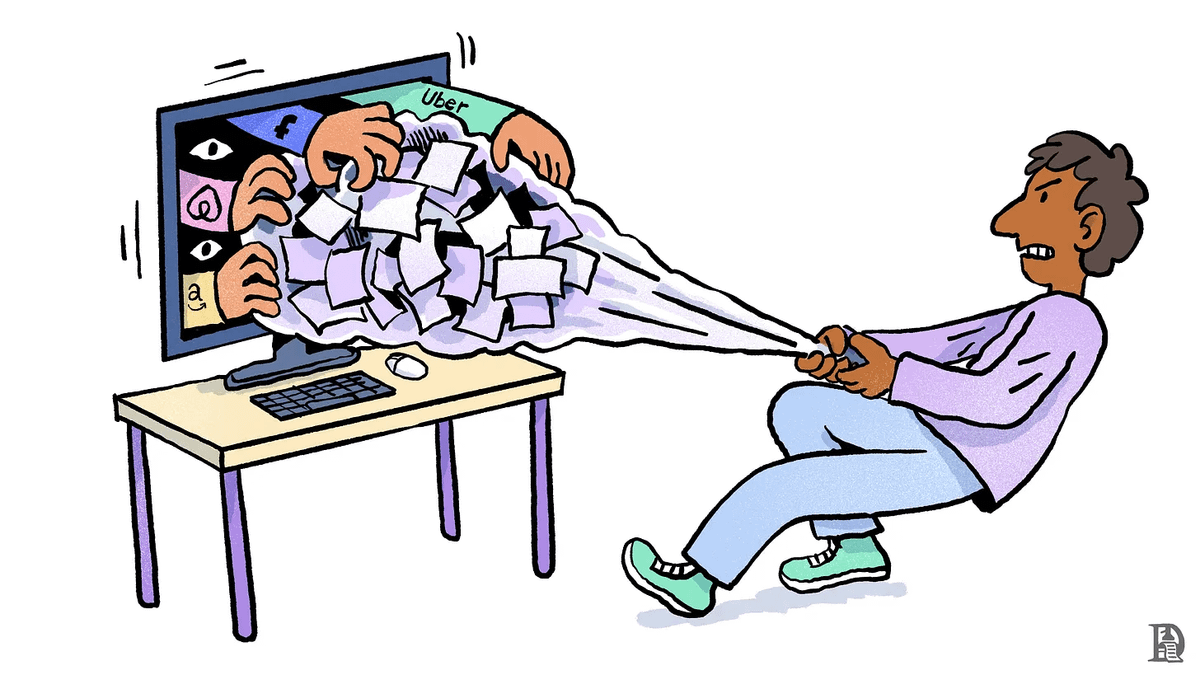

Nous interagissons quotidiennement en ligne — via les banques, les réseaux sociaux, les plateformes de streaming ou encore les portails gouvernementaux. Mais tout cela se produit au sein d’écosystèmes rigoureusement contrôlés. Nos identités numériques sont fragmentées entre différentes plateformes, chacune détenant une partie de nos informations : ici un relevé bancaire, là une copie de passeport, ou encore un historique professionnel sur LinkedIn.

Cette fragmentation crée deux problèmes fondamentaux :

-

Les silos de données : votre identité en ligne est éparpillée entre plusieurs plateformes, chacune avec ses propres règles et niveaux d’autorisation.

-

L’absence de propriété : vous ne possédez pas réellement vos données. Au mieux, vous disposez d’un accès — un accès pouvant être révoqué, limité ou monétisé arbitrairement par autrui.

Ces problèmes se traduisent par des frictions que nous rencontrons chaque jour. Vous souhaitez prouver vos revenus ? Vous devrez peut-être fournir l’intégralité de vos relevés bancaires. Besoin de vérifier votre adresse ? Préparez-vous à envoyer toute une facture d’électricité. Ces systèmes partent du principe que la transparence totale est le seul moyen d’établir la confiance, faute d’infrastructure permettant une divulgation sélective et vérifiable.

Web3 promet de redonner le contrôle aux utilisateurs, mais jusqu’à présent, il n’a pas tenu cette promesse — du moins concernant les données quotidiennes issues de Web2.

Le chaînon manquant : les données Web2 vérifiables

Voici le véritable goulot d’étranglement : permettre aux applications Web3 d’utiliser les données que nous générons déjà — sans compromettre la confidentialité ni introduire de nouveaux intermédiaires de confiance.

Deux défis clés se posent :

-

Vérifiabilité : comment prouver cryptographiquement que des données provenant de sources Web2 sont fiables, sans dépendre d’oracles centralisés ou d’API ?

-

Confidentialité : comment prouver uniquement ce qui est nécessaire — sans exposer les données sous-jacentes ?

Chainlink et d'autres fournisseurs d'oracles ont résolu en partie le problème de vérifiabilité, notamment pour les données publiques comme les cours des actifs ou les conditions météorologiques. Mais les données personnelles et spécifiques à l'utilisateur — telles que les dossiers financiers, les qualifications ou les justificatifs d'identité — nécessitent une approche différente. Ces données se trouvent derrière des sessions authentifiées et des canaux chiffrés, conçus dès le départ pour ne pas être extraits ni partagés.

C’est ici que zkTLS entre en jeu.

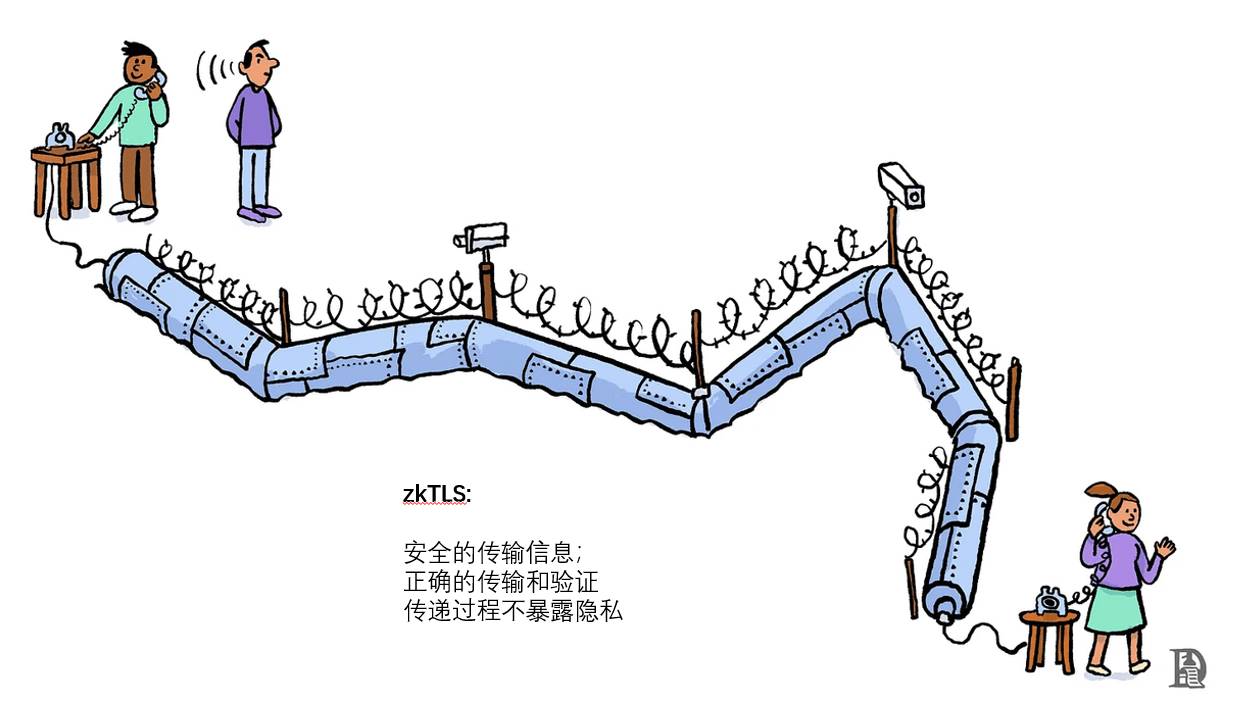

Qu'est-ce que zkTLS ?

La majeure partie d'Internet fonctionne sur TLS (Transport Layer Security) — le protocole cryptographique qui soutient HTTPS. Il sécurise environ 95 % du trafic web. Lorsque vous visitez un site, TLS garantit que vos communications sont chiffrées et non altérées.

zkTLS (zero-knowledge TLS) ajoute une fonctionnalité entièrement nouvelle à ce protocole : il permet aux utilisateurs d'extraire et de prouver des faits spécifiques à partir de flux de données Web2, sans révéler leur contenu complet ni faire appel à des tiers de confiance.

Cela débloque deux capacités essentielles :

-

Vérifiabilité on-chain : zkTLS peut prouver qu'une donnée provient d'une source Web2 spécifique et n'a pas été modifiée.

-

Divulgation sélective : il permet de prouver certaines propriétés — par exemple « mes revenus annuels dépassent 80 000 $ » — sans révéler le relevé bancaire complet.

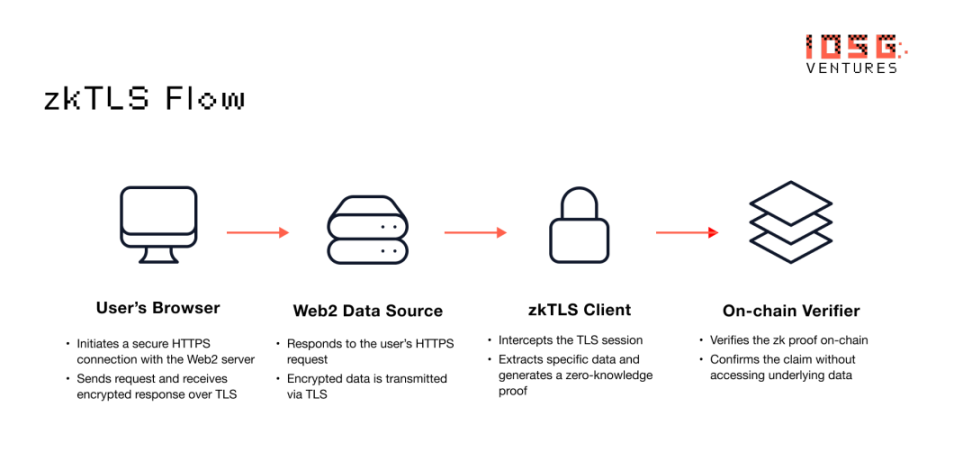

Comment cela fonctionne-t-il ? En résumé :

-

Il capture la session TLS chiffrée entre l'utilisateur et un site web.

-

Il génère une preuve à connaissance nulle attestant d’un énoncé spécifique (par exemple qu’une valeur donnée apparaît dans la réponse).

-

Cette preuve peut ensuite être vérifiée sur la blockchain — de façon fiable et confidentielle.

▲ Source : IOSG Ventures

Cela élimine le besoin d'exposer les données à des tiers ou de faire confiance à des serveurs centralisés pour les valider. La confiance est intégrée directement dans la preuve cryptographique elle-même.

Il ne s'agit pas seulement de théorie. Des implémentations de zkTLS ont déjà été testées et déployées dans des cas d'usage grand public et en DeFi, annonçant que les données Web2 vérifiables deviendront bientôt la norme en tant qu'entrée pour les applications Web3.

Le fonctionnement de zkTLS

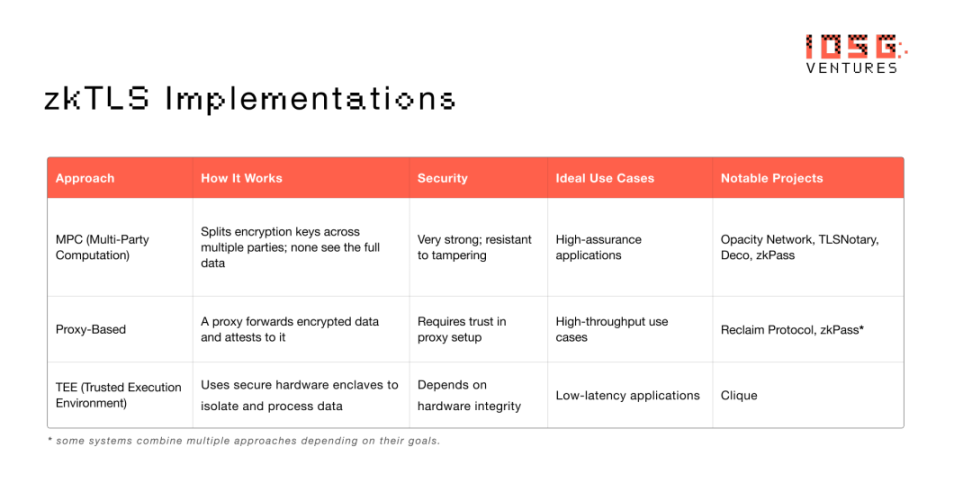

Toutes les implémentations de zkTLS ne se valent pas. Selon les priorités — rapidité, décentralisation ou simplicité — différentes approches excellent dans différents contextes. Voici trois architectures courantes :

▲ Source : IOSG Ventures

Applications concrètes : où zkTLS change tout

zkTLS ne fait pas que simplifier le traitement des données — il redéfinit la frontière entre Web2 et Web3. En permettant un accès minimaliste et privé aux données hors chaîne, il autorise les applications à intégrer des contextes du monde réel sans compromettre la confidentialité ni la décentralisation.

Voici comment il est utilisé aujourd’hui dans divers domaines.

Services financiers

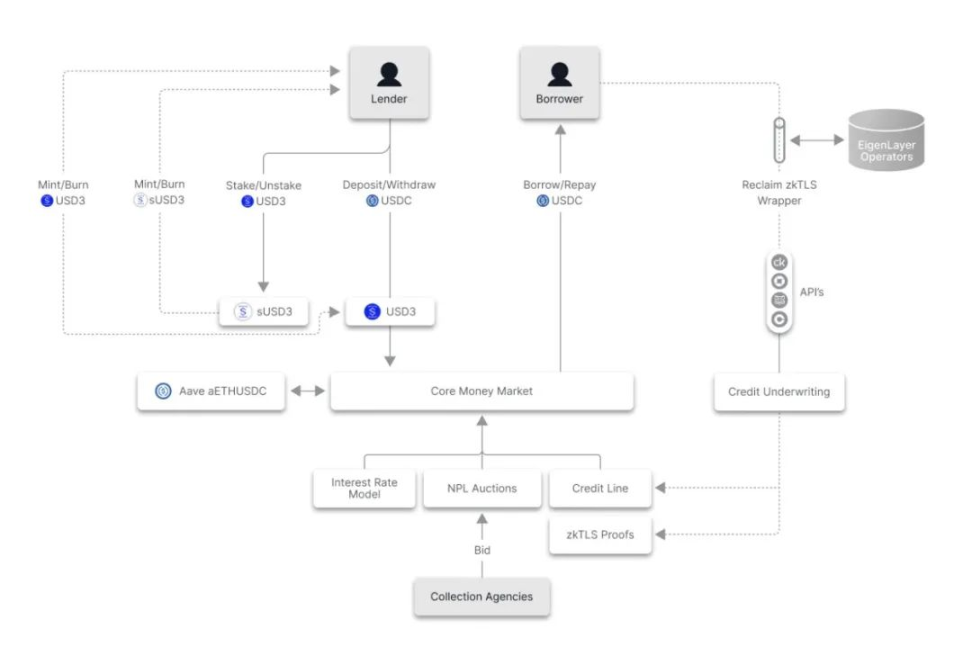

La plupart des protocoles DeFi reposent encore sur la sur-collatéralisation, faute d'identité fiable et de données financières disponibles sur chaîne. zkTLS rend possible la vérification des revenus, des flux de trésorerie ou de l'historique d'un compte — sans exposer de documents sensibles.

▲ Source : 3Jane

-

3Jane (3jane.xyz) construit un protocole de crédit pair-à-pool, offrant aux traders, agriculteurs et entreprises des lignes de crédit USDC instantanées et non garanties. Les emprunteurs connectent leur portefeuille et leurs données financières Web2 via Plaid, débloquant ainsi du crédit basé sur des preuves vérifiables en DeFi, CEX et banques — sans collatéral.

-

Stormbit (stormbit.finance) propose un marché de prêt peer-to-peer flexible, où les emprunteurs peuvent prouver discrètement leurs revenus ou activités de compte via zkTLS pour accéder à des fonds.

-

Des projets de tokenisation d'actifs réels (RWA) commencent à utiliser zkTLS via des portails gouvernementaux pour vérifier la propriété foncière ou immobilière, permettant une titrisation conforme sur chaîne.

-

zkP2P (zkp2p.xyz) développe une entrée décentralisée fiat-vers-crypto, permettant aux utilisateurs de prouver des paiements effectués via Venmo, Wise ou Revolut grâce à zkTLS — sans KYC, sans intermédiaire, avec règlement instantané.

Ces systèmes élargissent l'accès au capital, importent de la valeur de crédit sur chaîne, et créent un pont conforme entre TradFi et crypto.

Plateformes grand public

Dans Web2, l'accès aux biens numériques, abonnements et historiques d'achats est verrouillé derrière des API centralisées. zkTLS rend ces données transportables et vérifiables — sans avoir à demander la permission aux plateformes.

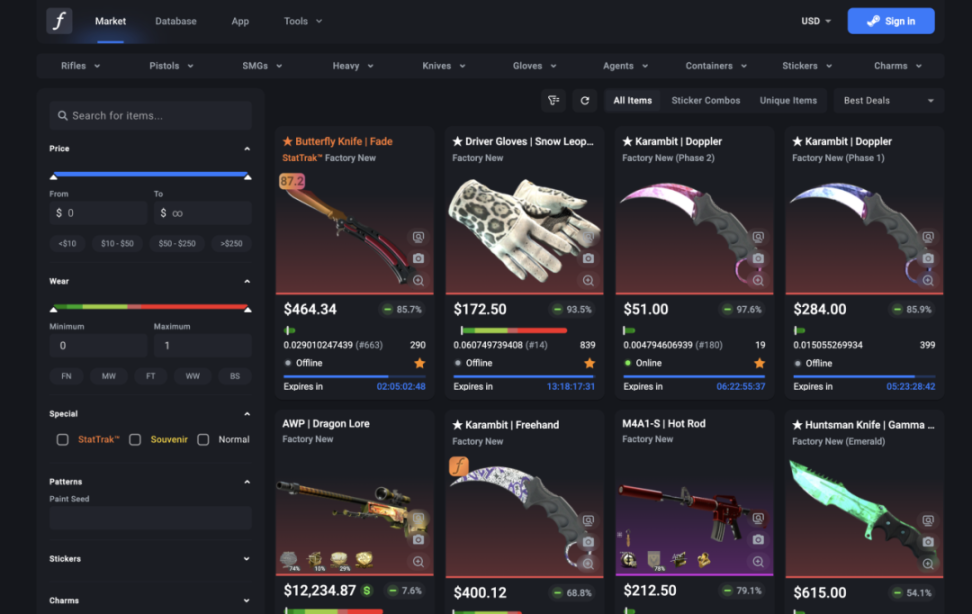

▲ Source : CSFloat

-

CSFloat (csfloat.com) permet aux utilisateurs de vérifier via leurs données Steam la possession de skins et collections dans *Counter-Strike*, facilitant des échanges P2P sécurisés sans intervention de la plateforme.

-

zkTLS est également utilisé pour prouver l’accès à des communautés fermées, abonnements ou contenus premium — sans lien de compte ni accès API.

-

Dans le commerce électronique, les utilisateurs peuvent prouver des achats passés ou leur activité dans un programme de fidélité afin de débloquer des cashbacks, récompenses en jetons ou accéder à des marchés de revente.

Imaginez maintenant pouvoir prouver que vous avez un abonnement Spotify — ou un achat chez un luxe — sans exposer votre compte entier. Telle est la puissance de zkTLS.

Identité et réputation

L’identité numérique actuelle est fragmentée et excessivement exposée. Prouver son identité signifie souvent tout partager. zkTLS change la donne en permettant une divulgation sélective depuis des sources fiables.

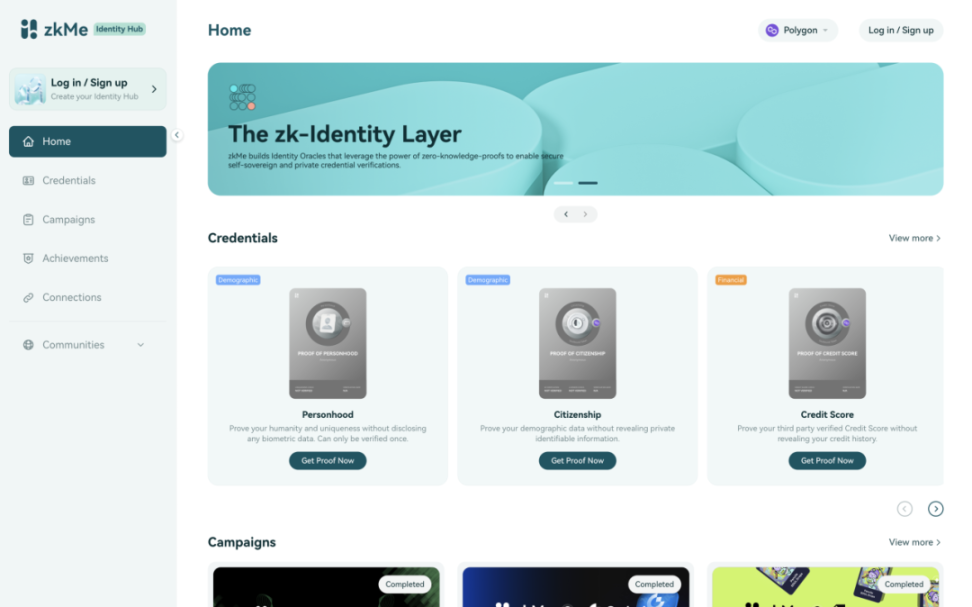

▲ Source : zkMe

-

zkMe (zk.me) agit comme un oracle d'identité respectueux de la vie privée, transformant les fichiers et données provenant de plateformes Web2 en preuves sélectives sur chaîne.

-

Zeru (zeru.finance) propose zScore, une couche de réputation transverse sur Base. Il valide des éléments comme le score de crédit, la localisation ou l'historique Uber — sans KYC — permettant aux utilisateurs de constituer un profil vérifiable utilisable à travers applications et écosystèmes.

-

Icebreaker (icebreaker.xyz) permet aux professionnels de créer des profils professionnels fiables et vérifiables, basés sur leur historique d’emploi et leur réseau social.

Imaginez maintenant quelqu’un construisant une version Web3 d’Uber ou DoorDash. Les chauffeurs arrivent avec un CV vérifié via zkTLS — plus de friction à l'embauche, pas besoin de reconstruire leur réputation.

Social et contenu

Ce que nous regardons, jouons et avec qui nous interagissons en dit long — mais ces données restent prisonnières des plateformes. zkTLS libère ces données, rendant l’engagement portable et programmable.

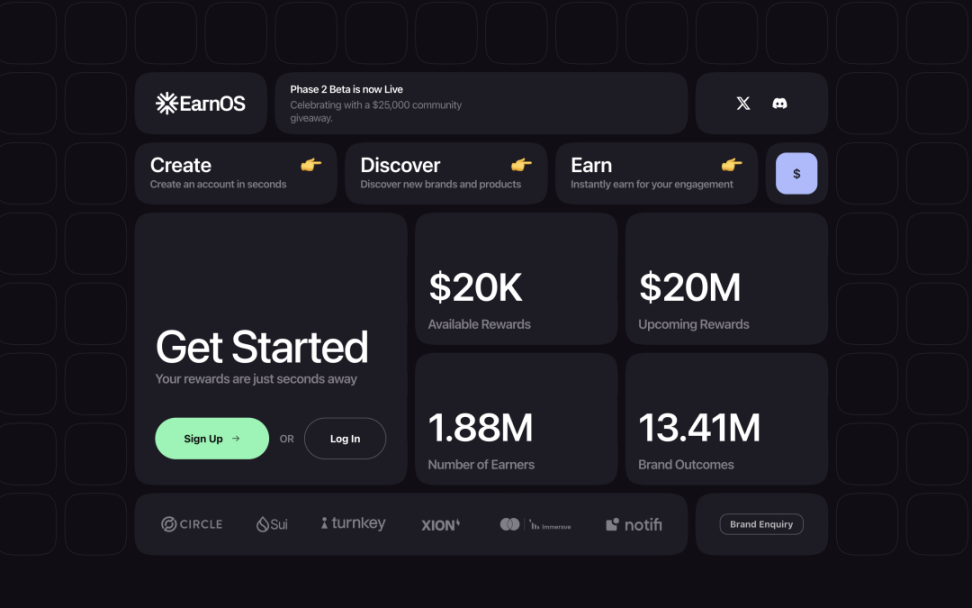

▲ Source : EarnOS

-

EarnOS (earnos.com) permet aux utilisateurs de prouver qu'ils ont vu ou interagi avec une publicité — sans révéler leur identité. Les annonceurs atteignent des personnes réelles, les utilisateurs sont récompensés, et les données restent privées.

-

Showdown (showdown.win) utilise zkTLS via FACEIT pour valider les profils et performances de jeu. Les joueurs peuvent prouver leur niveau et obtenir des récompenses liées au jeu — sans captures d’écran.

Cela ouvre la voie à la prochaine vague de marchés de l’attention et de systèmes de récompense basés sur l’engagement — enfin transférables entre plateformes.

Impact et comportement

Les systèmes comportementaux — qu’il s’agisse de fitness, de durabilité ou de récompenses — reposent souvent sur des données privées et difficiles à vérifier. zkTLS permet de prouver des actions sans surveillance.

-

Daylight (https://linktr.ee/godaylight) utilise des données IoT et d’enregistrement pour valider la propriété et l'utilisation de panneaux solaires — sans exposer l'identité ou la localisation de l'utilisateur.

-

Fit Club (x.com/fitclubonbase) lie les récompenses sportives à des activités Strava vérifiées, sans divulguer les données de santé ou de géolocalisation.

-

D’autres applications explorent l’utilisation de zkTLS pour attester de l’utilisation des transports en commun, du recyclage ou de la participation à des projets environnementaux — permettant des systèmes d’incitation transparents et respectueux de la vie privée.

Avec zkTLS, nous pouvons enfin prouver des actions du monde réel — sans être surveillés.

Les nouvelles frontières

Au carrefour de l’intelligence artificielle, des agents autonomes et de la coordination décentralisée, zkTLS fournit une infrastructure critique pour la preuve et la confiance.

-

ElizaOS (elizaos.ai) développe des agents autonomes générant des journaux d’activité prouvés par zk — rendant les décisions d’IA vérifiables et auditables.

-

Ketl (ketl.xyz) permet à des lanceurs d’alerte et experts de prouver leur affiliation ou expertise sans révéler leur identité — apportant de la crédibilité aux communications anonymes.

-

zkTLS est aussi utilisé pour valider les données d’entraînement en apprentissage automatique — assurant l’authenticité tout en protégeant la vie privée des contributeurs.

A mesure que les agents et l’IA gagnent en autonomie, zkTLS les ancre dans la réalité factuelle.

Des justificatifs à la propriété

zkTLS ne rend pas seulement les données Web2 accessibles dans Web3 — il les rend possédables. Des justificatifs autrefois cloisonnés dans des plateformes deviennent transportables, programmables et protégés par la vie privée.

Au fur et à mesure que davantage d'applications adopteront zkTLS, nous assisterons à un effet cumulatif : plus de données vérifiables entraîneront des applications plus puissantes, redonnant ainsi plus de contrôle aux utilisateurs — et davantage de raisons de débloquer leurs données à leurs propres conditions.

Il ne s'agit pas de remplacer les systèmes existants, mais de redonner aux utilisateurs le contrôle dessus — et de tracer une voie où confiance, confidentialité et composable coexistent et s'étendent ensemble.

La voie à suivre

Pour que la cryptographie pénètre le grand public, elle doit répondre aux besoins des utilisateurs — là où ils utilisent déjà Internet. zkTLS fournit précisément cette infrastructure.

Il permet :

-

Une confiance cryptographique dans les données provenant des services Web2

-

Une vérification privée sans tiers

-

Une couche d'identité composable contrôlée par l'utilisateur

-

De nouvelles applications fondées sur des interactions réelles vérifiables

A mesure que davantage de notre vie en ligne deviendra accessible via des déclarations vérifiables, une nouvelle génération d’applications émergera — des applications qui maximisent le contrôle utilisateur, réduisent les frictions et libèrent une valeur authentique. zkTLS n’est pas simplement un protocole supplémentaire — c’est une nouvelle manière de penser la circulation de l’information entre plateformes, et la manière dont la confiance s’établit sur Internet.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News