Guide anti-escroqueries pour les débutants dans les airdrops : apprenez à reconnaître et éviter les pièges courants, protégez vos actifs cryptographiques

TechFlow SélectionTechFlow Sélection

Guide anti-escroqueries pour les débutants dans les airdrops : apprenez à reconnaître et éviter les pièges courants, protégez vos actifs cryptographiques

Ce guide analysera les escroqueries courantes liées aux airdrops et vous aidera à éviter les pièges.

Auteur : SlowMist

Traduction : TechFlow

Contexte

Dans notre précédent guide sur la sécurité Web3, nous avons abordé le thème du phishing par multi-signature, expliquant le fonctionnement des portefeuilles multisignatures, comment les attaquants peuvent en tirer parti et comment protéger votre portefeuille contre des signatures malveillantes. Cette fois, nous allons approfondir une stratégie marketing largement utilisée à la fois dans les secteurs traditionnel et cryptographique : les airdrops.

Un airdrop peut propulser un projet de l’anonymat vers les projecteurs, l’aidant à construire rapidement une base d’utilisateurs et à renforcer sa notoriété sur le marché. Généralement, les utilisateurs participent à des projets Web3 en cliquant sur des liens et en interagissant avec ceux-ci afin de recevoir des jetons gratuits. Toutefois, des faux sites web aux outils piégés, les pirates ont tendu des pièges tout au long du processus d’airdrop. Ce guide analysera les escroqueries courantes liées aux airdrops pour vous aider à éviter ces pièges.

Qu’est-ce qu’un airdrop ?

Un airdrop consiste pour un projet Web3 à distribuer gratuitement des jetons à certaines adresses de portefeuille afin d’accroître sa visibilité et d’attirer des utilisateurs précoces. C’est l’une des méthodes les plus directes pour acquérir une base d’utilisateurs. Selon la manière dont ils sont réclamés, les airdrops peuvent généralement être classés en plusieurs catégories :

-

Basés sur des tâches : accomplir des missions définies par le projet, comme partager du contenu ou liker une publication.

-

Basés sur l'interaction : effectuer des échanges de jetons, envoyer/recevoir des jetons ou réaliser des opérations entre blockchains.

-

Basés sur la détention : détenir des jetons spécifiques désignés par le projet pour être éligible à l’airdrop.

-

Basés sur le staking : gagner des jetons via le staking (simple ou double actif), fournir de la liquidité ou verrouiller ses fonds sur une longue période.

Les risques associés au retrait d’airdrops

Les arnaques aux faux airdrops

Ces escroqueries peuvent se diviser en plusieurs types :

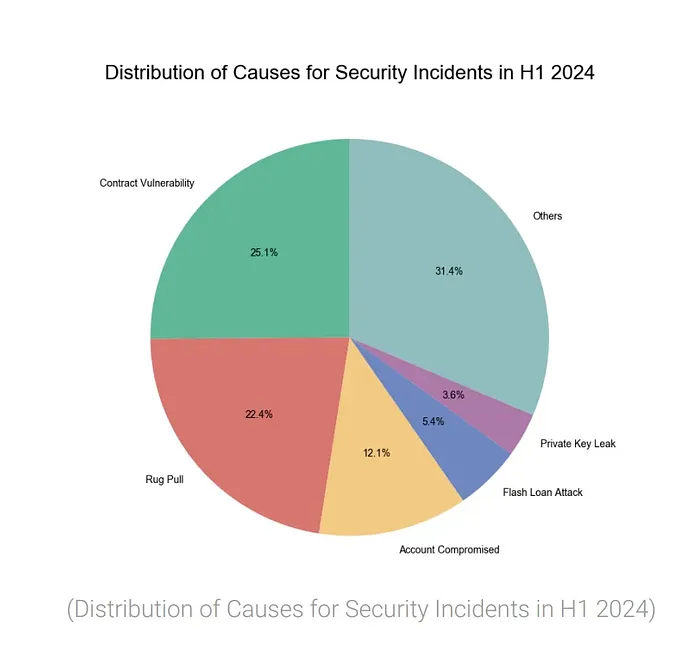

1. Prise de contrôle de comptes officiels : des pirates peuvent compromettre les comptes officiels d’un projet et publier de fausses annonces d’airdrop. Par exemple, des alertes fréquentes sur les plateformes d’information annoncent : « Le compte X ou Discord du projet Y a été piraté ; ne cliquez pas sur les liens de phishing partagés par les pirates. » Selon notre rapport semestriel 2024 sur la sécurité blockchain et la lutte contre le blanchiment, seulement 27 incidents de ce type ont eu lieu au premier semestre 2024. Les utilisateurs, confiants envers les comptes officiels, peuvent cliquer sur ces liens et être redirigés vers des sites de phishing imitant une page d’airdrop. S’ils saisissent leur clé privée, leur phrase de récupération (seed phrase) ou accordent des autorisations, les pirates peuvent alors voler leurs actifs.

2. Usurpation dans les commentaires : les pirates créent souvent de faux comptes de projet et publient dans les commentaires des publications sociales légitimes des messages affirmant offrir un airdrop. Des utilisateurs imprudents peuvent suivre ces liens et atterrir sur des sites de phishing. Par exemple, l’équipe de sécurité SlowMist a déjà analysé ces stratégies et publié des recommandations dans un article intitulé « Attention à l’usurpation dans les commentaires ». En outre, après l’annonce d’un airdrop légitime, les pirates réagissent rapidement en publiant des liens de phishing via de faux comptes imitant les comptes officiels. De nombreux utilisateurs se font ainsi tromper, installent des applications malveillantes ou signent des transactions sur des sites frauduleux.

3. Attaques par ingénierie sociale : dans certains cas, des fraudeurs s’infiltrent dans des groupes communautaires de projets Web3 et ciblent des utilisateurs spécifiques, utilisant des techniques d’ingénierie sociale pour les tromper. Ils peuvent prétendre être du support technique ou des membres bienveillants de la communauté, proposant de l’aide pour réclamer un airdrop, mais finissent par voler leurs actifs. Les utilisateurs doivent rester vigilants et ne jamais faire confiance à une aide non sollicitée provenant de personnes se présentant comme des représentants officiels.

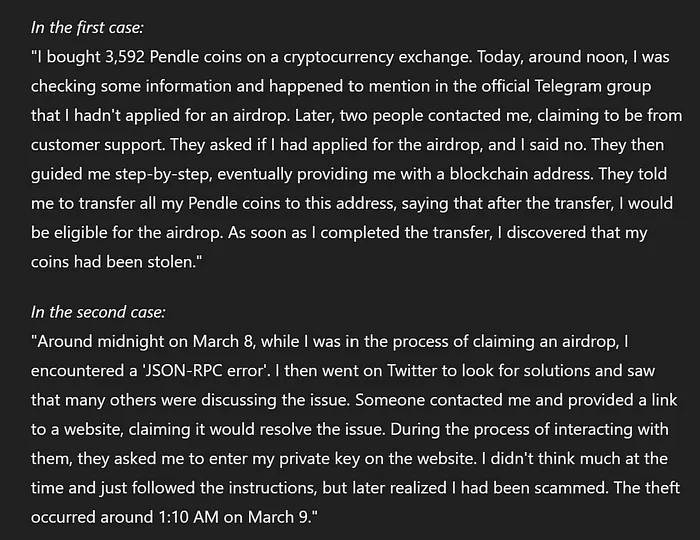

Premier cas :

-

L’utilisateur a acheté 3 592 jetons Pendle sur une bourse de cryptomonnaies.

-

L’utilisateur a mentionné dans le groupe Telegram officiel ne pas avoir demandé l’airdrop.

-

Deux personnes se faisant passer pour le service client ont contacté l’utilisateur.

-

Elles ont incité l’utilisateur à transférer tous ses jetons Pendle vers une adresse blockchain spécifique, affirmant que cela lui permettrait d’être éligible à l’airdrop.

-

Après avoir effectué le transfert, l’utilisateur s’est rendu compte que ses jetons avaient été volés.

Deuxième cas :

-

Vers minuit le 8 mars, l’utilisateur a rencontré une « erreur JSON-RPC » lors du retrait d’un airdrop.

-

L’utilisateur a cherché une solution sur Twitter.

-

Quelqu’un l’a contacté en lui envoyant un lien de site web, affirmant pouvoir résoudre le problème.

-

Le site exigeait que l’utilisateur saisisse sa clé privée.

-

L’utilisateur a suivi les instructions, puis s’est rendu compte qu’il avait été victime d’une arnaque.

-

Le vol a eu lieu vers 1h10 du matin le 9 mars.

Des jetons d’airdrop « gratuits »

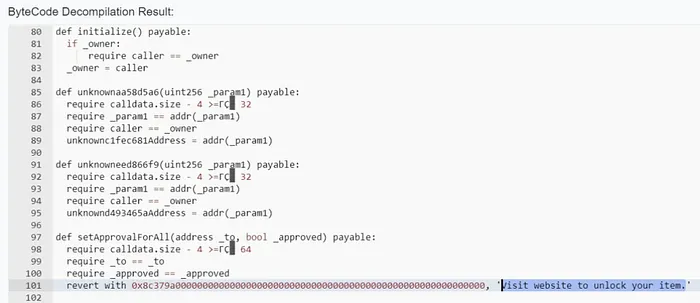

Bien que la plupart des airdrops exigent que les utilisateurs accomplissent des tâches, il arrive parfois que des jetons apparaissent dans votre portefeuille sans aucune action de votre part. Les pirates envoient souvent à votre portefeuille des jetons sans valeur, espérant que vous interagirez avec eux en les transférant, en les consultant ou en tentant de les échanger sur un DEX. Toutefois, lorsque vous essayez d’interagir avec ces NFT frauduleux, vous pouvez tomber sur un message d’erreur vous invitant à visiter un site web pour « déverrouiller vos objets ». En réalité, c’est un piège menant à un site de phishing.

Si un utilisateur accède au site de phishing lié à un NFT frauduleux, les pirates peuvent :

-

Réaliser un achat « sans coût » de NFTs de valeur (voir l’analyse du phishing par « achat sans coût » de NFT).

-

Volent des jetons de grande valeur via des autorisations ou des signatures d’approbation.

-

Subtiliser les actifs natifs du portefeuille.

Examinons maintenant comment les pirates peuvent utiliser des contrats malveillants soigneusement conçus pour voler les frais gas des utilisateurs.

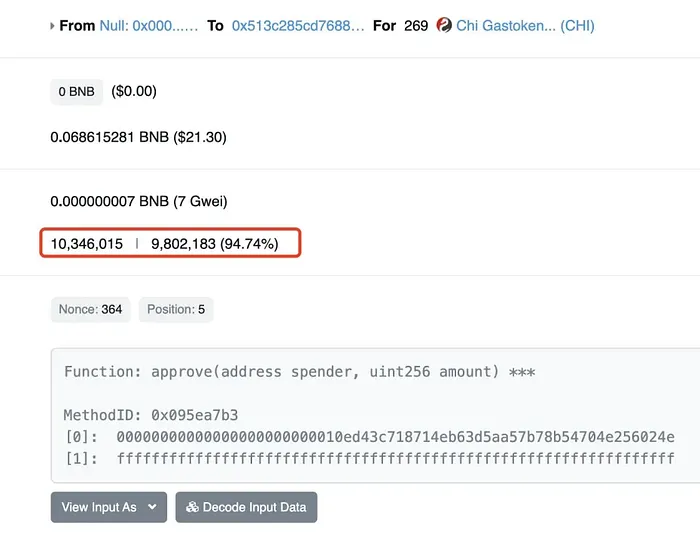

Tout d’abord, les pirates créent sur la Binance Smart Chain (BSC) un contrat malveillant nommé GPT (0x513C285CD76884acC377a63DC63A4e83D7D21fb5), puis attirent les utilisateurs à interagir avec lui via un airdrop de jetons.

Lorsqu’un utilisateur interagit avec ce contrat malveillant, il est invité à autoriser le contrat à utiliser les jetons de son portefeuille. Si l’utilisateur accepte cette demande, le contrat malveillant augmente automatiquement la limite de gas en fonction du solde du portefeuille, entraînant une consommation accrue de gas lors des transactions suivantes.

En exploitant la limite élevée de gas fournie par l’utilisateur, le contrat malveillant utilise le gas excédentaire pour frapper des jetons CHI (les jetons CHI pouvant servir à compenser les frais gas). Après avoir accumulé une grande quantité de jetons CHI, les pirates peuvent brûler ces derniers lors de la destruction du contrat afin d’obtenir un remboursement en gas.

Ainsi, les pirates tirent habilement profit des frais gas des utilisateurs, qui ignorent souvent qu’ils ont payé des frais supplémentaires. L’utilisateur pensait initialement gagner de l’argent en vendant les jetons d’airdrop, mais finit par perdre ses propres actifs natifs.

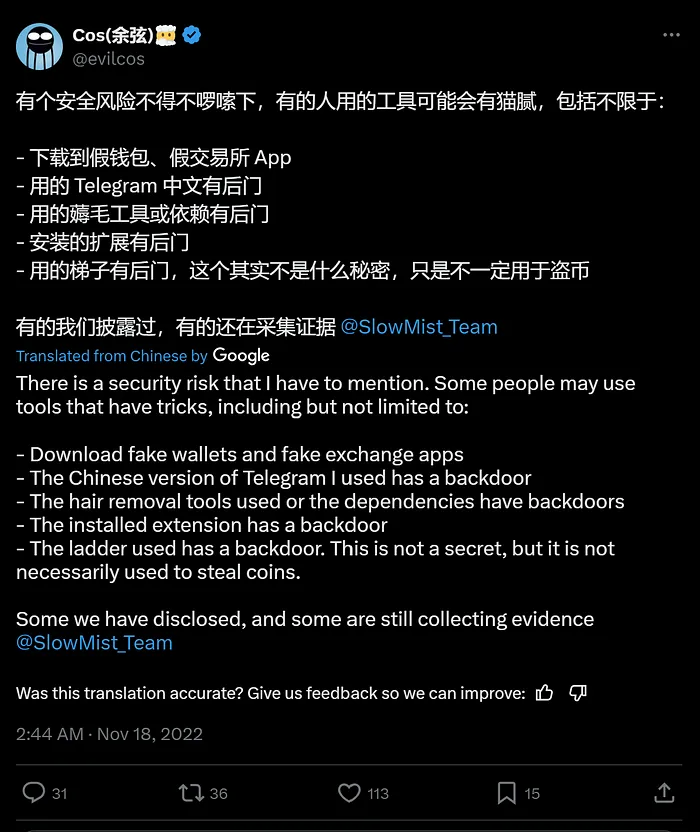

Lors du retrait d’un airdrop, certains utilisateurs doivent télécharger des extensions pour accomplir des tâches telles que traduire du contenu ou vérifier la rareté d’un jeton. Pourtant, la sécurité de ces extensions est douteuse, et de nombreux utilisateurs ne les téléchargent pas depuis des sources officielles, augmentant fortement le risque de télécharger des extensions piégées.

Par ailleurs, nous avons remarqué que certains services en ligne vendent des scripts destinés à réclamer des airdrops, affirmant automatiser efficacement des interactions en masse. Attention : télécharger et exécuter des scripts non vérifiés est extrêmement dangereux, car vous ne pouvez ni confirmer leur origine ni connaître leurs véritables fonctions. Ces scripts peuvent contenir du code malveillant et présenter des menaces potentielles, telles que le vol de clés privées ou de phrases de récupération, ou encore des actions non autorisées comme le transfert d’actifs. En outre, certains utilisateurs, lorsqu’ils effectuent ces opérations à haut risque, n’ont peut-être pas installé de logiciel antivirus ou l’ont désactivé, ce qui les empêche de détecter une éventuelle infection par un logiciel malveillant et peut donc entraîner des pertes encore plus importantes.

Sur l’image, la victime utilisait un portefeuille Zengo, disposant de 50 comptes indépendants et de 50 comptes natifs. Après 22h22 le 9 mai, la victime s’est rendu compte que ses ETH (Ethereum) avaient disparu. Lorsqu’elle a constaté que son compte avait été piraté, tous les fonds de ses comptes avaient déjà été volés.

La cause probable est que la victime a involontairement téléchargé un cheval de Troie. Elle avait désactivé son logiciel antivirus et son pare-feu en raison d’un conflit de compatibilité. Un scan ultérieur avec un antivirus a révélé que 21 chevaux de Troie étaient installés sur son ordinateur.

Conclusion

Dans ce guide, nous avons souligné, à travers l’analyse des tactiques d’escroquerie courantes, les divers risques associés au retrait d’airdrops. Bien que les airdrops soient une stratégie marketing populaire, les utilisateurs peuvent réduire les risques de perte d’actifs en adoptant les mesures suivantes.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News