CertiK, société de sécurité spécialisée dans la cryptographie, en conflit avec Kraken : les « chapeaux blancs » peuvent-ils devenir des « chapeaux noirs » ?

TechFlow SélectionTechFlow Sélection

CertiK, société de sécurité spécialisée dans la cryptographie, en conflit avec Kraken : les « chapeaux blancs » peuvent-ils devenir des « chapeaux noirs » ?

Les actions des hackers éthiques sont-elles légales ?

Rédaction : Jin Jianzhi, avocat principal du cabinet d'avocats Shanghai Manqin

Les conflits dans l'industrie de la cryptographie sont vraiment passionnants. Ainsi, l'affrontement entre l'entreprise leader en sécurité cryptographique CertiK et le géant américain des échanges Kraken a transformé l'auteur en simple curieux observant depuis les champs.

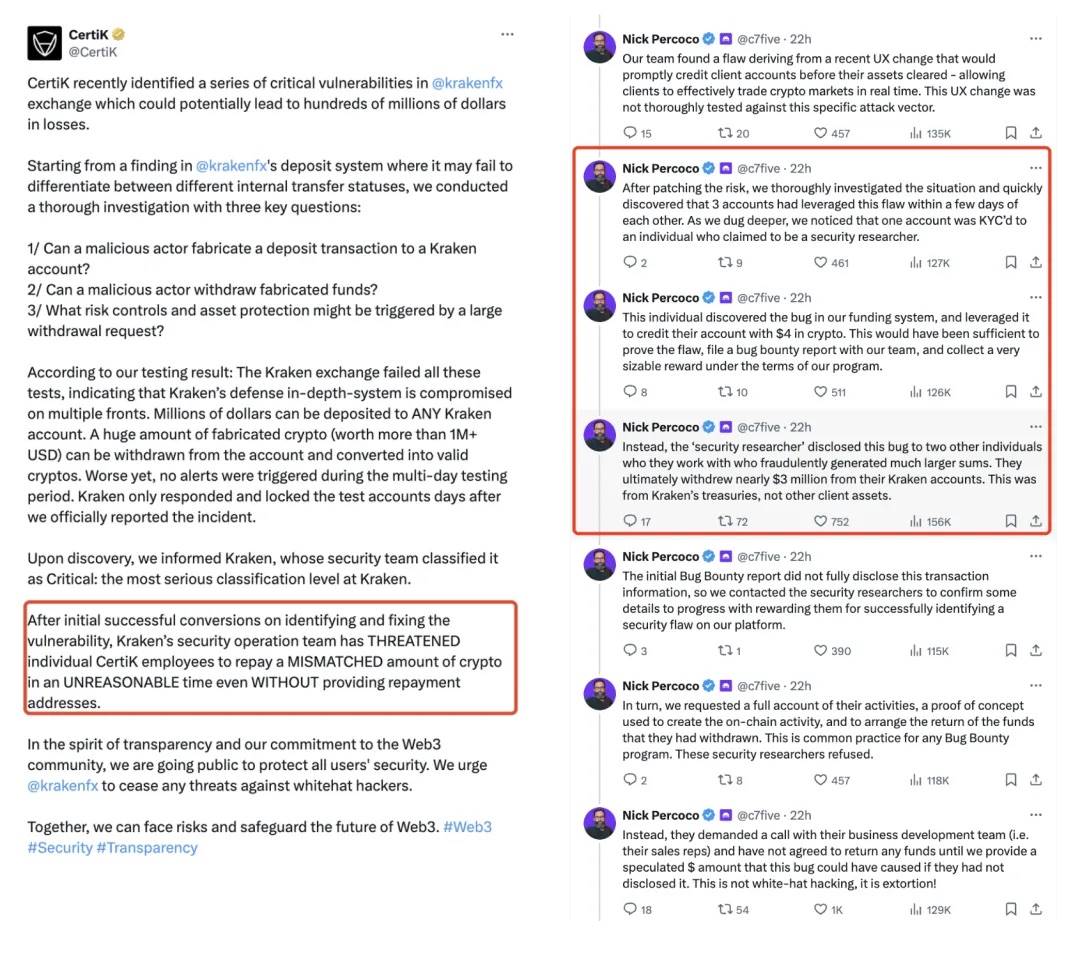

Voici ce qui s'est passé : lors de tests de sécurité, CertiK aurait découvert une vulnérabilité critique sur la plateforme Kraken, permettant potentiellement d'augmenter artificiellement le solde des comptes de transactions cryptographiques, et aurait tenté de déclencher par ce test les seuils d'alerte prévus par Kraken. Cependant, Kraken affirme que les actions de CertiK ont dépassé le cadre habituel de la recherche en sécurité, qu'elles auraient visé à tirer profit de cette faille, et accuse donc CertiK de chantage.

Selon CertiK, leurs tests ont révélé plusieurs vulnérabilités critiques au sein du système de Kraken, susceptibles, si elles n'étaient pas corrigées, de causer des pertes de plusieurs centaines de millions de dollars. CertiK insiste sur le fait que leur objectif était de renforcer la cybersécurité et de protéger les intérêts de tous les utilisateurs, publiant même une chronologie complète des événements ainsi que les adresses de dépôt concernées afin de prouver leur transparence et leur bonne foi.

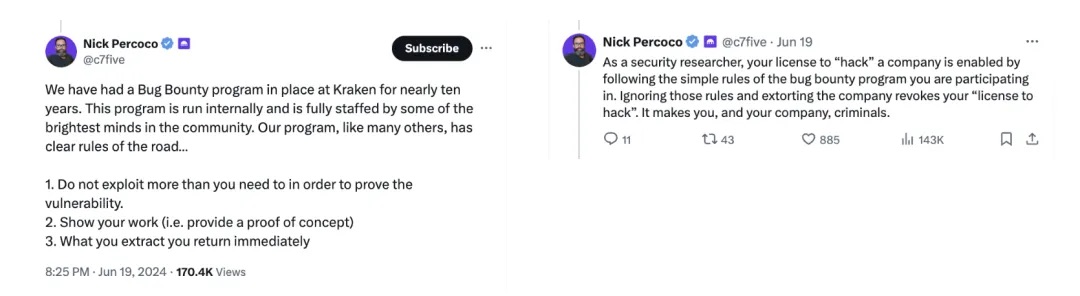

Kraken et son directeur de la sécurité (CSO), Nick Percoco, ont quant à eux souligné via les médias sociaux et des déclarations publiques que leur programme de primes aux bogues comportait des règles claires, exigeant que tous les chercheurs découvrant des failles respectent ces règles. Kraken affirme également que les actions de CertiK constituaient une menace directe pour la sécurité de sa plateforme et a signalé l'incident aux autorités compétentes.

Cet affrontement ne concerne pas uniquement des questions techniques ou de sécurité, mais touche aussi aux limites juridiques et morales, notamment celles définissant les activités des « hackers blancs » et leurs responsabilités. Il fournit ainsi un contexte riche pour que l’avocat Manqin approfondisse davantage l’encadrement légal des hackers éthiques.

01 Les actions des hackers blancs sont-elles légales ?

Sur le plan strict du comportement, les actions des hackers blancs ressemblent fortement à une intrusion illégale dans un système informatique. Pourtant, dans la plupart des cas, elles ne sont pas considérées comme illégales. En effet, l’intention et le processus mis en œuvre par les hackers blancs les distinguent fondamentalement des actes criminels.

Les hackers blancs sur la blockchain contribuent à créer un environnement numérique plus sûr en identifiant et en corrigeant les vulnérabilités, renforçant ainsi la fiabilité et la crédibilité des systèmes, et apportant une contribution positive à la sécurité et à la stabilité globales de la chaîne.

Le fait de percevoir une rémunération influence-t-il cette appréciation ? La rémunération, en tant que mécanisme incitatif efficace, attire davantage de talents vers le domaine de la cybersécurité, améliorant ainsi la sécurité globale du secteur. Pour les entreprises, c’est aussi une méthode rentable pour corriger les failles, tout en valorisant publiquement leur engagement en matière de sécurité. Par conséquent, percevoir des frais raisonnables est généralement admis comme une pratique courante dans l’industrie.

02 Dans ce cas, CertiK est-il un hacker blanc ?

Dans le conflit entre CertiK et Kraken, l'une des questions centrales porte sur les limites du comportement de CertiK. En particulier, la motivation et la légalité du transfert de 3 millions de dollars vers un portefeuille externe sont devenues le cœur du débat.

Un manque de transparence

CertiK est une entreprise de sécurité partenaire de Kraken et savait parfaitement que Kraken disposait d’un programme de primes aux bogues. Elle aurait donc pu aisément obtenir une autorisation formelle avant de commencer ses tests. Or, selon des informations provenant de la communauté et de Kraken, CertiK n’a pas mentionné initialement le montant transféré lorsqu’elle a signalé la vulnérabilité. Ce n’est qu’après que Kraken a exigé le remboursement des 3 millions de dollars qu’elle a publié la liste complète de ses adresses de test, affirmant ainsi n’avoir pas retiré le montant indiqué par Kraken.

Un transfert de fonds effectif

Selon Kraken et l’enquêteur blockchain @0xBoboShanti, des chercheurs de sécurité de CertiK auraient déjà mené des opérations de détection et de test dès le 27 mai, contredisant ainsi la chronologie fournie par CertiK. Par ailleurs, lors des tests ultérieurs, bien que CertiK affirme avoir agi uniquement pour tester la capacité du système d’alerte de Kraken à se déclencher rapidement, ses actions sont allées au-delà de la simple identification de failles : elle a bel et bien transféré des fonds vers une adresse de portefeuille indépendante. Ce comportement dépasse clairement le cadre d’un test de sécurité standard. Selon les informations divulguées, CertiK aurait déjà adopté une démarche similaire avec plusieurs autres bourses, utilisant même Tornado Cash pour transférer des actifs et ChangeNOW pour les vendre.

Ces deux éléments indiquent très probablement que CertiK a franchi les limites acceptées pour un hacker blanc.

03 L’interprétation juridique est cruciale

Du point de vue juridique, les actions des hackers blancs sont généralement considérées comme légales, à condition qu’elles respectent certaines normes et conditions.

Aux États-Unis, la loi principalement applicable aux activités de hackers blancs est le Computer Fraud and Abuse Act (CFAA). Selon le CFAA, tout accès non autorisé, ou excédant les droits d’accès autorisés, à un système informatique protégé peut constituer un délit. Pour les hackers blancs, cela signifie que leurs actions doivent impérativement être menées dans le cadre d’une autorisation explicite ; autrement, même avec des intentions de sécurité, ils risquent de violer le CFAA. Avec l’évolution technologique, certaines régions développent progressivement des règles plus spécifiques pour encadrer et protéger les actions des hackers éthiques.

En Chine, la Loi sur la cybersécurité établit des exigences générales visant à renforcer la protection de la sécurité informatique et à mieux gérer l’espace cybernétique. Cela implique que toute intrusion réseau, même à des fins de test de sécurité, peut être considérée comme illégale. En outre, cette loi met l’accent sur la protection des données personnelles et de la vie privée. Toute opération impliquant des données personnelles durant un test doit garantir que la sécurité et la confidentialité de ces données ne soient pas compromises. Une fois une faille découverte, il incombe au découvreur d’en informer rapidement les autorités compétentes en matière de cybersécurité et l’exploitant du réseau concerné. Ce mécanisme vise à corriger rapidement les vulnérabilités et à empêcher leur exploitation malveillante.

Toutefois, dans l’industrie Web3.0, certains hackers blancs réalisent des tests impliquant parfois le transfert de fonds, mais cela se fait généralement avec l’approbation implicite du projet (par exemple, dans le cadre d’un programme de subventions spécifique), ou bien les fonds cryptographiques sont transférés vers un portefeuille indépendant sans être utilisés davantage, puis la vulnérabilité est signalée et une récompense est accordée par le projet. Cette pratique est largement admise comme coutumière dans le secteur.

Cependant, dans le cas de CertiK, le transfert effectif de fonds, notamment les opérations subséquentes, soulève des problèmes juridiques complexes. D’une part, on peut se demander si CertiK a transféré les fonds par intérêt personnel ; d’autre part, elle n’a pas respecté les exigences explicites de Kraken à l’égard des hackers blancs, recourant au transfert d’argent pour prouver à nouveau la même vulnérabilité ; enfin, ses actions postérieures concernant les fonds transférés pourraient être interprétées comme un enrichissement illicite. De plus, la manière dont CertiK a géré la situation après coup, notamment sa communication et coordination avec Kraken, influencera également l’évaluation juridique de ses actes.

04 Conclusion et réflexion

Bien que le différend entre Kraken et CertiK relève entièrement du droit américain, et que l’avocat Manqin ne souhaite pas émettre d’opinion sur le droit américain, si cet incident s’était produit sous la juridiction chinoise, les actions de CertiK seraient probablement passibles d’accusations de chantage et d’intrusion illégale dans un système informatique.

En effet, même les hackers blancs peuvent parfois « virer au noir ». Même si l’intention initiale vise à renforcer la sécurité du système, si les tests sont effectués sans autorisation appropriée ou si les vulnérabilités découvertes sont exploitées pour un gain personnel, ces actes s’écartent alors des standards légaux et éthiques du hacking éthique. Comme le montre l’affaire CertiK-Kraken, tout transfert non autorisé de fonds, surtout lorsqu’il concerne des sommes importantes, peut être perçu comme un acte malveillant, même s’il est présenté comme un test.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News