GSR Digital : Le guide ultime pour les débutants, tout comprendre sur les concepts clés de la cryptographie en un seul article

TechFlow SélectionTechFlow Sélection

GSR Digital : Le guide ultime pour les débutants, tout comprendre sur les concepts clés de la cryptographie en un seul article

Ce document peut servir de référence pour les personnes expérimentées et de guide d'introduction pour les nouveaux arrivants.

Rédaction : GSR Digital

Traduction : TechFlow

Avec l'approbation récente des ETF Bitcoin au comptant aux États-Unis, la montée en puissance de Solana, de nouvelles expérimentations autour de l'architecture blockchain et les innovations dans l'écosystème Bitcoin, le secteur des cryptomonnaies s'intensifie. Par conséquent, GSR Digital propose un aperçu des principaux thèmes et sous-secteurs liés aux actifs numériques, à la fois comme référence pour les professionnels chevronnés et comme guide d'introduction pour les nouveaux venus.

Concepts liés aux blockchains

Ponts (Bridges)

Les différentes blockchains possèdent leurs propres règles, mécanismes de consensus et normes de jetons, ce qui empêche d'envoyer simplement un jeton d'une blockchain à une autre. Les ponts permettent de transférer des jetons et des données entre une chaîne source et une chaîne de destination, en accomplissant trois tâches principales : transmission des données, validation et interprétation. Il existe plusieurs façons de construire des ponts, chacune impliquant différents compromis entre niveau de confiance (le pont hérite-t-il de la sécurité des chaînes connectées ?), extensibilité (est-il facile de connecter plusieurs chaînes ou chaque chemin nécessite-t-il une mise en œuvre personnalisée ?) et universalité (le pont peut-il envoyer des données/messages arbitraires, ou est-il limité aux échanges inter-chaînes ?). Les ponts représentent également une importante surface d'attaque, généralement évaluée selon le nombre de chaînes supportées, le nombre quotidien d'utilisateurs actifs et la valeur totale verrouillée.

Les ponts utilisent principalement trois méthodes pour exécuter des transactions inter-chaînes :

-

Verrouillage et frappe (Lock & Mint) : Ces ponts verrouillent les jetons natifs dans un contrat intelligent sur la chaîne d'origine, puis émettent un nombre équivalent de jetons emballés (« wrapped ») sur la chaîne de destination. Ces jetons emballés agissent comme des reçus, pouvant être brûlés plus tard pour récupérer les jetons d'origine sur la chaîne initiale. Cette méthode présente un avantage en efficacité de mise en gage, car elle ne nécessite pas de gage ou liquidités supplémentaires, mais entraîne une fragmentation de la liquidité sur la chaîne de destination avec plusieurs versions emballées du même actif, et expose celle-ci à des risques systémiques en cas d'attaque.

-

Liquidité inter-chaînes : Ces ponts fonctionnent comme des AMM (marchés automatiques de création de marché) inter-chaînes, facilitant des échanges à faible glissement grâce aux fournisseurs de liquidité (LP). Ils sont inefficaces en termes de liquidité, mais manipulent uniquement des jetons natifs, limitant ainsi les risques aux LP.

-

Destruction et frappe (Burn & Mint) : Ces ponts détruisent les jetons natifs sur la chaîne d'origine et frappent un nombre équivalent sur la chaîne de destination. N'utilisant ni jetons emballés ni AMM, ils n'engendrent ni fragmentation de liquidité ni glissement. Toutefois, le pont doit avoir le droit de frapper des jetons natifs sur plusieurs chaînes, ce qui ne concerne généralement que les actifs du monde réel (un exemple étant CCTP de Circle).

Avant de frapper sur la chaîne de destination, le pont doit parvenir à un consensus indiquant que les actifs ont été verrouillés ou détruits sur la chaîne d'origine. Cela se fait de trois manières :

-

Validation native : Le pont exécute un client léger de la chaîne source comme contrat intelligent sur la chaîne de destination afin de valider. Ce système hérite de la sécurité des chaînes connectées, mais chaque client léger doit être construit sur mesure pour chaque pont unidirectionnel.

-

Validation externe : Le pont utilise son propre ensemble de validateurs pour parvenir à un consensus, pouvant être une entité centralisée, une multisignature ou un groupe décentralisé de participants au staking (généralement via PoA ou PoS). La sécurité de ces ponts est moindre, car ils forment essentiellement leur propre blockchain sans consensus social.

-

Validation native : Les ponts à validation native agissent comme des plateformes P2P basées sur un carnet d'ordres centralisé, où les deux parties interagissent cryptographiquement pour vérifier l'autre. Ils sont sécurisés et faciles à configurer entre plusieurs chaînes, mais limités aux échanges d'actifs.

-

Validation optimiste : Une combinaison des méthodes ci-dessus, similaire aux rollups optimistes, qui suppose qu'un en-tête de bloc soumis à la chaîne de destination est valide, sauf preuve contraire durant une période de contestation.

Cryptographie

La cryptographie est l'étude des techniques visant à protéger la communication et la sécurité des données en présence d'adversaires. Elle forme, avec la cryptanalyse, la discipline plus large appelée cryptologie.

La cryptographie utilise divers algorithmes de chiffrement (appelés « chiffres ») pour sécuriser les communications, où les chiffres et les clés transforment les données d'entrée (appelées texte clair) en sortie chiffrée (appelée texte chiffré). Elle se divise en cryptographie symétrique, asymétrique et fonctions de hachage cryptographiques.

La cryptographie symétrique utilise la même clé pour chiffrer le texte clair et déchiffrer le texte chiffré. Elle est généralement plus simple et moins intensive en calcul que la cryptographie asymétrique, mais nécessite un moyen sécurisé de partager la clé, et chaque paire d'utilisateurs dans le réseau requiert une clé distincte. Des exemples incluent divers chiffres (par exemple, le chiffre de César) et le standard de chiffrement des données (DES).

La cryptographie asymétrique (ou cryptographie à clé publique) : L'utilisation de paires de clés mathématiquement liées — clé publique et clé privée — supprime le besoin de partager une clé, la rendant ainsi mieux adaptée aux réseaux larges, évolutifs ou actifs. La clé publique peut être librement partagée et est créée à partir de la clé privée ; elles servent de mécanisme d'authentification à facteur unique, devant rester strictement confidentielles. Bien qu'il soit facile de calculer la clé publique à partir de la clé privée, l'inverse est pratiquement impossible. Cela permet de prouver la connaissance de la clé privée sans la divulguer, autorise le chiffrement de messages vers la clé publique du destinataire (déchiffrable uniquement par sa clé privée, assurant la confidentialité), et permet à toute personne de vérifier que l'expéditeur détient bien la clé privée correspondante sans la révéler (assurant l'authenticité). Des exemples incluent DH, RSA et la cryptographie sur courbes elliptiques, utilisée par Bitcoin, Ethereum, etc.

Les fonctions de hachage cryptographiques divisent les données en segments, effectuent plusieurs opérations locales tout en perdant de l'information, et finissent par convertir les données en une chaîne numérique de longueur fixe, créant ainsi une « empreinte digitale » numérique pour n'importe quel volume de données. Les fonctions de hachage sont unidirectionnelles (on ne peut pas retrouver l'entrée à partir de la sortie) et déterministes (retournent toujours la même sortie pour une entrée donnée). Bitcoin utilise la fonction de hachage SHA-256 dans son protocole.

Cliquez ici pour en savoir plus sur la cryptographie.

Custodie

Les institutions de custodie stockent et protègent les clés privées cryptographiques des propriétaires d'actifs numériques, permettant ainsi aux détenteurs de signer des transactions. Les clés sont stockées dans des portefeuilles cryptographiques, pouvant être chauds (connectés à Internet ; sacrifient la sécurité pour la rapidité, liquidité et automatisation) ou froids (non connectés à Internet ; plus sécurisés mais plus lents et nécessitant une intervention manuelle).

Un gardien conserve les clés pour le compte des utilisateurs, tandis qu'un fournisseur de technologie de custodie propose des solutions techniques permettant aux utilisateurs finaux de s'autogérer de manière sécurisée et efficace. Le gardien assume davantage de risques, subit une régulation accrue, offre un meilleur service client, mais propose moins d'actifs/fonctionnalités, introduit un risque de contrepartie, et réagit plus lentement.

Les principales solutions technologiques de custodie comprennent :

-

Modules matériels de sécurité (HSM) : dispositifs physiques certifiés par le gouvernement, résistants aux tentatives de piratage, protégeant les processus cryptographiques sans connexion Internet. Difficiles à exploiter, mais constituent un point de défaillance unique.

-

Multisignature : nécessite plusieurs clés pour autoriser une transaction d'actifs numériques, souvent en exigeant la majorité des signatures associées à l'actif (ex. : 3 sur 5). La multisignature atténue le problème du point de défaillance unique des HSM, mais n'est pas toujours prise en charge par toutes les blockchains, peut entraîner des frais de transaction plus élevés ou une réduction de la confidentialité, et introduit des risques liés aux contrats intelligents.

-

Calcul multipartite (MPC) : consiste à diviser une clé privée en parts distribuées sur plusieurs appareils. Le MPC est flexible, permet des règles complexes de signature, modifiables ou révocables ultérieurement, autorise un mélange de portefeuilles chauds et froids, génère des signatures standards, mais repose sur une technologie plus récente et moins testée, non compatible avec les HSM.

Les solutions de custodie sont gérées par divers prestataires (spécialistes natifs crypto, institutions financières traditionnelles, exchanges de cryptomonnaies, courtiers principaux), peuvent cibler les investisseurs particuliers ou institutionnels, et offrent souvent des services complémentaires comme trading, prêt, staking, participation à la gouvernance ou réseaux clients sécurisés.

Organisations autonomes décentralisées (DAO)

Une organisation autonome décentralisée (DAO) est une organisation basée sur la blockchain, gérée par un ensemble de règles exécutables automatiquement, permettant une prise de décision ascendante et l'organisation communautaire autour d'un objectif commun. Les DAO sont collectivement gérées et détenues par leurs membres, sans structure hiérarchique, et leur gouvernance est codée dans des contrats intelligents. Fondamentalement, les DAO sont des mécanismes de coordination offrant transparence, gestion sans confiance, décision participative, coopération sans frontières, ainsi que de nouveaux modes de financement et de propriété. Elles sont utilisées pour gérer des protocoles, financer des subventions, distribuer des œuvres créatives, diriger des investissements, rassembler des communautés ou servir d'autres DAO.

L'appartenance à une DAO repose généralement sur la possession du jeton DAO, souvent accessible gratuitement, permettant à tout détenteur de proposer et voter sur des propositions de gouvernance (comme l'utilisation des fonds du trésor). De nombreux frameworks DAO ont également émergé pour automatiser la création de DAO, notamment Aragon, DAOstack, Moloch et Colony.

Le DAO le plus célèbre est The DAO, un fonds de capital-risque communautaire lancé en 2016, investissant selon les votes des membres. The DAO avait accumulé 14 % de tous les ETH en circulation, et après le vol de 60 millions de dollars de ses fonds, le désaccord sur le remboursement a conduit à la scission du réseau en Ethereum et Ethereum Classic (ETC).

Les DAO sont largement utilisées dans la gouvernance des protocoles DeFi comme Uniswap, Compound et Aave. Récemment, elles ont été créées comme collectifs artistiques (PleasrDAO), communautés sociales (Friends With Benefits) ou pour acquérir des objets (ConstitutionDAO). Les plus grandes DAO incluent Optimism, Arbitrum, Mantle et Uniswap.

Les DAO ont le potentiel d'améliorer la participation citoyenne, de simplifier la création d'entreprises et le financement, d'ouvrir la voie à des capitaux sociaux et financiers partagés, de rendre le travail plus libre et personnalisable, de mieux aligner produits/services avec les besoins, et d'améliorer le méritocratie, la propriété basée sur la contribution et la récompense. Pourtant, elles n'ont pas encore atteint leurs attentes initiales et sont souvent critiquées pour leur faible participation aux votes, les pressions possibles, le manque de confidentialité et l'influence excessive des grands détenteurs de jetons.

Cliquez ici pour en savoir plus sur les DAO.

Finance décentralisée (DeFi)

La finance décentralisée (DeFi) est une forme de finance utilisant la technologie blockchain, des contrats intelligents et des applications décentralisées (dApps) pour fournir des services financiers traditionnels — comme le prêt, l'échange et l'investissement — de façon ouverte, transparente et sans intermédiaire.

Les développeurs de protocoles publient généralement leurs dApps sous forme de code de contrat intelligent déployé sur des blockchains comme Ethereum. Les dApps commencent souvent de façon centralisée, mais deviennent progressivement décentralisées, passant généralement sous le contrôle final d'une organisation autonome décentralisée (DAO). Elles émettent souvent un jeton pour coordonner et inciter les comportements des utilisateurs, récompensant les contributions de valeur.

En exploitant du code de contrat intelligent déployé sur des blockchains publiques décentralisées et en créant des réseaux pair-à-pair, la DeFi est à la fois sans confiance (car exécutée par programme) et sans rente (absence d'intermédiaire centralisé). La DeFi hérite aussi des propriétés de la blockchain telles que la transparence, l'ouverture et l'inaltérabilité, tout en introduisant de nouveaux paradigmes concernant la propriété, la gouvernance et les incitations.

L'activité DeFi peut être mesurée par le nombre d'utilisateurs actifs, le nombre de dApps ou la valeur totale verrouillée (TVL), soit la somme totale des actifs bloqués dans les contrats intelligents DeFi pendant une période donnée. La plupart des activités DeFi ont lieu sur Ethereum ou ses réseaux de couche 2, profitant d'effets de réseau importants, bien que d'autres blockchains comme Solana et Avalanche possèdent des écosystèmes DeFi actifs offrant des avantages en vitesse/extensibilité. Parmi les dApps populaires figurent Uniswap (DEX au comptant), dYdX (DEX de perpétuels), Aave/Compound (prêt), Lido (staking liquide) et Maker (positions de dette garanties / stablecoin DAI).

La DeFi a commencé à prospérer en été 2020, connu comme le « DeFi Summer », lorsque la plateforme de prêt Compound a commencé à stimuler l'activité sur sa dApp via son jeton de gouvernance COMP, un processus appelé minage de liquidité.

Cliquez ici pour en savoir plus sur la DeFi.

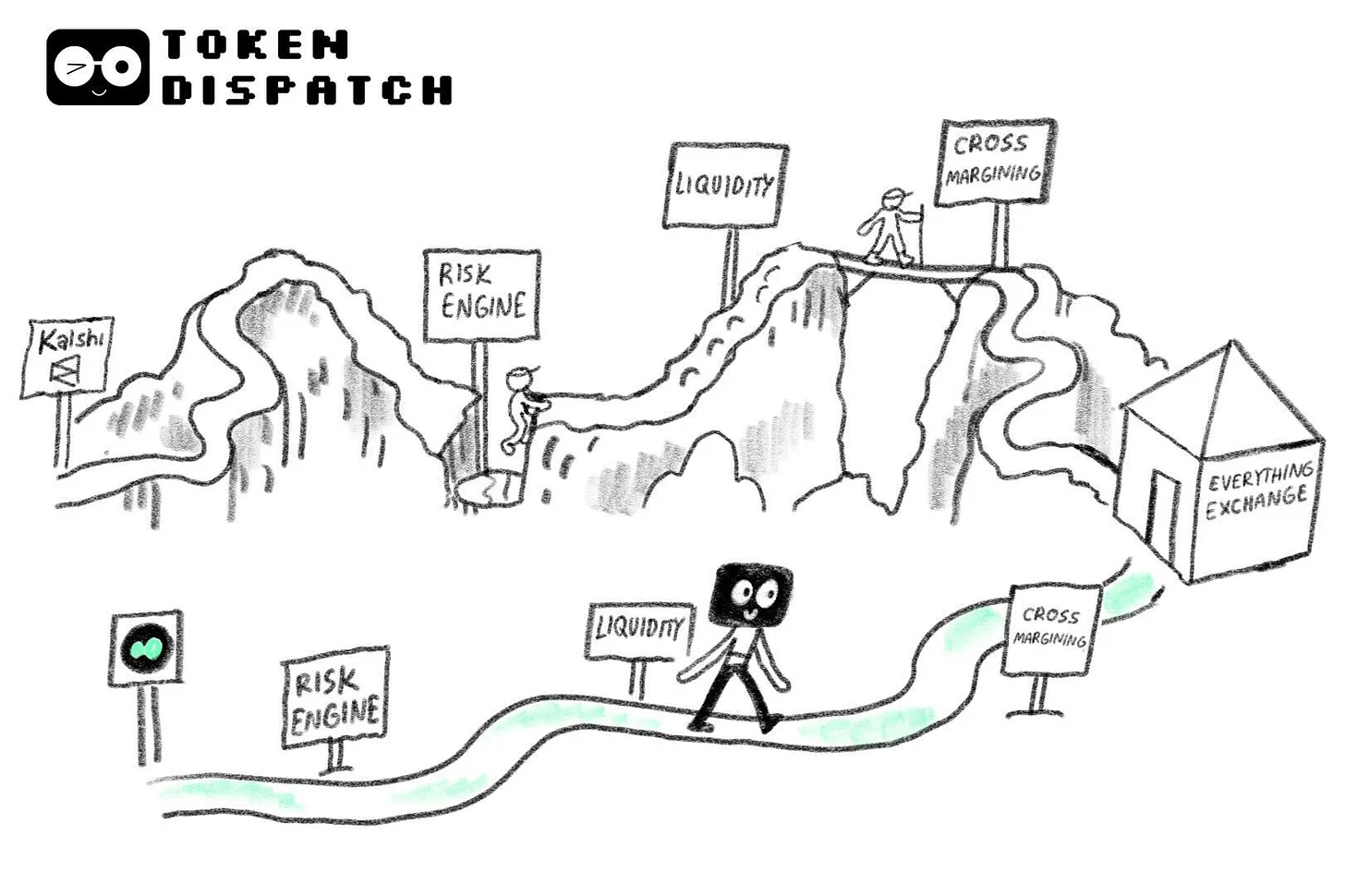

Produits dérivés

Un produit dérivé est un contrat financier dont la valeur dépend d'un actif sous-jacent ou d'un panier d'actifs, utilisé à des fins de couverture ou de spéculation. Son prix fluctue selon les variations de l'actif sous-jacent. Les dérivés peuvent être négociés sur des marchés organisés avec des conditions standardisées ou sur des marchés OTC (over-the-counter) via des transactions bilatérales plus personnalisées.

Bien que la finance traditionnelle inclue aussi les forwards et swaps, les dérivés les plus courants dans le domaine crypto sont les futures calendaires, les perpétuels et les options.

-

Contrats à terme : Les futures (ou contrats à terme) sont des contrats financiers obligeant l'acheteur à acheter, et le vendeur à vendre, l'actif sous-jacent à une date et un prix convenus. Standardisés et négociés en bourse, ils peuvent être réglés physiquement ou en espèces. Les futures crypto standards, principalement ceux du CME, représentent moins de 5 % de tous les volumes de futures si on inclut les perpétuels (qui dominent le marché).

-

Perpétuels : Similaires aux futures, mais sans date d'expiration. Alors que le prix d'un future converge vers le spot à l'échéance, les perpétuels utilisent un mécanisme de financement pour rester liés au prix spot. Quand le prix du perpétuel dépasse celui du spot, le taux de financement est positif : les longs payent les shorts, et vice versa. Ce taux dépend aussi de l'écart entre les deux prix, incitant les traders à équilibrer la demande. En concentrant la liquidité de diverses échéances dans un seul instrument, les perpétuels améliorent l'efficacité du marché. Binance domine ce segment, avec OKX et Bybit comme principaux concurrents. Seulement 2 % des volumes de perpétuels sont réalisés sur chaîne, avec dYdX en tête.

-

Options : Une option donne à son détenteur le droit, mais non l'obligation, d'acheter (call) ou de vendre (put) un actif à un prix spécifique (prix d'exercice) avant ou à une date précise. Le prix de l'option dépend du prix de l'actif sous-jacent, du prix d'exercice, du temps restant, de la volatilité et du taux d'intérêt. Les traders surveillent souvent les « lettres grecques », mesures de risque indiquant la sensibilité du prix de l'option aux changements de ces variables (Delta : sensibilité au prix de l'actif ; Gamma : variation du Delta ; Vega : sensibilité à la volatilité ; Theta : sensibilité au temps restant). L'adoption des options crypto reste limitée par rapport aux perpétuels et aux marchés d'options liquides. Deribit capte 80-90 % du volume, tandis que Paradigm représente environ un tiers du volume de Deribit via un réseau OTC. Les DEX ne représentent que 1 % du volume total, avec Ribbon/Aevo, Lyra et Dopex comme principaux acteurs.

Cliquez ici pour en savoir plus sur les produits dérivés.

Teneurs de marché

Un teneur de marché affiche simultanément des ordres d'achat et de vente (avec quantité) pour un actif sur un exchange. Cela augmente la liquidité pour les acheteurs et vendeurs, évitant des prix moins favorables et une faible profondeur de marché.

Les teneurs de marché utilisent des logiciels propriétaires, appelés moteurs ou robots, pour afficher ces cotations bidirectionnelles, ajustant dynamiquement les prix selon les fluctuations du marché et les volumes.

Traditionnellement, les teneurs de marché gagnent de l'argent via l'écart entre les prix d'achat et de vente (ex. : acheter à 100 $, vendre à 101 $), tout en assumant le risque de mouvement défavorable du prix global de l'actif détenu (risque de prix). Compte tenu de la forte popularité des marchés tendanciels et des flux d'ordres unidirectionnels, le teneur de marché dans le crypto est souvent réalisé via des modèles de prêt + option ou de marge.

Les différences entre teneurs de marché incluent la liquidité fournie, la technologie/logiciel, l'historique/expérience, la transparence et les rapports, la réputation, l'intégration aux exchanges, la capacité à fournir de la liquidité sur des exchanges centralisés et décentralisés, ainsi que des services ajoutés.

Les indicateurs clés de performance (KPI) spécifiques aux teneurs de marché comprennent l'écart bid-ask, le pourcentage du volume, le pourcentage aux meilleurs prix (temps passé aux meilleurs prix d'achat/vente) et le temps de disponibilité.

Les teneurs de marché apportent de nombreux bénéfices aux projets et aux exchanges : meilleure liquidité et profondeur de marché, volatilité réduite, découverte des prix améliorée et glissement considérablement diminué. Peut-être le plus important, les jetons jouent un rôle crucial dans les dApps, donc la liquidité est essentielle au bon fonctionnement de la technologie.

Cliquez ici pour en savoir plus sur les teneurs de marché.

Structure du marché

La structure du marché crypto présente de nombreuses particularités comparée à la finance traditionnelle : trading permanent (24/7), possibilité d'autocustodie, rôles multiples des exchanges centralisés (courtier, exchange, gardien), règlement instantané, supervision réglementaire fragmentée, utilisation de stablecoins comme actifs de base, développement rapide des marchés dérivés, possibilité de négocier hors chaîne et sur chaîne, et transparence accrue (pour les activités sur chaîne).

Comparé à la finance traditionnelle, le marché crypto offre plusieurs avantages clés : moins d'intermédiaires, règlement instantané, coûts inférieurs, efficacité accrue et accès élargi.

La structure du marché crypto comporte aussi des défis et risques notables. Premièrement, la supervision légale et réglementaire est fragmentée, de nombreux cadres réglementaires étant encore en développement. Deuxièmement, les risques liés à la sécurité (risques de contrats intelligents, piratages, escroqueries), à la custodie (perte de clés, mauvais contrôle d'accès) et aux contreparties (détournement, équipes anonymes) sont amplifiés. Troisièmement, l'efficacité du capital est généralement faible en raison de la dispersion de la liquidité entre différents lieux de trading et entre sur/off-chain, du manque de courtiers principaux crypto complets, de la garantie croisée limitée et du préfinancement requis pour les trades.

Les transactions peuvent avoir lieu sur des exchanges centralisés ou décentralisés, ou via des marchés OTC. Bien que certains échanges au comptant soient réalisés via des DEX (environ 15 % du volume total), les dérivés sont rarement négociés sur chaîne (environ 2-3 %). Les perpétuels sont l'instrument le plus populaire, suivis par les échanges au comptant, alors que les options ou les futures représentent une part relativement mineure.

Malgré une corrélation faible avec les actifs traditionnels, les prix des cryptomonnaies présentent une forte volatilité due à leur jeunesse et à des raisons structurelles. Le Bitcoin est fortement corrélé aux variations de liquidité mondiale, évoluant à court terme selon des catalyseurs macroéconomiques et propres au crypto, ainsi que des risques spécifiques. À long terme, nous prévoyons que le prix du Bitcoin évoluera en fonction des fondamentaux (adoption, usage, développement, talents et capital).

Cliquez ici pour en savoir plus sur la structure du marché.

Valeur maximale extractible (MEV)

La valeur maximale extractible (MEV) est une mesure du profit que les mineurs ou validateurs peuvent extraire lors de la production d'un bloc, en plus de la récompense de bloc et des frais de transaction, en incluant, excluant ou modifiant l'ordre des transactions dans le bloc.

Les informations sur les transactions, y compris les frais de base et prioritaires (Gas), sont généralement diffusées sur le réseau blockchain et placées dans une file d'attente de transactions en attente appelée txpool ou mempool. Les mineurs/validateurs choisissent quelles transactions inclure dans leur bloc proposé et dans quel ordre, et historiquement, ils sélectionnaient les transactions ayant le prix de gaz le plus élevé, triées par dépense de gaz. Toutefois, ces informations peuvent être mal utilisées, car des bots cherchent à placer des transactions avant celles en attente. On s'est vite rendu compte que l'ordre par frais de priorité n'était pas optimal en termes de profit face à des stratégies de tri plus complexes. Par exemple, un mineur ou un tiers indépendant appelé « searcher » pourrait utiliser des stratégies complexes pilotées par bot pour réaliser des arbitrages entre DEX, encadrer des transactions DEX avec ses propres ordres (« attaque sandwich »), ou exécuter des liquidations sur des protocoles de prêt décentralisés.

Bien que les validateurs soient idéalement placés pour exploiter ces transactions, car ils contrôlent à la fois l'inclusion et l'ordre des transactions dans le bloc, la grande majorité du MEV est extraite par des acteurs indépendants hautement sophistiqués (bien que la majeure partie revienne aux validateurs). Le rôle du validateur Ethereum est conçu pour être aussi simple que possible, sans spécialisation nécessaire. Mais par rapport aux premiers mineurs qui commandaient simplement les transactions selon les frais payés, maximiser les frais dans ce paradigme MEV est très complexe et exigeant en calcul. Ainsi, les validateurs ne construisent généralement plus leurs propres blocs (bien qu'ils puissent encore le faire), mais reçoivent plutôt des blocs provenant de relais de confiance, qui font office de relais entre les générateurs de blocs et les proposants de blocs (validateurs). Le logiciel MEV-Boost de Flashbot facilite cet échange. Dans ce cadre, la production de blocs est externalisée vers un marché spécialisé de générateurs de blocs, qui cherchent à maximiser le MEV, en soumissionnant des offres aux proposants de blocs (validateurs) pour que leurs blocs soient intégrés au réseau. Le rôle du validateur devient très simple : choisir le bloc avec l'offre la plus élevée. En raison de la nature compétitive

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News