Anthropic 不敢公開的模型能找出上千漏洞,這 15 條數字安全清單建議收藏

TechFlow Selected深潮精選

Anthropic 不敢公開的模型能找出上千漏洞,這 15 條數字安全清單建議收藏

覆蓋了 AI 時代個人安全防護的基本面。

作者: Ole Lehmann

編譯: 深潮 TechFlow

深潮導讀: Anthropic 發佈了最新前沿模型 Claude Mythos Preview,這個模型在所有主流操作系統和瀏覽器中找到了數千個零日漏洞,強到 Anthropic 自己都不敢公開發布。壞消息是,類似能力的模型遲早會落入攻擊者手中。OpenAI 聯合創始人 Karpathy 去年整理過一份數字安全清單,現在是時候認真對待了。

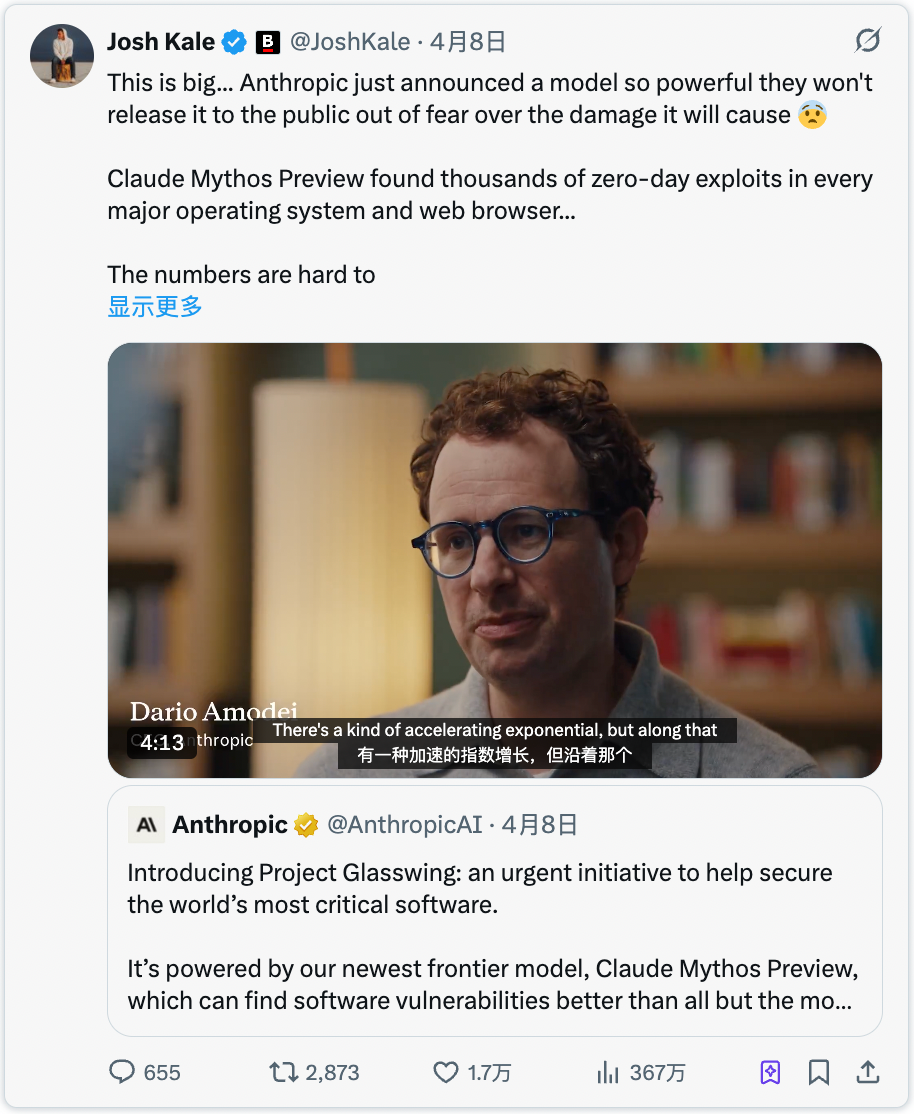

事情是這樣的:Anthropic 昨天宣佈了 Claude Mythos Preview。

這個模型有多強?它在所有主流操作系統和瀏覽器中發現了數千個零日漏洞。強到 Anthropic 自己都不敢向公眾發佈,怕造成不可控的破壞。

這個模型目前還沒有公開,但一旦壞人拿到了同等能力的模型(這只是時間問題),你將面對的網絡攻擊會先進到大多數人根本意識不到自己已經被入侵了。

這就像是軟件世界的疫情。

所以你的數字安全防線,現在就得補上。

Karpathy 的數字安全指南

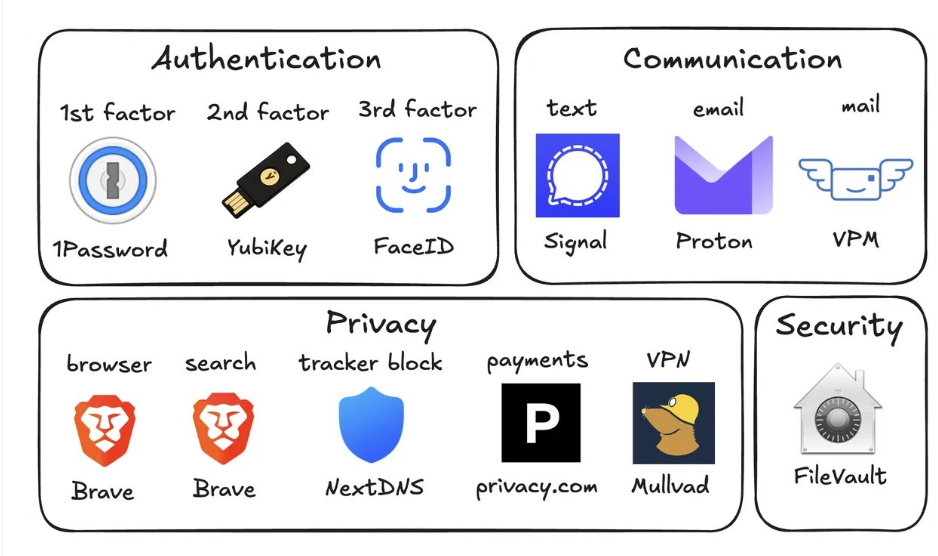

去年,OpenAI 聯合創始人 Karpathy 整理了一份數字安全指南,覆蓋了 AI 時代個人安全防護的基本面。

這是我見過的最好的入門清單之一。以下是你現在就該做的 15 件事:

1. 用密碼管理器(比如 1Password)

給你的每一個賬戶生成一個獨立的隨機密碼。

如果某個服務被攻破,攻擊者會拿著同一套賬號密碼去撞其他所有平臺。密碼管理器直接消滅了這個風險,而且還能自動填充,實際上比重複使用密碼還快。

2. 配硬件安全密鑰(比如 YubiKey)

這是一個物理設備,作為你的第二驗證因子。攻擊者必須實際拿到這個東西才能登錄你的賬戶。

手機驗證碼其實很不安全,SIM 卡劫持(有人打電話給運營商冒充你,把你的號碼轉到他們的手機上)操作起來沒你想的那麼難。

買 2 到 3 個 YubiKey,分別放在不同的地方,防止丟了一個就被鎖在外面。

3. 所有設備開啟生物識別

Face ID、指紋,你的設備支持什麼就開什麼。密碼管理器、銀行 App、所有敏感應用都設上。

這是第三層認證:你是誰。沒人能從數據庫裡偷走你的臉。

4. 安全問題當密碼處理

「你媽媽的孃家姓是什麼?」這種問題在 Google 上 10 秒就能查到。

給安全問題生成隨機答案,和密碼一起存在密碼管理器裡。永遠不要如實回答安全問題。

5. 打開磁盤加密

Mac 上叫 FileVault,Windows 上叫 BitLocker。

如果你的筆記本被偷了,磁盤加密意味著小偷拿到的是一塊板磚,而不是你所有的文件。2 分鐘就能開啟,後臺靜默運行。

6. 減少智能家居設備

每一個「智能」設備本質上都是一臺聯網電腦,帶著麥克風坐在你家裡。

它們持續收集數據、不斷向服務器回傳、還經常被黑。你從亞馬遜買的那個 Wi-Fi 空氣質量檢測儀,不需要知道你的精確 GPS 座標。

聯網設備越少,你的網絡入口就越少。

7. 換 Signal 做日常通訊

Signal 對消息進行端到端加密,沒有人(包括 Signal 自己、你的運營商、任何攔截數據的人)能讀取你的消息。

普通短信甚至 iMessage 都會存儲元數據(誰跟誰聊了、什麼時候聊的、聊了多久),有權限的人都能分析。

建議打開消息自動消失功能,90 天是個不錯的默認值,這樣舊對話不會變成隱患。

8. 用注重隱私的瀏覽器(比如 Brave)

Brave 基於 Chromium 構建,所有 Chrome 擴展都能用,體驗幾乎一樣。

9. 默認搜索引擎換成 Brave Search

原因是它有自己的獨立索引,不像 DuckDuckGo 本質上是 Bing 的皮膚。

如果某個搜索結果不太行,加個「!g」就能把那條查詢重定向到 Google。

每月 3 美元的高級版。花錢做客戶,總比免費當產品好。

10. 用虛擬信用卡(比如 Privacy.com)

給每個商家生成一張新卡號。可以給每張卡設消費上限,賬單姓名和地址隨便填。

如果商家被攻破,攻擊者拿到的只是一個一次性卡號,不是你真實的金融身份。這也意味著沒有商家知道你的真實住址。

11. 搞一個虛擬收件地址

Virtual Post Mail 這類服務幫你接收實體郵件、掃描後讓你在線查看。你自己決定哪些要碎掉、哪些要轉寄。

這樣你就不用在每次結賬時把真實家庭住址交給各種網店了。

12. 別點郵件裡的鏈接

郵件地址偽造起來極其簡單。有了 AI,釣魚郵件現在和真郵件看起來一模一樣。

與其點鏈接,不如自己手動打開網站登錄。

另外建議關掉郵件設置裡的自動加載圖片,因為嵌入的圖片會被用來追蹤你是否打開了郵件。

13. 選擇性使用 VPN(比如 Mullvad)

VPN 會隱藏你的 IP 地址(標識你的設備和位置的唯一編號),讓你連接的服務看不到你是誰。

不需要 24 小時開著,但在公共 Wi-Fi 或者訪問不太信任的服務時打開。

14. 設置 DNS 級別的廣告攔截(比如 NextDNS)

DNS 基本上就是你設備用來查找網站的電話簿,在這個層級攔截意味著廣告和追蹤器在加載之前就被幹掉了。

對你設備上的所有 App 和瀏覽器都有效。

15. 裝一個網絡監控工具(Mac 上推薦 Little Snitch)

它會顯示你電腦上哪些 App 在通信、發了多少數據、發去了哪裡。

任何回傳數據超出預期的 App 都可疑,大概率該卸載。

目前 Mythos 只掌握在 Project Glasswing 的防禦方手中(Anthropic、Apple、Google 等)。

但攻擊者很快就會拿到 Mythos 級別的模型,大概 6 個月內,可能更快。所以現在加固安全是緊急的事。

現在花 15 分鐘設置,省掉以後一堆麻煩。

歡迎加入深潮 TechFlow 官方社群

Telegram 訂閱群:https://t.me/TechFlowDaily

Twitter 官方帳號:https://x.com/TechFlowPost

Twitter 英文帳號:https://x.com/BlockFlow_News