Ngoài vụ bị tấn công của Resolv, loại lỗ hổng DeFi này đã xuất hiện bốn lần rồi.

Tuyển chọn TechFlowTuyển chọn TechFlow

Ngoài vụ bị tấn công của Resolv, loại lỗ hổng DeFi này đã xuất hiện bốn lần rồi.

17 phút, 100.000 đã tăng lên 25 triệu.

Tác giả: The Defiant

Biên dịch: TechFlow

Giới thiệu bởi TechFlow: Bài viết này không chỉ tổng kết lỗ hổng của Resolv, mà còn đề cập đến một vấn đề đáng lo ngại hơn: cùng một mô hình tấn công —— sử dụng oracle được mã hóa cứng để định giá stablecoin mất neo ở mức 1 USD — đã xảy ra ít nhất bốn lần trong vòng 14 tháng qua. Vấn đề không nằm ở lỗi kỹ thuật, mà là ở cấu trúc khuyến khích vốn có khiếm khuyết trong mô hình curator: rủi ro do người gửi tiền gánh chịu, còn lợi nhuận thì thuộc về curator.

Toàn văn như sau:

Vào một buổi sáng Chủ nhật yên tĩnh, một người nào đó đã biến 100.000 USD thành 25 triệu USD trong vòng khoảng 17 phút.

Mục tiêu là giao thức stablecoin sinh lời Resolv. Trước khi Resolv tạm dừng hợp đồng, stablecoin neo theo USD của nó — USR — đã giảm xuống chỉ còn vài xu. Tính đến thời điểm bài viết này được đăng, USR vẫn đang mất neo nghiêm trọng, giao dịch quanh mức 0,25 USD, với mức sụt giảm hơn 70% trong tuần này.

Sóng chấn động lan rộng xa hơn cả Resolv. Fluid/Instadapp đã phải gánh hơn 10 triệu USD nợ xấu trong một ngày, đồng thời chứng kiến dòng rút ròng vượt quá 300 triệu USD cùng ngày — mức rút ròng kỷ lục trong lịch sử nền tảng. 15 kho dự trữ Morpho bị ảnh hưởng. Euler, Venus, Lista DAO và Inverse Finance lần lượt tạm dừng các thị trường liên quan đến USR.

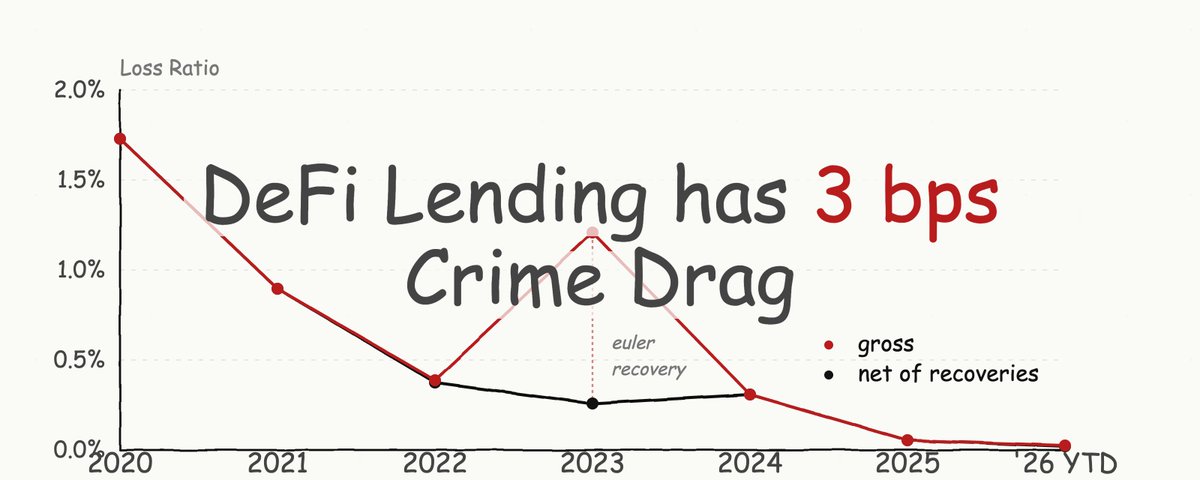

Cơ chế khiến tổn thất từ lỗ hổng này lan rộng — việc định giá stablecoin mất neo ở mức 1 USD trong các thị trường cho vay — không phải điều mới mẻ. Trong 14 tháng qua, tình huống này đã xảy ra ít nhất bốn lần.

Lỗ hổng hoạt động như thế nào

Việc đúc USR tuân theo quy trình hai bước ngoài chuỗi: người dùng gửi USDC thông qua hàm requestSwap, sau đó một khóa ký bên ngoài chuỗi có đặc quyền — SERVICE_ROLE — xác nhận và hoàn tất việc phát hành số lượng USR thông qua hàm completeSwap. Hợp đồng đặt giới hạn tối thiểu đầu ra nhưng KHÔNG thiết lập giới hạn tối đa. Nội dung nào do chủ sở hữu khóa ký xác nhận thì hợp đồng sẽ thực thi đúng như vậy.

Tin tặc đã giành được quyền truy cập vào khóa này thông qua Dịch vụ Quản lý Khóa AWS của Resolv. Họ gửi hai khoản tiền gửi USDC, tổng cộng khoảng 100.000–200.000 USD, rồi lợi dụng khóa bị đánh cắp để ủy quyền đúc 80 triệu USR làm phần thưởng. Dữ liệu trên chuỗi cho thấy hai giao dịch tương ứng là 50 triệu USR và 30 triệu USR, đều được đúc xong trong vài phút.

“Lỗ hổng USR của Resolv không phải là một lỗi — mà là một tính năng hoạt động đúng như thiết kế. Chính điều đó mới là vấn đề.” Nhà phân tích chuỗi Vadim (@zacodil) nhận định.

SERVICE_ROLE là một địa chỉ tài khoản bên ngoài (EOA) thông thường, chứ không phải multisig. Khóa quản trị được bảo vệ bằng cơ chế multisig, nhưng khóa đúc lại thì không.

“Resolv đã trải qua 18 đợt kiểm toán,” Vadim nói, “trong đó một phát hiện được đặt tên trực tiếp là ‘Thiếu giới hạn trên’.”

Tin tặc thoát lệnh một cách có hệ thống: trước tiên họ chuyển USR vừa đúc sang wstUSR (phiên bản đã stake và đóng gói), nhằm làm chậm tác động lên thị trường; sau đó đổi wstUSR lấy ETH thông qua Curve, Uniswap và KyberSwap. Ví của tin tặc hiện nắm giữ khoảng 11.400 ETH (tương đương khoảng 24 triệu USD). Các nhóm tài sản thế chấp bằng ETH và BTC hỗ trợ toàn bộ hệ thống vẫn nguyên vẹn bất chấp sự sụp đổ của stablecoin.

Sự lây lan diễn ra như thế nào

Lỗ hổng Resolv thực chất là sự chồng chéo của hai sự kiện: thứ nhất là lỗ hổng đúc tiền, thứ hai là sự cố dây chuyền tại các thị trường cho vay.

Khi USR và wstUSR sụp đổ, mọi thị trường cho vay chấp nhận chúng làm tài sản thế chấp đều đối mặt với cùng một vấn đề: oracle của họ vẫn định giá wstUSR gần mức 1 USD.

Omer Goldberg, nhà sáng lập tổ chức phân tích rủi ro Chaos Labs, đã ghi nhận cơ chế này. Phát hiện cốt lõi của ông là: “Oracle được mã hóa cứng nên chưa từng được điều chỉnh lại. wstUSR được gắn nhãn giá 1,13 USD, trong khi giá giao dịch trên thị trường thứ cấp chỉ khoảng 0,63 USD.”

Các nhà giao dịch mua wstUSR với giá thấp trên thị trường mở, rồi dùng nó làm tài sản thế chấp trên Morpho hoặc Fluid với giá oracle là 1,13 USD để vay USDC và rút tiền.

Tại Fluid, đội ngũ đã huy động khoản vay ngắn hạn nhằm bù đắp 100% nợ xấu và cam kết bồi thường đầy đủ cho mọi người dùng. Tại Morpho, đồng sáng lập Paul Frambot cho biết khoảng 15 kho dự trữ đang chịu rủi ro cao, đều áp dụng chiến lược tài sản thế chấp dài đuôi và rủi ro cao.

Curator nổi tiếng Gauntlet tuyên bố: “Một vài kho dự trữ sinh lời cao chỉ có mức phơi nhiễm hạn chế.”

Nhưng D2 Finance phản bác trực tiếp tuyên bố này, công bố dữ liệu chuỗi cho thấy kho dự trữ cốt lõi “USDC Core” của Gauntlet đã phân bổ 4,95 triệu USD vào thị trường wstUSR/USDC. Sau đó, Goldberg khẳng định kho dự trữ của Gauntlet chiếm tới 98% thanh khoản cho vay trong thị trường này.

Frambot trả lời The Defiant bằng văn bản: “Chúng tôi luôn nghiên cứu cách thể hiện đầy đủ hơn các loại rủi ro khác nhau. Tuy nhiên, chúng tôi không cho rằng vấn đề cốt lõi ở đây là thiếu dán nhãn.”

Frambot bổ sung: “Morpho không phụ thuộc vào oracle cụ thể nào, nghĩa là nó cho phép curator lựa chọn bất kỳ oracle nào mà họ cho là phù hợp nhất với thị trường nhất định. Morpho là hạ tầng mở, không cần cấp phép, và được thiết kế để giao phó quản lý rủi ro cho curator.”

“Việc áp đặt các rào cản khách quan ‘đúng’ trong mọi tình huống là điều rất khó,” Frambot nói, “việc áp đặt ràng buộc ở cấp độ giao thức cũng tiềm ẩn nguy cơ cản trở triển khai các chiến lược hợp pháp.”

Mặc dù giao thức nền tảng giao phó quản lý rủi ro cho curator, một số chuyên gia trong ngành cho rằng curator đã không thực hiện đúng trách nhiệm của mình.

“Theo tôi, mô hình curator được thiết kế khiếm khuyết vì thực tế chẳng có hoạt động tuyển chọn (curation) nào diễn ra cả.” Marc Zeller viết trên X.

Tính đến thời điểm xuất bản bài viết, Resolv, Gauntlet và Fluid đều chưa phản hồi yêu cầu bình luận từ The Defiant.

Một mô hình thất bại tái diễn

Đây không phải kiểu tấn công mới. Tháng 1 năm 2025, USD0++ của Usual Protocol đã bị curator MEV Capital mã hóa cứng ở mức 1 USD trong kho dự trữ Morpho. Sau đó, Usual bất ngờ điều chỉnh giá sàn đổi lại xuống còn 0,87 USD mà không đưa ra cảnh báo nào, khiến các bên cho vay bị khóa trong kho dự trữ của MEV Capital, dẫn đến tỷ lệ sử dụng vốn tăng vọt lên 100%.

Tháng 11 năm 2025, xUSD của Stream Finance sụp đổ sau khi curator đã định tuyến các khoản gửi USDC vào các vòng đòn bẩy được hỗ trợ bởi stablecoin tổng hợp này; khi oracle từ chối cập nhật, ước tính có từ 285 triệu đến 700 triệu USD tài sản trên Morpho, Euler và Silo rơi vào rủi ro. Moonwell gặp hai sự cố oracle thất bại liên tiếp vào tháng 10 và tháng 11 năm 2025, gây ra tổng cộng hơn 5 triệu USD nợ xấu.

Điều này hàm ý gì đối với mô hình curator

Cấu trúc Morpho giao phó toàn bộ quyết định quản lý rủi ro cho các “curator” bên ngoài — những người xây dựng kho dự trữ, lựa chọn tài sản thế chấp, thiết lập tỷ lệ cho vay/tài sản thế chấp (LTV) và chọn oracle. Lý thuyết đằng sau mô hình này cho rằng các tổ chức chuyên nghiệp có kiến thức sâu hơn, cạnh tranh sẽ mang lại quản lý rủi ro tốt hơn, còn giao thức chỉ đảm nhận vai trò thực thi quy tắc.

Tuy nhiên, curator kiếm phí dựa trên lợi suất sinh ra, tạo ra động lực chấp nhận tài sản thế chấp có rủi ro cao hơn nhưng lợi suất cũng cao hơn (ví dụ: stablecoin sinh lời). Vấn đề nằm ở chỗ khi những stablecoin này mất neo, tổn thất do người gửi tiền gánh chịu — chứ không phải curator. Trong sự việc Resolv, một số bot tự động của curator thậm chí còn tiếp tục nạp vốn vào các kho dự trữ bị ảnh hưởng trong vài giờ sau khi lỗ hổng xảy ra, làm trầm trọng thêm tổn thất.

Lý do sử dụng oracle được mã hóa cứng đối với stablecoin sinh lời là nhằm ngăn chặn việc thanh lý không cần thiết do biến động ngắn hạn. Nhưng biện pháp bảo vệ này chỉ hiệu quả khi stablecoin duy trì được tính ổn định.

Tổ chức phân tích chuỗi Chainalysis, trong báo cáo rà soát hậu sự kiện, nhấn mạnh nhu cầu về khả năng phát hiện trên chuỗi theo thời gian thực.

“Các hợp đồng thông minh trên chuỗi vận hành hoàn toàn bình thường. Rõ ràng vấn đề nằm ở thiết kế hệ thống tổng thể và hạ tầng ngoài chuỗi.” Tổ chức này nhận định.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News