조회 수가 적은 오픈소스 AI 도구가 12일 전 이미 켈프 DAO(Kelp DAO)의 2.92억 달러 규모 보안 취약점을 경고했다.

저자: Zengineer

번역: TechFlow

TechFlow 서문: 4월 18일, Kelp DAO가 2.92억 달러를 해킹당했다. 이는 2026년 현재까지 최대 규모의 DeFi 사고다. 취약점은 스마트 계약 코드 내부가 아니라 LayerZero 크로스체인 브리지의 ‘1-of-1’ 검증 노드 설정에 있었다—단일 노드만 무력화되어도 크로스체인 메시지를 위조할 수 있었다. 저자는 12일 전, 자신이 개발한 오픈소스 AI 감사 도구로 Kelp를 스캔했을 때 이미 이 리스크 포인트를 식별하고 표시했다. 본 기사는 공격 전 과정을 재구성하면서, 동시에 도구가 당시 잘못 처리한 세 가지 사항을 솔직하게 성찰한다.

Kelp DAO란 무엇인가?

Kelp DAO는 EigenLayer 위에서 구축된 유동성 재스테이킹 프로토콜이다. 그 메커니즘은 다음과 같다: 사용자가 ETH 또는 유동성 스테이킹 토큰(stETH, ETHx)을 Kelp 계약에 예치하면, 계약은 해당 자산을 EigenLayer의 운영 노드에 위탁하여 재스테이킹한다—동시에 여러 AVS(Actively Validated Services, 적극적 검증 서비스)에 보안을 제공한다. 대가로 사용자는 rsETH라는 증권을 받는다. EigenLayer에서 직접 재스테이킹하는 경우(자산이 잠기게 됨)와 달리, rsETH는 유동적이다—거래 가능하며, Aave 등의 대출 프로토콜에서 담보로 사용하거나 크로스체인 이동도 가능하다.

이러한 크로스체인 유동성을 실현하기 위해 Kelp은 LayerZero의 OFT(Omnichain Fungible Token, 전 체인 동질화 토큰) 표준을 활용해 16개 이상의 블록체인에 rsETH를 배포했다. 사용자가 rsETH를 이더리움에서 특정 L2로 이동할 때, LayerZero의 DVN(Decentralized Verifier Network, 탈중앙화 검증 네트워크)이 해당 크로스체인 메시지의 정당성을 검증한다. 바로 이 브리지 아키텍처가 이후 이야기의 핵심이다.

Kelp은 Amitej Gajjala와 Dheeraj Borra(이전 Stader Labs 공동 창립자)가 주도해 2023년 12월 출시되었으며, TVL 정점은 20.9억 달러였다. 거버넌스는 6/8 멀티시그와 10일 계약 업그레이드 타임락을 채택한다. 거버넌스 토큰 KERNEL은 Kelp, Kernel, Gain 세 가지 제품 라인을 통합 관리한다.

해킹 사건

2026년 4월 18일, 공격자가 Kelp DAO의 크로스체인 브리지에서 116,500개의 rsETH를 탈취해 약 2.92억 달러에 달하는 피해를 입혔다—이는 2026년 현재까지 가장 큰 DeFi 공격 사건이다. 근본 원인은 스마트 계약의 버그가 아니라 구성(config) 문제였다: ‘1-of-1’ DVN 설정(즉, 검증 노드가 단 하나뿐이며, 단 하나의 서명만으로도 유효하게 간주됨)으로 인해 공격자가 단일으로 해킹된 노드 하나만으로 크로스체인 메시지를 위조할 수 있었다.

12일 전, 즉 4월 6일, 필자의 오픈소스 보안 감사 도구는 이미 이 공격 면을 식별해 표시했다.

먼저 분명히 말하자면: 이번 해킹은 실제 사람들이 실제 돈을 잃는 일이었다. rsETH를 한 번도 만져보지 않은 Aave의 WETH 예금자들도 자금이 동결되었다. 여러 프로토콜의 LP들은 본인이 전혀 계약하지도 않은 부실채권을 떠안아야 했다. 본 글은 무엇이 일어났는지, 우리의 도구가 무엇을 포착했는지를 분석한다—그러나 사람들의 실제 손실은 어떤 평가표보다 더 중요하다.

완전한 보고서는 GitHub에 게시되어 있으며, commit 타임스탬프는 누구나 검증할 수 있다. 아래에서는 우리가 포착한 것과 놓친 것, 그리고 이 사건이 DeFi 보안 도구에 미치는 함의를 설명한다.

46분, DeFi 진동

UTC 기준 4월 18일 17시 35분, 공격자는 고립된 DVN 검증 노드를 해킹한 후, 이를 이용해 위조된 크로스체인 메시지를 ‘승인’하도록 조작했다. LayerZero의 Endpoint는 DVN이 검증을 통과했다고 판단하고, 이 메시지를 lzReceive를 통해 Kelp의 OFT 계약으로 전달했다—계약은 이를 받아들여 이더리움 메인넷에서 116,500개의 rsETH를 민팅했다. 메시지는 다른 체인에서 등가 자산이 담보로 잠겨 있다고 주장했으나, 그런 자산은 결코 존재하지 않았다.

이후에는 표준적인 DeFi 자금 세탁 절차가 진행되었다:

- 탈취한 rsETH를 담보로 Aave V3, Compound V3, Euler에 예치

- 이처럼 실제 담보 없이 발행된 담보를 이용해 약 2.36억 달러 상당의 WETH 차입

- 약 74,000개의 ETH를 집중해 Tornado Cash를 통해 자금을 인출

46분 후, 즉 18시 21분, Kelp의 긴급 정지 멀티시그가 계약을 동결시켰다. 공격자는 이후 두 차례 추가 공격(각각 40,000개 rsETH, 약 1억 달러)을 시도했으나 모두 revert되었다—이 정지 조치 덕분에 약 2억 달러의 추가 손실을 막았다.

그러나 파장은 여전히 참혹했다. Aave V3는 약 1.77억 달러의 부실채권을 흡수해야 했다. AAVE 토큰은 10.27% 하락했다. ETH는 3% 하락했다. Aave에서의 WETH 활용률은 순식간에 100%로 치솟았고, 예금자들이 대거 인출을 시도했다. 20여 개 L2에서 유통되는 rsETH는 하루 아침에 가치가 불확실해진 자산이 되었다.

4월 6일, 보고서가 포착한 것

4월 초, 4월 1일 Drift Protocol이 2.85억 달러를 해킹당한 직후, 필자는 오픈소스 Claude Code 기능 crypto-project-security-skill을 작성했다—공개 데이터(DeFiLlama, GoPlus, Safe API, 체인상 검증)를 기반으로 DeFi 프로토콜의 아키텍처 리스크를 평가하는 AI 보조 프레임워크다. 이 도구는 코드 스캐너도 아니고, 형식적 검증(formal verification) 도구도 아니다. Drift 사건은 명백히 보여주었다: 최대 손실을 초래하는 진짜 원인은 스마트 계약 코드가 아니라 거버넌스 취약점, 구성 실수, 아키텍처의 사각지대에 있으며, 이러한 영역은 코드 스캐너가 결코 탐지할 수 없다는 점을. 따라서 나는 이러한 계층을 특별히 평가하기 위한 도구를 개발했다: 거버넌스 구조, 오라클 의존성, 경제 메커니즘, 크로스체인 아키텍처—각 프로토콜을 역사적으로 유명한 공격 사례(Drift, Euler, Ronin, Harmony, Mango)의 공격 패턴과 비교한다.

4월 6일, 필자는 Kelp DAO에 대해 완전한 감사를 수행했다. 완전한 보고서는 GitHub에 공개되어 있으며, 변조 불가능한 commit 타임스탬프가 포함되어 있다.

보고서는 Kelp의 종합 리스크 진단 점수를 72/100(중간 리스크)으로 부여했다. 사후적으로 볼 때, 이 점수는 너무 관대했다—해결되지 않은 크로스체인 정보 격차 몇 가지가 점수를 낮춰야 했음에도 불구하고 그러지 못했다. 그러나 중간 리스크 등급에서도, 보고서는 실제로 이후 공격에 악용된 공격 면을 명확히 지적했다.

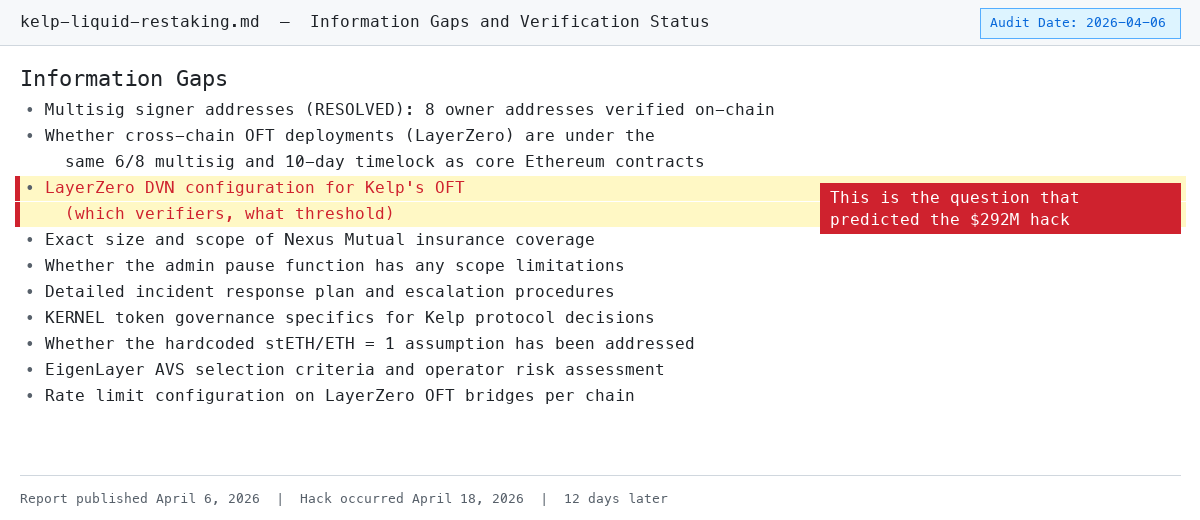

아래 스크린샷은 보고서의 “정보 격차” 섹션 원문으로, Kelp의 DVN 구성 관련 문제가 결국 2.92억 달러 해킹의 근본 원인이 되었다:

그림 설명: 4월 6일 보고서의 ‘정보 격차’ 장에서 DVN 구성의 비투명성이 직접 지적됨

다음은 보고서에서 표시된 항목과 실제 공격 경로를 일일이 대조한 내용이다.

발견 1: DVN 구성의 비투명성(경고 신호)

보고서 원문: 「LayerZero DVN 구성(각 체인의 검증자 집합 및 임계값 요건)이 공개되지 않음」

실제 발생한 일: Kelp는 ‘1-of-1’ DVN 구성을 사용했다. 검증 노드가 하나뿐이며, 단일 실패 지점이다. 공격자는 이 단일 노드를 장악함으로써 크로스체인 메시지를 위조할 수 있었다. 구성이 업계 최소 권장치인 ‘2-of-3’이었다면, 공격자는 여러 독립 검증자를 동시에 해킹해야 했을 것이다.

명확히 해야 할 점: 이는 Kelp의 문제지, LayerZero의 문제가 아니다. LayerZero는 인프라다—DVN 프레임워크를 제공하지만, 각 프로토콜이 스스로 구성(검증 노드 수: 1-of-1, 2-of-3, 3-of-5 등, 어떤 노드를 사용할 것인지, 각 체인의 임계값은 얼마인지)을 선택한다. Kelp은 OFT 브리지를 배포할 때 ‘1-of-1’을 선택했다. LayerZero는 ‘2-of-3’ 이상을 완벽히 지원하지만, Kelp이 스스로 활성화하지 않았다.

비유하자면: AWS는 MFA(다중 인증)를 제공한다. 만약 당신의 계정이 MFA를 활성화하지 않아 해킹당했다면, 그것은 AWS의 문제가 아니라 당신의 책임이다. LayerZero는 보안 메커니즘을 제공했으나, Kelp이 그것을 사용하지 않았다.

보고서는 당시 구체적인 DVN 임계값을 확인할 수 없었지만(왜냐하면 Kelp이 이를 공개하지 않았기 때문), 이 비투명성을 해결되지 않은 정보 격차 및 리스크 항목으로 명시적으로 나열했다. 공개를 거부하는 자체가 바로 적색 신호(Red Flag)다.

발견 2: 16개 체인의 단일 실패 지점(직격)

보고서 원문: 「LayerZero DVN의 단일 실패가 rsETH가 지원되는 16개 체인 전체에 영향을 줄 수 있음」

실제 발생한 일: 위조 메시지는 이더리움 메인넷을 직접 타격했으며, 파장은 rsETH가 배포된 모든 체인으로 확산되었다. LayerZero는 예방 차원에서 이더리움에서 출발하는 모든 OFT 브리지를 일시 정지시켰다. 20여 개 L2의 rsETH 보유자들은 하루 아침에 자신이 보유한 토큰이 여전히 담보가 있는지 알 수 없게 되었다.

이는 멀티체인 배포의 구조적 리스크다: rsETH는 Arbitrum, Optimism, Base, Scroll 등의 L2에서 동시에 유통되지만, 이 모든 토큰의 가치는 이더리움 메인넷 상의 자산에서 비롯된다. 메인넷 브리지가 해킹되면, 모든 L2의 rsETH는 동시에 보증을 상실한다—보유자는 환매도 불가능하며, 자신이 보유한 토큰의 가치가 여전히 유효한지도 검증할 수 없다. Lido의 earnETH(rsETH 노출), Ethena의 LayerZero 브리지 등도 모두 일시 정지되었다. 폭발 반경은 Kelp 자체를 훨씬 넘어서는 수준이었다.

발견 3: 크로스체인 거버넌스 통제권 미검증(관련 문제)

보고서 원문: 「각 체인의 LayerZero OFT 구성에 대한 거버넌스 통제권이 검증되지 않음—특히, 이러한 통제권이 동일한 6/8 멀티시그 및 10일 타임락에 귀속되는지, 아니면 독립적인 관리 키로 제어되는지」

실제 발생한 일: DVN 구성은 분명히 핵심 프로토콜의 엄격한 거버넌스 범위 밖에 있었다. 만약 브리지 구성 변경도 6/8 멀티시그와 10일 타임락에 의해 관리되었다면, ‘1-of-1’ DVN 설정은 8명의 서명자 중 6명의 동의를 필요로 했을 것이다—그러한 구성이 장기간 방치될 가능성은 매우 낮다.

이는 흔한 거버넌스 사각지대를 드러낸다: 많은 프로토콜이 핵심 계약 업그레이드에는 엄격한 멀티시그 및 타임락을 적용하지만, 운영 계층의 변경—브리지 구성, 오라클 매개변수, 화이트리스트 관리—에는 종종 단일 admin 키만으로 수정이 가능하다. Kelp의 핵심 프로토콜 거버넌스는 업계 최고 수준(6/8 멀티시그 + 10일 타임락)이지만, 이러한 보호는 가장 큰 공격 면—크로스체인 브리지—까지 확장되지 않았다.

발견 4: Ronin/Harmony 공격 패턴과 일치(직격)

보고서 원문: 「가장 관련성 높은 역사적 선례는 브리지 보안과 관련 있다. Kelp의 16개 체인에 걸친 LayerZero 배포는 Ronin의 멀티체인 아키텍처와 유사한 운영 복잡성을 초래한다」

실제 발생한 일: 공격 경로는 거의 완벽하게 Ronin의 시나리오를 재현했다—브리지 검증자 해킹, 메시지 위조, 자산 탈취. 우리 도구의 공격 패턴 매칭 모듈은 프로토콜 아키텍처를 역사적 공격 유형과 비교함으로써, 이를 최고 리스크 공격 벡터로 올바르게 식별했다.

배경: 2022년, Ronin 브리지는 9개 중 5개 검증자가 해킹당해 6.25억 달러를 손실했다. 같은 해, Harmony의 Horizon 브리지는 5개 중 2개 검증자가 해킹당해 1억 달러를 손실했다. Kelp의 상황은 더욱 극단적이었다—검증자가 단 하나뿐이라, 공격 진입 장벽이 절대적으로 최저 수준으로 낮아졌다. 도구가 이 리스크를 식별할 수 있었던 이유는, 코드만이 아니라 프로토콜 아키텍처를 이러한 역사적 공격 패턴과 자동으로 비교하기 때문이다.

발견 5: 보험 풀 부재(손실 확대)

보고서 원문: 「프로토콜은 현재 전용 보험 풀을 보유하지 않으며, 벌금 징수 사태를 흡수하기 위한 사회화된 손실 부담 메커니즘도 없음」

실제 발생한 일: 보험 풀이 없었기 때문에 2.92억 달러의 손실은 전부 하류 프로토콜이 떠안았다. Aave의 회수 준비금은 1.77억 달러 부실채권의 30% 미만만 커버했다. Kelp 브리지 구성 결정과는 전혀 무관한 LP들이 가장 큰 충격을 받았다.

공격자는 탈취한 rsETH를 담보로 Aave V3, Compound V3, Euler에 예치한 후, 실제 WETH를 차입했다. rsETH가 담보 없음을 확인하면, 이 포지션들은 ‘청산 불가능한’ 부실채권이 된다—담보는 폐지된 종이가 되지만, 대출된 WETH는 이미 유출된 상태다. Aave의 WETH 활용률은 순식간에 100%로 치솟아 일반 사용자들이 인출조차 불가능해졌다. 만약 당신이 Aave의 WETH 예금자라면, rsETH를 한 번도 만져보지 않았더라도 당신의 자금은 영향을 받는다. Kelp와 Nexus Mutual의 보험 협력은 특정 금고 제품만을 커버하며, 핵심 rsETH 프로토콜 노출은 커버하지 않는다.

이는 양측 모두 책임을 다하지 못한 사례다. Kelp 측: TVL 13억 달러를 관리하는 프로토콜임에도 보험 풀이 없고, 손실 흡수 메커니즘이 전무하다. 브리지가 해킹당했을 때, 피해를 흡수할 완충 장치가 전혀 없었다. Aave 측: rsETH를 담보로 수용했지만, 그 크로스체인 브리지 구성 리스크를 충분히 평가하지 못했다. Aave의 리스크 매개변수(LTV, 청산 임계값)는 정상적인 가격 변동을 위해 설계된 것이며, ‘브리지 구성 해킹으로 인해 담보가 하루 아침에 0이 되는’ 꼬리 리스크(tail risk)는 고려하지 않았다. 회수 준비금은 부실채권의 30%조차 커버하지 못한다. 본질적으로, 이는 리스크 가격 책정 실패다: Aave는 rsETH를 정상적인 가격 변동 자산으로 간주했지만, 실제로는 브리지 실패라는 이진 꼬리 리스크를 내포하고 있었다. 양측의 실패가 중첩되어—Kelp 측은 부실 담보가 시스템에 유입되는 것을 막을 보험 장치가 없었고, Aave 측은 이러한 시나리오에서의 노출을 제한하기 위한 충분히 정교한 리스크 모델링을 하지 못했다.

우리가 잘못한 점

세 가지 사항을 더 잘 처리했어야 했다:

리스크 등급을 낮게 부여했다. 우리는 크로스체인 브리지 리스크를 ‘중간’으로 평가했다. 보고서 내 5개 미해결 정보 격차 중 3개가 LayerZero 브리지 구성과 관련 있었고, Ronin/Harmony의 역사적 공격 패턴과도 일치했다—이것은 ‘고위험’ 또는 ‘심각’ 등급이었어야 했다. 비투명성 자체가 더 강력한 신호여야 했다.

구성 계층을 관통하지 못했다. 보고서는 Kelp의 DVN 임계값 공개를 반복적으로 요구했으나, 우리는 독립적으로 검증할 수 없었다. 이는 거헨왕(鉅亨網)의 사후 분석이 지적한 것과 동일한 구조적 사각지대다: 기존 감사 도구는 코드 로직에 집중하여 구성 계층의 리스크를 포착하지 못한다. 우리는 문제를 표시했으나, 답을 찾지 못했다.

체인상 검사를 수행하지 않았다. DVN 구성은 사실 LayerZero의 EndpointV2 계약을 통해 체인상에서 직접 읽을 수 있다. 우리는 ULN302 레지스트리를 조회해 Kelp의 DVN 임계값을 독립적으로 검증할 수 있었으며, ‘공개되지 않음’이라고 표시할 필요가 없었다. 당시 조회했다면, ‘1-of-1’ 구성이 바로 드러났을 것이며, Kelp의 공개를 기다릴 필요도 없었다. 이는 도구의 가장 구체적인 개선 방향이다: 크로스체인 평가 단계에 체인상 DVN 구성 검증을 추가하는 것이다.

발견이 충분히 구체적이지도, 실행 가능하지도 않았다. ‘DVN 구성 미공개’라고 말하는 것은 문서 부재를 관찰하는 것이지, 공격을 예측하는 것이 아니다. 이러한 리스크(오라클 집중화, 브리지 의존성, 보험 부재)는 대부분의 크로스체인 DeFi 프로토콜에서 동일하게 흔히 발견된다. 도구는 Kelp의 비투명성을 표시했지만, 동시에 수십 개의 공격받지 않은 프로토콜에서도 유사한 패턴을 표시했다. 오보율(false positive rate)을 공개하지 않은 상태에서 ‘우리는 이를 예측했다’고 주장하는 것은 과장이다. 보다 정직한 표현은: 우리는 아무도 묻지 않았던 올바른 질문들을 던졌고, 그 중 하나가 우연히 핵심 지지점에 정확히 맞아떨어졌다는 것이다.

‘책임감 있는 공개’에 대하여

공정한 질문: 만약 우리가 4월 6일에 이미 이러한 리스크를 표시했다면, 왜 4월 18일 공격 전에 Kelp에 통보하지 않았는가?

통보하지 않았다. 이유는: 보고서가 식별한 것은 비투명성—‘DVN 구성 미공개’—이지, 구체적으로 악용 가능한 취약점이 아니었다. 우리는 구성이 ‘1-of-1’이라는 것을 몰랐고, 다만 구성이 공개되지 않았다는 것만 알고 있었다. 공개할 수 있을 만큼 구체적인 정보가 없었다. ‘귀하의 브리지 구성에 문서가 없습니다’는 거버넌스 관찰일 뿐, 버그 바운티 프로그램에 제출할 만한 보고서가 아니다.

사후적으로 보면, 우리는 Kelp 팀에 직접 연락해 DVN 임계값을 문의했어야 했다. 그 대화는 ‘1-of-1’ 구성의 존재를 드러내고, 수정을 촉진시킬 수도 있었을 것이다. 우리는 그렇게 하지 않았다. 이는 교훈이다: 어떤 발견이 너무 애매해 공식 공개 절차에 부적합해 보이더라도, 개인적으로 메시지를 보내 물어보는 것조차 가치 있는 일이다.

이 사건이 DeFi 보안에 미치는 의미

Kelp 해킹 사건은, 17일 전 Drift 해킹과 마찬가지로 스마트 계약 버그가 아니다. Slither, Mythril, 심지어 GoPlus 같은 자동화된 코드 스캐너도 이를 탐지하지 못한다. 취약점은 배포 구성, 거버넌스 격차, 아키텍처 결정에 숨어 있으며, 코드 계층 위에 위치한다.

이것이 바로 crypto-project-security-skill의 핵심 주장이다:

프로토콜 보안은 단순한 코드 보안이 아니다. 프로토콜은 완벽한 Solidity 코드를 갖추고, 최고 수준의 기업으로부터 다섯 차례의 감사를 받고, 25만 달러의 버그 바운티를 제공한다고 해도, 브리지 검증자 구성 문제로 인해 여전히 2.92억 달러를 해킹당할 수 있다.

도구는 GitHub에서 오픈소스로 공개되어 있다—누구나 방법론을 검토하고, 직접 실행하거나 개선할 수 있다.

타임라인

12일. 신호는 이미 오래 전부터 존재했다. 문제는: 생태계가 다음 브리지가 무너지기 전에 이러한 신호를 포착할 수 있는 도구를 어떻게 구축할 것인가이다.

당신이 할 수 있는 일

만약 당신의 자산이 크로스체인 브리지를 사용하는 DeFi 프로토콜에 있다면:

- 직접 감사를 실행하세요. 도구는 오픈소스입니다. 우리를 믿지 마세요—직접 검증하세요.

- 브리지 검증자 구성 확인하세요. 프로토콜이 DVN 임계값을 공개하지 않으려 한다면, 이를 적색 신호로 간주하세요. 우리의 보고서가 바로 그렇게 했고, 결과는 정확했습니다.

- 코드 감사가 모든 것을 커버한다고 생각하지 마세요. Kelp는 Code4rena, SigmaPrime, MixBytes 등 유명 기업 및 플랫폼으로부터 5회 이상의 코드 감사를 받았다. 전통적인 코드 감사의 설계 목표는 DVN 임계값 설정과 같은 구성 계층 리스크를 탐지하는 것이 아니다—이는 다른 유형의 분석이며, 감사 회사의 부주의가 아니다.

- 보험 커버리지 평가하세요. 프로토콜에 보험 풀이 없다면, 당신이 rsETH를 담보로 수용하는 대출 플랫폼의 LP라면, 당신은 암묵적으로 그 프로토콜의 보험을 대신 부담하고 있는 것이다. 이번 Aave의 WETH 예금자들은 가장 현실적인 방식으로 이 사실을 배웠다.

더 큰 그림: AI Agent를 보안 계층으로서

이 기사는 하나의 도구와 한 건의 해킹 사건을 다룬다. 그러나 그 뒤에 숨은 주장은 훨씬 크다: AI Agent는 DeFi 투자자를 위한 독립적인 보안 계층이 될 수 있다.

암호화폐 산업의 전통적 보안 모델은 다음과 같다: 프로토콜이 감사 회사를 고용하고, 감사 회사가 코드를 검토하며, 감사 회사가 보고서를 발행한다. 이 모델에는 사각지대가 있다—Kelp 사건은 이를 명확히 보여준다. 이 모델은 코드의 정확성에 초점을 맞추지만, 구성, 거버넌스, 아키텍처 리스크는 놓친다.

Claude Code와 같은 기술 도구는 또 다른 접근법을 제시한다: 누구나 공개 데이터를 이용해, 몇 분 안에 어떤 프로토콜이든 AI 보조 리스크 평가를 수행할 수 있다. 당신은 20만 달러를 감사 회사에 지불할 필요가 없다. 당신은 Solidity를 읽을 줄 몰라도 된다. 당신은 agent에게 프로토콜 아키텍처를 알려주고, 알려진 공격 패턴과 비교하게 하면, 자금을 예치하기 전에 반드시 질문해야 할 항목들을 명확히 제시해 준다.

이는 전문 감사를 대체하지는 않겠지만, 첫 번째 단계의 적절한 조사(due diligence) 진입 장벽을 누구나 사용할 수 있는 수준으로 낮춘다. 새로운 재스테이킹 프로토콜에 자금을 투입하려는 LP는 이제 ‘audit defi <protocol>’ 명령어를 실행해, 거버넌스, 오라클, 브리지, 경제 메커니즘을 아우르는 구조화된 리스크 평가 보고서를 받을 수 있다. 소매 투자자와 중소규모 투자자의 자기 보호 방식에 있어, 이는 진정한 전환점이다.

Kelp의 보고서는 완벽하지 않았다. 브리지 리스크에 ‘중간’ 등급을 부여했지만, ‘심각’이었어야 했다. 구성 계층을 관통하지 못했다. 그러나 올바른 질문을 던졌다—만약 Kelp 팀이나 어떤 LP라도 당시 이 질문들을 진지하게 받아들였다면, 2.92억 달러의 손실은 피할 수 있었을 것이다.

TechFlow 공식 커뮤니티에 오신 것을 환영합니다

Telegram 구독 그룹:https://t.me/TechFlowDaily

트위터 공식 계정:https://x.com/TechFlowPost

트위터 영어 계정:https://x.com/BlockFlow_News