バリデータの証明:イーサリアムのスケーラビリティにおける重要なセキュリティのピース

TechFlow厳選深潮セレクト

バリデータの証明:イーサリアムのスケーラビリティにおける重要なセキュリティのピース

パフォーマンスとセキュリティはイーサリアムの最重要事項である。前者は上限を決定し、後者は下限を決定する。

執筆:TechFlow

本日、イーサリアム研究フォーラムにて新たな概念が静かに誕生した:Proof of Validator(検証者証明)。

このプロトコル機構により、ネットワークノードは自身がイーサリアムのバリデータであることを、具体的な身元を明かすことなく証明できるようになる。

これは私たちにとってどのような意味を持つのか?

一般に市場は、イーサリアム上の技術革新がもたらす表層的なストーリーに注目しやすいが、その裏にある技術自体を事前に深く掘り下げることは少ない。たとえば、イーサリアムの上海アップグレード、マージ、PoWからPoSへの移行、スケーリングなどにおいて、市場が記憶するのはLSD、LSDFi、リステーキングといった物語だけだ。

しかし忘れてはならないのは、パフォーマンスとセキュリティこそがイーサリアムの最重要課題であることだ。前者は上限を決定し、後者は下限を決定する。

明らかに見て取れるのは、一方でイーサリアムがさまざまなスケーリングソリューションを積極的に推進して性能向上を図っている一方で、スケーリングの道中では、自らの内部強化だけでなく、外部からの攻撃に対しても警戒を怠れないということだ。

例えば、バリデータノードが攻撃されデータが利用不能になった場合、イーサリアムのステーキングロジックに基づくすべてのストーリーおよびスケーリング計画が、連鎖的に崩壊する可能性がある。ただしこうした影響やリスクは背後に隠れており、エンドユーザーも投機家たちも気づきにくいし、場合によっては無関心ですらある。

そしてここで取り上げるProof of Validatorは、まさにイーサリアムのスケーリングの道における重要なセキュリティピースとなるかもしれない。

スケーリングはもはや不可避である以上、その過程で潜在するリスクをいかに低減するかというセキュリティ課題には回避の余地がない。これはわれわれ一人ひとりにとって切実な問題なのである。

そこで、新たに提案されたProof of Validatorの全貌を理解する必要がある。ただし、技術フォーラム内の原文は断片的かつ高度すぎて、多くのスケーリング手法や概念とも絡み合っており、深潮研究院ではオリジナル投稿を統合し、必要な情報を整理することで、Proof of Validatorの背景、必要性および可能性について解説を行う。

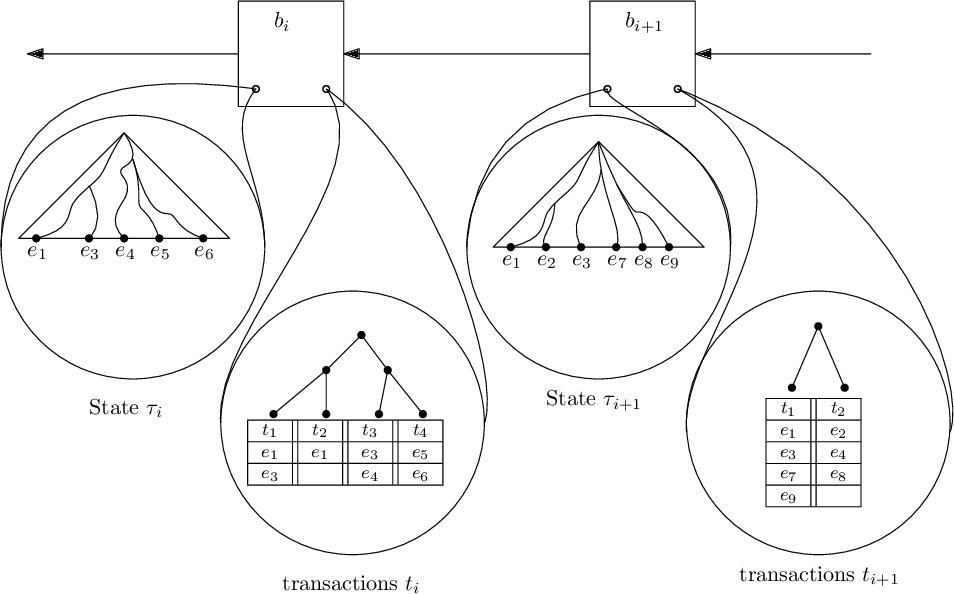

データサンプリング(Data Availability Sampling):スケーリングの突破口

急がず、まずは正式にProof of Validatorを紹介する前に、現時点でのイーサリアムのスケーリングのロジックとそこに潜むリスクを正しく理解しておくべきだ。

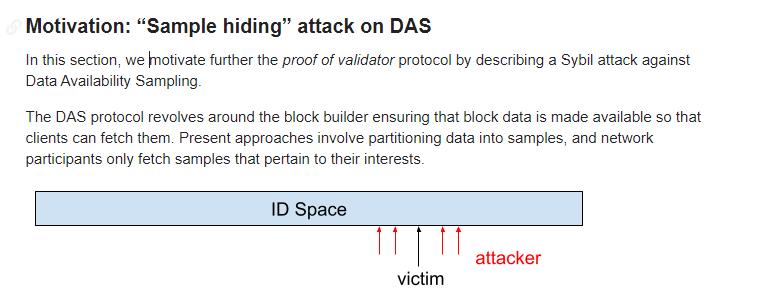

イーサリアムコミュニティは、複数のスケーリング計画を積極的に推進している。その中でも特に重要視されているのが「データ可用性サンプリング」(DAS)である。

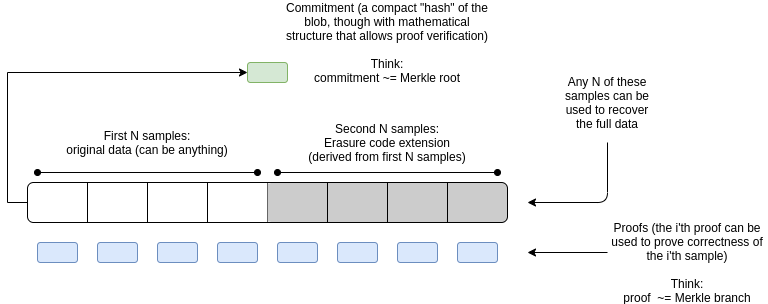

その原理は、完全なブロックデータを多数の「サンプル(sample)」に分割し、ネットワーク内のノードが自分に関連する少数のサンプルのみを取得することで、全体ブロックの検証を可能にするというものだ。

これにより各ノードのストレージおよび計算負荷が大幅に削減される。わかりやすく言えば、これはアンケート調査のようなものであり、異なる人々にヒアリングを行うことで、集団全体の状況を把握できるのと同じだ。

具体的には、DASの実装方法は以下の通り:

-

ブロック生成者がブロックデータを複数のサンプルに分割する。

-

各ネットワークノードは、完全なブロックデータではなく、自分が関心を持つ少数のサンプルのみを取得する。

-

ネットワークノードは異なるサンプルを取得することで、ランダムにサンプリングを行い、完全なブロックデータの可用性を検証できる。

このようなサンプリングにより、各ノードが少量のデータしか処理しなくても、全体としてブロックチェーン全体のデータ可用性を完全に検証できる。これによってブロックサイズを大幅に拡大し、迅速なスケーリングを実現できる。

しかし、このサンプリング方式には重大な問題がある:膨大なサンプルはどこに保存されるのか?これを支えるためには、一連の分散型ネットワークが必要となる。

分散ハッシュテーブル(Distributed Hash Table):サンプルの住処

ここに分散ハッシュテーブル(DHT)の出番が来る。

DHTは巨大な分散型データベースと見なすことができ、ハッシュ関数を使ってデータをアドレス空間にマッピングし、異なるノードがそれぞれ異なるアドレス範囲のデータを管理・保管する。膨大なノードの中からサンプルを高速に検索・保存するために使用できる。

具体的には、DASがブロックデータを複数のサンプルに分割した後、これらのサンプルをネットワーク中の異なるノードに分散して保存する必要がある。DHTは、こうしたサンプルの分散保管および取得のための非中央集権的な手段を提供する。基本的な考え方は次の通り:

-

一貫したハッシュ関数を使用し、サンプルを巨大なアドレス空間にマッピングする。

-

ネットワーク内の各ノードが、特定のアドレス範囲内のデータサンプルを保管および提供する責任を持つ。

- 特定のサンプルが必要なとき、ハッシュにより対応するアドレスを検索し、ネットワーク内でそのアドレス範囲を担当するノードを探してサンプルを取得する。

例えば、一定のルールにより各サンプルをアドレスにハッシュ変換し、ノードAが0~1000番のアドレスを、ノードBが1001~2000番のアドレスを担当するとする。

この場合、アドレス599のサンプルはノードAに保存される。このサンプルが必要なときは、同じハッシュ関数でアドレス599を検索し、ネットワーク内でそのアドレスを担当するノードAを特定して、そこからサンプルを取得する。

この方式により、中央集権的ストレージの制約が打破され、耐障害性と拡張性が大きく向上する。まさにDASのサンプル保管に必要なネットワークインフラである。

中央集権的な保管・検索と比較して、DHTは単一障害点(Single Point of Failure)を回避し、耐障害性を高めるとともに、ネットワークの拡張性も強化できる。さらに、DHTはDASで言及される「sample hiding(サンプル隠蔽)」攻撃などの防御にも役立つ。

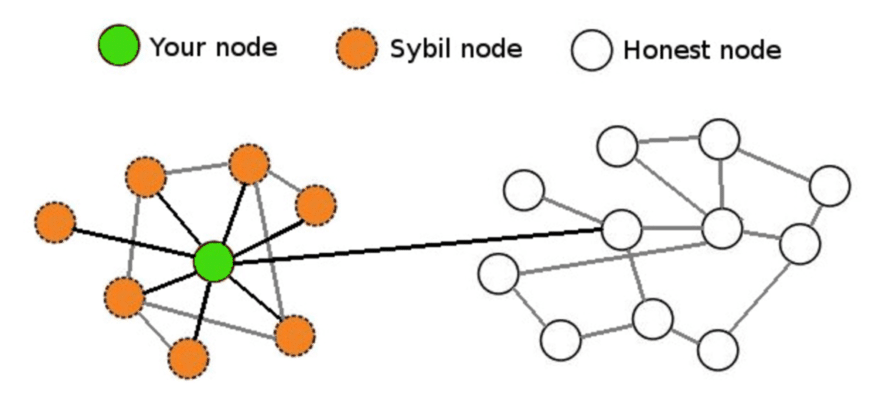

DHTの課題:シビル攻撃

しかし、DHTには致命的な弱点がある。それはシビル攻撃(Sybil Attack)への脆弱性だ。攻撃者はネットワーク内に大量の偽ノードを作成でき、周囲の正当なノードがこれらの偽ノードに「埋没」してしまう。

たとえて言えば、誠実な屋台商が並ぶ偽物商品に囲まれ、ユーザーが本物を見つけることが困難になる。これにより攻撃者はDHTネットワークを支配し、サンプルの利用不能を引き起こす。

たとえば、アドレス1000のサンプルを取得するには、それを担当するノードを見つける必要がある。しかし、攻撃者が作った数千もの偽ノードに囲まれると、要求は常に偽ノードに誘導され、本来の担当ノードに到達できない。結果としてサンプルの取得に失敗し、保管および検証が破綻する。

この問題を解決するには、DHT上に検証者ノードのみが参加する高信頼ネットワーク層を構築する必要がある。しかし、DHT自体はノードが本当に検証者かどうかを識別できない。

これはDASおよびイーサリアムのスケーリングにとって深刻な障壁となっている。いったい何の方法があれば、この脅威に抵抗し、ネットワークの信頼性を保てるだろうか?

Proof of Validator:スケーリングの安全性を守るZK方式

ここで本稿の核心に戻ろう:Proof of Validatorである。

イーサリアム技術フォーラムにて、本日George Kadianakis、Mary Maller、Andrija Novakovic、Suphanat Chunhapanyaの4名が共同でこの提案を行った。

その全体的な構想は、前節で述べたDHTのスケーリング方式において、正直な検証者のみがDHTに参加できるようにすれば、シビル攻撃を仕掛ける悪意ある者も多額のETHをステークせざるを得ず、経済的に悪行のコストを著しく高めることができるというものだ。

この構想をより馴染み深い言葉に言い換えるなら、「私はあなたの身元を知らずに、あなたが善人であることを確かめたい。そして悪人も識別したい」ということだ。

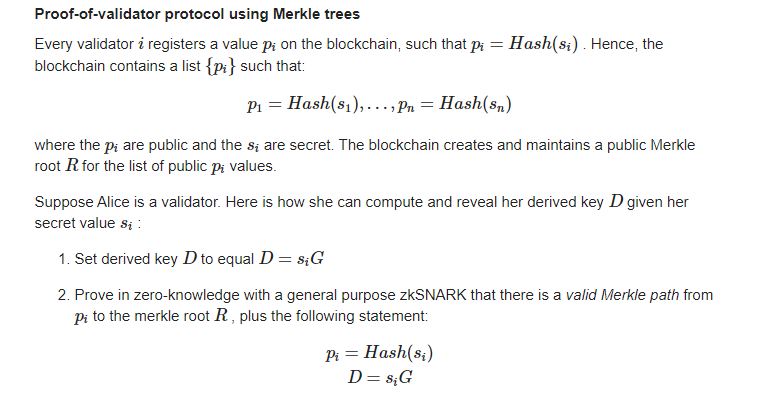

このような限定情報下での証明シナリオにおいて、ゼロ知識証明(ZK)は明らかに有効な手段となる。

そこで、Proof of Validator(以下PoV)は、正直な検証者ノードだけで構成される高信頼DHTネットワークを構築し、シビル攻撃を効果的に防ぐために用いられる。

その基本的な考え方は、各検証ノードがブロックチェーン上で公開鍵を登録し、ゼロ知識証明技術を用いて、その公開鍵に対応する秘密鍵を知っていることを証明するというものだ。これはちょうど、自分の身分証明書を提示して検証者であることを示すのに等しい。

また、検証ノードに対するDoS攻撃(サービス拒否攻撃)への耐性確保のため、PoVはネットワーク層において検証者の身元を隠匿することを目指している。つまり、どのDHTノードがどの検証ノードに対応しているかを攻撃者が判別できないようにする。

では具体的にはどう実現するのか?原帖では多数の数式と理論的展開が用いられており、ここでは詳細を省き、簡略化したバージョンを示す:

具体的な実装では、MerkleツリーやLookupテーブルが使用される。例えばMerkleツリーを活用し、登録された公開鍵が公開鍵リストというMerkleツリー内に存在することを証明し、その後その公開鍵から派生したネットワーク通信用公開鍵との一致を証明する。この一連のプロセスはゼロ知識証明により実現され、実際の身元は一切漏らさない。

これらの技術的詳細を飛ばしても、PoVが最終的に実現する効果は次の通り:

身元検証を通過したノードのみがDHTネットワークに参加可能となり、安全性が大幅に向上し、シビル攻撃や意図的なサンプル隠蔽・改ざんを効果的に防止できる。PoVはDASに信頼できる基盤ネットワークを提供し、間接的にイーサリアムの迅速なスケーリングを支援する。

ただし、現在のPoVはまだ理論研究段階にあり、実用化の可否には不確実性が残る。

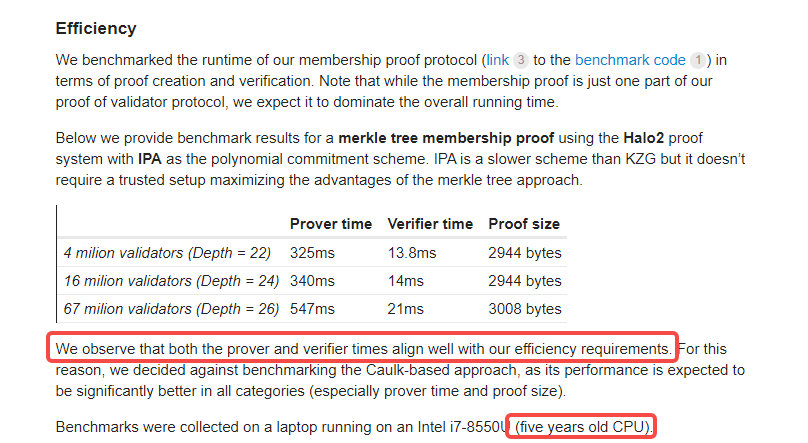

しかし、提案者の研究者らは小規模な実験を既に実施しており、その結果、ZK証明の生成効率および検証者側での証明検証効率は良好であった。特筆すべきは、彼らが使用した実験装置はたった一台のノートPCであり、搭載されているCPUは5年前のIntel i7にすぎないという点だ。

最後に、現時点のPoVは依然として理論研究段階にあり、実装の可否には不確定要素がある。しかし、いずれにせよ、これはブロックチェーンがより高い拡張性へ向かう重要な一歩を示している。イーサリアムのスケーリングロードマップにおけるキーコンポーネントとして、業界全体が継続的に注目すべき存在である。

PoV原帖アドレス:リンク

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News