L’informatique quantique met-elle en péril le bitcoin et le minage ? S’agit-il d’une simple alarme infondée ?

TechFlow SélectionTechFlow Sélection

L’informatique quantique met-elle en péril le bitcoin et le minage ? S’agit-il d’une simple alarme infondée ?

À une époque où la puissance de calcul progresse sans cesse par bonds, notre objectif doit être de faire en sorte que les mécanismes de confiance du monde cryptographique restent toujours un pas devant les menaces technologiques.

Le 31 mars 2026, Google Quantum AI, une entité appartenant à Google, a publié un livre blanc suscitant une large attention, affirmant que les ressources nécessaires à un ordinateur quantique pour casser le chiffrement du bitcoin seraient environ 20 fois inférieures aux estimations antérieures. Cette étude a rapidement déclenché des débats dans le secteur, et des titres alarmistes tels que « Un ordinateur quantique pourrait pirater le bitcoin en neuf minutes » ont commencé à circuler sur les marchés. En toute honnêteté, ce genre de panique survient chaque année une ou deux fois ; cette fois-ci, toutefois, elle semble particulièrement impressionnante en raison du nom prestigieux de Google.

Nous avons procédé à un examen systématique de cet article de 57 pages ainsi que de plusieurs autres études clés publiées simultanément, afin de vous aider à évaluer la crédibilité réelle de ces affirmations, d’analyser l’impact concret actuel du calcul quantique sur les cryptomonnaies et le minage, et de déterminer à quel stade se situent les risques associés — sont-ils véritablement imminents ?

Une réévaluation des risques techniques

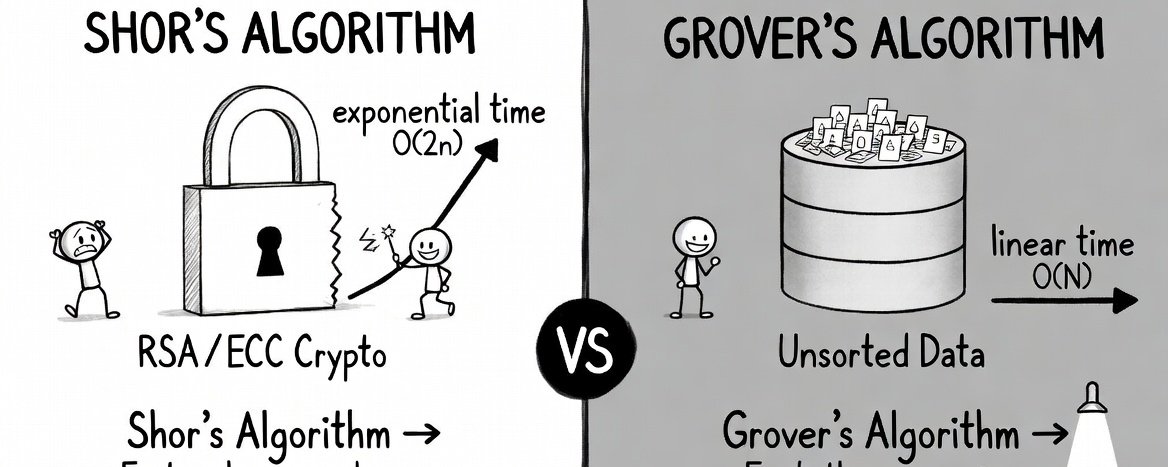

Traditionnellement, la sécurité du bitcoin repose sur une relation mathématique unidirectionnelle. Lors de la création d’un portefeuille, le système génère une clé privée, tandis que la clé publique est dérivée de cette dernière. Lorsqu’un utilisateur effectue une transaction bitcoin, il doit prouver qu’il possède la clé privée, sans toutefois la divulguer directement : il utilise plutôt sa clé privée pour générer une signature cryptographique vérifiable par le réseau. Ce mécanisme est sécurisé parce qu’un ordinateur classique mettrait des milliards d’années pour déduire la clé privée à partir de la clé publique — autrement dit, le temps requis pour casser l’algorithme de signature numérique à courbe elliptique (ECDSA) dépasse largement ce qui est techniquement réalisable aujourd’hui. C’est pourquoi, du point de vue cryptographique, la blockchain a toujours été considérée comme inviolable.

L’apparition des ordinateurs quantiques remet toutefois en cause cette règle. Leur mode de fonctionnement diffère fondamentalement : au lieu d’examiner les clés une par une, ils explorent simultanément toutes les possibilités, tirant parti des effets d’interférence quantique pour identifier la bonne clé. Pour illustrer cela, on peut comparer un ordinateur classique à une personne essayant, dans l’obscurité, différentes clés une à une dans une serrure, tandis qu’un ordinateur quantique ressemble plutôt à plusieurs clés universelles capables de s’adapter simultanément à tous les pênes, permettant ainsi de converger plus efficacement vers la bonne réponse. Dès lors qu’un ordinateur quantique atteindra une puissance suffisante, un attaquant pourra rapidement déduire votre clé privée à partir de votre clé publique exposée, puis forger une transaction afin de transférer vos bitcoins sur son propre compte. Une telle attaque, une fois réalisée, rendrait la récupération des actifs extrêmement difficile, en raison de l’irrévocabilité inhérente aux transactions blockchain.

Le 31 mars 2026, Google Quantum AI, en collaboration avec l’université Stanford et la Fondation Ethereum, a publié un livre blanc de 57 pages. Son objectif central est d’évaluer précisément la menace posée par le calcul quantique contre l’algorithme de signature numérique à courbe elliptique (ECDSA). La plupart des blockchains et des cryptomonnaies utilisent une cryptographie à courbe elliptique de 256 bits, basée sur le problème du logarithme discret (ECDLP-256), afin de protéger les portefeuilles et les transactions. L’équipe de recherche a découvert que les ressources quantiques requises pour résoudre l’ECDLP-256 ont diminué de façon significative.

Elle a conçu un circuit quantique spécifique exécutant l’algorithme de Shor, destiné à déduire la clé privée à partir de la clé publique. Ce circuit doit être exécuté sur un type particulier d’ordinateur quantique : une architecture à base de qubits supraconducteurs. Il s’agit actuellement de la voie technologique principale explorée par Google, IBM et d’autres acteurs, caractérisée par une vitesse de calcul élevée mais nécessitant des températures extrêmement basses pour assurer la stabilité des qubits. En supposant que les performances matérielles correspondent à celles du processeur quantique phare de Google, une telle attaque pourrait être menée en quelques minutes, avec moins de 500 000 qubits physiques. Ce chiffre est environ 20 fois inférieur aux estimations précédentes.

Pour évaluer plus concrètement cette menace, l’équipe a réalisé une simulation de piratage. En intégrant cette configuration de circuit dans un environnement transactionnel bitcoin réel, elle a constaté qu’un ordinateur quantique théorique pourrait déduire la clé privée à partir d’une clé publique exposée en environ neuf minutes, avec un taux de réussite d’environ 41 %. Or, le temps moyen de génération d’un bloc bitcoin est de 10 minutes. Cela signifie non seulement qu’environ 32 % à 35 % de l’offre totale de bitcoins serait vulnérable à une attaque statique — car leurs clés publiques sont déjà exposées sur la chaîne —, mais aussi qu’un attaquant pourrait, en théorie, intercepter une transaction avant même qu’elle ne soit confirmée, et transférer les fonds à son profit. Bien qu’aucun ordinateur quantique disposant de ces capacités n’existe encore, cette découverte étend la menace quantique, passant d’une simple « récolte d’actifs statiques » à une « interception en temps réel des transactions », provoquant ainsi une certaine anxiété sur les marchés.

Dans le même temps, Google a communiqué une autre information cruciale : la société a avancé à 2029 la date butoir interne pour migrer vers la cryptographie post-quantique (PQC). En termes simples, migrer vers la PQC consiste à remplacer tous les systèmes actuels reposant sur le chiffrement RSA ou à courbe elliptique par des algorithmes résistants aux attaques quantiques — autrement dit, à changer les « serrures » pour des modèles que les ordinateurs quantiques ne pourront pas forcément ouvrir. Avant la publication de ce livre blanc par Google, cette migration était perçue comme un projet à très long terme. Ainsi, l’Institut national des normes et de la technologie des États-Unis (NIST) avait fixé comme calendrier l’abandon progressif des anciens algorithmes d’ici 2030, puis leur interdiction complète d’ici 2035 ; le secteur pensait donc disposer d’environ dix ans pour se préparer. Toutefois, sur la base de ses derniers progrès dans trois domaines clés — le matériel quantique, la correction d’erreurs quantiques et l’estimation des ressources nécessaires à la factorisation quantique — Google juge désormais que la menace quantique est plus proche qu’on ne le pensait initialement, et a donc avancé de façon radicale sa propre échéance interne à 2029. Cela réduit objectivement le délai de préparation pour l’ensemble du secteur et envoie un signal clair aux acteurs du domaine des cryptomonnaies : les progrès des ordinateurs quantiques sont plus rapides que prévu, et la mise à niveau de la sécurité doit être placée dès maintenant au cœur des priorités. Il s’agit sans aucun doute d’une étude historique, mais dans le processus de diffusion médiatique, l’anxiété a également été amplifiée. Comment alors aborder cette percée de façon rationnelle ?

Faut-il vraiment s’inquiéter ?

1. Le calcul quantique va-t-il rendre le réseau bitcoin entièrement inopérant ?

Oui, il représente une menace, mais celle-ci est circonscrite à la sécurité des signatures. Le calcul quantique n’affecte pas directement la structure sous-jacente de la blockchain, ni ne rend inefficace le mécanisme de minage. Il cible spécifiquement l’étape de signature numérique. Chaque transaction bitcoin doit être signée à l’aide de la clé privée afin de prouver la propriété des fonds, et le réseau ne vérifie que la validité de cette signature. La capacité potentielle du calcul quantique consiste à déduire la clé privée à partir de la clé publique exposée, afin de fabriquer une signature frauduleuse.

Cela engendre deux risques concrets. Le premier survient pendant le processus de transaction : lorsque celle-ci est diffusée sur le réseau mais n’a pas encore été incluse dans un bloc, elle pourrait théoriquement être remplacée par une autre transaction, une attaque qualifiée d’« on-spend attack ». Le second concerne les adresses dont la clé publique a déjà été exposée dans le passé, comme les portefeuilles inutilisés depuis longtemps ou ceux qui réutilisent systématiquement la même adresse — une attaque de ce type dispose de davantage de temps et est plus facile à comprendre.

Il convient toutefois de souligner que ces risques ne s’appliquent pas de façon universelle à l’ensemble des bitcoins ou à tous les utilisateurs. Ils ne constituent une menace que durant la fenêtre temporelle de quelques minutes suivant l’initiation d’une transaction, ou dans le cas d’adresses dont la clé publique a déjà été exposée par le passé. Il ne s’agit donc pas d’un bouleversement immédiat du système dans son ensemble.

2. Cette menace va-t-elle survenir aussi rapidement ?

L’affirmation selon laquelle un piratage pourrait être accompli « en neuf minutes » repose sur l’hypothèse qu’un ordinateur quantique tolérant aux erreurs, doté de 500 000 qubits physiques, aura déjà été construit. Or, la puce Willow, la plus avancée développée à ce jour par Google, ne comporte que 105 qubits physiques, tandis que le processeur Condor d’IBM en compte environ 1 121 — soit encore plusieurs centaines de fois moins que le seuil requis de 500 000. Justin Drake, chercheur à la Fondation Ethereum, estime que la probabilité d’un « Jour-Q » (Q-Day), c’est-à-dire d’un jour où une attaque quantique deviendrait concrètement possible, ne serait que de 10 % d’ici 2032. Ce n’est donc pas une crise imminente, mais ce n’est pas non plus un risque négligeable pouvant être totalement ignoré.

3. Quelle est la menace la plus grave liée au calcul quantique ?

Le bitcoin n’est pas le système le plus affecté : il est simplement celui dont la valeur est la plus tangible et la plus facilement perceptible par le grand public. La menace posée par le calcul quantique est en réalité un problème systémique bien plus vaste. Toutes les infrastructures internet reposant sur le chiffrement asymétrique — y compris les systèmes bancaires, les communications gouvernementales, les courriels sécurisés, les signatures logicielles ou encore les systèmes d’authentification — feront face à cette même menace. C’est précisément pour cette raison que Google, l’Agence nationale de sécurité (NSA) des États-Unis et le NIST ont, au cours des dix dernières années, soutenu activement la migration vers la cryptographie post-quantique. Dès qu’un ordinateur quantique capable d’attaques concrètes verra le jour, ce ne seront pas uniquement les cryptomonnaies qui subiront les conséquences, mais bien l’ensemble du système de confiance numérique mondial. Il ne s’agit donc pas d’un risque spécifique au bitcoin, mais d’une modernisation systémique de l’infrastructure mondiale de l’information.

L’imagination et la faisabilité du minage quantique

Le jour même de la publication de l’article par Google, BTQ Technologies a publié une étude intitulée « Kardashev Scale Quantum Computing for Bitcoin Mining », quantifiant, du point de vue physique et économique, la faisabilité du minage quantique. Pierre-Luc Dallaire-Demers, auteur de l’article, a modélisé intégralement tous les aspects techniques du minage quantique — depuis le matériel de base jusqu’aux algorithmes de haut niveau — afin d’estimer le coût réel d’un minage effectué à l’aide d’un ordinateur quantique.

Les résultats montrent que, même dans les hypothèses les plus favorables, le minage quantique nécessiterait environ 10⁸ qubits physiques et une puissance de 10⁴ mégawatts — soit approximativement équivalent à la production totale d’un grand réseau électrique national. En tenant compte de la difficulté du réseau principal bitcoin telle qu’elle était en janvier 2025, les ressources requises bondissent à environ 10²³ qubits physiques et 10²⁵ watts, soit une puissance comparable à celle émise par une étoile. À titre de comparaison, la consommation énergétique actuelle de l’ensemble du réseau bitcoin se situe entre 13 et 25 gigawatts — une différence d’ordre de grandeur considérable avec les besoins du minage quantique.

L’étude précise également que l’avantage théorique d’accélération offert par l’algorithme de Grover serait largement annulé, dans la pratique, par divers coûts opérationnels, empêchant toute traduction effective en bénéfices miniers. Le minage quantique est donc irréaliste tant sur le plan physique qu’économique.

Google n’est pas la seule institution à examiner cette question. Coinbase, la Fondation Ethereum et le Centre de recherche sur la blockchain de Stanford mènent également des travaux dans ce domaine. Justin Drake, chercheur à la Fondation Ethereum, commente ainsi : « D’ici 2032, la probabilité qu’un ordinateur quantique parvienne à retrouver la clé privée ECDSA secp256k1 à partir d’une clé publique exposée sera d’au moins 10 %. Bien qu’il semble encore peu probable qu’un ordinateur quantique doté d’une puissance cryptographique significative apparaisse avant 2030, il est indéniable que le moment est venu de commencer à se préparer. »

Ainsi, nous n’avons pas à craindre, pour l’heure, un impact dévastateur du calcul quantique sur le minage, car les ressources requises dépassent largement toute décision économique rationnelle. Personne ne dépenserait une telle quantité d’énergie pour remporter une récompense de 3,125 bitcoins dans un seul bloc.

Les cryptomonnaies ne disparaîtront pas, mais elles devront évoluer

Si le calcul quantique pose une question, l’industrie dispose déjà d’une réponse : la « cryptographie post-quantique » (Post-Quantum Cryptography, PQC), c’est-à-dire des algorithmes cryptographiques résistants aux attaques des ordinateurs quantiques. Les voies techniques envisagées comprennent notamment l’introduction d’algorithmes de signature résistants aux attaques quantiques, l’optimisation de la structure des adresses afin de limiter l’exposition des clés publiques, et la migration progressive via des mises à niveau protocolaires. À ce jour, le NIST a achevé la normalisation de la cryptographie post-quantique, avec deux schémas de signature principaux : ML-DSA (algorithme de signature numérique basé sur des réseaux modulaires, FIPS 204) et SLH-DSA (algorithme de signature sans état basé sur le hachage, FIPS 205).

Au niveau du réseau bitcoin, la proposition d’amélioration BIP 360 (Pay-to-Merkle-Root, ou P2MR) a été officiellement intégrée à la bibliothèque des propositions d’amélioration bitcoin début 2026. Elle vise un mode de transaction introduit avec la mise à niveau Taproot, activée en 2021. Taproot avait pour objectif initial d’améliorer la confidentialité et l’efficacité du bitcoin, mais sa fonctionnalité de « dépense par chemin de clé » expose la clé publique lors des transactions, ce qui pourrait en faire, à l’avenir, une cible privilégiée pour les attaques quantiques. L’idée centrale de la BIP 360 consiste à supprimer ce chemin d’exposition de la clé publique, en modifiant la structure des transactions afin que le transfert de fonds ne nécessite plus d’afficher la clé publique, réduisant ainsi, à la source, l’exposition aux risques quantiques.

Pour le secteur des cryptomonnaies, la mise à niveau d’une blockchain implique une série de défis complexes : compatibilité en chaîne, infrastructure des portefeuilles, système d’adresses, coûts de migration pour les utilisateurs, coordination communautaire, etc. Une telle évolution nécessite la participation conjointe des couches protocolaires, des clients, des portefeuilles, des bourses, des institutions de garde, ainsi que des utilisateurs finaux — autant d’acteurs devant collaborer pour mettre à jour l’ensemble de l’écosystème, comme on changerait une serrure. Toutefois, le consensus existe déjà au sein de l’industrie, et la suite du processus ne dépend désormais plus que de la mise en œuvre concrète et du calendrier retenu.

Des titres accrocheurs, mais une réalité moins urgente

Après avoir analysé en détail ces derniers développements, il apparaît clairement que la situation n’est pas aussi alarmante qu’elle pourrait le paraître. Certes, la recherche sur le calcul quantique s’accélère et s’approche progressivement de la réalité, mais nous disposons encore d’un temps de réponse suffisant. Le bitcoin d’aujourd’hui n’est pas un système statique, mais un réseau en constante évolution depuis plus de dix ans. Des mises à niveau de scripts à Taproot, des améliorations de la confidentialité aux solutions de mise à l’échelle, il n’a cessé d’évoluer pour trouver un équilibre entre sécurité et efficacité.

Le défi posé par le calcul quantique pourrait simplement constituer la justification de la prochaine mise à niveau. L’horloge du calcul quantique continue de tourner. La bonne nouvelle, c’est que nous percevons clairement son tic-tac — et qu’il nous reste encore le temps d’y répondre. Dans cette ère de progrès constants en matière de puissance de calcul, notre mission consiste à veiller à ce que les mécanismes de confiance du monde cryptographique restent toujours un pas devant les menaces technologiques.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News