9 minutes pour casser une clé privée Bitcoin ? Guide de survie de la blockchain face à la menace quantique

TechFlow SélectionTechFlow Sélection

9 minutes pour casser une clé privée Bitcoin ? Guide de survie de la blockchain face à la menace quantique

Décryptage de la logique sous-jacente permettant de casser une clé privée en seulement 9 minutes, ainsi que présentation d’une solution de secours résistante aux ordinateurs quantiques pour 6,9 millions de bitcoins exposés à un risque élevé.

Rédaction : Changan, équipe éditoriale de Biteye

TL;DR

Selon un nouvel article publié par l’équipe Google Quantum AI, un ordinateur quantique tolérant aux erreurs doté de 500 000 qubits serait théoriquement capable de casser une clé privée Bitcoin en seulement 9 minutes, menaçant environ 6,9 millions de bitcoins dont les clés publiques sont déjà exposées. Bien que la technologie actuelle soit encore loin de cet objectif — il manque un facteur 446 — et qu’une telle machine ne devrait pas voir le jour avant environ 2029, cette menace n’est plus de la science-fiction. La communauté Bitcoin développe activement des solutions résistantes aux ordinateurs quantiques, telles que la proposition d’amélioration Bitcoin (BIP-360) et l’algorithme de signature post-quantique SPHINCS+. Pour l’instant, les utilisateurs ordinaires n’ont pas lieu de paniquer, mais ils devraient vérifier le format de leurs adresses (éviter d’utiliser sur le long terme des adresses Taproot commençant par « bc1p »), adopter la pratique du « une adresse, une transaction », et suivre attentivement les mises à jour publiées par les éditeurs de portefeuilles.

Le 31 mars 2026, un lundi banal, le monde de la cryptomonnaie a soudainement été secoué.

L’équipe Google Quantum AI a publié un article affirmant qu’un ordinateur quantique pourrait casser une clé privée Bitcoin en seulement 9 minutes — soit moins que le temps moyen de confirmation d’un bloc Bitcoin, qui est de 10 minutes.

Certains ont qualifié cette annonce d’alarmisme, d’autres jugent qu’elle reste très éloignée de la réalité — mais cette fois, l’avertissement provient de Google.

Les ordinateurs quantiques peuvent-ils réellement casser Bitcoin ? Cette menace est-elle réelle ou exagérée ? Que doivent faire les utilisateurs ordinaires ? Cet article tente d’expliquer clairement cette question.

I. Que dit exactement l’article de Google ?

Jusqu’à présent, le consensus général dans l’industrie était que pour casser l’algorithme cryptographique de Bitcoin, un ordinateur quantique aurait besoin de plusieurs millions de qubits — un chiffre si élevé qu’on pensait que cela prendrait encore des décennies. Or, cet article de Google ramène ce seuil à moins de 500 000 qubits, soit une réduction d’un facteur 20.

L’article décrit un scénario d’attaque précis : lorsqu’une transaction Bitcoin est envoyée, votre clé publique est brièvement exposée sur le réseau, en attente d’être intégrée dans un bloc. Cette fenêtre d’exposition dure en moyenne 10 minutes. Selon les estimations de Google, un ordinateur quantique suffisamment puissant pourrait, en environ 9 minutes, déduire votre clé privée à partir de votre clé publique, puis forger une transaction avec des frais de minage plus élevés afin de détourner les fonds avant que votre transaction originale ne soit confirmée sur la chaîne, avec une probabilité de succès d’environ 41 %.

Bien entendu, l’article décrit un ordinateur quantique tolérant aux erreurs, doté d’une capacité complète de correction d’erreurs. Le processeur Willow de Google ne compte que 105 qubits physiques, tandis que l’article exige 500 000 qubits — soit un écart d’un facteur 446. Un ordinateur quantique capable de casser Bitcoin n’existe donc pas encore.

Google s’est fixé comme objectif d’achever sa transition vers la cryptographie post-quantique d’ici 2029 — ce calendrier indique implicitement le moment où la menace pourrait devenir concrète.

Toutefois, si un jour une telle machine venait à être construite, le coût de la rupture de la sécurité de Bitcoin serait bien inférieur à ce que l’on imagine.

II. En quoi un ordinateur quantique diffère-t-il d’un ordinateur classique ?

Avant d’aborder les implications pratiques de cette menace, il convient de clarifier une question fondamentale : qu’est-ce qu’un ordinateur quantique ?

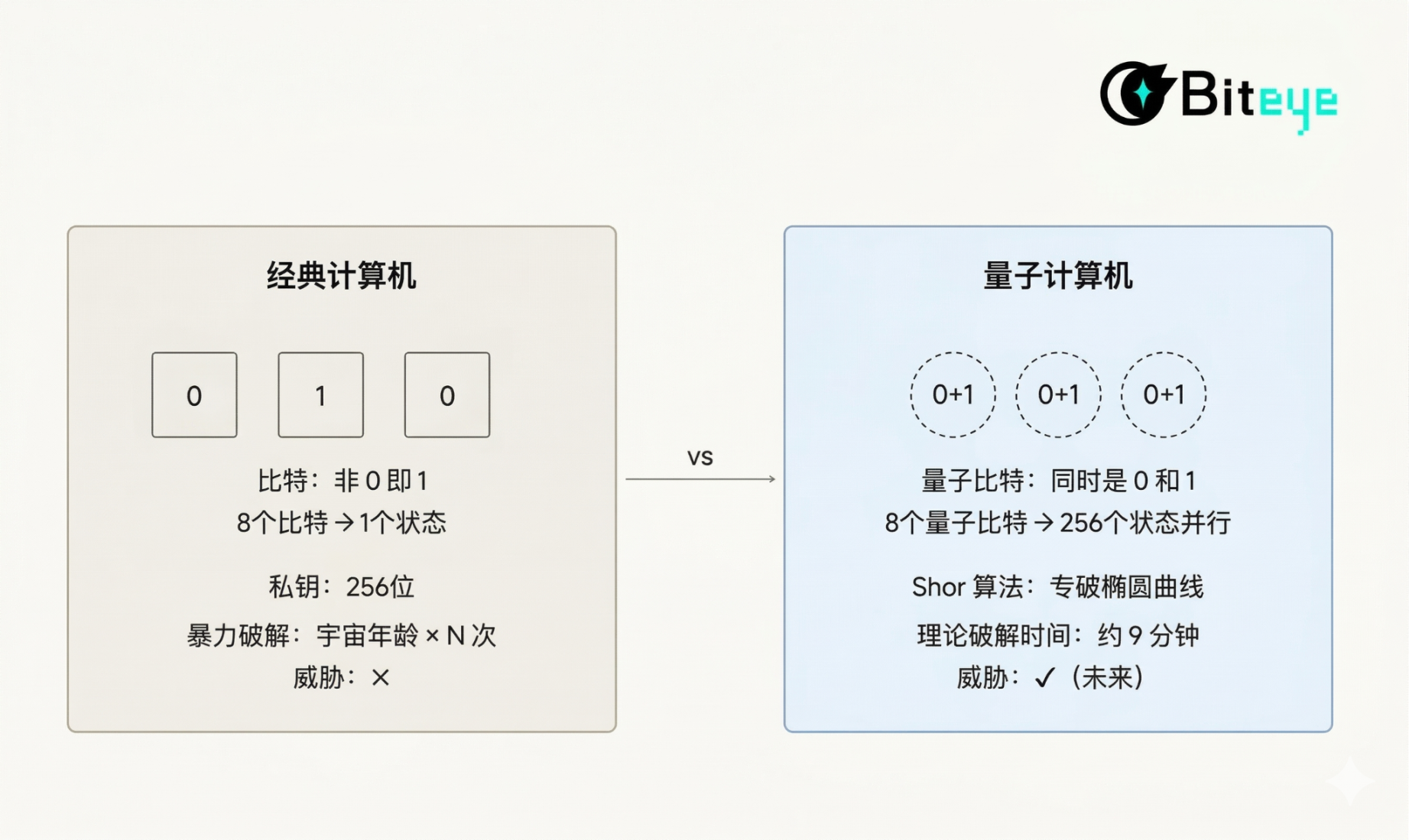

Un ordinateur classique traite l’information à l’aide de bits, chacun ne pouvant prendre que deux états : 0 ou 1.

Tout calcul consiste à manipuler ces 0 et 1. Une clé privée de 256 bits implique 2²⁵⁶ combinaisons possibles : une recherche exhaustive sur ordinateur classique, même en mobilisant toute la puissance de calcul mondiale, nécessiterait un temps supérieur à l’âge de l’univers — c’est pourquoi Bitcoin a été sécurisé pendant 15 ans.

Un ordinateur quantique utilise des qubits. Ceux-ci possèdent une propriété remarquable appelée superposition : ils peuvent simultanément représenter à la fois 0 et 1. Ainsi, 8 qubits ne représentent pas un seul état, mais jusqu’à 256 états simultanément. Plus le nombre de qubits augmente, plus la capacité de traitement parallèle croît de façon exponentielle.

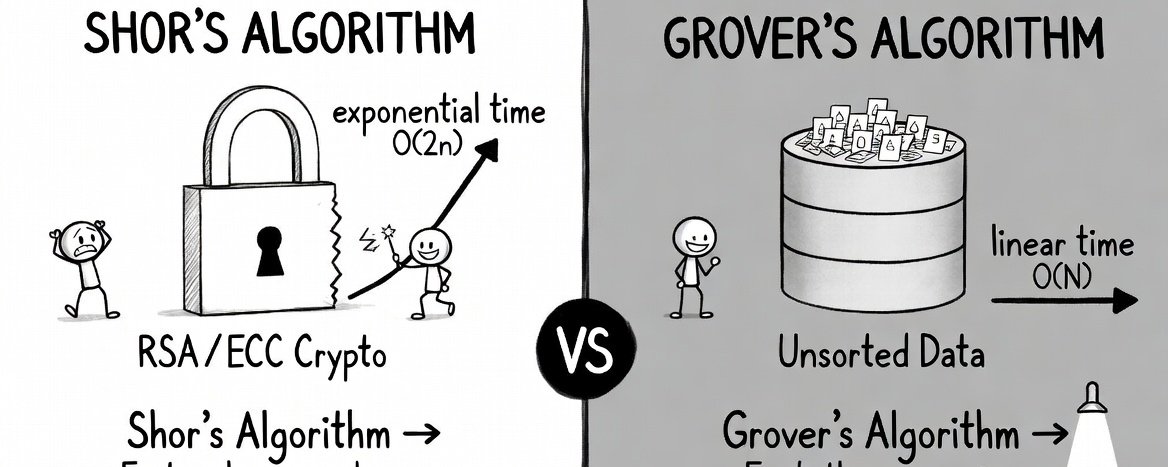

Or, le simple traitement parallèle ne suffit pas à menacer Bitcoin. Ce qui rend réellement les ordinateurs quantiques dangereux pour la cryptographie, c’est l’algorithme de Shor, inventé en 1994 par le mathématicien du MIT Peter Shor. Cet algorithme permet spécifiquement de factoriser de grands entiers et de résoudre le problème du logarithme discret sur courbes elliptiques — deux problèmes qui constituent précisément les fondements de la sécurité des clés privées Bitcoin et Ethereum.

Prenons une analogie : un ordinateur classique cherchant à sortir d’un labyrinthe doit essayer chaque chemin un par un ; un ordinateur quantique équipé de l’algorithme de Shor, lui, reçoit une vue aérienne du labyrinthe et identifie immédiatement la sortie.

Bitcoin utilise l’algorithme de signature numérique à courbe elliptique (ECDSA), opérant sur la courbe secp256k1. Ce système constitue une véritable forteresse face aux ordinateurs classiques, mais l’algorithme de Shor est spécifiquement conçu pour exploiter la structure mathématique des courbes elliptiques.

III. Comment un ordinateur quantique peut-il voler vos bitcoins ?

Une fois les principes fondamentaux des ordinateurs quantiques compris, examinons concrètement comment ils menacent Bitcoin.

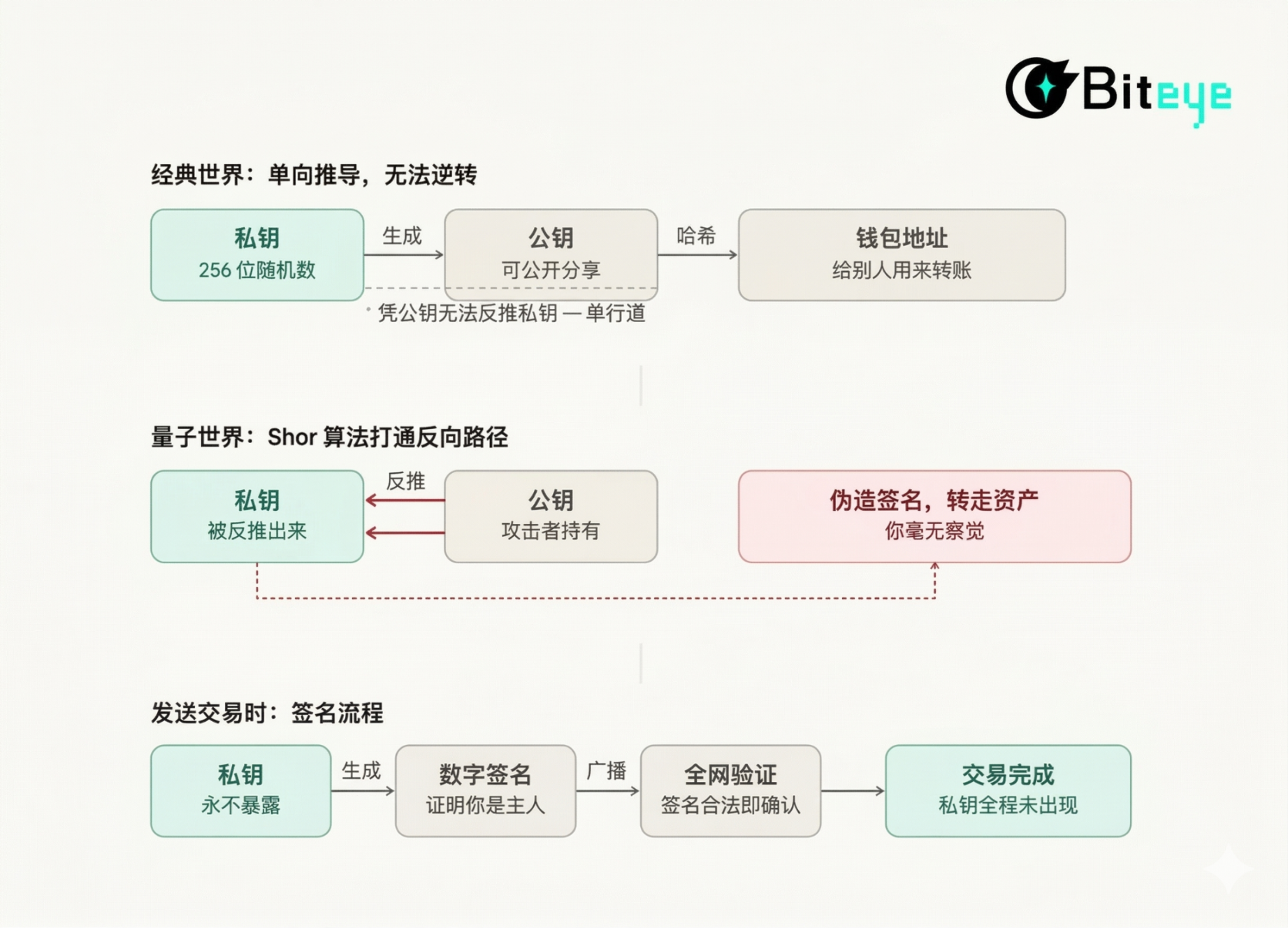

Lors de la création d’un portefeuille, le système génère une clé privée — une suite aléatoire de 256 bits. À partir de celle-ci, on dérive une clé publique, puis une adresse de portefeuille. Cette chaîne fonctionne dans un seul sens : connaître la clé privée permet de calculer la clé publique, mais l’inverse est impossible.

Lorsque vous envoyez des bitcoins, la clé privée sert uniquement à générer une signature numérique, transmise avec la transaction au réseau afin de prouver que vous êtes l’expéditeur. Le réseau valide la signature, confirme la transaction, et l’opération est terminée.

L’algorithme de Shor permet théoriquement de casser la cryptographie à courbe elliptique — c’est-à-dire le fondement même de la sécurité des clés privées Bitcoin. Pourtant, personne ne s’en inquiétait, car la puissance de calcul requise dépasse largement les capacités des ordinateurs classiques.

Le problème est que les ordinateurs quantiques progressent réellement. Dès qu’ils atteindront une puissance suffisante, un ordinateur quantique pourra, à partir de votre clé publique, retrouver votre clé privée, forger votre signature et transférer vos fonds.

Cela soulève une question cruciale : votre clé publique est-elle déjà exposée ?

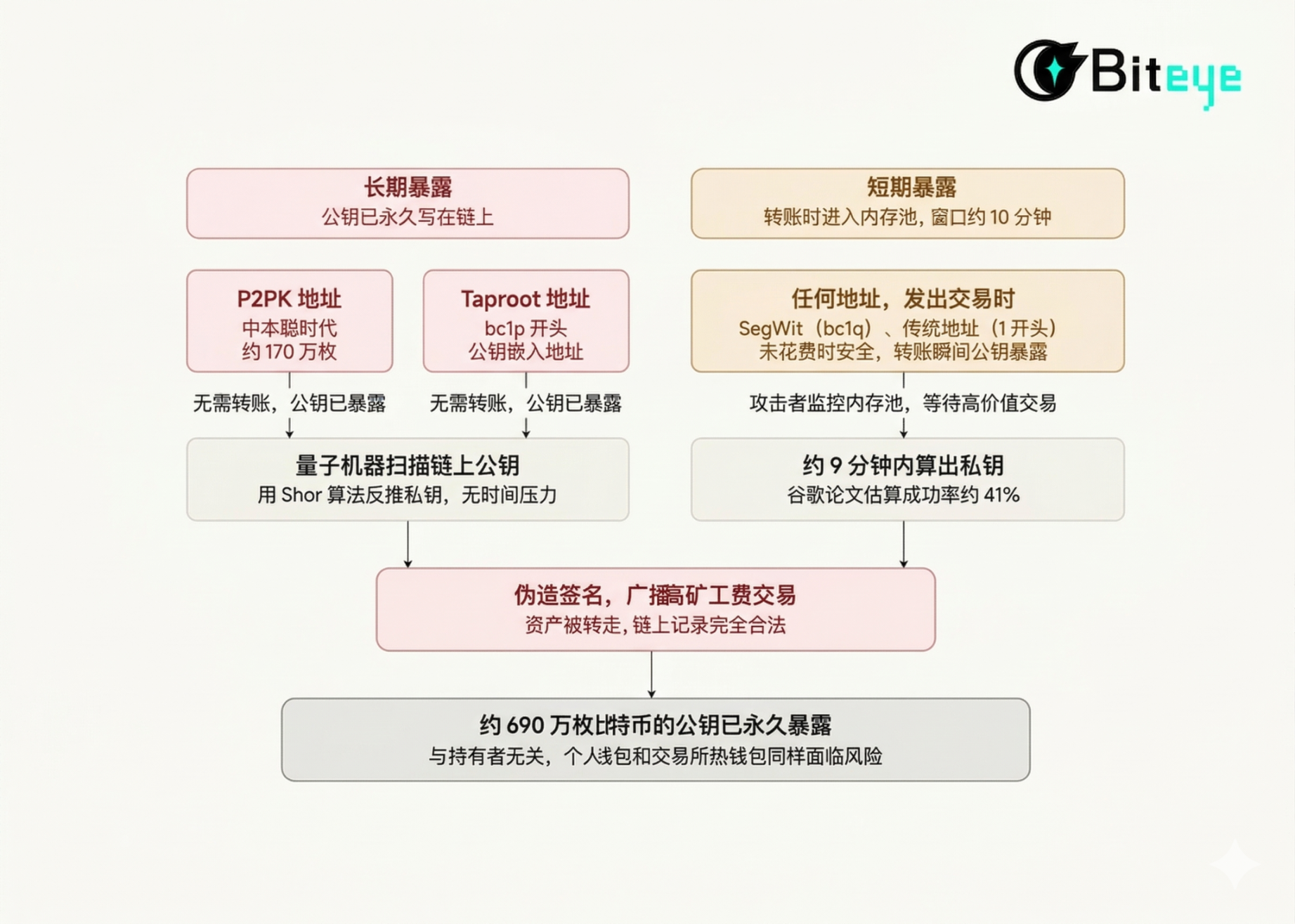

L’exposition de la clé publique se produit selon deux modalités.

Premièrement, une exposition permanente : la clé publique est déjà inscrite de façon définitive sur la chaîne, accessible à tout moment pour une machine quantique. Deux types d’adresses relèvent de ce cas :

les adresses d’origine utilisées par Satoshi Nakamoto et les premiers mineurs, dans lesquelles la clé publique était stockée en clair ;

les adresses commençant par « bc1p », introduites avec Taproot pour améliorer la confidentialité et l’efficacité, mais dont la conception intègre la clé publique directement dans l’adresse — ce qui, face à la menace quantique, se révèle contre-productif.

Deuxièmement, une exposition temporaire : au moment où vous envoyez une transaction, les formats d’adresses traditionnels protègent la clé publique derrière un hachage tant que la sortie n’a pas été dépensée — elle est donc invisible pour les tiers. Mais dès que vous effectuez une transaction, la clé publique entre dans le mempool et devient visible par l’ensemble du réseau avant d’être incluse dans un bloc — cette fenêtre d’exposition dure en moyenne 10 minutes.

Autrement dit, peu importe votre vigilance habituelle : dès que vous avez effectué une transaction, vous êtes potentiellement vulnérable.

Actuellement, environ 6,9 millions de bitcoins ont vu leur clé publique exposée de façon permanente sur la chaîne. Qu’ils soient détenus dans un portefeuille personnel ou dans un portefeuille chaud d’une bourse, dès que l’adresse appartient à l’une des catégories à haut risque mentionnées ci-dessus, ou qu’elle a déjà servi à envoyer une transaction, la clé publique est déjà divulguée.

IV. Que fait la communauté Bitcoin ?

Le jour même de la publication de l’article de Google, CZ (@cz_binance) a réagi sur X (anciennement Twitter) : « Pas de panique — les cryptomonnaies peuvent migrer vers des algorithmes résistants aux attaques quantiques. La menace est réelle, mais le secteur est capable d’y faire face. »

Vitalik Buterin (@VitalikButerin), quant à lui, adopte une position plus prudente. Il met en garde contre ce risque depuis longtemps et en a fourni une estimation : la probabilité qu’un ordinateur quantique véritablement capable d’attaquer Bitcoin apparaisse avant 2030 est d’environ 20 %.

Les deux personnalités reconnaissent la réalité de la menace, mais divergent sur son urgence. En réalité, la communauté des développeurs Bitcoin ne négligeait pas ce problème avant même la publication de cet article : quatre axes de travail sont actuellement sérieusement explorés.

BIP-360, aussi appelée « Pay-to-Merkle-Root ». Les adresses Bitcoin actuelles inscrivent la clé publique de façon permanente sur la chaîne. BIP-360 propose de supprimer complètement la clé publique de la structure des transactions, en la remplaçant par une racine Merkle. Sans clé publique à analyser, l’attaque quantique devient impossible.

Ce schéma est déjà testé sur le réseau de test de BTQ Technologies, avec plus de 50 mineurs participants et plus de 200 000 blocs traités. Toutefois, il convient de préciser que BIP-360 ne protège que les nouveaux bitcoins générés — les 1,7 million de bitcoins déjà exposés via des adresses anciennes restent vulnérables.

SPHINCS+ : son nom officiel est SLH-DSA, un schéma de signature post-quantique fondé sur les fonctions de hachage. Son principe est simple : puisque l’algorithme de Shor cible spécifiquement les courbes elliptiques, remplaçons-les par des fonctions de hachage pour la signature.

Ce schéma a été normalisé par le NIST en août 2024. Le principal inconvénient réside dans la taille des signatures : alors qu’une signature ECDSA Bitcoin mesure aujourd’hui 64 octets, celle de SPHINCS+ dépasse 8 ko — soit une augmentation de plus de 100 fois — ce qui ferait considérablement augmenter les frais de transaction et la demande en espace de bloc.

Des solutions d’optimisation comme SHRIMPS et SHRINCS ont donc été proposées par les développeurs, visant à réduire la taille des signatures sans compromettre la sécurité.

Schéma « commit/reveal » : proposé par Tadge Dryja, cofondateur du réseau Lightning, ce schéma vise spécifiquement le risque d’exposition temporaire dans le mempool. Il divise chaque transaction en deux phases :

La première phase consiste à soumettre un « empreinte » (hash) sans aucune information transactionnelle, créant simplement un horodatage sur la chaîne.

La seconde phase consiste à diffuser la transaction réelle, révélant alors la clé publique. Même si un attaquant quantique intercepte la clé publique à ce stade et en déduit la clé privée, la transaction forgée sera rejetée par le réseau, faute d’enregistrement préalable correspondant à la première phase. Le coût est une étape supplémentaire par transaction, entraînant une légère hausse des frais.

Cette approche est perçue par la communauté comme une solution transitoire, à utiliser en attendant la mise en œuvre d’un système complet résistant aux attaques quantiques.

Hourglass V2 : proposé par le développeur Hunter Beast, ce schéma cible spécifiquement les 1,7 million de bitcoins déjà exposés via des adresses anciennes. Sa logique est pessimiste, mais réaliste : puisque la clé publique de ces adresses ne peut plus être cachée, ces bitcoins seront inévitablement volés dès qu’un ordinateur quantique suffisamment puissant sera disponible.

Hourglass V2 ne cherche pas à empêcher le vol des fonds sur ces adresses anciennes, mais limite à 1 bitcoin le montant pouvant être transféré depuis ces adresses à chaque bloc — à l’instar des plafonds quotidiens appliqués par les banques en cas de crise de liquidité.

Cette proposition suscite de vives controverses, car la communauté Bitcoin repose sur un principe fondamental : personne n’a le droit d’interférer avec vos bitcoins — même une limitation modérée est perçue par beaucoup comme une violation de ce principe.

Ce n’est pas la première fois que Bitcoin est confronté à une pression nécessitant une mise à niveau. La controverse autour de l’augmentation de la taille des blocs, en 2017, a duré plusieurs années et abouti à la fourche donnant naissance à Bitcoin Cash. La mise à niveau Taproot, lancée en 2021, a mis près de quatre ans entre sa proposition initiale et son activation. À chaque fois, la communauté a dû traverser de longues périodes de débats, de négociations et de compromis pour faire avancer la moindre initiative. La réponse à la menace quantique suivra probablement le même chemin.

V. Que doivent faire les utilisateurs ordinaires aujourd’hui ?

Après tous ces développements, que peuvent faire les utilisateurs ordinaires ?

La réponse est plus simple que vous ne l’imaginez. Les ordinateurs quantiques ne peuvent pas encore casser vos bitcoins, mais plusieurs mesures peuvent être prises dès maintenant.

Vérifiez le format de vos adresses

Ouvrez votre portefeuille et observez le préfixe de votre adresse de réception. Les adresses Taproot commençant par « bc1p » intègrent par défaut la clé publique dans l’adresse elle-même — elles appartiennent donc à la catégorie à haut risque d’exposition permanente. Si vos actifs sont détenus sur ce type d’adresse et n’ont jamais été déplacés, le risque demeure théorique pour l’instant, mais il convient de suivre l’avancement de BIP-360.

Les adresses SegWit commençant par « bc1q », ainsi que les adresses traditionnelles commençant par « 1 », protègent encore la clé publique par un hachage tant qu’elles n’ont jamais été dépensées — elles sont donc relativement sûres. Toutefois, dès qu’une transaction a été envoyée depuis l’une de ces adresses, la clé publique est définitivement exposée sur la chaîne.

Adoptez de bonnes pratiques d’hygiène d’adresses

Évitez autant que possible d’utiliser une même adresse pour recevoir et envoyer des fonds à répétition. Chaque transaction expose la clé publique, et une adresse déjà utilisée perd toute protection par hachage. La plupart des portefeuilles modernes génèrent automatiquement une nouvelle adresse à chaque réception — assurez-vous que cette fonction est activée.

Suivez les mises à jour de votre portefeuille

Les fabricants de portefeuilles matériels tels que Ledger et Trezor joueront un rôle crucial dans la transition vers la résistance quantique. Une fois que BIP-360 ou un schéma de signature post-quantique sera activé sur le réseau principal, les portefeuilles devront supporter les nouveaux formats d’adresses et les nouveaux algorithmes de signature. Pour l’utilisateur, cela pourrait se limiter à une simple mise à jour du micrologiciel, ou exiger un transfert explicite des actifs depuis les anciennes adresses vers les nouveaux formats. Pour l’instant, veillez à utiliser un portefeuille fourni par un éditeur régulièrement mis à jour, et suivez attentivement ses annonces.

Les actifs détenus sur des bourses

Aucune action n’est requise de la part de l’utilisateur : les mises à niveau techniques sont gérées par les équipes des bourses. Coinbase a déjà constitué un comité consultatif quantique, et les principales bourses suivront sous la pression réglementaire. Pour les actifs détenus sur des bourses réputées, la transition vers la résistance quantique sera totalement transparente pour vous.

VI. En guise de conclusion

L’affirmation « les ordinateurs quantiques vont casser Bitcoin » circule depuis des années. À chaque nouvelle alerte, elle est accueillie par le scepticisme général, puis rien ne se passe. Avec le temps, beaucoup ont fini par considérer cette menace comme un « Petit Chaperon Rouge » moderne.

Cette fois, l’avertissement émane de Google. Les développeurs Bitcoin préparent activement des réponses, et la feuille de route d’Ethereum suit également ce chemin. Pourtant, ce débat est resté purement théorique jusqu’à présent : personne ne peut affirmer avec certitude si les ordinateurs quantiques parviendront un jour à casser réellement les algorithmes cryptographiques de Bitcoin.

Google évoque 2029, certains parlent de plusieurs décennies, d’autres pensent que cela n’arrivera jamais. Seul le temps nous apportera la réponse.

En outre, les progrès de l’informatique quantique ne sont jamais linéaires : la dernière percée majeure est survenue à un moment totalement imprévu — la prochaine pourrait l’être tout autant.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News