La véritable menace que représente l’informatique quantique pour le bitcoin, et dont 99 % des personnes se font une idée erronée

TechFlow SélectionTechFlow Sélection

La véritable menace que représente l’informatique quantique pour le bitcoin, et dont 99 % des personnes se font une idée erronée

La vérité est bien plus intéressante que la panique, et mérite encore plus d’attention que ces dénégations superficielles.

Rédaction : nvk

Traduction : Saoirse, Foresight News

Résumé

- Le Bitcoin n’utilise pas le chiffrement, mais des signatures numériques. La grande majorité des articles commettent cette erreur, et la distinction est pourtant cruciale.

- Un ordinateur quantique ne peut pas « casser » le Bitcoin en 9 minutes. Ce délai ne concerne qu’un circuit théorique ; aucune machine réelle ne correspond à cette description, et aucune ne sera disponible avant au moins dix ans.

- L’exploitation minière quantique est physiquement impossible. L’énergie requise dépasserait même la puissance totale émise par le Soleil.

- Le protocole Bitcoin peut parfaitement être mis à niveau — il l’a déjà été avec succès (SegWit, Taproot), et les travaux sont déjà engagés (BIP-360). Mais la communauté doit accélérer le rythme.

- La véritable motivation de cette mise à niveau n’est pas la menace quantique, mais le fait que les méthodes mathématiques classiques ont déjà compromis de nombreux systèmes cryptographiques : secp256k1 pourrait bien être le prochain. Aucun système cryptographique n’a encore été cassé par un ordinateur quantique.

- Un risque réel existe toutefois : environ 6,26 millions de bitcoins ont déjà exposé leurs clés publiques. Ce n’est pas une raison de paniquer, mais cela mérite une préparation anticipée.

Fil conducteur central

Voici, en une phrase, l’essence de ce qui suit :

La menace quantique sur le Bitcoin est réelle, mais lointaine ; la couverture médiatique est largement erronée et exagérée ; et le danger le plus sérieux ne vient pas des ordinateurs quantiques, mais de l’autosatisfaction masquée sous la forme soit de la panique, soit de l’indifférence.

Ceux qui crient « Le Bitcoin est fini » comme ceux qui affirment « Tout va bien, pas besoin de s’inquiéter » ont tous tort. Pour voir clair, il faut accepter simultanément deux réalités :

- Aucune menace quantique imminente ne pèse actuellement sur le Bitcoin ; la menace réelle est probablement bien plus éloignée que ne le laissent croire les titres sensationnalistes.

- Pourtant, la communauté Bitcoin doit se préparer dès maintenant, car le processus de mise à niveau prend plusieurs années.

Cela ne justifie pas la panique, mais bel et bien l’action.

Voici, fondé sur des données et une logique rigoureuse, pourquoi.

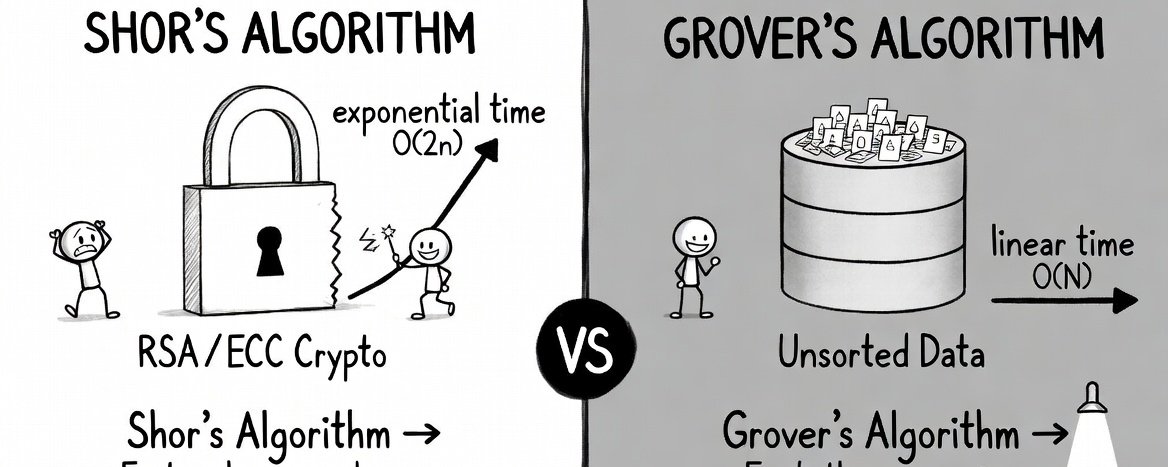

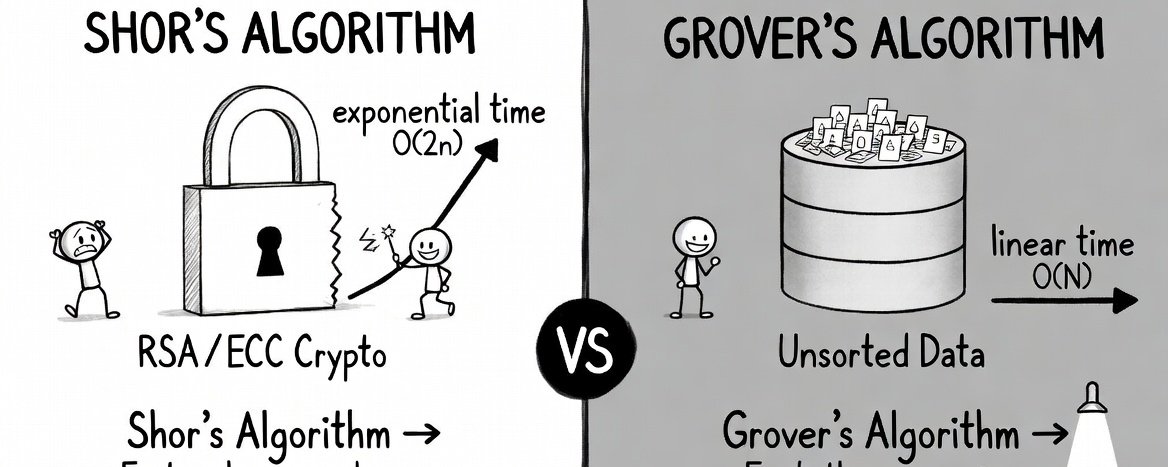

Ce graphique compare les deux algorithmes quantiques fondamentaux : l’algorithme de Shor (à gauche) est un « tueur de cryptographie » capable d’accélérer exponentiellement la factorisation des grands nombres, permettant ainsi de casser directement les systèmes de chiffrement asymétrique comme RSA ou ECC ; l’algorithme de Grover (à droite) est un accélérateur quantique universel offrant une accélération quadratique pour la recherche non structurée. Ensemble, ils illustrent le caractère révolutionnaire du calcul quantique — mais leur déploiement à grande échelle reste aujourd’hui limité par le manque de matériel quantique doté de correction d’erreurs.

La recette médiatique : le sensationnalisme est le vrai danger

Tous les quelques mois, le même scénario se répète :

- Un laboratoire de calcul quantique publie une étude rigoureuse, assortie de nombreuses réserves et conditions.

- Les médias technologiques en font aussitôt le titre : « Un ordinateur quantique casse le Bitcoin en 9 minutes ! »

- Sur Twitter, la communauté crypto résume : « Le Bitcoin est mort. »

- Vos proches vous envoient un message pour vous demander si vous ne devriez pas vendre immédiatement.

- Or, l’article original ne dit rien de tel.

En mars 2026, l’équipe Google Quantum AI a publié un article indiquant que le nombre de qubits physiques nécessaires pour casser la cryptographie elliptique du Bitcoin pourrait descendre sous la barre des 500 000, soit une amélioration d’un facteur 20 par rapport aux estimations antérieures. Il s’agit effectivement d’une avancée importante. Google a fait preuve d’une extrême prudence : aucun circuit d’attaque réel n’a été rendu public, seule une preuve à divulgation nulle de connaissance a été fournie.

Mais l’article ne prétend jamais que le Bitcoin puisse être cassé dès aujourd’hui, ni qu’un calendrier précis existe, ni encore moins qu’il faille entrer en état de panique.

Pourtant, le titre retenu était : « Cassé en 9 minutes. »

CoinMarketCap a publié un article intitulé « L’intelligence artificielle combinée au calcul quantique détruira-t-elle le Bitcoin en 2026 ? », dont le corps entier explique que la réponse est presque certainement « non ». C’est là une stratégie typique : utiliser un titre accrocheur pour générer du trafic, tout en conservant une rigueur scrupuleuse dans le texte. Or, 59 % des liens partagés ne sont jamais cliqués — pour la plupart des gens, le titre *est* l’information.

Une formule résume bien la situation : « Les marchés évaluent les risques très rapidement. Vous ne pouvez pas voler quelque chose qui perd sa valeur dès que vous y touchez. » Si les ordinateurs quantiques devaient vraiment tout bouleverser, le cours de Google (qui utilise lui aussi des systèmes cryptographiques similaires) se serait effondré depuis longtemps. Or, il reste stable.

Conclusion : le titre est la véritable rumeur. La recherche elle-même est réelle et mérite d’être comprise — examinons-la donc sérieusement.

Ce que menace réellement le calcul quantique — et ce qu’il ne menace pas

La plus grande erreur : parler de « chiffrement »

Presque tous les articles traitant de la relation entre calcul quantique et Bitcoin utilisent le terme « chiffrement ». C’est une erreur — et une erreur qui fausse toute la compréhension du sujet.

Le Bitcoin ne protège pas les actifs par le chiffrement, mais par des signatures numériques (ECDSA, puis Schnorr via Taproot). La blockchain est par nature publique : toutes les transactions sont visibles par tous, en permanence — il n’y a donc rien à « déchiffrer ».

Comme l’a souligné Adam Back, inventeur de Hashcash et cité dans le livre blanc du Bitcoin : « Le chiffrement signifie que les données sont cachées et peuvent être déchiffrées. Le modèle de sécurité du Bitcoin repose sur les signatures, qui permettent de prouver la propriété sans révéler la clé privée. »

Il ne s’agit pas ici d’un simple jeu de mots. Cela signifie que la menace la plus pressante du domaine quantique — celle consistant à « collecter aujourd’hui pour déchiffrer demain » — est pratiquement inapplicable à la sécurité des actifs Bitcoin. Aucune donnée chiffrée n’est collectable, et les clés publiques exposées sont déjà publiques sur la chaîne.

Deux algorithmes quantiques : l’un constitue une vraie menace, l’autre peut être ignoré

- L’algorithme de Shor (menace réelle) : il accélère exponentiellement les problèmes mathématiques sous-jacents aux signatures numériques, permettant de déduire la clé privée à partir de la clé publique et de falsifier des signatures de transaction. C’est là le seul point qui mérite réellement notre attention.

- L’algorithme de Grover (pas une menace) : il n’offre qu’une accélération quadratique pour les fonctions de hachage comme SHA-256. Cela semble impressionnant, mais un simple calcul montre qu’il est totalement irréaliste.

Une étude de 2025, intitulée « Calcul quantique à l’échelle kardashevienne et minage du Bitcoin », calcule que, compte tenu de la difficulté actuelle du minage Bitcoin, ce dernier nécessiterait :

- Environ 10²³ qubits physiques (contre environ 1 500 aujourd’hui dans le monde entier)

- Environ 10²⁵ watts d’énergie (la puissance totale émise par le Soleil étant d’environ 3,8 × 10²⁶ watts)

Pour miner du Bitcoin avec un ordinateur quantique, il faudrait consommer une énergie équivalente à environ 3 % de la puissance totale du Soleil. L’humanité est actuellement une civilisation de type 0,73 selon l’échelle de Kardashev (Type I : capacité à exploiter intégralement l’énergie d’une planète comme la Terre ; Type II : capacité à exploiter l’énergie totale d’une étoile comme le Soleil). Seule une civilisation de type II pourrait envisager un tel exploit — or, l’humanité n’en est pas encore là, et cela reste physiquement quasi impossible.

(Note : Échelle de Kardashev : Type I : maîtrise complète de l’énergie d’une planète (la Terre) ; Type II : maîtrise complète de l’énergie d’une étoile (le Soleil))

À titre comparatif : même dans la conception la plus optimale, la puissance de calcul d’une machine quantique de minage serait d’environ 13,8 GH/s ; tandis qu’un simple mineur ASIC Antminer S21 atteint 200 TH/s. La vitesse des ASIC traditionnels est donc 14 500 fois supérieure à celle des machines quantiques.

En définitive, le minage quantique n’existe pas. Il est impossible aujourd’hui, le sera encore dans 50 ans, et le restera probablement toujours. Si quelqu’un affirme qu’un ordinateur quantique peut « casser le minage Bitcoin », c’est qu’il confond deux algorithmes totalement différents.

Huit affirmations courantes — sept et demi sont fausses

Affirmation 1 : « Dès l’apparition d’un ordinateur quantique, tous les bitcoins seront volés en une nuit »

En réalité, seuls les bitcoins dont la clé publique est déjà exposée sont vulnérables. Les adresses Bitcoin modernes (P2PKH, P2SH, SegWit) ne rendent pas publique la clé publique tant que vous n’avez pas initié de transaction. Tant que vous n’avez jamais réutilisé une adresse ni transféré d’actifs depuis celle-ci, votre clé publique ne figure pas sur la blockchain.

Voici la répartition détaillée :

- Niveau A (risque direct) : environ 1,7 million de BTC utilisent le format obsolète P2PK, dont la clé publique est entièrement exposée.

- Niveau B (risque existant mais réparable) : environ 5,2 millions de BTC sont détenus sur des adresses réutilisées ou des adresses Taproot, dont les utilisateurs peuvent limiter le risque en migrant vers de nouvelles adresses.

- Niveau C (exposition temporaire) : lors de chaque transaction, la clé publique est brièvement exposée pendant environ 10 minutes, le temps que la transaction soit incluse dans un bloc.

Selon Chaincode Labs, environ 6,26 millions de BTC présentent un risque d’exposition de clé publique, soit entre 30 % et 35 % de l’offre totale. Ce chiffre est certes important, mais il ne représente pas « tous les bitcoins ».

Affirmation 2 : « Les bitcoins de Satoshi Nakamoto seront volés, provoquant un effondrement boursier total »

C’est partiellement vrai, partiellement faux : les environ 1,1 million de BTC détenus par Satoshi Nakamoto utilisent le format P2PK, dont la clé publique est entièrement exposée — il s’agit donc bien d’actifs à haut risque. Mais :

- L’ordinateur quantique capable de casser ces clés privées n’existe pas encore.

- Les États disposant des premières technologies quantiques cibleront prioritairement les systèmes de renseignement et militaires, plutôt que de monter un « spectacle médiatique public de vol de bitcoins » (selon le groupe de recherche Quantum Canary).

- Passer des ~1 500 qubits actuels à plusieurs dizaines de milliers exigera plusieurs années de percées techniques, dont le calendrier est hautement incertain.

Affirmation 3 : « Le Bitcoin ne peut pas être mis à niveau — le rythme est trop lent, la gouvernance chaotique »

Cette affirmation est incorrecte, mais pas complètement infondée. Le Bitcoin a déjà mené à bien plusieurs mises à niveau majeures :

- SegWit (2015–2017) : très controversé, ayant failli échouer et ayant directement conduit au fork Bitcoin Cash, mais finalement déployé avec succès.

- Taproot (2018–2021) : déploiement fluide, environ 3,5 ans entre la proposition initiale et le déploiement sur le réseau principal.

La proposition principale de résistance quantique, la BIP-360, a été officiellement intégrée à la bibliothèque BIP du Bitcoin début 2026. Elle introduit un nouveau type d’adresse (bc1z) et retire la logique de dépense par chemin de clé dans Taproot, jugée vulnérable aux attaques quantiques. Actuellement, cette proposition est encore à l’état de projet de spécification ; le réseau de test exécute déjà un jeu d’instructions de signature post-quantique basé sur Dilithium.

Ethan Heilman, co-auteur de la BIP-360, estime que le cycle complet de mise à niveau prendra environ 7 ans : 2,5 ans de développement et d’audit, 0,5 an d’activation, et 4 ans de migration de l’écosystème. Il précise : « Il s’agit d’une estimation approximative — personne ne peut donner une date exacte. »

Conclusion objective : le Bitcoin peut être mis à niveau, et cette mise à niveau a déjà commencé, mais elle en est encore à ses débuts et nécessite une accélération. Affirmer qu’une mise à niveau est « totalement impossible » est faux ; affirmer qu’elle est « déjà achevée » l’est tout autant.

Affirmation 4 : « Nous ne disposons plus que de 3 à 5 ans »

C’est très probablement faux, mais cela ne justifie pas non plus une négligence totale. Les estimations des experts varient énormément :

- Adam Back (inventeur de Hashcash, cité dans le livre blanc du Bitcoin) : 20 à 40 ans

- Jensen Huang (PDG de NVIDIA) : 15 à 30 ans avant l’arrivée d’ordinateurs quantiques pratiques

- Scott Aaronson (spécialiste de calcul quantique à l’Université du Texas à Austin) : refuse de donner un calendrier, estimant qu’un effort pour casser RSA pourrait nécessiter « des investissements de l’ordre du milliard de dollars »

- Craig Gidney (Google Quantum AI) : probabilité de seulement 10 % d’y parvenir d’ici 2030 ; il pense également que les besoins en qubits ne pourront guère être améliorés d’un facteur 10 supplémentaire dans les conditions actuelles, la courbe d’optimisation pouvant déjà s’aplatir

- Enquête menée auprès de 26 experts en sécurité post-quantique : probabilité de 28 % à 49 % d’un risque dans les 10 prochaines années

- ARK Invest : « Il s’agit d’un risque à long terme, non d’une urgence immédiate »

Il convient de noter que la puce Willow de Google a franchi, fin 2024, le seuil de correction d’erreurs quantiques. Cela signifie que chaque augmentation d’un niveau de distance de code correcteur entraîne une baisse du taux d’erreur logique selon un coefficient fixe (2,14 pour Willow). Cet effet de suppression des erreurs s’amplifie de façon exponentielle, mais sa vitesse réelle dépend entièrement du matériel — elle pourrait être logarithmique, linéaire, ou extrêmement lente. Franchir le seuil signifie simplement que l’extension est désormais *possible*, pas qu’elle sera rapide, facile ou inévitable.

En outre, l’article de Google de mars 2026 ne divulgue pas le circuit d’attaque réel, mais uniquement une preuve à divulgation nulle de connaissance. Scott Aaronson rappelle également que les chercheurs futurs pourraient choisir de ne plus publier d’estimations des ressources nécessaires pour casser des systèmes cryptographiques. Par conséquent, nous ne serons peut-être pas alertés longtemps à l’avance de l’approche d’un « jour J quantique ».

Même ainsi, construire un ordinateur quantique disposant de dizaines de milliers de qubits tolérants aux erreurs demeure un défi d’ingénierie colossal. Les ordinateurs quantiques les plus avancés actuels ne parviennent pas à factoriser des nombres comportant plus de 13 chiffres, alors que casser la cryptographie Bitcoin revient à factoriser un nombre d’environ 1 300 chiffres. Ce fossé ne pourra pas être comblé du jour au lendemain — mais la tendance technologique mérite une attention soutenue, non une ignorance totale.

Affirmations 5 à 8 : clarification rapide

« Le calcul quantique détruira le minage »

Faux. La demande énergétique approche celle de la puissance totale émise par le Soleil, comme expliqué dans la deuxième partie.

« Collecter les données aujourd’hui pour les déchiffrer demain »

Non applicable au vol d’actifs (la blockchain est par nature publique) ; cela ne concerne que la confidentialité, et constitue donc un risque secondaire.

« Google affirme que le Bitcoin est cassé en 9 minutes »

Google fait référence au temps théorique d’exécution d’un circuit sur une machine hypothétique de 500 000 qubits qui n’existe pas. Google a explicitement mis en garde contre de telles déclarations alarmistes et a omis de publier les détails du circuit d’attaque.

« Les technologies post-quantiques ne sont pas encore matures »

Le National Institute of Standards and Technology (NIST) a finalisé la standardisation d’algorithmes comme ML-KEM, ML-DSA et SLH-DSA. Ces algorithmes sont déjà matures ; la difficulté réside dans leur déploiement opérationnel dans le système Bitcoin, non dans leur invention.

Cinq problèmes qui me préoccupent vraiment

Un article de démenti catégorique perdrait toute crédibilité. Voici les cinq questions qui me préoccupent profondément :

- L’estimation du nombre de qubits requis pour casser la cryptographie diminue continuellement, bien que cette tendance puisse ralentir. En 2012, on estimait qu’il fallait 1 milliard de qubits ; en 2019, ce chiffre était tombé à 20 millions ; en 2025, il était déjà inférieur à 1 million. Début 2026, la société Oratomic a affirmé qu’une architecture à atomes neutres ne nécessiterait que 10 000 qubits physiques. Il convient toutefois de noter que les neuf auteurs de cette étude sont tous actionnaires d’Oratomic, et que leur ratio de conversion de 101 qubits physiques pour 1 qubit logique n’a jamais été vérifié (le ratio réel observé historiquement est plutôt de 10 000:1). Il faut aussi préciser que la tâche calculatoire qui prend « 9 minutes » sur l’architecture supraconductrice de Google nécessiterait 10²⁶⁴ jours sur du matériel à atomes neutres — deux architectures radicalement différentes, avec des vitesses de calcul incomparables. Craig Gidney lui-même reconnaît que la courbe d’optimisation des algorithmes pourrait avoir atteint un plateau. Néanmoins, personne ne sait quand le point d’inflexion entre « qubits requis » et « qubits disponibles » sera atteint. La conclusion la plus objective est qu’il existe actuellement une très grande incertitude.

- La portée de l’exposition des clés publiques s’élargit, et non se réduit. Le format d’adresse le plus récent et le plus répandu du Bitcoin, Taproot, expose sur la chaîne une version modifiée de la clé publique, offrant aux attaquants quantiques une fenêtre illimitée pour des tentatives de craquage hors ligne. La dernière mise à niveau du Bitcoin a ainsi, ironiquement, affaibli sa résistance quantique — une contradiction qui mérite réflexion. En outre, le problème ne se limite pas aux adresses sur la chaîne : les canaux Lightning, les connexions de portefeuilles matériels, les schémas de signature multi-signatures et les services de partage de clés publiques étendues sont tous conçus de façon à diffuser les clés publiques. Dans un monde où des ordinateurs quantiques tolérants aux erreurs capables de casser la cryptographie (CRQC) deviendraient une réalité, et où l’ensemble du système repose sur le partage de clés publiques, « protéger la confidentialité des clés publiques » devient tout simplement irréaliste. La BIP-360 n’est qu’un premier pas, loin d’être une solution complète.

- Le processus de gouvernance du Bitcoin est lent, mais une fenêtre temporelle existe encore. Depuis novembre 2021, aucun soft fork n’a été activé sur le protocole Bitcoin de base — une stagnation qui dure depuis plus de quatre ans. Google prévoit de terminer la migration post-quantique de ses propres systèmes d’ici 2029, tandis que la meilleure estimation pour le Bitcoin ne place la fin de la transition qu’en 2033. Compte tenu du fait que les ordinateurs quantiques capables de casser la cryptographie à un niveau pratique resteront probablement très éloignés (la plupart des prévisions fiables les situent dans les années 2040, voire considèrent qu’ils ne verront jamais le jour), il ne s’agit pas d’une crise immédiate, mais cela ne justifie pas non plus l’autosatisfaction. Plus tôt les préparatifs commencent, plus ils seront aisés à mener à bien.

- Les bitcoins de Satoshi Nakamoto constituent un dilemme stratégique insoluble. Environ 1,1 million de BTC sont stockés sur des adresses P2PK, dont personne ne détient la clé privée (ou Satoshi a disparu), rendant ces actifs impossibles à migrer. Que l’on choisisse de les laisser tels quels, de les geler ou de les détruire, les conséquences seront graves — aucune solution n’est parfaite.

- La blockchain est une liste d’objectifs d’attaque verrouillée à perpétuité. Toutes les clés publiques exposées sont enregistrées gratuitement et de façon permanente. Les institutions nationales peuvent dès aujourd’hui commencer à se préparer, en attendant patiemment le bon moment. La défense exige une coordination proactive de multiples parties, tandis que l’attaque ne demande qu’un peu de patience.

Ce sont tous des défis réels, mais il y a aussi une autre face à cette question, tout aussi digne d’intérêt.

Pourquoi la menace quantique pourrait être extrêmement lointaine — voire jamais concrétisée

De nombreux physiciens et mathématiciens sérieux (non des extrémistes) estiment que l’atteinte de l’échelle de calcul quantique tolérant aux erreurs nécessaire pour casser la cryptographie pourrait heurter des obstacles fondamentaux de physique, et non seulement des difficultés d’ingénierie :

- Leonid Levin (Université de Boston, co-inventeur de la notion de NP-complétude) : « L’amplitude quantique doit être précise jusqu’à plusieurs centaines de décimales, or aucune loi physique n’a jamais été vérifiée avec une précision supérieure à une douzaine de décimales. » Si la nature n’autorise pas une précision supérieure à environ 12 décimales, tout le domaine du calcul quantique butera sur un plafond physique.

- Michel Dyakonov (Université de Montpellier, physicien théoricien) : un système de 1 000 qubits nécessite de contrôler simultanément environ 10³⁰⁰ paramètres continus — un nombre dépassant largement le nombre total de particules subatomiques dans l’univers. Sa conclusion est : « Impossible. Jamais. »

- Gil Kalai (Université hébraïque de Jérusalem, mathématicien) : le bruit quantique présente des effets de corrélation impossibles à éliminer, qui s’accentuent avec la complexité du système, rendant fondamentalement impossible la correction d’erreurs à grande échelle. Son hypothèse, soumise à l’examen depuis 20 ans, n’a pas encore été confirmée, mais certaines de ses prédictions expérimentales ont également présenté des écarts — elle présente donc des avantages et des inconvénients.

- Tim Palmer (Université d’Oxford, physicien) : son modèle de mécanique quantique rationnelle prédit une limite stricte à environ 1 000 qubits pour l’intrication quantique — bien en dessous de l’échelle requise pour casser la cryptographie.

Ces positions ne relèvent pas de la marginalité. Des éléments tangibles viennent appuyer ce jugement : jusqu’à présent, la pratique montre que le calcul quantique menaçant les systèmes cryptographiques est soit bien plus difficile à réaliser dans la réalité que prévu par la théorie, soit fondamentalement impossible en raison de lois physiques encore inconnues. Une analogie avec la conduite autonome est particulièrement parlante : les démonstrations sont impressionnantes, les investissements colossaux, mais le déploiement commercial est annoncé « dans cinq ans » depuis plus d’une décennie.

La plupart des médias partent du principe implicite que « les ordinateurs quantiques finiront par casser la cryptographie, c’est juste une question de temps » — or, ce n’est pas une conclusion tirée des preuves, mais une illusion créée par le cycle de spéculation.

La vraie motivation de la mise à niveau n’a rien à voir avec le quantique

Voici un fait crucial, rarement mentionné (merci à @reardencode pour l’avoir souligné) :

- Nombre de systèmes cryptographiques cassés par des ordinateurs quantiques à ce jour : 0 ;

- Nombre de systèmes cryptographiques cassés par des méthodes mathématiques classiques : innombrables.

DES, MD5, SHA-1, RC4, SIKE, la machine Enigma… Tous ont succombé à des analyses mathématiques subtiles, non à du matériel quantique. SIKE, candidat final du NIST pour la cryptographie post-quantique, a été entièrement cassé en une heure, en 2022, sur un simple ordinateur portable. Depuis l’apparition des systèmes cryptographiques, l’analyse cryptographique classique n’a cessé de faire tomber les solutions les plus prometteuses.

La courbe elliptique secp256k1 utilisée par Bitcoin pourrait devenir obsolète à tout moment suite à une percée mathématique — sans aucun besoin d’ordinateur quantique. Il suffirait qu’un spécialiste de la théorie des nombres fasse une avancée décisive sur le problème du logarithme discret. Cela ne s’est pas encore produit, mais l’histoire de la cryptographie est celle d’un défilé continu de systèmes « prouvés sûrs » qui révèlent ensuite leurs failles.

Voilà la véritable raison pour laquelle Bitcoin devrait adopter une alternative cryptographique : non pas parce qu’un ordinateur quantique est imminent — il pourrait ne jamais exister — mais parce qu’un réseau valant des milliers de milliards de dollars ne saurait reposer sur une seule hypothèse cryptographique, sans prendre activement en compte ce risque dans sa conception ingénieuse.

La spéculation liée à la menace quantique masque en réalité ce danger plus discret mais bien plus réel. Ironie du sort : les préparatifs destinés à contrer la menace quantique (BIP-360, signatures post-quantiques, alternatives basées sur le hachage) protègent également contre les attaques par analyse cryptographique classique. On agit pour de mauvaises raisons, mais on fait la bonne chose — pourvu qu’elle aboutisse concrètement.

Que devez-vous faire, concrètement ?

Si vous détenez du Bitcoin :

- Ne paniquez pas. La menace est réelle, mais lointaine — vous disposez de temps largement suffisant.

- Cessez de réutiliser vos adresses. Chaque réutilisation expose votre clé publique ; utilisez une nouvelle adresse pour chaque réception.

- Suivez l’avancement de la BIP-360. Dès la disponibilité des adresses résistantes aux attaques quantiques, migrez-y vos actifs.

- Pour un détention à long terme, conservez vos fonds sur des adresses d’où vous n’avez jamais effectué de transfert, afin de garder la clé publique cachée.

- Ne vous laissez pas emporter par les titres sensationnalistes ; lisez les articles scientifiques originaux. Leur contenu est plus intéressant — et bien moins effrayant — que les reportages.

Si vous êtes développeur Bitcoin :

- La BIP-360 nécessite davantage d’audits ; le réseau de test fonctionne déjà, et le code attend une revue minutieuse.

- Le cycle de 7 ans pour la mise à niveau doit être raccourci : chaque année de retard réduit d’autant la marge de sécurité.

- Lancez une discussion communautaire sur la gouvernance des UTXO anciens non dépensés, car les bitcoins de Satoshi ne se protégeront pas eux-mêmes — la communauté doit proposer une solution.

Si vous venez de lire un titre alarmiste : rappelez-vous que 59 % des liens partagés ne sont jamais cliqués. Le titre ne vise qu’à susciter une réaction émotionnelle ; l’article scientifique, lui, vise à stimuler la réflexion. Lisez-le.

Conclusion

La menace quantique sur le Bitcoin n’est pas une question de noir ou blanc, mais relève d’un espace intermédiaire. À une extrémité se trouvent ceux qui clament « Le Bitcoin est fini, vendez tout immédiatement » ; à l’autre, ceux qui affirment « Le quantique est une arnaque, il n’y a aucun risque ». Les deux extrêmes sont erronés.

La vérité réside dans une zone intermédiaire rationnelle et réalisable : le Bitcoin fait face à des défis d’ingénierie bien identifiés, avec des paramètres connus et des recherches actives en cours. Le temps est compté, mais maîtrisable — à condition que la communauté maintienne un sentiment d’urgence raisonnable.

Le danger le plus sérieux ne vient pas des ordinateurs quantiques, mais du cycle médiatique de va-et-vient entre panique et indifférence, qui empêche les gens de considérer de façon rationnelle un problème fondamentalement résoluble.

Le Bitcoin a survécu aux débats sur la taille des blocs, aux vols sur les plateformes d’échange, aux chocs réglementaires et à la disparition de son créateur — il survivra aussi à l’ère quantique. À une condition : que la communauté commence dès maintenant une préparation régulière, sans céder à la panique ni à l’abandon, et qu’elle applique la pensée d’ingénierie robuste qui a fait sa force.

La maison n’est pas en feu — et elle ne le sera peut-être jamais, du moins pas dans la direction redoutée. Mais aucune hypothèse cryptographique n’est éternellement valide. Le meilleur moment pour renforcer les fondations cryptographiques est toujours *avant* la crise, jamais après.

Le Bitcoin a toujours été construit par des personnes qui anticipent les menaces futures. Ce n’est pas de la paranoïa — c’est de l’ingénierie.

Références bibliographiques : Cet article s’appuie sur 66 documents de recherche issus de deux grandes bases de connaissances thématiques, couvrant l’évaluation des ressources quantiques, l’analyse des vulnérabilités du Bitcoin, la psychologie de la désinformation et les mécanismes de diffusion des contenus. Les sources principales comprennent le laboratoire Google Quantum AI (2026), l’article « Le minage quantique à l’échelle kardashevienne » (2025), la proposition BIP‑360, les recherches de Berger et Milkmann (2012), le « Manuel de désinformation 2020 », ainsi que les analyses de Tim Urban, Dan Lu et patio11. L’intégralité de la documentation est accessible à l’évaluation par les pairs.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News