Traquer les « moutons » des airdrops : comment utiliser la technologie IA pour identifier 90 % des adresses de sorcières ?

TechFlow SélectionTechFlow Sélection

Traquer les « moutons » des airdrops : comment utiliser la technologie IA pour identifier 90 % des adresses de sorcières ?

L'équipe de gestion des risques de Binance, en collaboration avec le milieu académique, a proposé un nouveau système de détection basé sur « l'IA + analyse du graphe blockchain » pour détecter les adresses Sybil.

Rédaction : Nicky, Foresight News

Cet article est compilé et résumé à partir du contenu de l'article scientifique intitulé « Detecting Sybil Addresses in Blockchain Airdrops: A Subgraph-based Feature Propagation and Fusion Approach ».

Récemment, le département de gestion des risques de Binance, en collaboration avec Zand AI et ZEROBASE, a publié un article scientifique sur les attaques Sybil. Afin d'aider les lecteurs à comprendre rapidement les points clés de cette étude, l'auteur en propose ici une synthèse après lecture approfondie.

Dans les campagnes d'airdrop de cryptomonnaies, un groupe particulier d'acteurs opère dans l'ombre. Il ne s'agit pas d'utilisateurs ordinaires, mais d'individus utilisant des scripts automatisés pour créer massivement des centaines, voire des milliers d'adresses fictives — ce qu'on appelle les célèbres « adresses Sybil ». Ces adresses parasitent littéralement les campagnes d'airdrop de projets renommés tels que Starknet ou LayerZero. Elles épuisent les budgets alloués par les équipes projet, diluent les récompenses destinées aux véritables utilisateurs, et sapent ainsi les fondements mêmes de l'équité dans l'écosystème blockchain.

Faisant face à ce jeu du chat et de la souris technologique permanent, l'équipe de sécurité de Binance, associée à des institutions académiques, a développé un système de détection basé sur l'intelligence artificielle baptisé « lightGBM basé sur des sous-graphes », qui atteint un taux de précision de 90 % lors de tests sur données réelles.

Les trois « pièces d'identité » des adresses Sybil

Pourquoi ces adresses frauduleuses peuvent-elles être identifiées avec tant de précision ? En analysant les historiques transactionnels de 193 701 adresses réelles (dont 23 240 ont été confirmées comme étant Sybil), l'équipe de recherche a identifié trois types de traces comportementales inévitables :

L'empreinte temporelle constitue la première faille. Les opérations effectuées par les adresses Sybil présentent une étrange caractéristique de « minutage parfait » : depuis la première réception de frais de gaz (gas fee), jusqu'à la réalisation de la première transaction, puis la participation à l'airdrop, ces étapes clés se produisent généralement en très peu de temps. À l’inverse, les utilisateurs légitimes affichent une distribution aléatoire de leurs actions, car personne ne crée un nouveau portefeuille uniquement pour un airdrop avant de l'abandonner immédiatement.

Le parcours des fonds révèle la motivation économique. Le solde de ces adresses reste constamment au strict minimum nécessaire : légèrement supérieur au seuil requis pour l'airdrop (afin d'économiser les coûts), et les récompenses reçues sont transférées immédiatement. Plus flagrant encore, les montants transférés durant les opérations massives sont remarquablement uniformes, contrairement aux transactions réelles où l'on observe naturellement des variations.

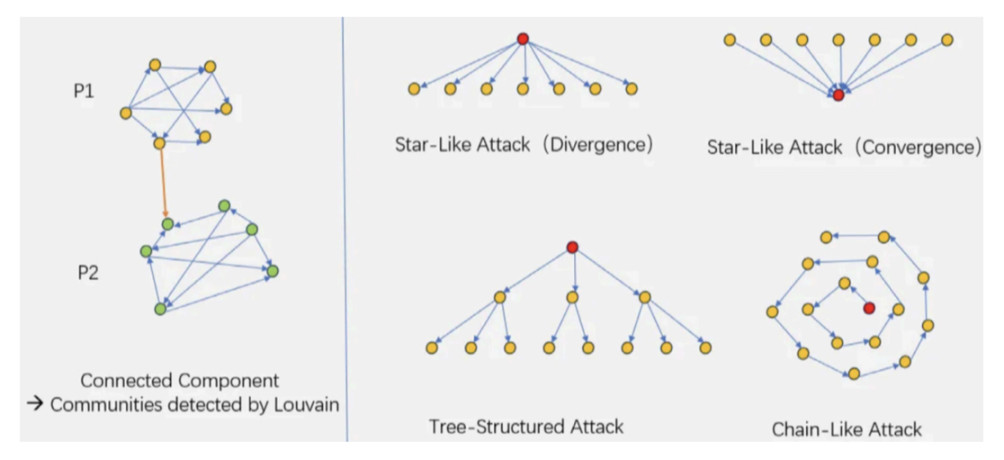

Le réseau relationnel devient alors la preuve décisive. En construisant un graphe transactionnel, l’équipe a observé trois structures topologiques typiques :

-

Réseau en étoile : un « centre de commande » distribue des fonds à des dizaines de sous-adresses.

-

Structure en chaîne : les fonds circulent linéairement d'une adresse à l'autre, comme un relais, afin de falsifier un historique d'activité.

-

Diffusion arborescente : utilisation d'une structure à plusieurs niveaux pour tenter d'échapper à la détection.

Ces modèles trahissent une coordination d'opérations automatisées, une caractéristique extrêmement difficile à imiter pour les méthodes traditionnelles de détection.

Deux couches de réseau relationnel : l'outil d'enquête de l'IA détective

Analyser toutes les données transactionnelles de la blockchain revient à chercher une aiguille dans une botte de foin. L’équipe de recherche a adopté un modèle de sous-graphe transactionnel à deux niveaux — comparable à un détective qui, lors d’une enquête, examine non seulement la cible principale (adresse A), mais aussi ses contacts directs (adresses ayant envoyé ou reçu des fonds à A), ainsi que les relations secondaires de ces contacts.

Encore plus innovante est la « technique de fusion de caractéristiques » : le système agrège les traits comportementaux des adresses voisines pour former un « dossier comportemental » de l’adresse cible. Par exemple, il calcule le minimum, maximum, moyenne et amplitude des montants transférés par tous les voisins d’une adresse, créant ainsi des indicateurs composés décrivant la dynamique du flux financier ; ou encore, il mesure les degrés entrants et sortants (nombre d’adresses liées) pour évaluer la densité du réseau. Cette conception permet au système de rester efficace même lors de l’analyse de plus de 5,8 millions de transactions, évitant ainsi le goulot d’étranglement computationnel des méthodes traditionnelles qui tentent d’explorer l’intégralité du réseau.

Mise à l’épreuve : traquer les « fantômes » lors d’un airdrop Binance

Ce système a été testé avec succès sur des données réelles issues de l’airdrop du jeton lié à l’âme de Binance (BAB). Le BAB, jeton non transférable lancé par Binance en 2022 pour identifier les utilisateurs ayant complété leur vérification d’identité (KYC), constitue un terrain d’essai idéal pour détecter les comportements Sybil.

L’équipe a d’abord identifié manuellement des adresses suspectes via analyse et regroupement, mis en place un mécanisme d’appel pour confirmer finalement les étiquettes d’adresses Sybil. Durant le nettoyage des données, les adresses institutionnelles (comme les porte-monnaie chauds des exchanges), les contrats intelligents et les adresses actives depuis plus d’un an ont été exclues (les adresses Sybil étant souvent abandonnées pour éviter la détection), garantissant ainsi la pureté du jeu de données.

Les résultats montrent que la nouvelle méthode atteint une précision élevée dans l’identification des trois types de réseaux frauduleux :

-

Réseau en étoile : taux de détection de 99 % (méthode précédente : max 95 %)

-

Structure en chaîne : taux de détection de 100 % (méthode précédente : max 95 %)

-

Diffusion arborescente : taux de détection de 97 % (méthode précédente : max 95 %)

Les quatre indicateurs clés dépassent tous 0,9 : précision de 0,943 (contre 0,796 pour le meilleur modèle précédent), rappel de 0,918 (signifiant que plus de 91 % des adresses Sybil sont capturées), score F1 combiné de 0,930, et valeur AUC de 0,981 (proche de la classification parfaite). Cela signifie que les projets peuvent fortement réduire les erreurs touchant les vrais utilisateurs tout en colmatant efficacement les brèches d’exploitation.

Limites techniques et futurs enjeux

La technologie actuelle s’applique principalement aux airdrops à long terme (comme les jetons liés à l’âme distribués progressivement), car ces cas génèrent suffisamment de données étiquetées pour l’apprentissage de l’IA. En termes de compatibilité blockchain, elle supporte les chaînes compatibles avec la machine virtuelle Ethereum (EVM), telles que BNB Chain ou Polygon, mais n’est pas applicable aux chaînes utilisant le modèle UTXO comme Bitcoin. Toutefois, comme indiqué dans l’article, le coût élevé en frais de gaz rend rare la tenue d’airdrops sur les chaînes UTXO, limitant ainsi l’impact pratique de cette limitation.

L’équipe souligne que le potentiel de cette technologie va bien au-delà des airdrops. Étant donné qu’elle repose sur l’identification d’anomalies via les réseaux transactionnels et les schémas comportementaux, elle peut également être appliquée à :

-

La détection de manipulations de marché (adresses coordonnées pour pomper ou vider un actif).

-

L’évaluation des risques de liquidité d’un jeton (identification de paires de trading factices).

-

La construction d’un système de notation de crédit sur chaîne.

Avec l’évolution constante des stratégies d’attaque Sybil, la course aux armements technologiques visant à préserver l’équité du Web3 continuera de pousser les systèmes de détection vers davantage d’intelligence et de généralité.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News