Recherche sur le chiffrement homomorphe complet : quels changements apportera-t-il à Web3 en permettant des calculs sans déchiffrement ?

TechFlow SélectionTechFlow Sélection

Recherche sur le chiffrement homomorphe complet : quels changements apportera-t-il à Web3 en permettant des calculs sans déchiffrement ?

Le FHE est la sainte relique du calcul, et la valeur ainsi que le calcul migrent vers des réseaux ouverts et sans autorisation ; le FHE soutiendra la majeure partie des infrastructures et applications nécessaires.

Alors que le marché sombre dans la morosité d'un hiver cryptographique, investisseurs et porteurs de projets commencent inévitablement à chercher de nouveaux moteurs de croissance.

Pendant cette période creuse, en l'absence de sujets chauds durables, se plonger dans les nouvelles technologies constitue une opportunité idéale : celles-ci pourraient bien devenir le cœur du prochain récit dominant sur le marché.

Le mois dernier, la célèbre société de capital-risque crypto Portal Ventures a publié sur son blog officiel un article approfondi consacré au chiffrement homomorphe complet (FHE). Pourtant, cet article technique pointu n’a semble-t-il pas suscité un grand écho auprès du grand public.

Les auteurs de Portal Ventures ont déclaré : « Le chiffrement homomorphe complet est la sainte relique des systèmes cryptographiques ».

Comprendre les technologies qui captivent les VC est essentiel pour les investisseurs, car cela nous aide à anticiper et interpréter les tendances potentielles du prochain cycle. En réalité, des technologies comme le chiffrement homomorphe, les preuves à divulgation nulle de connaissance (ZK) ou encore le calcul multipartite sécurisé (MPC) exercent une influence profonde dans le domaine de la cryptographie. Le FHE, en particulier, possède un potentiel d’application considérable dans les domaines des cryptomonnaies et du web3.

Mais voilà : la majorité des gens ignorent tout du véritable sens du FHE, de son fonctionnement et de ce qui le distingue des autres technologies. À un moment où le marché stagne et que le moral des investisseurs est bas, sortir du tumulte des spéculations et s’immerger sérieusement dans ces technologies de pointe s’avère un choix judicieux.

Par un heureux hasard, j’ai eu l’occasion, il y a plusieurs années, de travailler sur des solutions technologiques liées au FHE. C’est pourquoi je souhaite décortiquer ici l’article de Portal Ventures afin d’offrir de nouvelles perspectives et pistes de réflexion.

Chiffrement homomorphe et homomorphe complet : de quoi parle-t-on ?

Si vous lisez directement l’article original de Portal Ventures, vous risquez d’être désarçonné par la description mathématique complexe du chiffrement homomorphe complet (FHE).

Certes, le monde de la cryptographie regorge de concepts abstraits et techniques, mais on peut tout à fait expliquer ces notions de façon simple et accessible. Dans cette section, je tenterai de vous proposer des exemples plus intuitifs et faciles à comprendre, afin de mieux saisir le concept du chiffrement homomorphe complet.

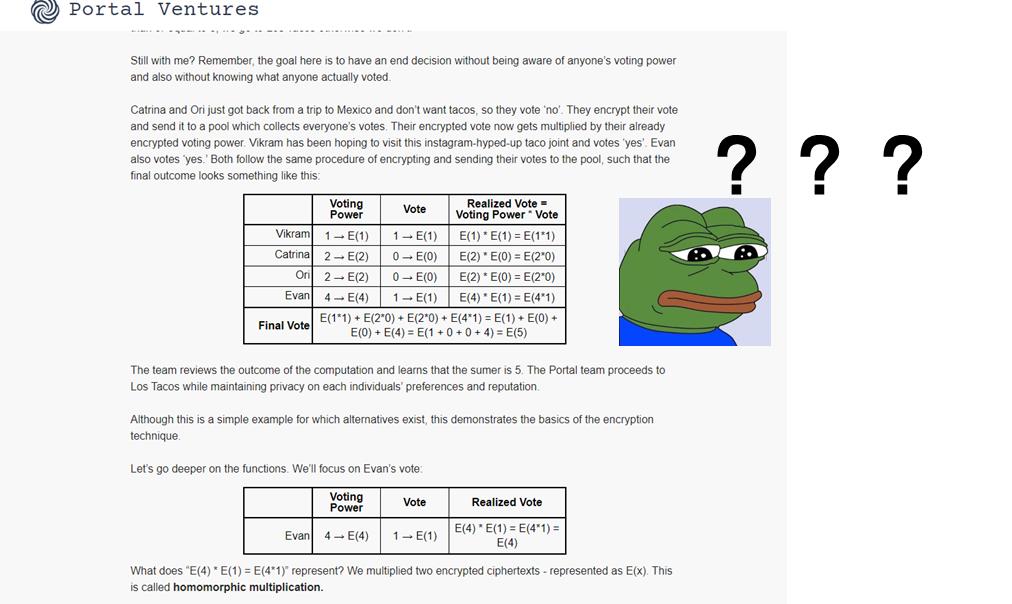

Imaginez tout d’abord une « boîte magique ». Vous pouvez y insérer n’importe quel objet et la verrouiller. Une fois fermée, vous ne pouvez ni voir ni toucher ce qu’elle contient. Mais voici le prodige : sans avoir besoin de l’ouvrir, cette boîte magique vous permet de modifier la couleur ou la forme des objets à l’intérieur.

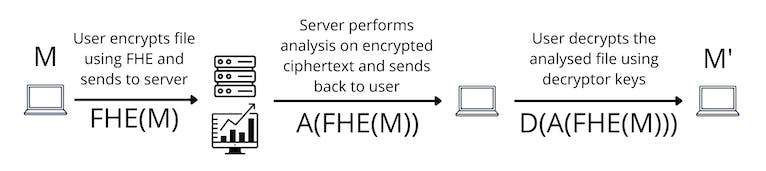

Comme illustré ci-dessus, le chiffrement homomorphe complet (Fully Homomorphic Encryption) peut être vu comme une boîte magique :

-

Votre enveloppe (Your Envelope) : elle représente les données brutes que vous souhaitez chiffrer.

-

Opération de la boîte magique (Magic Box Operation) : même sans déchiffrer ni ouvrir l’enveloppe, vous pouvez effectuer des opérations sur les données à l’intérieur (addition, soustraction, etc.).

-

Nouvelle enveloppe (New Envelope) : après l’opération magique, vous obtenez un nouveau résultat chiffré.

Telle est l'idée fondamentale du chiffrement homomorphe : pouvoir manipuler des données chiffrées sans connaître leur contenu.

Cet exemple simplifié aide à comprendre ce que fait concrètement le « chiffrement homomorphe complet ». Pourtant, cette définition reste un peu floue. Alors, que signifient exactement « complet » et « homomorphe » ?

-

Que veut dire « complet » (Fully) ?

-

En cryptographie, certains schémas de chiffrement supportent diverses opérations, comme l’addition ou la multiplication. Quand on dit qu’un schéma est « homomorphe complet », cela signifie qu’il permet d’effectuer un nombre illimité d’opérations élémentaires (par exemple additions et multiplications) sur des données chiffrées, sans avoir besoin de les déchiffrer. Cela contraste avec les schémas partiellement homomorphes, qui ne supportent que certains types d’opérations (additions seulement, ou multiplications seulement).

-

Que veut dire « homomorphe » (Homomorphic) ?

-

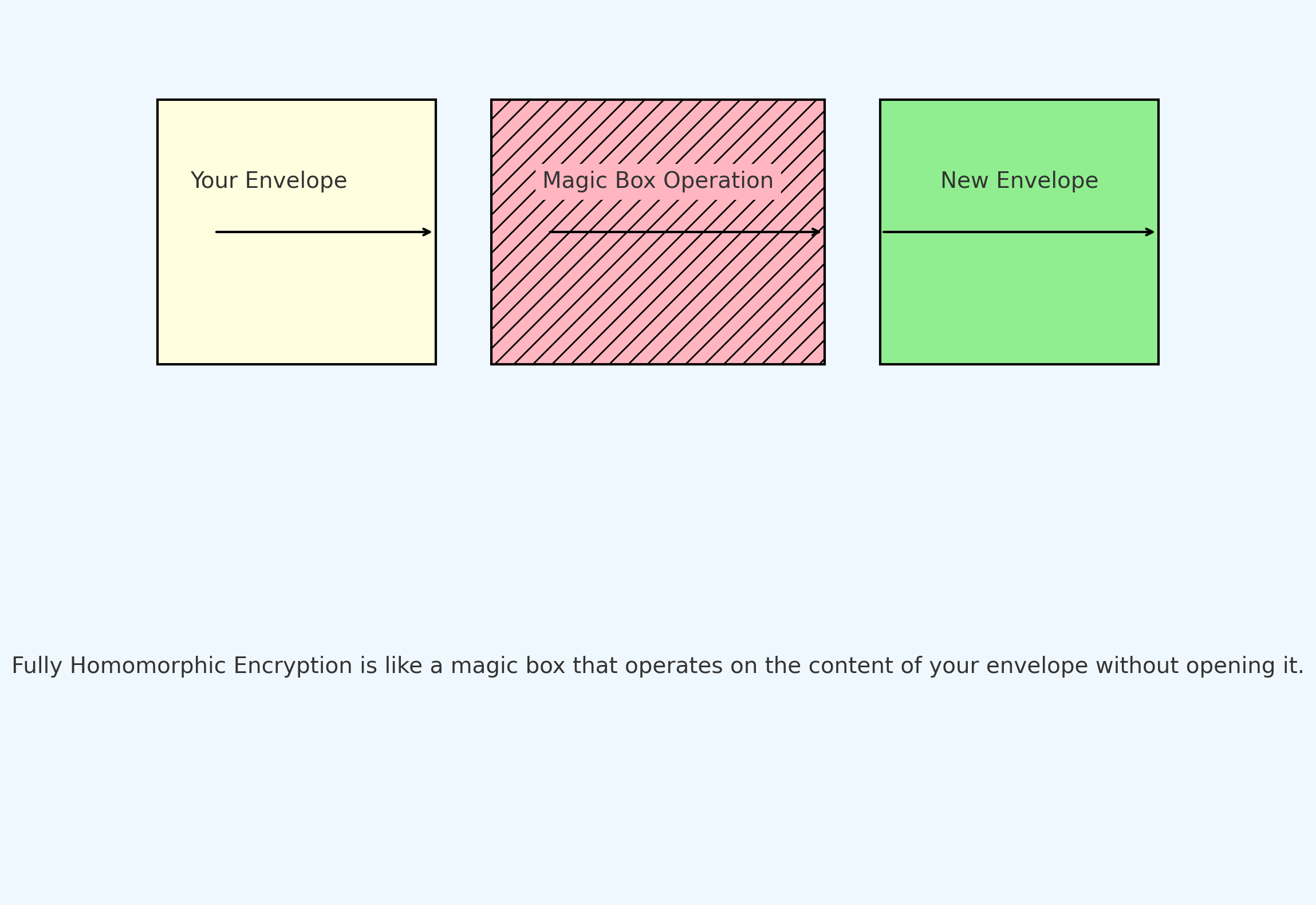

Le terme « homomorphe » vient du grec, signifiant « même forme ou structure ». En cryptographie, un schéma est dit homomorphe si certaines opérations produisent le même effet sur les données claires et sur les données chiffrées. Autrement dit, si vous appliquez une opération sur des données chiffrées, puis déchiffrez le résultat, vous obtenez le même résultat que si vous aviez d’abord déchiffré les données, puis appliqué l’opération.

-

Par exemple, prenons un schéma supportant l’homomorphisme additif. Supposons deux nombres : 3 et 4. Vous chiffrez chacun, puis utilisez ce schéma pour additionner les deux valeurs chiffrées. Après déchiffrement du résultat, vous obtenez 7 — exactement ce que vous auriez obtenu en additionnant directement 3 et 4 en clair.

Mais comment réaliser des opérations arithmétiques sur des données non numériques ? En réalité, grâce à des méthodes spécifiques de codage, on peut transformer des données non numériques en format numérique, permettant ainsi d’y appliquer des opérations comme l’addition ou la multiplication. Cela signifie que les applications du FHE ne se limitent pas aux calculs mathématiques ; elles peuvent s’étendre à de nombreux autres domaines.

Pour illustrer davantage ce concept, examinons un exemple tiré du secteur médical.

-

Supposons qu’un hôpital dispose de données patients, comme l’âge et les taux de glycémie, mais préfère ne pas les transmettre en clair à un fournisseur de cloud pour analyse, par souci de confidentialité.

-

Grâce au chiffrement homomorphe complet, l’hôpital peut d’abord chiffrer ces données.

-

Imaginons que le prestataire cloud doive calculer l’âge moyen des patients (nécessitant addition et division), ainsi que la somme des glycémies multipliée par le nombre de patients (impliquant addition et multiplication).

-

Tous ces calculs peuvent être effectués directement sur les données chiffrées, sans aucun déchiffrement. Le prestataire termine ses calculs sans jamais avoir accès aux données en clair, puis renvoie le résultat chiffré à l’hôpital. Ainsi, la confidentialité des données est préservée, tout en répondant aux besoins d’analyse.

Voilà précisément le charme du chiffrement homomorphe complet : il offre une méthode de traitement des données à la fois sûre et flexible.

Pourquoi le FHE est-il important ?

Actuellement, les méthodes existantes pour calculer sur des données chiffrées sont loin d’être optimales. Elles sont coûteuses en ressources et en temps.

Ainsi, la pratique courante consiste à faire déchiffrer les données par un tiers (une entreprise) avant tout calcul.

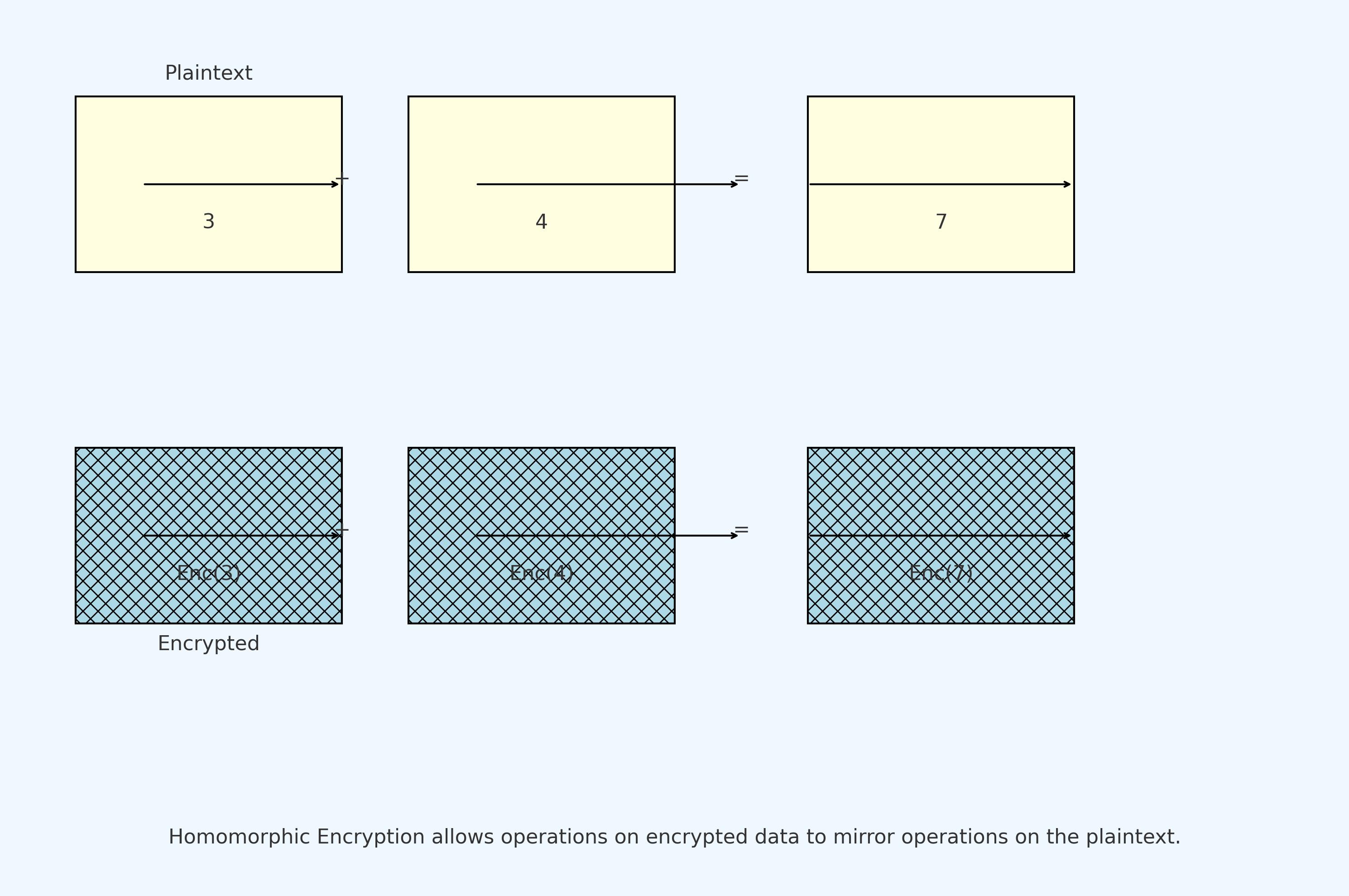

Prenons un exemple concret : imaginez un fichier contenant des informations financières confidentielles concernant des personnalités publiques.

-

Appelons ce fichier « M ». Nous devons le faire analyser par une entreprise tierce.

-

Comment cela fonctionne-t-il aujourd’hui ? D’abord, j’applique une fonction de chiffrement (RSA ou AES) à M. Le fichier devient alors E(M), où E est la fonction de chiffrement.

-

J’envoie ensuite E(M) au serveur de l’entreprise. Celle-ci utilise alors la fonction de déchiffrement D pour retrouver les données en clair, soit D(E(M)) = M.

-

L’entreprise analyse directement le fichier M en clair.

-

Une fois l’analyse terminée, elle chiffre à nouveau les données modifiées, produisant E(M’).

-

Elle m’envoie E(M’), que je déchiffre à mon tour.

Vous voyez le problème ? Lorsque l’entreprise déchiffre M et le stocke temporairement sur ses serveurs, un tiers obtient un accès aux données sensibles censées rester protégées. En cas de piratage ou d’intention malveillante, cela pose un risque majeur.

Le chiffrement homomorphe complet (FHE) résout ce problème en permettant d’effectuer des calculs directement sur les données chiffrées. L’entreprise n’a plus besoin de déchiffrer E(M) : elle analyse directement les données sous forme chiffrée. Plus besoin de déchiffrement, ni de faire confiance à un tiers.

En résumé, l’introduction du FHE corrige un défaut crucial des processus actuels de traitement des données : l’exposition potentielle des données sensibles lorsqu’elles sont traitées par un tiers. Le FHE propose une méthode efficace pour manipuler des données chiffrées tout en garantissant la confidentialité.

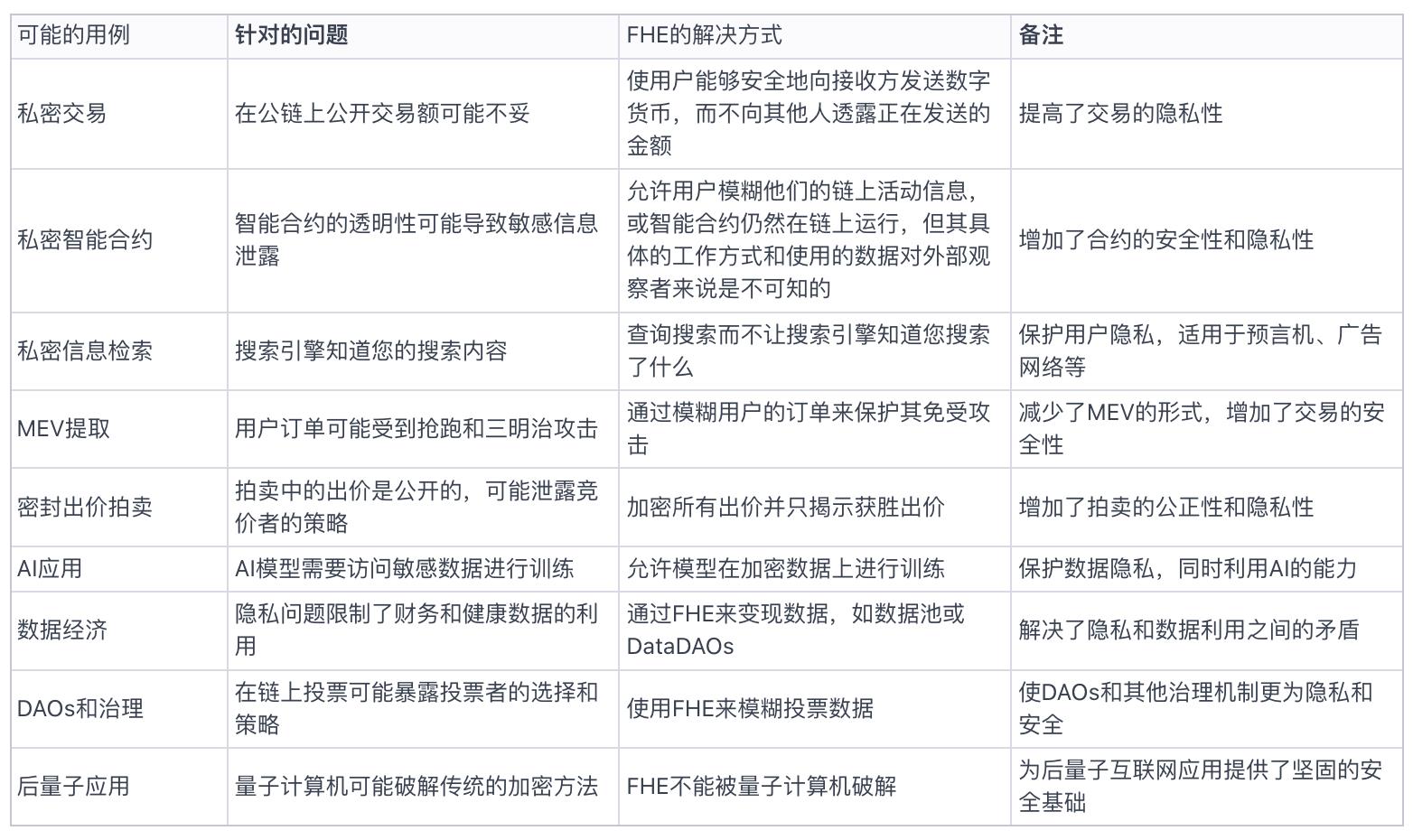

Comment le FHE peut-il s’appliquer à la crypto ?

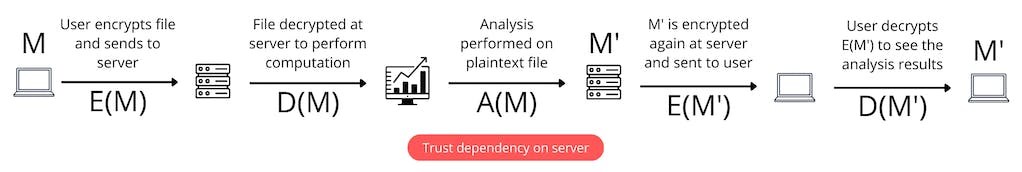

Le chiffrement homomorphe complet (FHE) ouvre une nouvelle ère dans le monde cryptographique, rendant possibles des scénarios auparavant inimaginables. L'article original de Poly Venture décrit brièvement ces cas d’usage. Nous allons ici tenter une synthèse plus structurée sous forme de tableau.

FHE vs ZK vs MPC : difficile de s’y retrouver ?

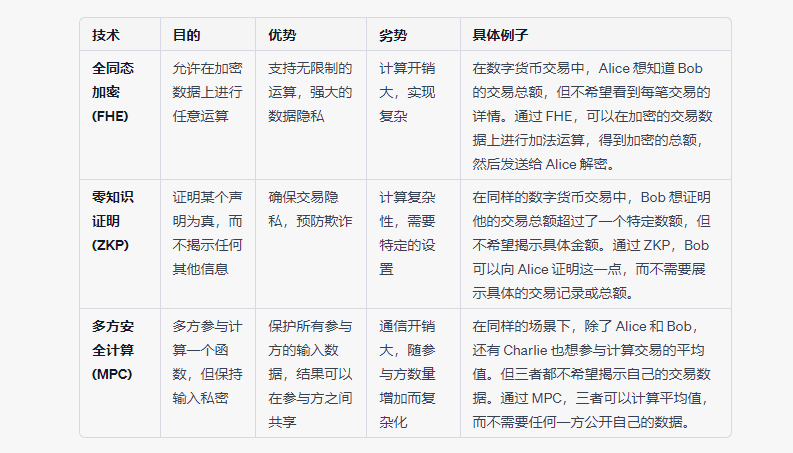

Après avoir découvert le FHE, on pense naturellement aux autres technologies connues comme les preuves à divulgation nulle (ZK) et le calcul multipartite sécurisé (MPC). À première vue, elles semblent toutes viser à résoudre des problèmes similaires de confidentialité et de calcul. Mais quelles sont leurs différences et points communs ?

Commençons par définir brièvement chacune :

-

FHE : permet d’effectuer des calculs sur des données chiffrées sans les déchiffrer.

-

ZK : permet à une partie de prouver à une autre qu’une affirmation est vraie, sans divulguer aucune information supplémentaire.

-

MPC : permet à plusieurs parties de calculer conjointement sur leurs données privées sans révéler leurs entrées respectives.

Examinons maintenant leurs similitudes et divergences selon plusieurs axes :

-

Objectif :

-

Le but principal du FHE est de permettre des calculs sans déchiffrement.

-

Celui du ZK est de certifier la véracité d’un fait sans en révéler le contenu.

-

Celui du MPC est de permettre un calcul collaboratif sécurisé sans exposer les données d’entrée.

-

Confidentialité et calcul :

-

Dans le ZK, le calcul n’est pas nécessairement privé. Par exemple, même si vous prouvez via ZK que votre solde bancaire dépasse 100 000 dollars, le calcul lui-même peut être public.

-

Inversement, le FHE garantit la confidentialité du calcul, puisqu’il s’effectue entièrement sur des données chiffrées.

-

Limites et défis :

-

Le MPC nécessite au moins un participant honnête, et peut souffrir d’attaques par déni de service (DDoS), de collusion passive ou de coûts élevés en communication.

-

Le ZK sert principalement à prouver une vérité, pas à assurer la confidentialité du calcul.

-

Le FHE, bien qu’offrant une forte confidentialité, souffre d’une faible efficacité computationnelle et d’une forte demande en ressources.

-

Applications dans la crypto :

-

Le FHE peut servir à construire des contrats intelligents plus privés et d'autres applications blockchain.

-

Le ZK est utilisé pour créer des solutions évolutives comme les zk-rollups.

-

Le MPC est surtout employé pour la gestion sécurisée des clés privées et la custodie.

-

Utilisation combinée :

-

Le MPC peut être combiné au FHE pour former un FHE seuil (threshold FHE), en divisant la clé FHE entre plusieurs participants afin d’améliorer la sécurité.

-

Le zkFHE, combinaison de ZK et FHE, est en cours d’étude pour permettre des zk-rollups sur des contrats intelligents FHE.

En résumé, bien que le FHE, le ZK et le MPC présentent certains chevauchements, chacun possède des forces et des usages propres. Dans le monde de la crypto, ces trois technologies offrent un potentiel immense pour renforcer la confidentialité et la sécurité. Leur combinaison et la recherche autour d’elles restent des domaines très actifs au sein de la communauté cryptographique.

Enfin, voici un tableau résumé pour faciliter la comparaison et la compréhension rapide de ces technologies.

Perspectives futures du FHE

On le sent bien à travers ce qui précède : le chiffrement homomorphe complet (FHE) est clairement une technologie puissante.

Mais pourquoi n’est-il pas encore largement adopté, voire rarement mentionné dans les cercles crypto ? D’une part, parce que la technologie reste difficile d’accès. D’autre part, parce que le FHE fait face à plusieurs obstacles qui empêchent sa commercialisation massive.

Parmi les défis principaux :

-

Coût computationnel élevé : lorsque les textes chiffrés interagissent, du bruit est ajouté pour maintenir la sécurité. Les schémas FHE utilisent une technique appelée « bootstrapping » pour réduire ce bruit, mais celle-ci est extrêmement gourmande en calculs et en ressources.

-

Fonctionnalités limitées : les calculs FHE se limitent à l’addition, la multiplication et leurs combinaisons. Par exemple, impossible d’utiliser une instruction conditionnelle (« if ») car le contenu est chiffré. De plus, des opérations complexes comme la comparaison ou la division nécessitent une conception minutieuse de la logique de base, entraînant des difficultés de programmation accrues et une efficacité réduite.

-

Problèmes de compatibilité / composition : les applications et services existants ne sont pas conçus pour fonctionner sur des données chiffrées. Cela limite l’intégration du FHE aux systèmes actuels et augmente la difficulté de développement d’applications compatibles.

Quelques pistes de solutions envisageables :

-

Accélérateurs matériels : certains schémas FHE, comme nuFHE ou cuFHE, peuvent utiliser le GPU pour accélérer les calculs. Mais la percée majeure viendra probablement de FPGA et ASIC plus rapides. D’autres technologies, comme la photonique, sont également explorées pour accélérer les cas d’usage FHE.

-

Nouveaux paradigmes de programmation : tout comme Python dispose de bibliothèques comme pandas ou numpy pour les mathématiques complexes, des librairies FHE seront développées. Actuellement, Zama et Sunscreen sont deux projets travaillant à ces outils et SDK. Des compilateurs spécialisés seront aussi nécessaires pour intégrer harmonieusement FHE, ZKP et MPC.

-

Intégration avec les solutions existantes : des ponts seront créés pour rendre les outils actuels compatibles avec le FHE, agissant comme couche intermédiaire entre les logiciels classiques et les données chiffrées.

Enfin, Portal Ventures conclut son article en insistant :

« Le FHE est la sainte relique du calcul. Nous nous rapprochons de sa commercialisation. Valeur et calcul migrent vers des réseaux ouverts et sans autorisation, et nous pensons que le FHE soutiendra la majeure partie des infrastructures et applications nécessaires. »

Ils expriment également un vif intérêt pour les projets actuellement en recherche sur le FHE. On le voit donc clairement : les VC s’intéressent au FHE — ou plutôt, ils sont souvent les premiers à s’intéresser aux technologies de pointe encore méconnues du grand public.

L’histoire montre que les projets crypto fondés sur de nouvelles technologies attirent généralement beaucoup d’attention, bénéficient d’évaluations élevées et sont prisés par les capitaux.

Avant que la prochaine fête ne commence, il est sage de prendre le temps d’étudier à l’avance qui seront les invités, afin d’être prêt quand les portes s’ouvriront.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News