ZKP + Bitcoin : Quels avantages apportera-t-il au réseau Bitcoin ?

TechFlow SélectionTechFlow Sélection

ZKP + Bitcoin : Quels avantages apportera-t-il au réseau Bitcoin ?

Le bitcoin peut s'allier naturellement à la preuve à connaissance nulle.

Auteur : Kyle Liu, gestionnaire d'investissement chez Bing Ventures

Points clés

-

Les preuves à connaissance nulle (ZKP) peuvent améliorer la confidentialité du Bitcoin en cachant les détails des transactions, tels que le montant, les adresses, les entrées et sorties, tout en préservant leur validité et intégrité. Cela empêche le traçage et l'analyse des activités transactionnelles par des tiers.

-

Les ZKP peuvent améliorer l'évolutivité du Bitcoin en réduisant la taille des données transactionnelles et le temps de validation. Par exemple, l'utilisation de ZK-STARKs ou de leurs versions améliorées permet de regrouper plusieurs transactions et de les valider via une preuve à connaissance nulle, économisant ainsi espace et temps.

-

Les ZKP peuvent renforcer l'innovation sur Bitcoin en supportant davantage de fonctionnalités et d'applications. Par exemple, grâce aux ZK-SNARKs, il devient possible d'exécuter des calculs logiques plus complexes et des contrats plus flexibles sans exposer d'informations ni augmenter les coûts.

-

Enfin, les preuves à connaissance nulle rendront Bitcoin plus fiable et décentralisé, conformément à ses valeurs fondamentales. Avec les progrès technologiques continus, le potentiel combiné du Bitcoin et des ZKP sera de plus en plus exploité.

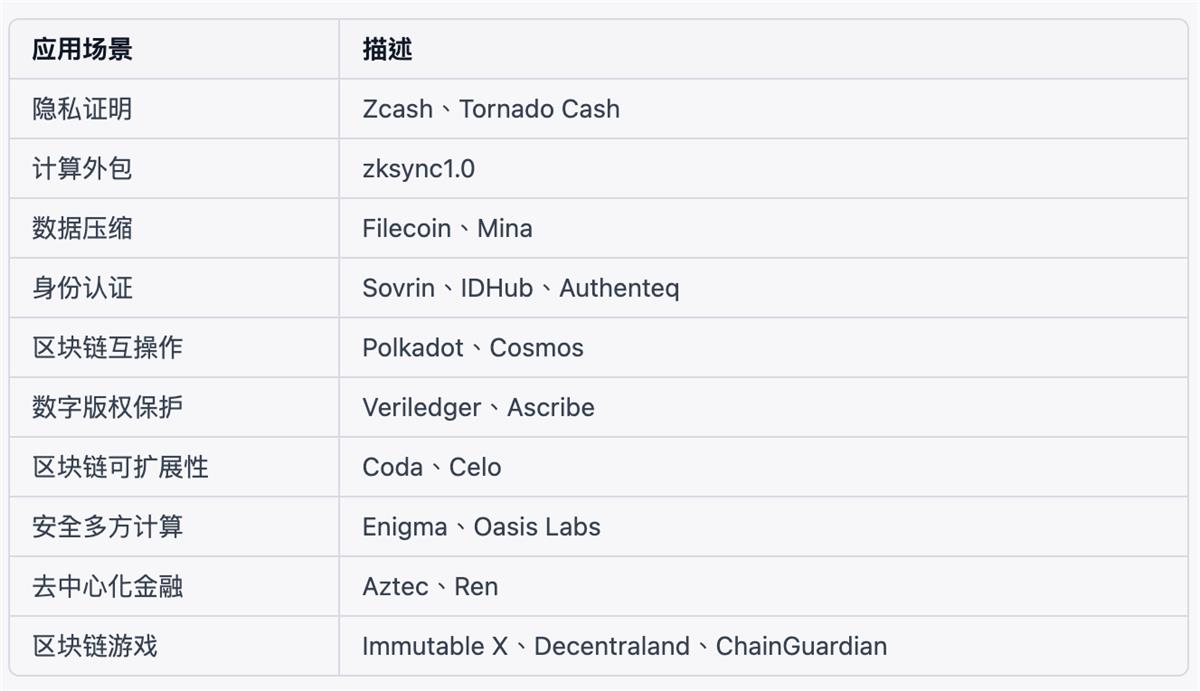

De plus en plus d'équipes adoptent la technologie des preuves à connaissance nulle dans les infrastructures blockchain et les dApps. Toutefois, la majorité de ces projets sont basés sur Ethereum. En réalité, Bitcoin possède une compatibilité naturelle avec les preuves à connaissance nulle, un domaine qui manque actuellement d’attention. Quel pourrait être l'apport de cette technologie au réseau Bitcoin ? Dans cet article de recherche de Bing Ventures, nous explorerons ce sujet sous l’angle des principes techniques et des perspectives d’application.

Une preuve à connaissance nulle (ZKP) est une méthode mathématique permettant à une partie (le prouveur) de démontrer à une autre (le vérificateur) la véracité d’un fait, sans divulguer aucune information supplémentaire sur ce fait. Cette approche est très efficace pour protéger la vie privée, car le prouveur peut fournir une preuve sans révéler quoi que ce soit sur son contenu.

Bitcoin et les preuves à connaissance nulle partagent une compatibilité naturelle. Bitcoin est une monnaie virtuelle décentralisée utilisant la blockchain pour enregistrer les transactions, toutes publiques. Cependant, cela signifie aussi que toute personne peut consulter les informations transactionnelles, exposant ainsi à des risques de fuite de données privées. Les preuves à connaissance nulle peuvent résoudre ce problème.

Grâce aux preuves à connaissance nulle, les utilisateurs de Bitcoin peuvent chiffrer les informations de transaction et prouver leur validité sans les divulguer, offrant ainsi une meilleure protection de la vie privée. Ces preuves peuvent également améliorer l’évolutivité du Bitcoin. Actuellement, la vitesse des transactions est limitée par la taille de la blockchain et la congestion du réseau, ce qui restreint son utilisation dans des applications commerciales à grande échelle. En revanche, grâce aux preuves à connaissance nulle, les utilisateurs peuvent traiter massivement des transactions et compresser la taille des preuves, augmentant ainsi l’efficacité et l’évolutivité du réseau.

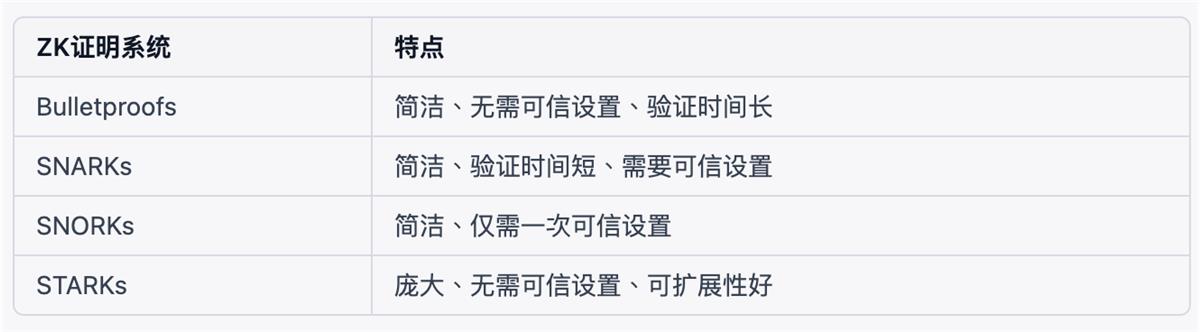

Source : Bing Ventures

Contexte et principes fondamentaux

ZK-SNARKs et ZK-STARKs

Les ZK-SNARKs et ZK-STARKs sont deux variantes des preuves à connaissance nulle. Elles ont en commun la capacité à prouver la validité de certaines données ou opérations sans divulguer d’informations sensibles. Toutefois, elles diffèrent par leurs méthodes de mise en œuvre, performances et domaines d’application.

Les ZK-SNARKs (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge) sont une technologie de preuve à connaissance nulle basée sur la cryptographie des courbes elliptiques. Ils permettent de transformer un problème de calcul complexe en une preuve succincte, de petite taille et non interactive. Ainsi, ils peuvent vérifier la justesse d’un calcul sans en révéler aucun détail. Les ZK-SNARKs sont principalement utilisés dans les cryptomonnaies et la protection de la vie privée.

Les ZK-STARKs (Zero-Knowledge Scalable Transparent Argument of Knowledge) représentent une nouvelle génération de preuves à connaissance nulle, plus flexible et sécurisée que les ZK-SNARKs. Leur mise en œuvre ne repose pas sur la cryptographie des courbes elliptiques, mais utilise des fonctions de hachage et l’interpolation polynomiale. Cela les rend plus robustes, car ils s’appuient sur l’irréversibilité des fonctions de hachage plutôt que sur des problèmes mathématiques difficiles. Bien que les preuves ZK-STARKs soient plus volumineuses que celles des ZK-SNARKs, leur vérifiabilité est supérieure, ce qui élargit leur champ d’application à des domaines comme le calcul distribué ou la sécurité de l’Internet des objets.

Source : Matter Labs

Difficultés liées à l'adoption des ZKP par Bitcoin

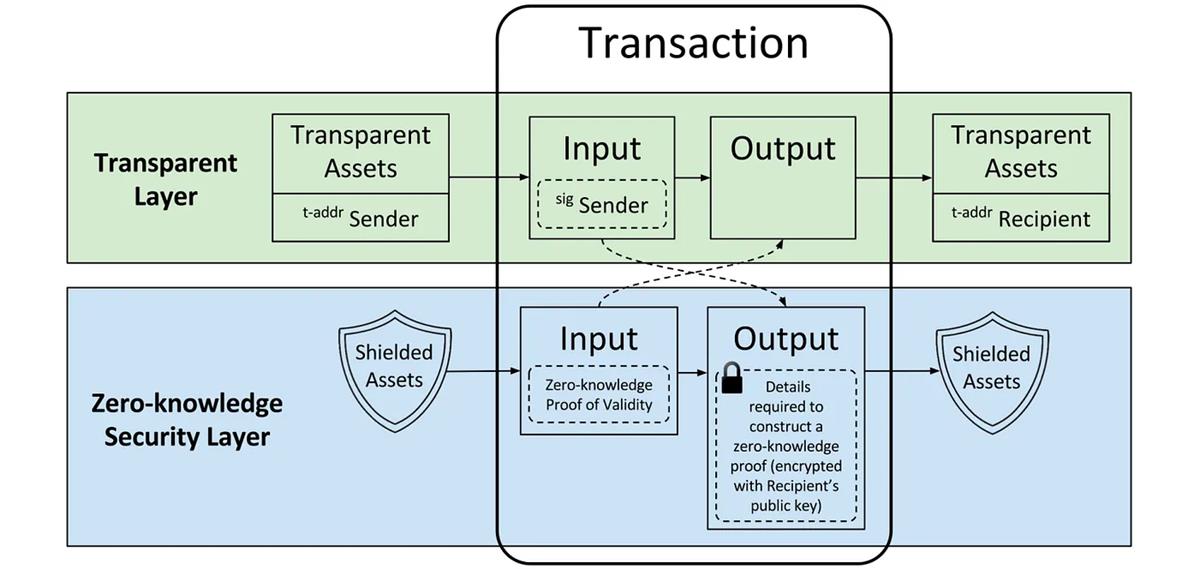

Prenons l’exemple de Zcash, qui utilise la technologie ZK-SNARKs pour masquer les détails des transactions, tels que le montant ou l’identité des participants, afin d’améliorer la confidentialité. Le principe technique de Zcash repose sur les points suivants :

-

Zcash dispose de deux types d’adresses : les adresses transparentes (t-address) et les adresses cachées (z-address). Les adresses transparentes, similaires aux adresses Bitcoin, affichent publiquement les montants et participants des transactions. Les adresses cachées utilisent quant à elles les preuves à connaissance nulle pour protéger la confidentialité.

-

Lorsqu’un utilisateur envoie des fonds d’une adresse cachée à une autre, il doit générer une preuve ZK-SNARKs attestant qu’il dispose de suffisamment de fonds et qu’il n’a pas dépensé deux fois la même somme. Ce processus implique des opérations mathématiques et cryptographiques complexes, telles que la génération de paramètres publics, le calcul de hachages ou la construction de circuits arithmétiques.

-

La génération d'une preuve ZK-SNARKs requiert beaucoup de ressources informatiques et de temps, mais sa vérification est rapide et simple. Le vérificateur n’a besoin que de confirmer que la transaction respecte les règles de la blockchain, sans connaître les montants ou les identités impliquées.

-

Grâce aux ZK-SNARKs, Zcash permet des transactions totalement anonymes et vérifiables, préservant la sécurité et la décentralisation de la blockchain tout en améliorant la confidentialité et l’utilisabilité.

Toutefois, la technologie ZK-SNARKs utilisée par Zcash présente certaines limitations. Premièrement, Zcash repose sur le modèle UTXO, ce qui signifie que les informations transactionnelles ne sont pas complètement masquées, mais seulement obscurcies. Un attaquant peut donc analyser les schémas et flux de transactions pour en déduire des informations utiles, rendant la protection de la vie privée imparfaite.

Deuxièmement, Zcash fonctionne sur un réseau indépendant de Bitcoin, ce qui rend son intégration avec d'autres applications plus difficile. Cela limite son adoption à grande échelle et freine son développement. Bien que Zcash propose des transactions privées, leur utilisation reste faible. L’un des motifs est le coût élevé des transactions privées comparé aux transactions publiques, ce qui en restreint l’usage.

Source : Ashish

Avantages techniques des ZK-STARKs

Bien que l’utilisation des ZK-SNARKs sur Bitcoin permette d’assurer l’anonymat et la confidentialité des transactions, cette technologie présente des inconvénients : elle nécessite un paramétrage de confiance, ainsi que de grandes ressources de calcul et de stockage. Pour pallier ces limites, de nouvelles solutions comme les ZK-STARKs ont été développées.

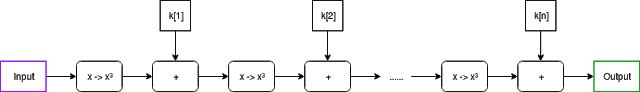

En résumé, le processus des ZK-STARKs comprend les étapes suivantes :

-

Le prouveur convertit le calcul à prouver en un système d’équations polynomiales, en utilisant des informations secrètes comme variables.

-

Il applique ensuite une série de transformations et simplifications à ce système.

-

Il échantillonne et code le système simplifié pour obtenir un vecteur de faible dimension.

-

Il hache et signe ce vecteur, produisant une chaîne de caractères courte servant de preuve.

-

Le vérificateur peut alors utiliser des paramètres publics et des algorithmes pour valider la preuve, sans connaître les informations secrètes ni le calcul initial.

Source : Bing Ventures

Comparées aux ZK-SNARKs, les ZK-STARKs présentent plusieurs avantages :

-

Les ZK-STARKs n’exigent pas de configuration de confiance : aucun générateur spécifique n’est à faire confiance, ce qui renforce la sécurité.

-

Les ZK-STARKs consomment moins de ressources de calcul et de stockage, ce qui les rend adaptés aux appareils légers et à un large éventail d’applications. Leur génération de preuve est plus efficace que celle des ZK-SNARKs, qui nécessite des opérations cryptographiques complexes. De plus, elles tirent mieux parti du calcul parallèle et distribué, permettant un traitement plus rapide dans certains cas.

-

Les ZK-STARKs supportent davantage d’algorithmes et d’opérations, comme les fonctions de hachage ou les calculs polynomiaux, offrant ainsi plus de possibilités d’évolution et d’amélioration.

Source : Vitalik

Combinaison Bitcoin et ZK-STARKs

Technologie EC-STARKs

Les STARKs sont une nouvelle technologie cryptographique de preuve permettant de transmettre des données à un tiers tout en préservant leur confidentialité. Elle permet de déporter hors chaîne la vérification des calculs et du stockage, améliorant ainsi l’évolutivité. Comparés aux ZK-SNARKs, les STARKs sont plus avancés et résistants aux attaques des ordinateurs quantiques.

Les EC-STARKs représentent la génération suivante des STARKs, visant à remplacer les fonctions de hachage par des courbes elliptiques afin d’améliorer l’évolutivité et la sécurité du Bitcoin. Cette technologie rend compatibles avec Bitcoin les solutions d’évolutivité déjà existantes sur Ethereum. Grâce aux EC-STARKs, il devient possible d’exécuter le protocole Bitcoin hors chaîne et de stocker les preuves dans des STARKs.

Autrement dit, Bitcoin peut être simulé dans un STARK, permettant ainsi de construire des protocoles complexes basés sur Bitcoin, en utilisant les mêmes clés de courbe elliptique pour créer des jetons sophistiqués. L’utilisation des EC-STARKs peut s’effectuer dans des protocoles hors chaîne de Bitcoin tout en conservant les preuves dans les STARKs. Cette approche améliore non seulement l’évolutivité, mais permet aussi de concevoir des protocoles hautement complexes et plus privés sur Bitcoin.

Cette technologie porte l’évolutivité et la confidentialité du Bitcoin à un niveau inédit, en faisant de lui une plateforme plus performante. Les développeurs peuvent ainsi créer des applications plus complexes sur Bitcoin, consolidant davantage sa position sur le marché des cryptomonnaies.

Source : Starkware

Perspectives d'application des ZK-STARKs dans Bitcoin

L’application des ZK-STARKs s’inscrit bien dans la philosophie de conception conservatrice de Bitcoin : elle n’exige pas de configuration de confiance, mais repose sur des fonctions de hachage, des arbres de Merkle et des polynômes, renforçant ainsi la transparence et la sécurité. Un avantage des EC-STARKs sur Bitcoin est leur capacité à renforcer la confidentialité, car les détails des transactions n’ont pas besoin d’être publiés. Un autre atout est la réduction des besoins de stockage, puisque de grandes quantités de données peuvent être compressées en une petite preuve. En revanche, un défi majeur est la demande accrue en ressources de calcul dues aux opérations mathématiques complexes. Un autre obstacle réside dans la nécessité d’une coordination et d’une standardisation accrues pour assurer la compatibilité avec les protocoles et infrastructures existants de Bitcoin.

Du point de vue technique, l’application des ZK-STARKs peut concerner les nœuds légers, les nœuds complets et les méthodes de vérification. Les nœuds légers peuvent utiliser les preuves Stark pour synchroniser rapidement l’état des en-têtes de blocs. Les nœuds complets peuvent produire des preuves d’efficacité basées sur l’état UTXO, en utilisant la technologie Utreexo pour représenter l’état UTXO dans un nouveau format, sans avoir à parcourir l’ensemble complet. En matière de vérification, il suffit de disposer de la racine Utreexo et de l’état final pour commencer à valider les blocs entrants.

Par ailleurs, les applications potentielles des ZK-STARKs sont nombreuses. Par exemple, combinés au protocole Taro, ils pourraient transformer Bitcoin en une plateforme d’actifs plus universelle, élargissant ainsi ses cas d’usage. En couplant ZK-STARKs et Taro, on pourrait améliorer l’évolutivité du protocole Taro, lui permettant de traiter davantage de transactions et de soutenir des applications à plus grande échelle, ouvrant ainsi la voie à son déploiement multichaîne. La confidentialité du Bitcoin ayant toujours été un problème, les ZK-STARKs pourraient y apporter une amélioration significative. Grâce à eux, tout l’historique transactionnel pourrait être compressé en une seule transaction, masquant efficacement les informations des utilisateurs.

Source : Bing Ventures

Perspectives futures

Plus précisément, les ZK-STARKs peuvent servir à valider les transactions Bitcoin, notamment leur sérialisation, le double hachage SHA, ou les opérations secp256k1. Ces opérations sont au cœur de la validation des transactions Bitcoin ; l’utilisation des ZK-STARKs garantit un processus de vérification hautement sécurisé et fiable. Ils peuvent également servir à valider les fonctions Cairo accélérées dans Bitcoin. Cairo est un système efficace de preuve à connaissance nulle ; combiné aux fonctions Cairo accélérées de Bitcoin, il permet une validation rapide et sécurisée des transactions.

Source : Bing Ventures

Les ZK-STARKs peuvent aussi permettre la mise en œuvre des primitives Taro, la sérialisation TLV des actifs, ou encore la réalisation et la vérification MS-SMT. Ces opérations protègent efficacement la confidentialité et la sécurité des transactions Bitcoin, renforçant ainsi leur fiabilité. Le réseau Lightning, solution de couche 2 pour les transactions Bitcoin, pourrait tirer parti des ZK-STARKs pour offrir des transactions plus rapides et plus sûres. Grâce à cette technologie, il serait possible de valider rapidement les transactions Lightning sans compromettre la confidentialité.

Nous observons une adoption croissante des preuves à connaissance nulle dans les infrastructures blockchain et les dApps. Certaines nouvelles solutions pourraient accélérer l’usage des ZKP dans l’écosystème blockchain, améliorant ainsi confidentialité et évolutivité. Toutefois, la plupart des projets sont encore centrés sur Ethereum, tandis que Bitcoin peine à attirer l’attention dans ce domaine. Pire encore, la mise en œuvre pratique tarde à rattraper les avancées académiques. Il est essentiel d’intensifier les efforts d’implémentation et d’exploration, tout en accordant davantage d’attention et de soutien à ce secteur prometteur.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News