Hướng dẫn chống lừa đảo cho người mới nhận airdrop: Học cách nhận biết và tránh các bẫy phổ biến, bảo vệ tài sản tiền mã hóa của bạn

Tuyển chọn TechFlowTuyển chọn TechFlow

Hướng dẫn chống lừa đảo cho người mới nhận airdrop: Học cách nhận biết và tránh các bẫy phổ biến, bảo vệ tài sản tiền mã hóa của bạn

Hướng dẫn này sẽ phân tích các hình thức lừa đảo airdrop phổ biến, giúp bạn tránh khỏi những cái bẫy.

Tác giả: SlowMist

Biên dịch: TechFlow

Bối cảnh

Trong hướng dẫn trước đây của chúng tôi về bảo mật Web3, chúng tôi đã thảo luận chủ đề lừa đảo đa chữ ký, giới thiệu cách ví đa ký hoạt động, cách tin tặc lợi dụng các ví này và cách bảo vệ ví khỏi việc bị ký độc hại. Trong bài viết này, chúng tôi sẽ đi sâu vào một chiến lược tiếp thị được sử dụng rộng rãi trong cả ngành truyền thống và ngành tiền mã hóa – airdrop (phát token miễn phí).

Airdrop có thể nhanh chóng đưa một dự án từ vô danh ra dưới ánh đèn sân khấu, giúp họ xây dựng cơ sở người dùng nhanh chóng và tăng độ nhận diện trên thị trường. Thông thường, người dùng tham gia vào các dự án Web3 bằng cách nhấp vào liên kết và tương tác với dự án để nhận token airdrop. Tuy nhiên, từ các trang web giả mạo đến công cụ cài cửa hậu, tin tặc đã giăng bẫy ở mọi bước trong quá trình airdrop. Hướng dẫn này sẽ phân tích các hình thức lừa đảo airdrop phổ biến, giúp bạn tránh xa những cái bẫy này.

Airdrop là gì?

Airdrop là việc các dự án Web3 phân phối token miễn phí tới các địa chỉ ví nhất định nhằm tăng tính hiển thị và thu hút người dùng ban đầu. Đây là một trong những phương pháp trực tiếp nhất để dự án thu hút người dùng. Dựa trên cách thức nhận thưởng, airdrop thường được chia thành các loại sau:

-

Dựa trên nhiệm vụ: Hoàn thành các nhiệm vụ do dự án yêu cầu như chia sẻ nội dung hoặc nhấn thích.

-

Dựa trên tương tác: Thực hiện các hành động như hoán đổi token, gửi/nhận token hoặc thực hiện thao tác xuyên chuỗi.

-

Dựa trên số dư nắm giữ: Sở hữu token do dự án chỉ định để đủ điều kiện nhận airdrop.

-

Dựa trên staking: Kiếm token airdrop thông qua staking đơn tài sản hoặc song tài sản, cung cấp thanh khoản hoặc khóa tài sản dài hạn.

Rủi ro khi nhận airdrop

Lừa đảo airdrop giả mạo

Những vụ lừa đảo này có thể được chia thành một số dạng:

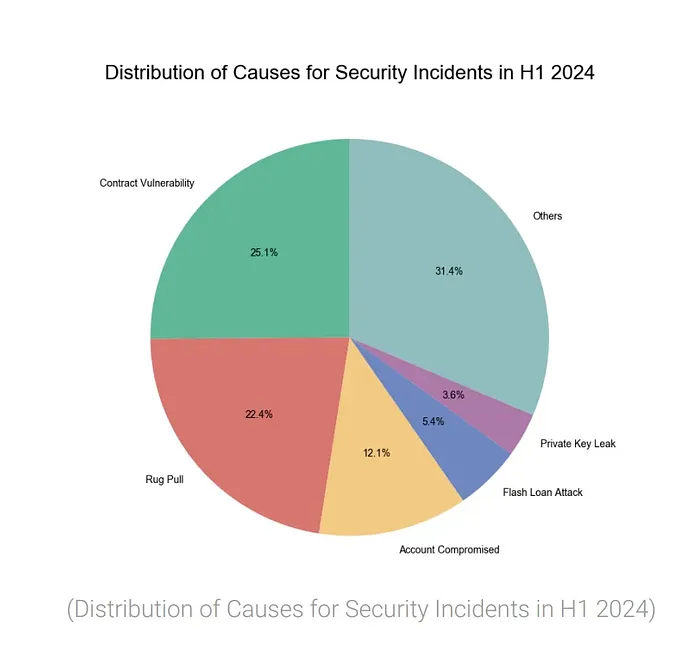

1. Đánh cắp tài khoản chính thức: Tin tặc có thể kiểm soát tài khoản chính thức của dự án và đăng thông báo airdrop giả. Ví dụ, các cảnh báo thường thấy trên nền tảng tin tức: “Tài khoản X hoặc Discord của dự án Y đã bị tin tặc xâm nhập; vui lòng không nhấp vào các liên kết钓鱼 do tin tặc chia sẻ.” Theo Báo cáo an ninh blockchain và chống rửa tiền giữa năm 2024 của chúng tôi, chỉ riêng trong nửa đầu năm 2024 đã xảy ra 27 sự kiện như vậy. Người dùng tin tưởng vào tài khoản chính thức có thể nhấp vào các liên kết này và bị chuyển hướng đến các trang web giả mạo dạng airdrop. Nếu họ nhập khóa riêng, cụm từ khôi phục hoặc cấp quyền, tin tặc có thể đánh cắp tài sản của họ.

2. Giả mạo trong phần bình luận: Tin tặc thường tạo tài khoản dự án giả và đăng các thông tin tuyên bố về airdrop trong phần bình luận của các dự án thật trên mạng xã hội. Những người dùng thiếu cảnh giác có thể theo các liên kết này và truy cập vào các trang web lừa đảo. Ví dụ, đội an ninh SlowMist từng phân tích các chiến thuật này và đã đưa ra khuyến nghị trong một bài viết có tên “Cảnh giác với việc giả mạo trong bình luận”. Ngoài ra, sau khi một airdrop hợp pháp được công bố, tin tặc nhanh chóng sử dụng tài khoản giả để phát tán liên kết钓鱼, bắt chước tài khoản chính thức. Nhiều người dùng vì thế đã bị lừa, cài đặt ứng dụng độc hại hoặc ký giao dịch trên các trang web giả mạo.

3. Tấn công kỹ thuật xã hội: Trong một số trường hợp, kẻ lừa đảo xâm nhập vào các nhóm dự án Web3, nhắm mục tiêu vào người dùng cụ thể và sử dụng kỹ thuật xã hội để lừa họ. Chúng có thể giả làm nhân viên hỗ trợ hoặc thành viên cộng đồng nhiệt tình, cung cấp hướng dẫn giúp người dùng nhận airdrop nhưng thực chất lại đánh cắp tài sản của họ. Người dùng cần luôn cảnh giác và không tin vào sự giúp đỡ không được yêu cầu từ những cá nhân tự xưng là đại diện chính thức.

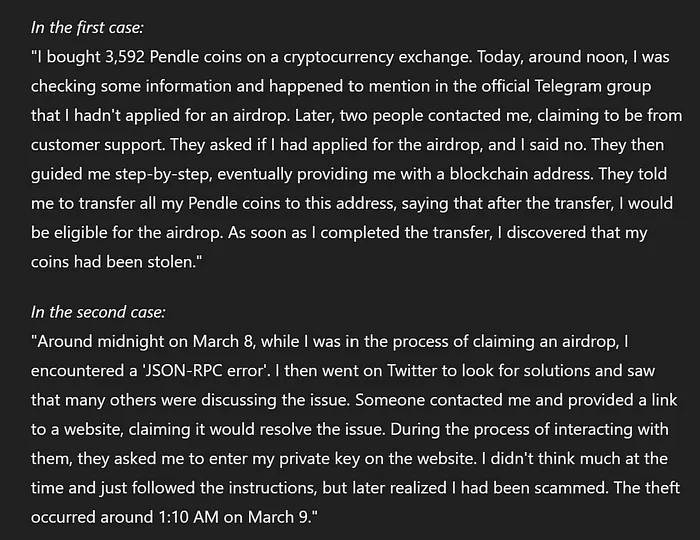

Ví dụ thứ nhất:

-

Người dùng mua 3.592 đồng Pendle trên sàn giao dịch tiền mã hóa.

-

Người dùng đề cập trong nhóm Telegram chính thức rằng mình chưa đăng ký nhận airdrop.

-

Hai người tự xưng là bộ phận hỗ trợ khách hàng liên hệ với người dùng.

-

Họ hướng dẫn người dùng chuyển toàn bộ đồng Pendle đến một địa chỉ blockchain nhất định, nói rằng việc này sẽ giúp đủ điều kiện nhận airdrop.

-

Sau khi hoàn tất giao dịch, người dùng phát hiện toàn bộ số coin đã bị đánh cắp.

Ví dụ thứ hai:

-

Khoảng nửa đêm ngày 8 tháng 3, người dùng gặp lỗi "JSON-RPC" khi đang cố gắng nhận airdrop.

-

Người dùng tìm kiếm giải pháp trên Twitter.

-

Một người liên hệ và cung cấp một liên kết website, nói rằng có thể khắc phục sự cố.

-

Trang web yêu cầu người dùng nhập khóa riêng tư.

-

Người dùng làm theo hướng dẫn, sau đó mới nhận ra mình đã bị lừa.

-

Vụ trộm xảy ra khoảng 1:10 sáng ngày 9 tháng 3.

Token airdrop "miễn phí"

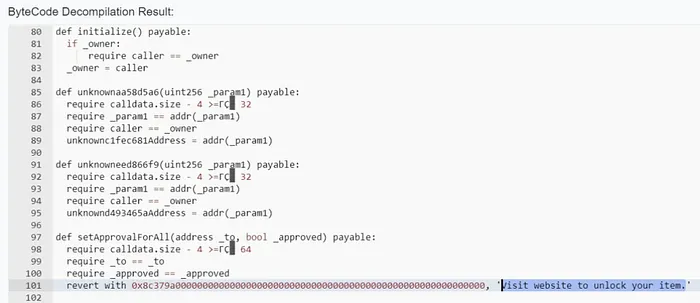

Mặc dù hầu hết các airdrop yêu cầu người dùng hoàn thành nhiệm vụ, đôi khi token lại xuất hiện trong ví của bạn mà không cần bất kỳ thao tác nào. Tin tặc thường airdrop các token vô giá trị vào ví của bạn, hy vọng bạn sẽ tương tác với chúng bằng cách chuyển, xem hoặc cố gắng giao dịch trên các sàn phi tập trung. Tuy nhiên, khi bạn cố tương tác với các NFT lừa đảo này, bạn có thể nhận được thông báo lỗi yêu cầu truy cập vào một trang web để “mở khóa vật phẩm của bạn”. Thực tế đây là một cái bẫy dẫn bạn đến trang web giả mạo.

Nếu người dùng truy cập vào trang web giả mạo được liên kết bởi NFT lừa đảo, tin tặc có thể thực hiện các hành động sau:

-

Thực hiện "mua với giá 0" các NFT có giá trị (xem phân tích về lừa đảo "mua với giá 0" NFT).

-

Đánh cắp các token có giá trị cao thông qua phê duyệt hoặc chữ ký cho phép.

-

Đánh cắp tài sản gốc (native assets).

Tiếp theo, hãy cùng xem cách tin tặc sử dụng các hợp đồng độc hại được thiết kế tinh vi để đánh cắp phí gas của người dùng.

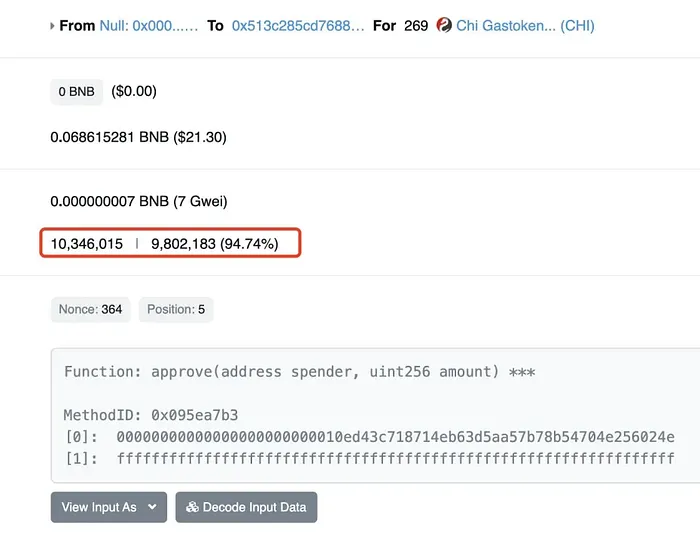

Đầu tiên, tin tặc tạo một hợp đồng độc hại tên là GPT trên Binance Smart Chain (BSC) (0x513C285CD76884acC377a63DC63A4e83D7D21fb5), và dụ người dùng tương tác với nó thông qua việc airdrop token.

Khi người dùng tương tác với hợp đồng độc hại này, họ sẽ được nhắc cấp phép cho hợp đồng sử dụng token trong ví. Nếu người dùng chấp thuận yêu cầu này, hợp đồng độc hại sẽ tự động tăng giới hạn gas dựa trên số dư ví của người dùng, dẫn đến việc tiêu thụ nhiều gas hơn trong các giao dịch sau đó.

Bằng cách tận dụng giới hạn gas cao do người dùng cung cấp, hợp đồng độc hại sử dụng lượng gas dư thừa để đúc token CHI (token CHI có thể dùng để bù trừ phí gas). Sau khi tích lũy đủ lượng lớn token CHI, tin tặc có thể thiêu hủy các token này khi hủy bỏ hợp đồng để nhận lại khoản hoàn phí gas.

Thông qua cách này, tin tặc tinh vi thu lợi từ phí gas của người dùng, trong khi người dùng thậm chí có thể không biết rằng họ đã trả thêm chi phí. Người dùng vốn mong muốn kiếm lời từ việc bán token airdrop, cuối cùng lại mất đi tài sản gốc của mình.

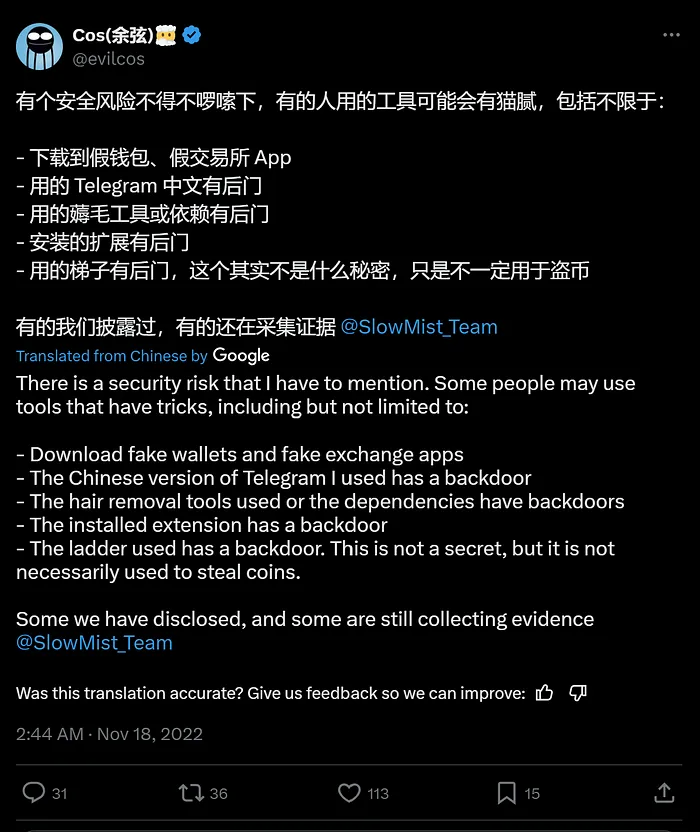

Trong quá trình nhận airdrop, một số người dùng cần tải xuống plugin để hoàn thành các nhiệm vụ như dịch thuật hoặc kiểm tra mức độ hiếm của token. Tuy nhiên, độ an toàn của các plugin này đáng nghi ngờ, và nhiều người dùng không tải từ kênh chính thức, khiến nguy cơ tải phải plugin có cài cửa hậu tăng cao.

Bên cạnh đó, chúng tôi cũng nhận thấy một số dịch vụ trực tuyến bán script dùng để nhận airdrop, tuyên bố có thể tự động hóa hiệu quả việc tương tác hàng loạt. Xin lưu ý rằng việc tải xuống và chạy các script chưa được xác minh cực kỳ nguy hiểm, vì bạn không thể xác minh nguồn gốc hay chức năng thực tế của chúng. Các script này có thể chứa mã độc, gây ra các mối đe dọa tiềm tàng như đánh cắp khóa riêng hoặc cụm từ khôi phục, hoặc thực hiện các thao tác trái phép khác như chuyển tài sản. Ngoài ra, một số người dùng khi thực hiện các thao tác rủi ro cao này có thể không cài phần mềm diệt virus, hoặc đã tắt nó, dẫn đến việc không thể phát hiện thiết bị đã bị xâm nhập bởi phần mềm độc hại, từ đó gây thiệt hại lớn hơn.

Trong hình, nạn nhân sử dụng ví Zengo, sở hữu 50 tài khoản độc lập và 50 tài khoản gốc. Sau 22:22 tối ngày 9 tháng 5, nạn nhân phát hiện ETH (Ethereum) ban đầu đã biến mất. Khi xác nhận tài khoản bị tin tặc xâm nhập, toàn bộ tiền trong mọi tài khoản đã bị đánh cắp.

Nguyên nhân có thể là nạn nhân đã tải về chương trình Trojan mà không hề hay biết, và do phần mềm diệt virus và tường lửa không tương thích nên đã tắt chúng. Sau đó khi quét lại bằng phần mềm diệt virus, phát hiện máy tính đã cài 21 chương trình Trojan.

Kết luận

Trong hướng dẫn này, chúng tôi đã nhấn mạnh các rủi ro liên quan đến việc nhận airdrop bằng cách phân tích các thủ đoạn lừa đảo phổ biến. Airdrop là một chiến lược tiếp thị phổ biến, nhưng người dùng có thể giảm thiểu nguy cơ mất tài sản trong quá trình này bằng cách thực hiện các biện pháp sau.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News