TechFlowより、5月5日、CoinDeskの報道によると、Ripple社は月曜日に、北朝鮮のハッカーを対象とした自社の内部インテリジェンスを、暗号資産業界の脅威インテリジェンス共有組織「Crypto ISAC」に提供すると発表しました。これにより、企業が協調的な侵入攻撃を特定できるようになります。

この措置は、暗号資産業界が最近直面している攻撃手法の変化を背景としています。4月に発生したDriftプロトコルへの攻撃では、2億8,500万ドル相当の資産が盗まれましたが、これは従来型のスマートコントラクト脆弱性の悪用ではなく、北朝鮮のハッカーが数か月をかけてDriftのコントリビューターと関係を築き、その端末にマルウェアを導入した上で秘密鍵を窃取したものです。Ripple社は、「最も強固な暗号資産セキュリティ体制とは、状況認識(サステーション)を共有することである」と述べています。「ある企業が背景調査で不審と判断した脅威行為者が、同じ週に他の3社へ応募書類を送付することもある。情報共有がなければ、各社はゼロから対応を始めざるを得ない」

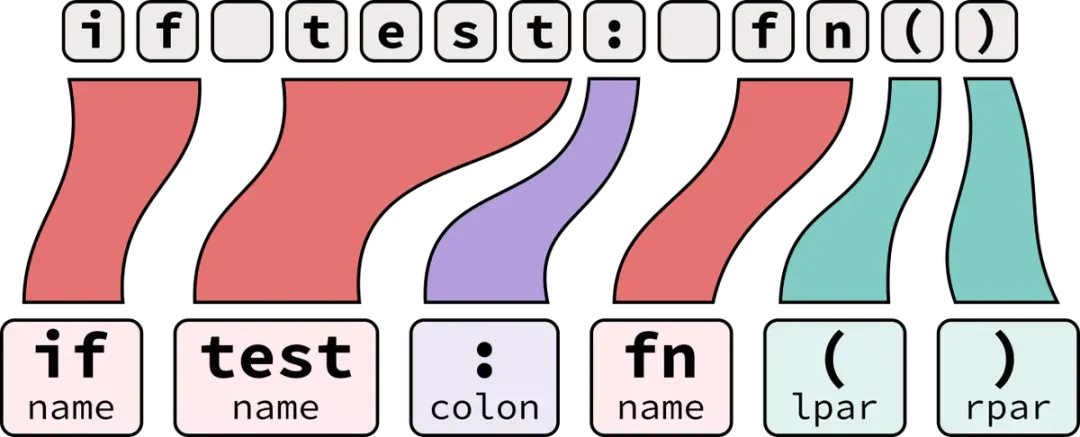

Ripple社は、Crypto ISACに対し、LinkedIn上のプロフィール情報、メールアドレス、所在地、電話番号などのデータを提供します。これにより、各社のセキュリティチームは、同一の脅威行為者による複数回の試行を特定できるようになります。2022年から2024年にかけてのDeFi関連攻撃は、主にコードの脆弱性を悪用するものでしたが、セキュリティ水準の向上に伴い、攻撃手法は技術的側面から人的浸透へとシフトしています。ハッカーは暗号資産企業への就職を志願し、背景調査を通過した後、オンライン会議に参加して信頼関係を構築し、従来のセキュリティツールでは検知が困難な攻撃を実行しています。

Lazarus Groupの影響範囲は、すでに法的手続きのあり方を再定義しつつあります。月曜日、北朝鮮によるテロ行為の被害者を代表する弁護士が、Arbitrum DAOに対し差止通知を送付しました。この通知では、4月にKelpクロスチェーンブリッジの脆弱性によって凍結された30,765ETHについて、米国の法執行機関の観点からは北朝鮮の資産と見なすべきであると主張しています。Aaveはこの文書に対し異議を申し立て、「盗難行為によって盗人が財産の合法的所有権を取得することはない」と述べています。DriftおよびKelpの両事件による総損害額は5億ドルを超えており、いずれもLazarus Groupによるものと公に特定されています。