Nil Foundation創業者との対話:ZK技術は誤用される可能性があり、公開的トレーサビリティは暗号化の本来の目的ではない

TechFlow厳選深潮セレクト

Nil Foundation創業者との対話:ZK技術は誤用される可能性があり、公開的トレーサビリティは暗号化の本来の目的ではない

ミーシャは、暗号通貨業界が信頼の前提を排除することを目指す金融暗号学から始まり、すべてを追跡可能で公開読み取り可能にすることを目指して始めたわけではないと考えている。

インタビュー紹介

Mikhail Komarov(ミーシャ)は、Nil財団の創設者兼CEOです。Nil財団は、Web3が直面する最も緊急の課題を解決するために、最も安全なゼロ知識(zk)ジェネレータとゼロ知識証明取引市場の構築に取り組んでいます。その目的は、安全で信頼できるzk回路をインフラとして整備し、未来のWeb3の道を切り開くことです。

2023年、ゼロ知識技術は注目のキーワードとなりました。しかしミーシャは、「現在人気のPolygon、zkSync、Starkwareなどのroll-upソリューションでは、zkEVM回路がブラックボックス化されており、少しのミスが重大な業界危機につながる可能性がある。なぜなら、これらのデータベースには巨額の流動性が関与しているからだ」と指摘します。

今回のインタビューでは、ゼロ知識技術について深く掘り下げます。その忘れ去られた歴史や、Web3における多様な応用も扱います。ミーシャは従来のデータベース管理分野での経験を持ち、ブロックチェーン業界の現状について読者に独自かつ深い洞察を提供します。

ブロックチェーンと従来のデータベース管理にはどのような本質的な違いがあるのか? 両者はどうやって互換性を持つのか? ゼロ知識証明は本当にすべてを支配するのか? zkプライバシーはデータ分析業界をどのように変えるのか? 回路、zk、コンパイラ、データベースといった技術用語を、一般人にも分かりやすく理解するにはどうすればよいのか?

今回のインタビューで、その答えを見つけましょう。

要約

-

従来のデータベース管理とブロックチェーンの唯一の顕著な違いは、コミットログまたはブロック列の構築方法にある。

-

現在のzkEVM回路の規模と複雑さは、潜在的なセキュリティ脆弱性を隠してしまう可能性がある。Polygon、zkSync、Starkwareのような人気Roll-upでこれらの脆弱性が悪用されれば、業界全体の危機につながる可能性がある。これらデータベースの巨大な流動性と依存性を考えると、特に深刻な問題となる。

-

ZKをプライバシーツールではなく圧縮ツールとして誤用することが、zkの大規模な利用の主因である。例えばroll-up、zk-bridge、zk-mls、zk-oracleなどのアプリケーションは、本質的にzkのプライバシー機能ではなく、その圧縮機能を利用している。

-

ミーシャによれば、暗号資産業界は金融暗号学から始まり、信頼の仮定を排除することを目指しており、すべてを追跡可能・公開可読にすることではない。

ミーシャの背景

TechFlow:ご自身について教えてください。また、どのようにして暗号資産の世界に入ったのですか?

ミーシャ:暗号のウサギ穴に落ちたのは、非常に予期せぬことでした。

今多くのプロジェクトは、まず技術があり、その後に用途を探すという流れですが、2013年当時、通信チャネルのプライバシーとセキュリティの重要性に気づいた人たちがいました。Bitmessageがその解決策を提供していたのです。「これを実用化しよう」と思い、私は初期の貢献者の一人になりました。

それ以前は大学一年生で、学生だった私は、「他にやることもないしな」と思いました。「もうこの分野にいるんだし、何か開発できるだろう」と。それが私の暗号資産との出会いの始まりでした。

Bitmessageに参加する前は、大学でCypher言語の練習のために、データベース管理システム(DBMS)の仕組みを研究していました。

ブロックチェーンは興味深く、DBMSに似ていることに気づきましたが、なぜ多くの人がブロックチェーンを適切なデータベースシステムとは見なさないのか理解できませんでした。

この疑問から、私はこのテーマを深く掘り下げ、なぜこれが単なる金融暗号プロトコルと見なされるだけで、包括的なデータ管理ソリューション(DBMS)とは見なされないのか?を理解しようとしました。

さらに学ぶ中で、代数的トポロジーに焦点を当て、それが複雑性理論と暗号学へとつながっていきました。

この二つの道筋、すなわちDBMSと暗号学が交差したことが、私がデータベース業界と暗号業界の接点を見出した瞬間です。

Nil財団の目標と現状

TechFlow:2018年、Nil財団はデータベース管理システム(DBMS)と応用暗号学の研究に注力して設立されました。ブロックチェーンをどうやってDBMSと捉えればよいでしょうか?

ミーシャ:伝統的なデータベース管理システムと暗号市場のアーキテクチャは、実際非常に似ています。

どちらも、データの管理と保存という基本的な考え方に基づいています。たとえば、DBMSにおけるコミットログや、ブロックチェーンにおけるブロック列などです。タイムスタンプ付きで並べる基本的な手法は、コミットログのエントリを整理するのと似ています。

現在、暗号業界における大規模なステートデータへの不満は特有のものではありません。伝統的な企業も同様に、ステートデータの管理と維持に取り組んでいます。

両業界の唯一の顕著な違いは、コミットログまたはブロック列の構築方法にあります。その構築プロセス自体は本質的に異なりません。それぞれの環境のニーズに応じて調整されているだけです。

暗号業界では、非信頼環境において信頼の仮定を減らすことに重点を置いていますが、伝統的な業界では効率性を重視しており、信頼の仮定を優先しない場合があります。

私たちの研究は、伝統的なDBMS業界の原則と成果を暗号業界に応用することを目指しています。目的は、データ管理と信頼の仮定を両業界にとって有益な形で扱い、融合を促進し、共通点を見出すことです。

Techflow:伝統的DBMS業界と暗号業界の融合には、どのような課題と潜在的な利点がありますか? また、どのような影響が生まれると考えますか?

ミーシャ:注意すべきは、DBMSを開発するには5年以上かかる可能性がある一方、暗号業界のプロジェクトは比較的短い開発サイクルを持つことが多いということです。この開発サイクルの差異が、両業界の融合に影響を与えています。

私たちは、暗号業界のデータ管理ソリューションとDBMS業界のギャップを埋めようとする少数のプロジェクトの一つです。私たちの重点はプロトコルレベルではなく、暗号業界内でのDBMSソリューションに置かれています。

例えば、暗号業界では相互運用性(interoperability)がよく話題になります。

DBMSのアプローチを使えば、すべてのデータベースデータにアクセスできるため、相互運用性を簡素化できます。たとえば、イーサリアムのロックされた流動性はネットワークに書き込まれたデータであり、同じレベルのセキュリティで直接アクセス可能です。これにより、新しいデータベース(例:Roll-up)を作成する際にデータ移行が必要なくなるのです。

これにより、ブリッジの必要性が減り、異なるデータベース間のデータ管理が簡素化されます。

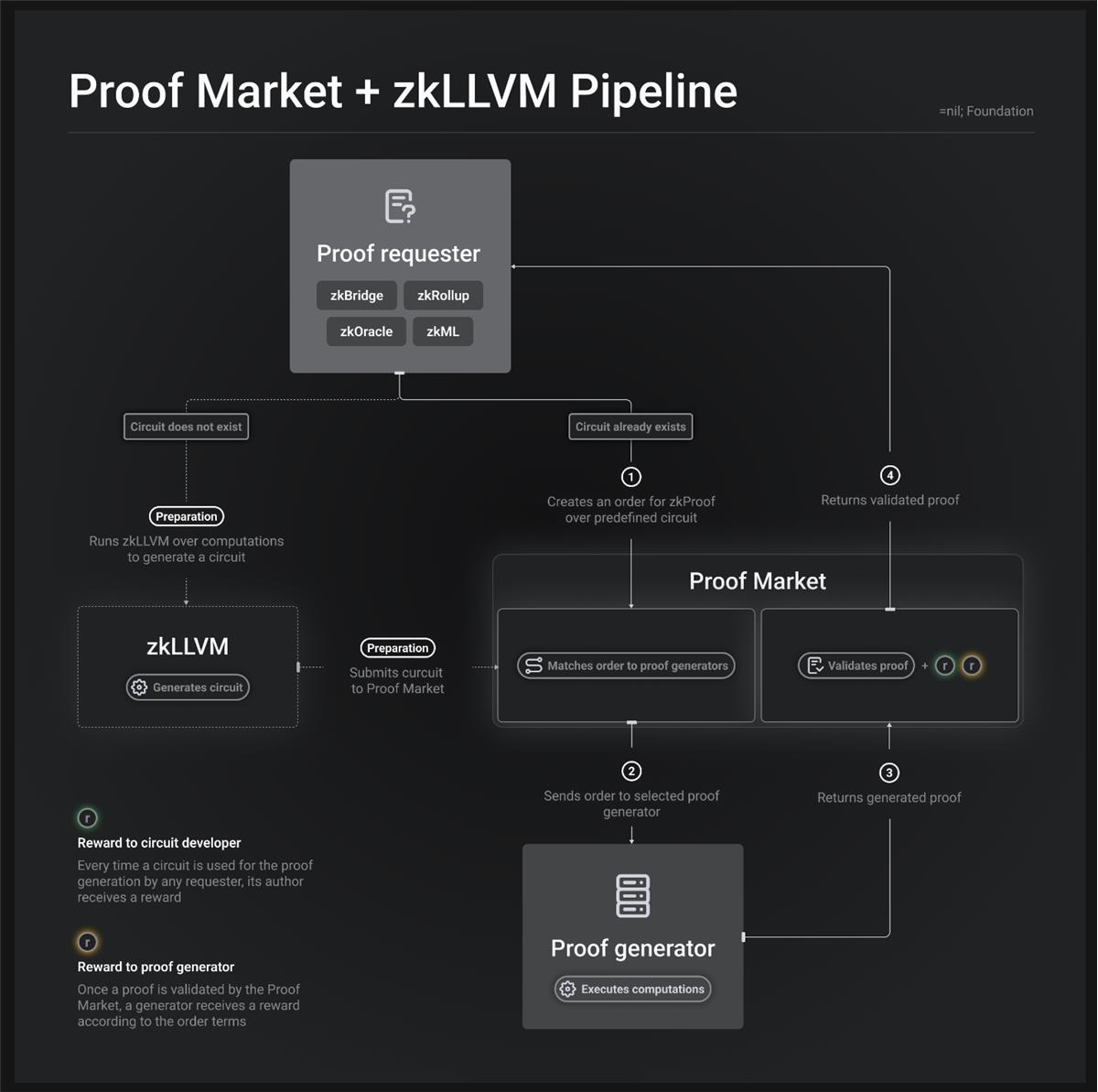

TechFlow:透明で効率的な暗号業界向けDBMSを提供する上で、プロジェクトのアプローチはどのように進化していますか? 開発中のzkLLVMやzk-SNARKsの商品化は、この目標達成にどう貢献しますか?

ミーシャ:当初のアイデアと現在の重点とのつながりは、私たちのDBMSソリューションにおける信頼の仮定を減らす必要性に気づいたことです。透明性を提供し、データベース管理システム内で行われる計算を証明したいと考えました。

そのため、ステート証明やコンセンサス証明といった複雑な回路の探求を始め、Minaやイーサリアム財団などと協力しながら、これらのソリューションを学び、実装してきました。

当初は手作業で回路を作成していましたが、これは困難で時間のかかるプロセスでした。そこで、読みやすいコードから回路を生成できる「証明可能なコンパイラ」であるzkLLVMを開発しました。これは、DBMSで行われていることをそのまま応用し、将来の分散型データベースにも適用できると考えたからです。

カスタムのドメイン固有言語(DSL)を作成する代わりに、既存の言語とコンパイラを利用して回路を生成することにしました。回路コンパイラがあれば、ゲームのようなシンプルなアプリケーションからほぼ何でも証明できます。しかし、大規模なコードベースや複雑な計算を証明するには、膨大な計算能力と専門知識が必要です。

巨大な回路を扱う場合、証明にかかる時間は莫大になります。数分や数時間ではなく、数日、数週間、あるいは数ヶ月かかることがあります。

そこで、市場メカニズムを導入し、最適化作業へのインセンティブを提供しました。zk-SNARKsを売買可能な商品として扱うことで、検証者と最適化者の競争を促進します。この競争がzk-SNARK証明の革新と効率向上を推進するのです。我々の目標は、zk-SNARK証明の最適化を求めるエコシステムを構築し、継続的な改善を促進することです。

暗号業界におけるZK技術の普及、誤用、影響

TechFlow:ゼロ知識証明の研究と発展の歴史を簡単に振り返っていただけますか? 1980年代末に数学者たちが概念を提唱して以来、広範な応用を妨げてきた制限や課題は何でしたか?

ミーシャ:ゼロ知識証明の広範な応用は、いくつかの主要な障壁によって制限されてきました。

2008年~2010年以前、BFT(ビザンチンフォールトトレランス)データベースやプロトコルが登場する前から、人々はゼロ知識証明を使って、銀行や他の産業分野での認証など、公に議論したくない事柄を証明していました。

しかし長きにわたり、複雑で汎用的かつチューリング完全な計算を証明する手段はありませんでした。初期の実装は単純な計算に限定され、複雑な計算を証明することはできませんでした。時代とともに、より高度な証明システムや算術演算が登場し、チューリング完全な計算や複雑なプロセスを証明できるようになりました。制約システム、特定の組織構造、資格サイトなど、さまざまな表現形式が開発され、複雑な計算やプロセスの記述、BFTプロトコルの証明を可能にしました。

残念ながら、この技術は広く誤用されています。人々は、これらの証明システムを使って計算やデータを隠せるだけでなく、大量の計算を小さく簡潔な証明に圧縮できることに気づいたのです。

StarkWareのEli Ben-Sassonがよく述べるように、人々がこれらの証明システムを圧縮目的に使うとき、もはやゼロ知識の特性は不要になります。

この誤用により、roll-up、zk-bridge、zk-mls、zk-oracleといった一連のアプリケーションが登場しました。これらはプライバシー関連の用途を除外し、むしろ技術が提供する圧縮機構に焦点を当てています。実際、これらのアプリケーションでは、プライバシーコンポーネントを証明システムから削除しても、機能は損なわれません。

たとえば、roll-upはプライバシーコンポーネントなしで動作可能です。なぜなら、主に証明システムをデータ圧縮に利用しているからです。この技術の大規模な誤用こそが、Crypto界における技術の広範な普及を生み出しました。

TechFlow:プライバシー機能のないゼロ知識証明について言及しましたね。このような技術の"部分的使用"をどう評価しますか?

ミーシャ:プライバシーコンポーネントをバイパスしたり省略したりすることは可能ですが、プライバシーはこの技術の固有の属性であり強みです。プライバシーを排除するには、乗算などの証明システム内の特定の操作を削除する必要があります。

これによりプライバシーは失われますが、圧縮機能は保持されます。この圧縮属性はおそらく永続し、この業界のコミットメントスキームや計算方式の特徴の一つとなるでしょう。

TechFlow:なぜ他の暗号学的手法ではなく、ZKを選ぶのですか?

ミーシャ:ZKは最も効率的な圧縮比を持ち、他のメカニズムではデータをこれほど小さなサイズに圧縮できません。また、圧縮されたデータをこれほど容易に検証できる技術も他にありません。

TechFlow:ZKがこれほど優れているなら、zk-Everythingはブロックチェーンの未来になるのでしょうか?

ミーシャ:人々はすでにあらゆることにゼロ知識技術を適用しようと試みています。ゲームすらゼロ知識領域に持ち込もうとする人もいて、それはかなり奇妙です。

機械学習(ML)アルゴリズムもすでにゼロ知識化されています。非信頼環境やBFTプロトコルでの計算は、強力なコンピュータを持つ人に計算を外部委託するよりも依然として高コストです。

努力にもかかわらず、これらの計算は高コストのままです。そのため、人々はすべてをゼロ知識化しようとしますが、同時にゼロ知識上で秘密の実行を行うために完全準同型暗号(FHE)を使用し、証明システムの他のソリューションを探求します。

私たちのウェブサイトでは、データ自体を公開せずに秘密データの証明を生成するユースケースがあります。そのため、ゼロ知識と完全準同型暗号を組み合わせています。これは楕円曲線署名のように重要で不可欠な技術要素となり、システムにさらなるセキュリティとプライバシーを加えるでしょう。

プライバシー保護、匿名性、オンチェーンデータの追跡

TechFlow:Vitalik Buterin氏は最近、ゼロ知識技術の応用による拡張性とプライバシーの強化を含む3つの重要な転換を提起しました。取引データやアドレスは通常匿名化されていると見なされていますが、ゼロ知識証明がプライバシー強化に果たす具体的な役割を詳しく説明できますか?

ミーシャ:匿名性と擬似匿名性の間には違いがあります。

デフォルトでは、これらのデータベースやプロトコルはすべて擬似匿名性を提供しています。つまり、何が起きたかを追跡・観察できますが、関与する個人の身元はわかりません。擬似匿名性がデフォルト状態なのです。

しかし、真の匿名性とプライバシーとは、身元を隠すだけでなく、送金、操作、取引といった活動そのものを隠すことも含みます。参加者の身元だけでなく、活動全体を隠すことが求められます。

Zcashを例にしましょう。これはゼロ知識証明を使った最も有名な例の一つです。Zcashでは、データは公開可読な形ではなく、暗号化されて保存されます。

誰かがデータを変更する必要がある場合、データにアクセスし、復号し、必要な変更を行い、再び暗号化してパブリックデータベースにアップロードします。

しかし、この過程で悪意ある行為が行われていないことを保証するため、変更を行った人は、正しく復号・暗号化されたことを証明しなければなりません。データに対して有効かつ適切な方法で操作したことを証明する必要があるのです。

TechFlow:プライバシー保護はオンチェーンデータ分析にどのような影響を与えますか?

ミーシャ:まず、この発展はオンチェーンデータ分析に困難をもたらし、彼らの仕事を難しくします。

すべてのデータが暗号化され保護されれば、彼らはデータを探し求めて右往左往する羽目になります。まるで昔の映画のシーンのように、誰かが別の人に近づいて「取引データが必要だが、持っているか?」と尋ねるようなものです。

人々はデータを探し、見つけたデータごとに、荒野で解読・活用できる何かを発見したかのように感じるでしょう。したがって、未来は非常に興味深い段階となり、プライバシー保護によりデータが容易に得られなくなるため、データの取引が行われるかもしれません。

TechFlow:オンチェーンのプライバシー保護による追跡不可能性は、ブロックチェーンの追跡可能性というイデオロギーに反するのでしょうか?

ミーシャ:プライバシー応用とその出現に関しては、状況は複雑です。あなたの質問については、答えは時々「はい」であり、時々「いいえ」です。

すべてを公開・追跡可能にすべきだという考えは、ブロックチェーンの核心理念ではありません。

暗号業界は金融暗号学から始まり、すべてを追跡可能・公開可読にすることではなく、信頼の仮定を排除することを目指していました。コードへの信頼を減らし、その問題を克服することが目的です。この発展の中で、プライバシー応用はその核心目的を変えません。

信頼の仮定は引き続き排除されますが、かつて極めて重要と思われた追跡可能性は、将来それほど必要ではないかもしれません。暗号業界は追跡可能性や公開性のために発明されたのではなく、信頼の仮定を排除するために存在するのです。つまり、極めて厳しい信頼条件下でも、暗号技術を使ってある事柄について合意に達できるようにするのです。

ZK応用の課題

TechFlow:ZK応用にはどのような課題がありますか? たとえば、ゼロ知識証明によってブロックチェーンの真の匿名性を実現するには、どれくらいの時間がかかりますか?

ミーシャ:おそらく3〜5年かかるでしょう。なぜなら、欠陥に対する対抗策を解決する必要があるからです。具体的には、ZK技術の効率性が現在直面している主な課題です。

この方法で行われるすべての計算は、ネイティブな計算よりも遅くなります。

しかし、このオーバーヘッドを減らすことは、優先順位の最も高い課題です。コンパイラの改善に加え、需要側にも注目し、プライベート版Facebookのようなデータ管理ソリューションを提供することで、効率性を確保しています。したがって、効率性の問題は、解決すべき最優先事項です。

次に、増大するプライバシー需要にどう対処するかという問題があります。プライバシーの欠如により生じる問題が増えれば、私たちのようなソリューションへの需要が高まり、研究開発のスピードも上がります。

現在、人々はプライバシーの欠如により、さまざまな問題や落とし穴に直面しています。問題が多ければ多いほど、このプロセスは加速します。

しかし、前述の効率性の問題があるため、これらのソリューションの開発と利用は困難であり、一部の技術はまだ実験段階にあり、実験室を出ていません。したがって、これは慎重に開発すべき高度に実験的な分野です。

Nilのロードマップ

TechFlow:現在のZKが直面する課題は、Nil財団のロードマップにどのように反映されていますか?

ミーシャ:断言できますが、今後数年間、Nilは秘密で追跡不能なものを作ることはありません。

この業界におけるデータ管理を適切なものにしたいのです。データにアクセス・処理する必要のある人々が、煩雑な技術を使ったり、莫大な費用を払ったりして、些細な複雑さに対処する必要がないようにしたいのです。

私たちの目標は、それをより安価に、より迅速に、より便利にすることです。だからこそ、稼働中のデータベース管理システムを持つでしょう。間違いなく優れた成果を出し、信頼の仮定はありません。間違いなく安全です。業界で最も安全な選択肢になりたいのです。

終わりに

インタビュー中、ミーシャは会社の所在地であるキプロスにいました。「お元気ですか?」と尋ねると、彼は肩をすくめる苦笑いで「まあね」と答えました。とてもリアルでかわいらしい!

ミーシャは私が知る中で最も表現力豊かで賢い技術系創業者の一人です。ユーモアがあり率直で、人と接するときは本当に気さつです。初歩的で幼稚に見える質問を含め、すべての質問に丁寧に答えてくれたことに感謝します。

技術的背景のない読者のために、ゼロ知識証明の回路とは何か、なぜコンパイラが必要なのか、コンパイラがなければ従来の回路はどう作っていたのか、といった疑問に加え、具体的なゼロ知識証明の応用シーンについては、以下の追加記事をご参照ください。

追加記事:ゼロ知識証明の基礎知識

TechFlow:回路コンパイラはどのように動作しますか? なぜ必要なのでしょうか?

ミーシャ:特定の計算を証明するには、回路が必要です。人々はいくつかの異なるアプローチを採っています。

ある人々は、異なるタイプのzkEVM用に独自の回路を手動で作成しています。そして、自分たちのデータベースやシステムクラスター(roll-upなど)で、zkEVMを実行環境として使用しています。同様に、私たちのデータベース管理システムでも、データを処理する実行層が必要です。これはMySQLのような従来のデータベースのアーキテクチャに似ており、実行層や仮想機を持っているのです。

目的は、データ上の計算を透過的に証明し、信頼の仮定を減らし、ブラックボックス方式を避けられるようにすることです。この目標を達成するため、個人は追加のzkEVMを構築するか、コードをコンパイルして必要な回路を得ることができます。こうすることで、自分のデータや他所からのデータ上の計算を証明できるようになります。

zkEVMの構築には数年かかる可能性があり、結果として複雑な回路が生まれます。Vitalikですら回路のセキュリティ問題があると考えています。

これから10年かけて多額の資金を費やして監査するか、複雑な回路を理解しようとするよりも、オリジナルのEVMコードや他のソースから回路をコンパイルして生成する方が効果的です。ステート証明やコンセンサス証明の回路をアップグレードする過程でも同じ問題に直面しました。約1年かけて完了し、終わったときにその重要性に気づきましたが、開始から終了までの全プロセスを完全に理解できたわけではありません。このような事態を避

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News