空投新手防詐指南:學會識別和避免常見陷阱,守護你的加密資產

TechFlow Selected深潮精選

空投新手防詐指南:學會識別和避免常見陷阱,守護你的加密資產

本指南將分析常見的空投詐騙,幫助你避免陷阱。

作者:SlowMist

編譯:深潮TechFlow

背景

在我們之前關於 Web3 安全的指南中,我們討論了多重簽名釣魚的主題,介紹了多重簽名錢包的工作原理、攻擊者如何利用這些錢包,以及如何保護你的錢包免受惡意簽名的侵害。在本期中,我們將深入探討一種在傳統和加密行業中廣泛使用的營銷策略——空投(airdrops)。

空投可以迅速將一個項目從默默無聞推向聚光燈,幫助其快速建立用戶基礎並提升市場知名度。通常,用戶通過點擊鏈接並與項目互動來參與 Web3 項目,以領取空投的代幣。然而,從假冒網站到帶有後門的工具,黑客在整個空投過程中設置了陷阱。本指南將分析常見的空投詐騙,幫助你避免這些陷阱。

什麼是空投?

空投是指 Web3 項目向特定錢包地址分發免費代幣,以提高其可見性並吸引早期用戶。這是項目獲取用戶基礎的最直接方法之一。根據領取方式,空投一般可以分為以下幾種類型:

-

基於任務的:完成項目指定的任務,例如分享內容或點贊。

-

基於互動的:進行代幣交換、發送/接收代幣或跨鏈操作等行為。

-

基於持有的:持有項目指定的代幣以符合空投資格。

-

基於質押的:通過單資產或雙資產質押、提供流動性或長期鎖倉來賺取空投代幣。

領取空投的風險

假空投詐騙

這些詐騙可以分為幾種類型:

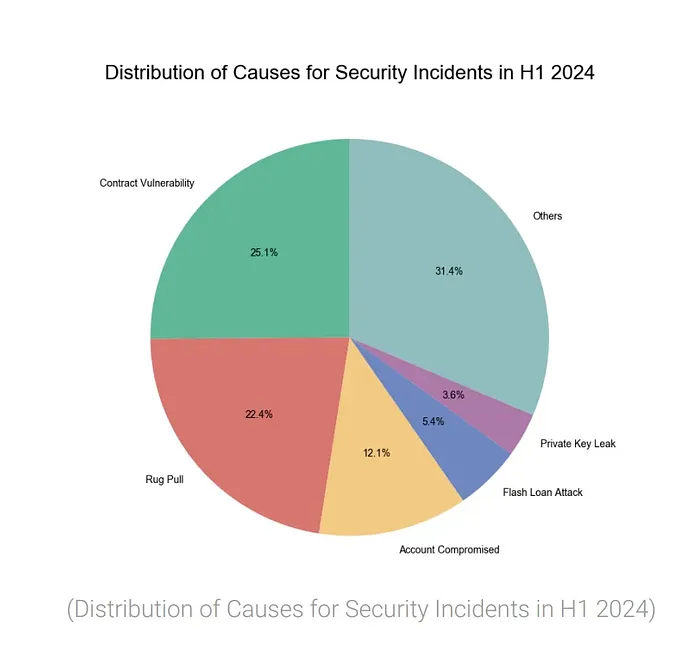

1. 劫持官方賬戶:黑客可能控制項目的官方賬戶併發布假空投公告。例如,新聞平臺上常見的警報會顯示:“項目 Y 的 X 或 Discord 賬戶已被黑客入侵;請勿點擊黑客分享的釣魚鏈接。”根據我們2024年中期區塊鏈安全和反洗錢報告,2024年上半年僅發生了27起此類事件。用戶信任官方賬戶,可能會點擊這些鏈接並被重定向到偽裝成空投頁面的釣魚網站。如果他們輸入私鑰、助記詞或授予權限,黑客就能竊取他們的資產。

2. 評論區冒充:黑客常常創建假項目賬戶,並在真實項目的社交媒體評論中發佈聲稱提供空投的信息。不小心的用戶可能會跟隨這些鏈接進入釣魚網站。例如,SlowMist 安全團隊曾分析過這些策略,並在一篇名為“警惕評論區冒充”的文章中提供了建議。此外,在合法空投宣佈後,黑客會迅速通過假賬戶發佈釣魚鏈接,模仿官方賬戶。許多用戶因此被欺騙,安裝了惡意應用或在釣魚網站上進行了交易簽署。

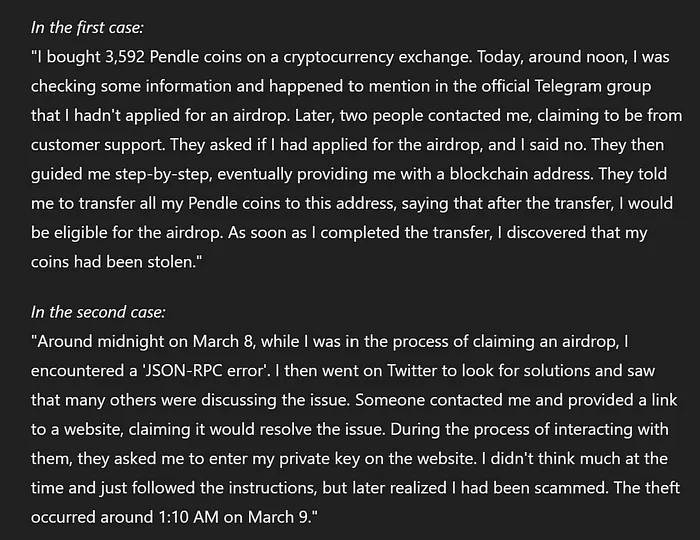

3. 社會工程攻擊:在某些情況下,詐騙者滲透到 Web3 項目群組中,針對特定用戶,使用社會工程技術欺騙他們。他們可能假裝是支持人員或熱心的社區成員,提供幫助用戶領取空投的指導,結果卻盜取他們的資產。用戶應保持警惕,不要相信聲稱是官方代表的個人提供的未請求幫助。

第一個案例:

-

用戶在加密貨幣交易所購買了3,592個Pendle幣。

-

用戶在官方Telegram群組中提到自己沒有申請空投。

-

兩個自稱是客戶支持的人聯繫了用戶。

-

他們引導用戶將所有Pendle幣轉移到一個特定的區塊鏈地址,聲稱這樣做可以獲得空投資格。

-

用戶完成轉賬後發現自己的幣被盜了。

第二個案例:

-

3月8日午夜左右,用戶在申領空投時遇到"JSON-RPC錯誤"。

-

用戶在Twitter上尋求解決方案。

-

有人聯繫用戶並提供了一個網站鏈接,聲稱可以解決問題。

-

網站要求用戶輸入私鑰。

-

用戶按照指示操作,後來意識到被騙了。

-

盜竊發生在3月9日凌晨1:10左右。

“免費”空投代幣

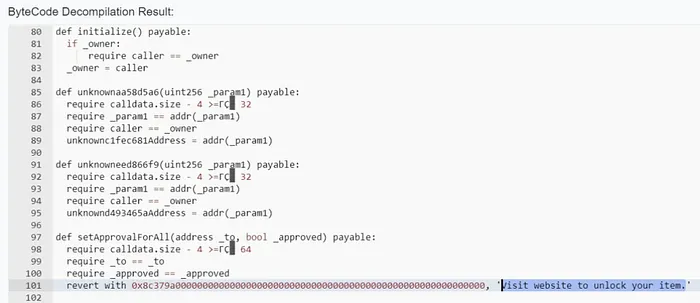

雖然大多數空投要求用戶完成任務,但有時代幣會在你沒有任何操作的情況下出現在你的錢包中。黑客通常會向你的錢包空投毫無價值的代幣,希望你通過轉賬、查看或嘗試在去中心化交易所交易它們來與其互動。然而,當你嘗試與這些詐騙 NFT 互動時,可能會遇到一個錯誤消息,提示你訪問一個網站以“解鎖你的物品”。這實際上是一個引導你進入釣魚網站的陷阱。

如果用戶訪問了由詐騙 NFT 鏈接的釣魚網站,黑客可能會執行以下操作:

-

進行“零成本購買”有價值的 NFT(請參閱“零成本購買”NFT釣魚分析)。

-

盜取高價值代幣,通過批准或許可簽名。

-

竊取本地資產。

接下來,讓我們看看黑客如何通過精心設計的惡意合約竊取用戶的 gas 費用。

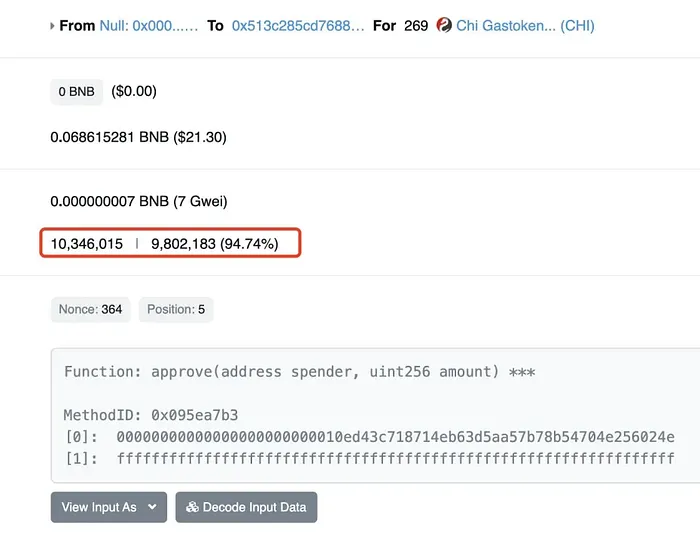

首先,黑客在幣安智能鏈(BSC)上創建了一個名為 GPT 的惡意合約(0x513C285CD76884acC377a63DC63A4e83D7D21fb5),並通過空投代幣誘使用戶與其互動。

當用戶與這個惡意合約互動時,會被提示批准合約使用他們錢包中的代幣。如果用戶批准了這個請求,惡意合約會根據用戶的錢包餘額自動增加 gas 限制,導致後續交易中 gas 消耗增加。

通過利用用戶提供的高 gas 限制,惡意合約使用多餘的 gas 鑄造 CHI 代幣(CHI 代幣可用於 gas 補償)。在積累大量 CHI 代幣後,黑客可以在銷燬合約時燃燒這些代幣以獲得 gas 退款。

通過這種方式,黑客巧妙地從用戶的 gas 費用中獲利,用戶卻可能並不知道自己支付了額外的費用。用戶原本期望通過出售空投代幣獲利,結果卻失去了自己的本地資產。

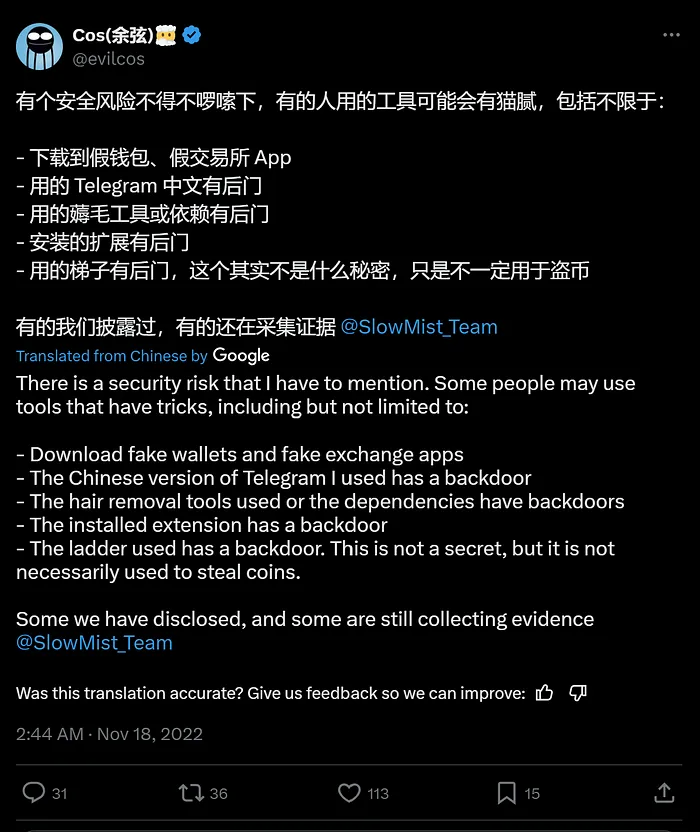

在領取空投的過程中,一些用戶需要下載插件來完成翻譯或檢查代幣稀有性等任務。然而,這些插件的安全性令人質疑,許多用戶並未從官方渠道下載,導致下載帶有後門的插件風險大增。

此外,我們還注意到一些在線服務出售用於領取空投的腳本,聲稱能夠高效地自動化批量交互。請注意,下載和運行未經驗證的腳本極其危險,因為你無法確認其來源或實際功能。這些腳本可能包含惡意代碼,帶來潛在威脅,例如竊取私鑰或助記詞,或進行其他未授權的操作,如轉移資產。此外,一些用戶在進行這些高風險操作時,可能沒有安裝殺毒軟件,或已將其禁用,這會導致他們無法檢測到設備是否已被惡意軟件入侵,從而造成更大的損失。

圖中受害者使用了 Zengo 錢包,擁有50個獨立賬戶和50個本地賬戶。5月9日晚上10:22之後,受害者發現原有的 ETH(以太幣)不見了。當確認賬戶被黑客入侵時,所有賬戶中的資金都已被盜。

原因可能是受害者不知情下下載了木馬程序,受害者因防病毒軟件和防火牆不兼容而將它們關閉。事後使用防病毒軟件掃描,發現電腦上安裝了21個木馬。

結論

在本指南中,我們通過分析常見的詐騙手法,強調了與領取空投相關的各種風險。空投是一種流行的營銷策略,但用戶可以通過採取以下措施來降低在此過程中的資產損失風險。

歡迎加入深潮 TechFlow 官方社群

Telegram 訂閱群:https://t.me/TechFlowDaily

Twitter 官方帳號:https://x.com/TechFlowPost

Twitter 英文帳號:https://x.com/BlockFlow_News