Công ty an ninh mã hóa CertiK và Kraken tranh cãi nảy lửa, bạch mao cũng có thể biến thành hắc mao?

Tuyển chọn TechFlowTuyển chọn TechFlow

Công ty an ninh mã hóa CertiK và Kraken tranh cãi nảy lửa, bạch mao cũng có thể biến thành hắc mao?

Hành vi của hacker mũ trắng có hợp pháp không?

Tác giả: Kim Kiến Trí, Luật sư cấp cao, Văn phòng Luật sư Manqin Thượng Hải

Các cuộc tranh cãi trong ngành mã hóa thật sự rất hấp dẫn. Mới đây, vụ đối đầu giữa công ty an ninh mã hóa hàng đầu CertiK và sàn giao dịch khổng lồ của Mỹ Kraken đã khiến tôi trở thành một "con chuột đồng" đang gặm dưa trong cánh đồng dưa.

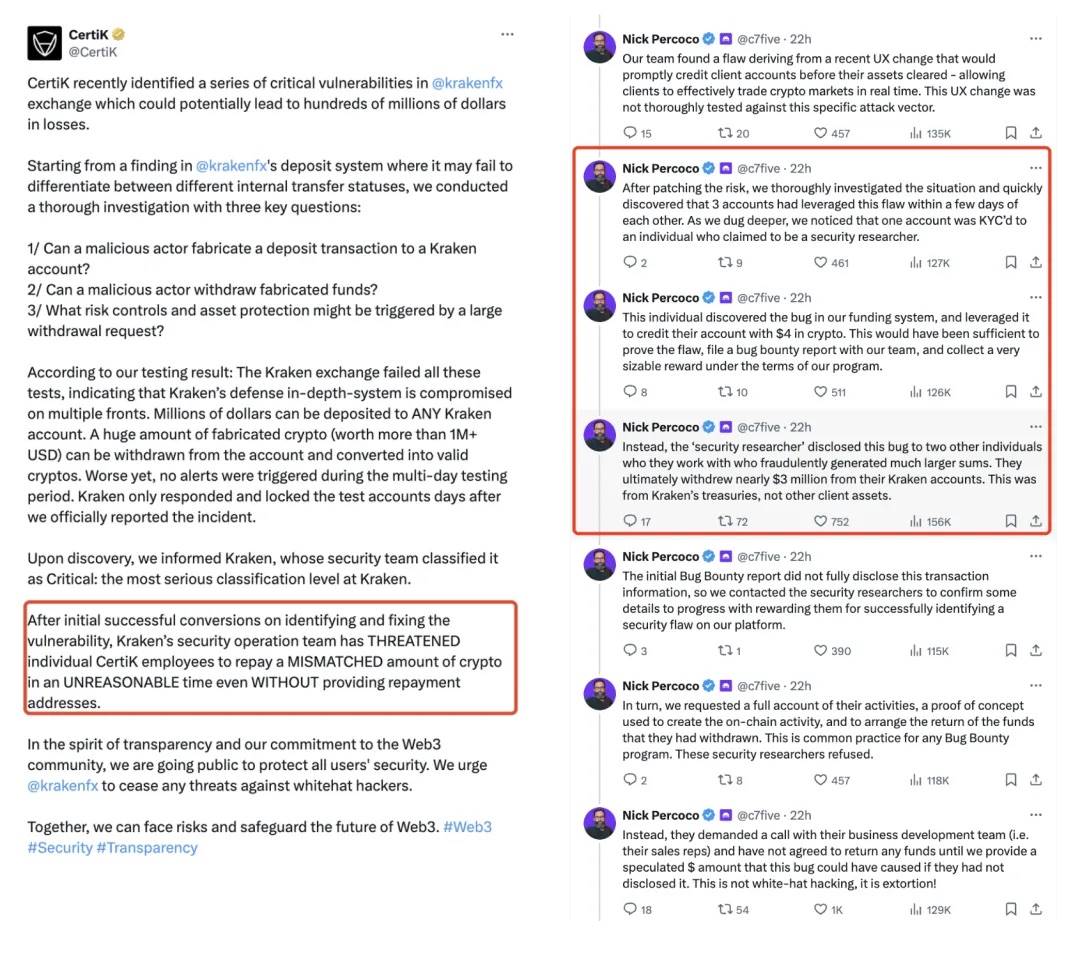

Chuyện là như thế này: Trong quá trình kiểm thử an ninh, CertiK phát hiện một lỗ hổng nghiêm trọng liên quan đến khả năng tự ý tăng số dư tài khoản giao dịch mã hóa trên nền tảng Kraken, và muốn thông qua kiểm thử để chạm ngưỡng cảnh báo của hệ thống Kraken. Tuy nhiên, Kraken cho rằng hành vi của CertiK đã vượt quá phạm vi nghiên cứu an ninh thông thường, có dấu hiệu lợi dụng lỗ hổng để trục lợi, do đó cáo buộc CertiK hành vi tống tiền.

Theo lời CertiK, các bài kiểm thử của họ đã phơi bày nhiều lỗ hổng an ninh trong hệ thống Kraken, nếu không được sửa chữa có thể dẫn đến thiệt hại hàng trăm triệu USD. CertiK nhấn mạnh rằng mục đích của họ là tăng cường an ninh mạng, bảo vệ lợi ích của tất cả người dùng, và công bố toàn bộ dòng thời gian kiểm thử cùng các địa chỉ nạp tiền liên quan để chứng minh tính minh bạch và trung thực của mình.

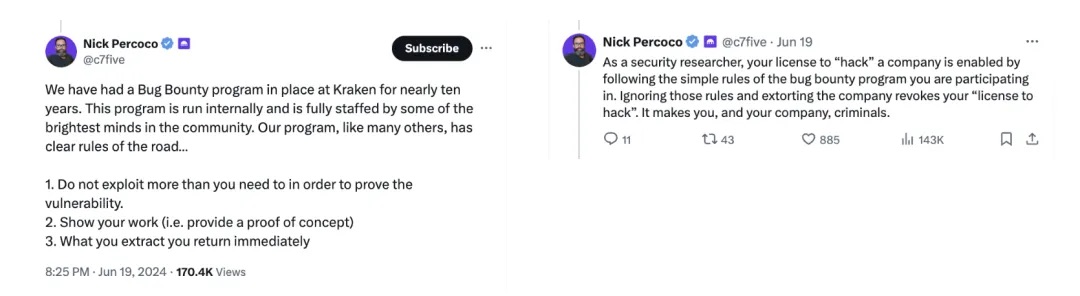

Kraken và Giám đốc An ninh (CSO) Nick Percoco đã nhấn mạnh qua mạng xã hội và tuyên bố công khai rằng chương trình thưởng lỗ hổng của họ có quy định rõ ràng, yêu cầu tất cả nhà nghiên cứu phát hiện lỗ hổng phải tuân thủ các quy tắc này. Kraken cũng cho biết hành vi của CertiK đã cấu thành mối đe dọa trực tiếp đến an ninh nền tảng và họ đã báo cáo sự việc cho cơ quan thực thi pháp luật.

Cuộc đối đầu này không chỉ liên quan đến vấn đề kỹ thuật và an ninh mà còn chạm đến ranh giới pháp lý và đạo đức, đặc biệt là về giới hạn và trách nhiệm của hoạt động hacker mũ trắng. Điều này tạo nên bối cảnh phong phú để luật sư Manqin đi sâu phân tích phạm vi pháp lý dành cho các hacker mũ trắng.

01 Hành vi của hacker mũ trắng có hợp pháp không?

Xét về hành vi, hacker mũ trắng trông rất giống với hành vi xâm nhập hệ thống máy tính trái phép. Tuy nhiên, trong phần lớn trường hợp, hacker mũ trắng sẽ không bị đánh giá pháp lý là phạm tội. Bởi vì mục đích và quá trình hành vi của hacker mũ trắng khác biệt bản chất so với hành vi phạm pháp.

Hacker mũ trắng trên chuỗi thông qua việc phát hiện và vá lỗ hổng giúp doanh nghiệp và tổ chức xây dựng môi trường mạng an toàn hơn, từ đó nâng cao độ tin cậy và đáng tin cậy của mạng lưới, đóng góp tích cực vào an ninh và ổn định chung của toàn bộ hệ sinh thái chuỗi.

Việc nhận thù lao có ảnh hưởng đến đánh giá về hacker mũ trắng hay không? Việc trả thù lao như một cơ chế khuyến khích hiệu quả có thể thu hút thêm nhiều nhân tài tham gia lĩnh vực an ninh mạng, từ đó nâng cao mức độ an toàn cho toàn ngành. Với doanh nghiệp và tổ chức, đây cũng là cách sửa lỗ hổng hiệu quả về chi phí, đồng thời xây dựng hình ảnh doanh nghiệp coi trọng an ninh mạng. Do đó, hacker mũ trắng nhận thù lao hợp lý thường được xem là tập quán trong ngành.

02 Lần này, CertiK có phải là hacker mũ trắng không?

Trong tranh cãi giữa CertiK và Kraken, một trong những vấn đề then chốt là giới hạn hành vi của CertiK. Hành vi của CertiK, đặc biệt là động cơ và tính pháp lý của việc chuyển 3 triệu USD ra ví bên ngoài, đã trở thành tâm điểm tranh luận.

Thiếu minh bạch trong hành vi

CertiK là công ty an ninh hợp tác với Kraken, và rõ ràng biết Kraken có chương trình thưởng lỗ hổng, hoàn toàn có thể đảm bảo được ủy quyền đầy đủ trước khi bắt đầu kiểm thử. Đồng thời, theo cộng đồng và thông tin tiết lộ từ Kraken, khi báo cáo lỗ hổng, CertiK không đề cập cụ thể số tiền đã chuyển, mà chỉ sau khi Kraken yêu cầu "hoàn trả 3 triệu USD", họ mới tiết lộ "tất cả địa chỉ kiểm thử" để chứng minh mình chưa chuyển đi số tiền mà Kraken cáo buộc.

Việc chuyển tiền là sự thật

Theo lời khẳng định của Kraken và nhà điều tra chuỗi @0xBoboShanti, từ ngày 27 tháng 5 đã có các nhà nghiên cứu an ninh của CertiK tiến hành thăm dò và kiểm thử, điều này mâu thuẫn với dòng thời gian sự kiện do CertiK công bố. Đồng thời, trong các kiểm thử lỗ hổng sau đó, dù CertiK tuyên bố các thao tác nhằm kiểm tra xem hệ thống cảnh báo của Kraken có kích hoạt kịp thời hay không, nhưng trong thực tế, kiểm thử này không chỉ dừng ở việc phát hiện lỗ hổng — CertiK còn chuyển số tiền sang một địa chỉ ví độc lập. Hành vi này đã vượt quá phạm vi kiểm thử an ninh thông thường. Theo tiết lộ, trước đó CertiK đã từng thực hiện thao tác tương tự với nhiều sàn giao dịch khác, thậm chí còn sử dụng Tornado Cash để chuyển tài sản và ChangeNOW để bán tháo.

Hai tình huống trên gần như chắc chắn đã vượt quá ranh giới hành vi của một hacker mũ trắng.

03 Ranh giới pháp lý là then chốt

Nhìn từ góc độ pháp lý, hành vi của hacker mũ trắng thường được xem là hợp pháp, nhưng điều kiện tiên quyết là phải tuân thủ một số quy tắc và điều kiện nhất định.

Tại Hoa Kỳ, luật pháp liên quan mật thiết đến hoạt động hacker mũ trắng chủ yếu bao gồm Đạo luật Chống Gian lận Máy tính và Lạm dụng (CFAA). Theo CFAA, bất kỳ hành vi truy cập trái phép hoặc truy cập vượt quá phạm vi được ủy quyền vào hệ thống máy tính được bảo vệ đều có thể cấu thành tội phạm. Đối với hacker mũ trắng, hành vi của họ thường phải diễn ra trong phạm vi được ủy quyền rõ ràng; nếu không, dù với mục đích kiểm thử an ninh thì vẫn có thể vi phạm CFAA. Ngoài ra, cùng với sự phát triển công nghệ, một số khu vực cũng dần hình thành các quy định cụ thể hơn để hướng dẫn và bảo vệ hành vi của hacker mũ trắng.

Tại Trung Quốc, Luật An ninh Mạng cũng nêu rõ các yêu cầu tổng thể về tăng cường bảo vệ an ninh mạng và quản lý không gian mạng. Điều này có nghĩa là hành vi xâm nhập mạng, ngay cả với mục đích kiểm thử an ninh, cũng có thể bị xem là hành vi bất hợp pháp. Đồng thời, luật an ninh nhấn mạnh việc bảo vệ dữ liệu cá nhân và quyền riêng tư. Bất kỳ thao tác nào liên quan đến dữ liệu cá nhân trong kiểm thử mạng đều phải đảm bảo an toàn và quyền riêng tư của dữ liệu không bị xâm phạm. Sau khi phát hiện lỗ hổng an ninh, có trách nhiệm báo cáo kịp thời cho cơ quan quản lý an ninh mạng và nhà vận hành mạng bị ảnh hưởng. Cơ chế báo cáo này nhằm vá lỗ hổng kịp thời, ngăn chặn việc lỗ hổng bị lạm dụng.

Tuy nhiên, trong ngành Web3.0, một số kiểm thử của hacker mũ trắng cũng có thể liên quan đến việc chuyển tiền, nhưng thường xảy ra trong trường hợp dự án ngầm chấp thuận (ví dụ như dự án có chương trình grants liên quan), hoặc chuyển tài sản mã hóa vào một ví độc lập nhất định (không thực hiện thao tác tiếp theo), sau đó báo cáo lỗ hổng và nhận thù lao từ dự án — đây cũng được xem là hành vi mặc định trong ngành.

Tuy nhiên, trong trường hợp CertiK, việc chuyển tiền thực tế, đặc biệt là các thao tác sau đó, đã gây ra những vấn đề pháp lý phức tạp. Một mặt là liệu CertiK có động cơ vụ lợi cá nhân khi chuyển tiền; mặt khác là CertiK không tuân thủ các yêu cầu rõ ràng của Kraken đối với hacker mũ trắng, mà lại dùng việc chuyển tiền để chứng minh lại cùng một lỗ hổng; thêm nữa là các thao tác sau đó đối với số tiền đã chuyển có thể bị xem là trục lợi bất hợp pháp. Ngoài ra, cách xử lý sau sự việc của CertiK, bao gồm cả giao tiếp và phối hợp với Kraken, cũng sẽ ảnh hưởng đến đánh giá pháp lý đối với hành vi của họ.

04 Kết luận và suy ngẫm

Dù tranh cãi giữa Kraken và CertiK hoàn toàn là vấn đề pháp lý tại Hoa Kỳ, và luật sư Manqin khó lòng đưa ra quan điểm về luật pháp Mỹ. Nhưng nếu sự việc xảy ra dưới luật pháp Trung Quốc, hành vi của CertiK e rằng khó lòng thoát khỏi cáo buộc tống tiền và xâm nhập trái phép vào hệ thống máy tính.

Quả thực, hacker mũ trắng trong một số trường hợp cũng có thể “chuyển đen”. Dù ban đầu có thể nhằm tăng cường an ninh hệ thống, nhưng nếu họ tiến hành kiểm thử mà không có ủy quyền phù hợp, hoặc lợi dụng lỗ hổng để trục lợi cá nhân, thì những hành vi này đã lệch khỏi tiêu chuẩn pháp lý và đạo đức của hacker mũ trắng. Như chính sự kiện CertiK và Kraken cho thấy, nếu thực hiện hành vi chuyển tiền mà không được ủy quyền, đặc biệt khi liên quan đến số tiền lớn, dù với mục đích kiểm thử thì vẫn có thể bị xem là hành vi của hacker mũ đen.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News