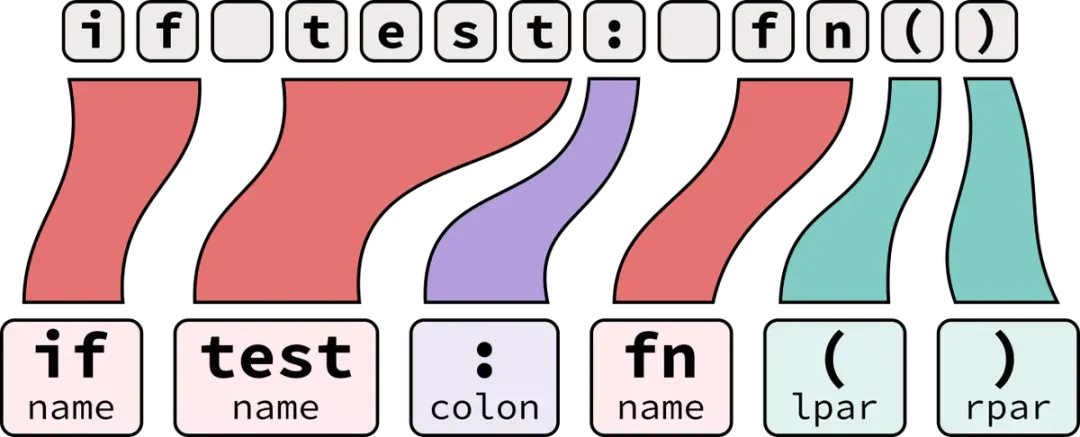

TechFlow, 13 décembre - La fondation 0G a publié un message sur la plateforme X indiquant qu'une attaque ciblée le 11 décembre a compromis son contrat de récompenses. L'attaquant a exploité la fonction de retrait d'urgence du contrat de récompenses 0G utilisé pour distribuer les primes de l'alliance, volant 520 010 jetons 0G, 9,93 ETH et 4 200 dollars en USDT, transférés par la suite via Tornado Cash. Cette attaque a été rendue possible par une vulnérabilité critique (CVE-2025-66478) dans Next.js exploitée le 5 décembre, permettant à l'attaquant de se déplacer latéralement via des adresses IP internes, affectant les services de calibration, les nœuds validateurs, le service Gravity NFT, la vente de nœuds, le calcul, Aiverse, Perpdex et Ascend. Toutefois, l'infrastructure principale de la chaîne et les fonds des utilisateurs n'ont pas été impactés.

Dédié à des analyses Web3 approfondies

Je veux contribuer

Demande de reportage

Avertissement : tout le contenu de ce site ne constitue pas un conseil en investissement et aucun service de signal ou d’incitation au trading n’est fourni. Conformément à l’avis des dix ministères, dont la Banque populaire de Chine, sur la prévention des risques liés au trading de cryptomonnaies, veuillez rester vigilants face aux risques. Contact : support@techflowpost.com ICP n° 琼ICP备2022009338号