Lazarus vise macOS : un faux lien Zoom destiné à délester les cadres dirigeants d’entreprises cryptographiques

TechFlow SélectionTechFlow Sélection

Lazarus vise macOS : un faux lien Zoom destiné à délester les cadres dirigeants d’entreprises cryptographiques

Lazarus est précisément l’entité responsable du vol de 1,4 milliard de dollars sur Bybit en 2025.

Auteur : Zoltan Vardai

Traduction : TechFlow

Introduction de TechFlow : Des chercheurs en sécurité ont découvert que le groupe de pirates nord-coréens Lazarus déploie un nouveau logiciel malveillant macOS baptisé « Mach-O Man », ciblant des cadres dirigeants d’entreprises cryptographiques et financières traditionnelles via des liens falsifiés vers des réunions Zoom et Google Meet. Une fois que les victimes exécutent la commande indiquée, le logiciel malveillant s’installe en arrière-plan pour voler discrètement des identifiants de navigateur, des mots de passe stockés dans le trousseau (Keychain) macOS, puis transmet ces données à l’attaquant via Telegram. Lazarus est également l’auteur présumé du vol de 1,4 milliard de dollars sur la plateforme Bybit survenu en 2025.

Des chercheurs en sécurité ont établi un lien entre une nouvelle campagne de logiciels malveillants macOS et le groupe Lazarus, une organisation de hackers affiliée à la Corée du Nord, responsable de plusieurs des plus importantes vols cryptographiques jamais recensés.

Mauro Eldritch, expert en cybersécurité et fondateur de la société d’intelligence sur les menaces BCA Ltd, a révélé mardi ce nouvel ensemble d’outils malveillants baptisé « Mach-O Man ». Celui-ci se propage via une technique d’ingénierie sociale appelée ClickFix, visant aussi bien les entreprises traditionnelles que les sociétés du secteur cryptographique.

Chaîne d’attaque : réunion Zoom falsifiée → installation furtive du logiciel malveillant

Voici comment fonctionne concrètement l’attaque : la victime est incitée à rejoindre une réunion vidéo Zoom ou Google Meet contrefaite ; une page web lui demande alors d’exécuter une commande spécifique. Dès son exécution, le logiciel malveillant est téléchargé en arrière-plan, contournant les mécanismes de sécurité classiques sans déclencher aucune alerte, afin d’obtenir immédiatement accès à ses identifiants et aux autorisations système de son entreprise.

Dans le rapport publié mardi par Eldritch sur le site ANY.RUN, il souligne que cette attaque peut entraîner la prise de contrôle de comptes, un accès non autorisé aux infrastructures informatiques, des pertes financières et la fuite de données critiques. Le champ d’action de Lazarus s’étend désormais au-delà des entreprises natives du secteur cryptographique.

Le groupe Lazarus est le principal suspect derrière plusieurs des plus importants piratages de cryptomonnaies de l’histoire, notamment le vol de 1,4 milliard de dollars subi par l’échange Bybit en 2025, qui demeure à ce jour le plus important vol unique jamais enregistré dans le secteur.

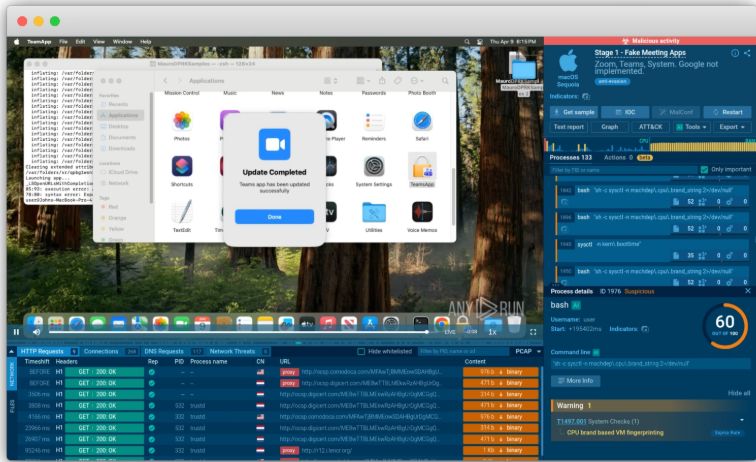

Légende : Interface de l’application falsifiée de l’ensemble d’outils Mach-O Man

Source : ANY.RUN

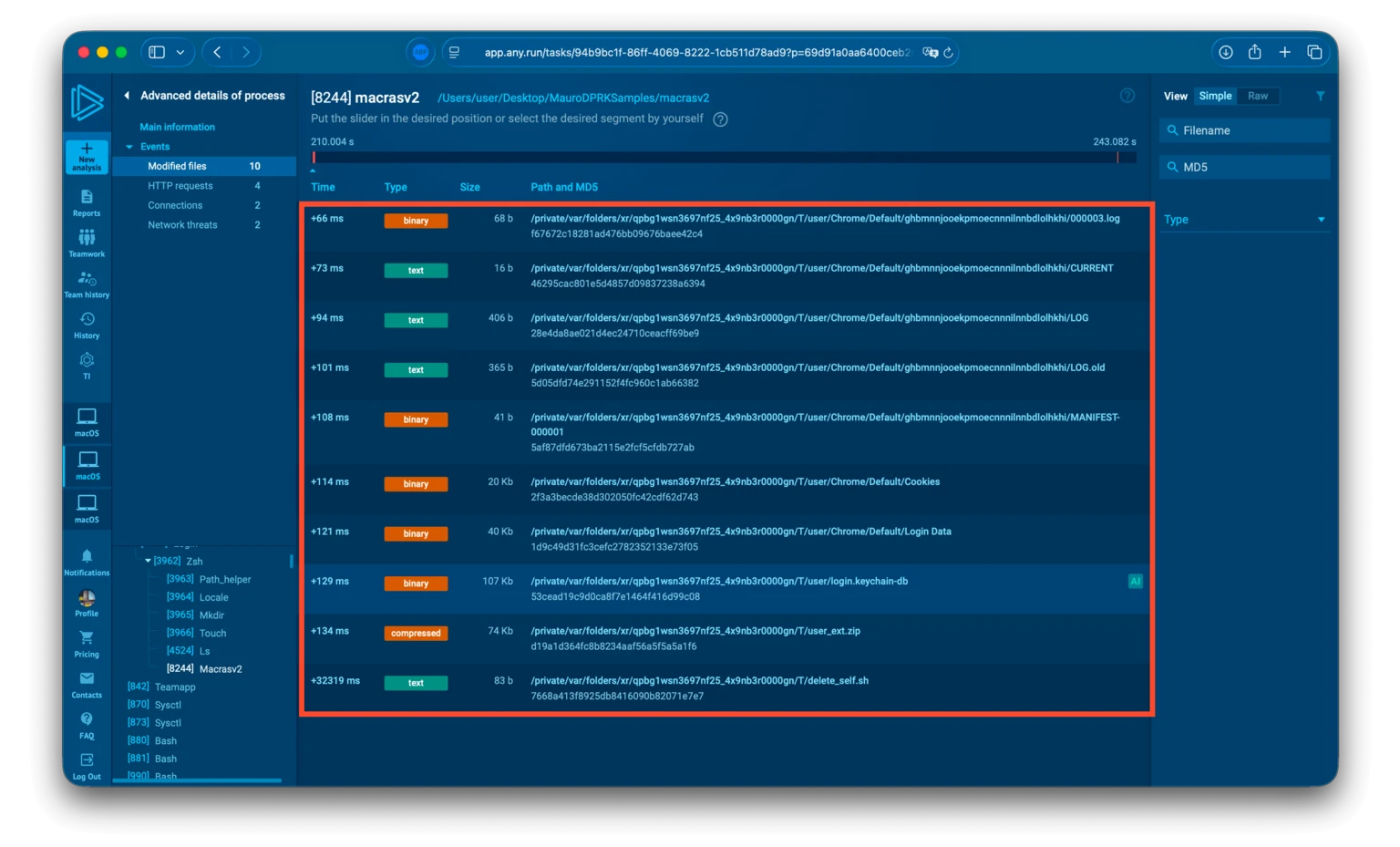

Objectif final : voler toutes les données stockées dans le navigateur et dans le trousseau (Keychain)

La phase finale de la chaîne d’attaque consiste en un programme voleur (stealer), spécifiquement conçu pour extraire les données des extensions de navigateur, les identifiants sauvegardés, les cookies, les entrées du trousseau (Keychain) macOS ainsi que d’autres informations sensibles.

Légende : Structure du répertoire final de déploiement du programme voleur

Source : ANY.RUN

Une fois la collecte terminée, le logiciel malveillant compresse l’ensemble des données dans un fichier ZIP, puis l’envoie à l’attaquant via Telegram. Enfin, un script d’autodestruction supprime intégralement l’ensemble des composants du kit malveillant à l’aide de la commande système rm, contournant toute demande de confirmation ou vérification d’autorisation afin d’effacer définitivement toute trace.

Cet ensemble d’outils malveillants a été reconstitué et analysé par des experts en sécurité grâce aux capacités de bac à sable macOS en nuage fournies par ANY.RUN.

L’élargissement continu du champ d’action des hackers nord-coréens

Début avril de cette année, des pirates nord-coréens ont utilisé des techniques d’ingénierie sociale pilotée par l’IA pour dérober environ 100 000 dollars depuis le portefeuille cryptographique Zerion. Les attaquants ont ainsi obtenu des sessions actives, des identifiants et des clés privées appartenant à certains membres de l’équipe.

Par ailleurs, CZ a récemment lancé une alerte : l’équipe de sécurité « SEAL » a identifié 60 individus prétendant être des professionnels IT et liés à la Corée du Nord, infiltrés au sein d’entreprises cryptographiques.

L’infiltration croissante de la Corée du Nord dans le secteur cryptographique ne se limite plus à de simples « attaques de pirates ». Que ce soit via l’usurpation d’identité pour obtenir un emploi, l’ingénierie sociale assistée par l’IA ou encore le développement de logiciels malveillants sur mesure, le champ d’action des attaquants ne cesse de s’étendre. Les utilisateurs macOS étaient jusqu’ici considérés comme relativement protégés, mais Lazarus semble avoir tout prévu.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News