Guide de vérification et de renforcement de la sécurité du compte X

TechFlow SélectionTechFlow Sélection

Guide de vérification et de renforcement de la sécurité du compte X

Cet article expliquera comment effectuer une vérification des autorisations et configurer la sécurité d'un compte X.

Auteur : Yao

Contexte général

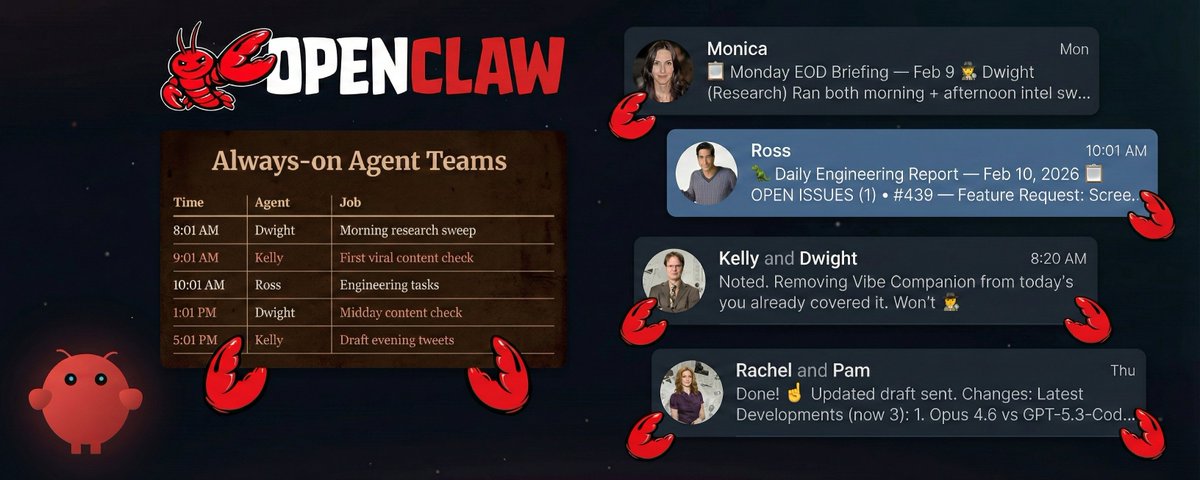

Ces derniers temps, les comptes X (anciennement Twitter) d'importants projets Web3 et de personnalités sont fréquemment piratés et utilisés pour diffuser des messages frauduleux. Les pirates utilisent diverses méthodes pour s’emparer des comptes des utilisateurs. Les scénarios les plus courants sont les suivants :

-

Induire l'utilisateur à cliquer sur un lien de rendez-vous falsifié (Calendly/Kakao), afin de voler l'autorisation du compte ou de prendre le contrôle de l'appareil de l'utilisateur ;

-

Envoyer par message privé un logiciel malveillant déguisé en jeu ou application de visioconférence. Ce cheval de Troie peut non seulement voler les clés privées ou les phrases de récupération, mais aussi accéder aux autorisations du compte X ;

-

Utiliser une attaque par « SIM Swap » pour s'emparer du compte X qui dépend du numéro de téléphone.

L'équipe de sécurité SlowMist a aidé à résoudre plusieurs incidents similaires. Par exemple, le 20 juillet, le compte X du projet TinTinLand a été piraté, et l'attaquant a épinglé un tweet contenant un lien de phishing. Grâce à l'aide de l'équipe de sécurité SlowMist, TinTinLand a rapidement résolu le problème de compte compromis, effectué un audit des autorisations et renforcé la sécurité de son compte X.

Compte tenu du nombre croissant de victimes et du fait que de nombreux utilisateurs ignorent comment renforcer la sécurité de leur compte X, l'équipe de sécurité SlowMist explique dans cet article comment auditer les autorisations et configurer correctement la sécurité d’un compte X. Voici les étapes concrètes à suivre.

Audit des autorisations

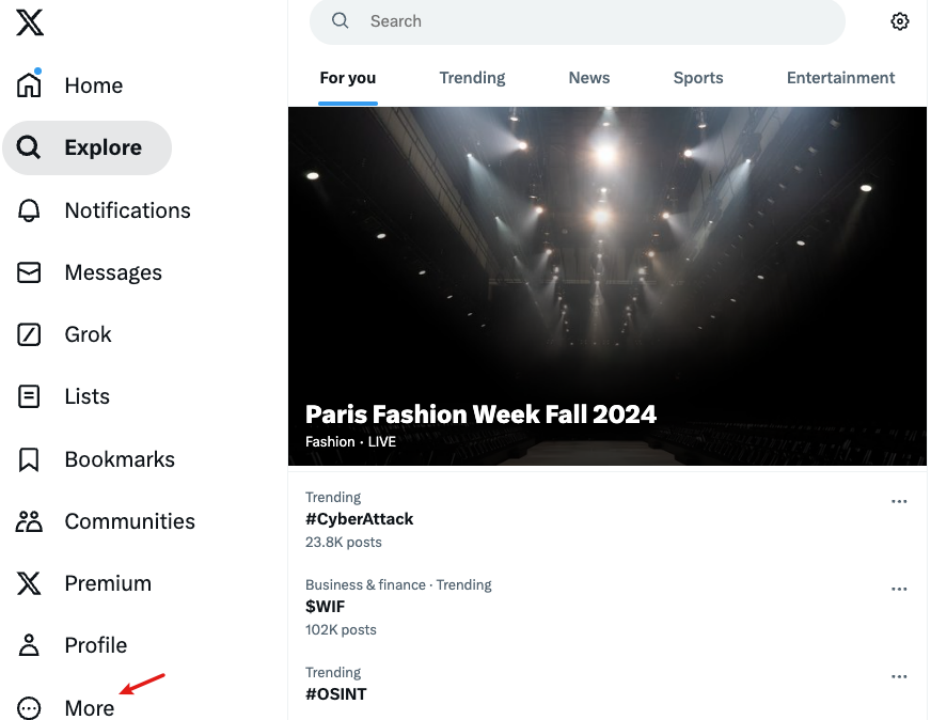

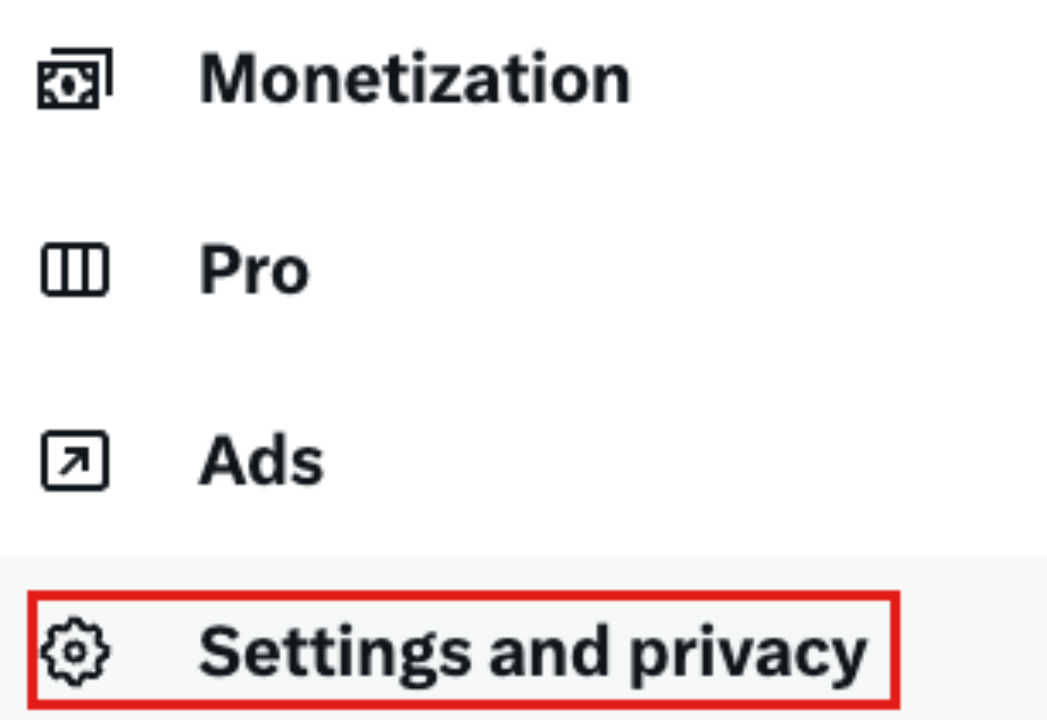

Prenons l'exemple de la version web : après avoir ouvert la page x.com, cliquez sur « More » dans la barre latérale, puis sélectionnez « Settings and privacy », où vous pouvez configurer la sécurité et la confidentialité de votre compte.

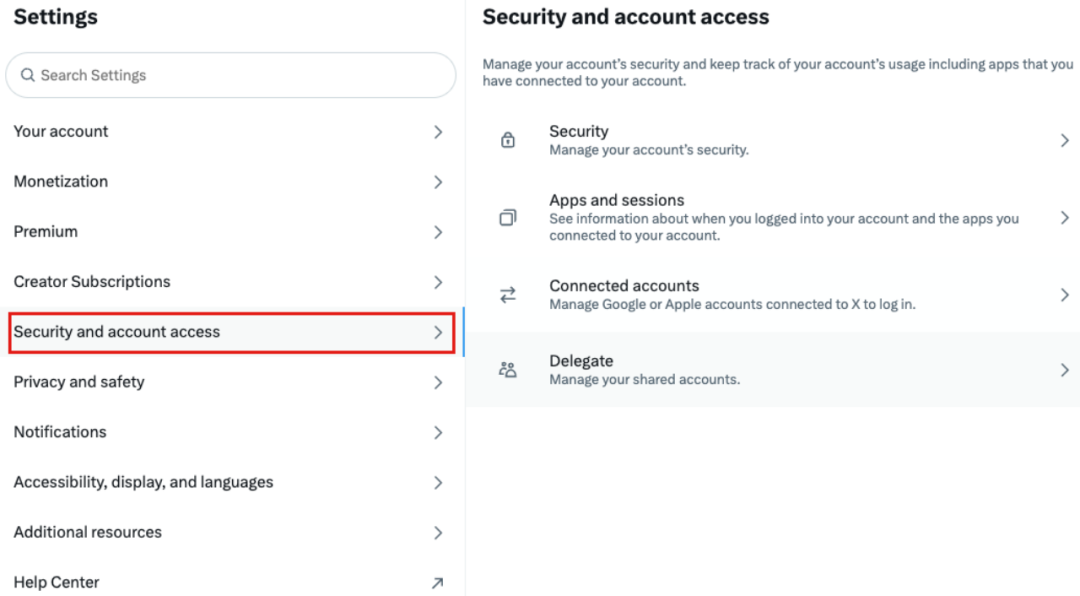

Une fois dans l'onglet « Settings », sélectionnez « Security and account access » pour gérer la sécurité et les accès autorisés à votre compte.

Vérifier les applications autorisées

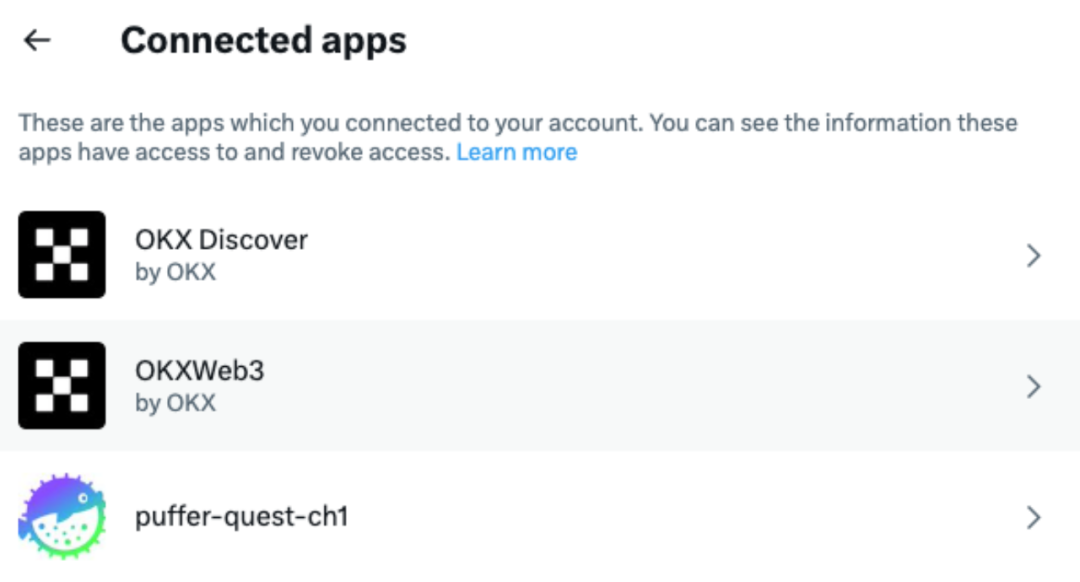

De nombreuses attaques de phishing exploitent le fait que les utilisateurs cliquent accidentellement sur des liens leur demandant d’autoriser une application, ce qui cède aux pirates le droit de publier des tweets à partir du compte, utilisé ensuite pour diffuser des messages frauduleux.

Méthode d'audit : allez dans « Apps and sessions » pour voir quelles applications ont reçu des autorisations. Comme illustré ci-dessous, le compte de démonstration a autorisé trois applications.

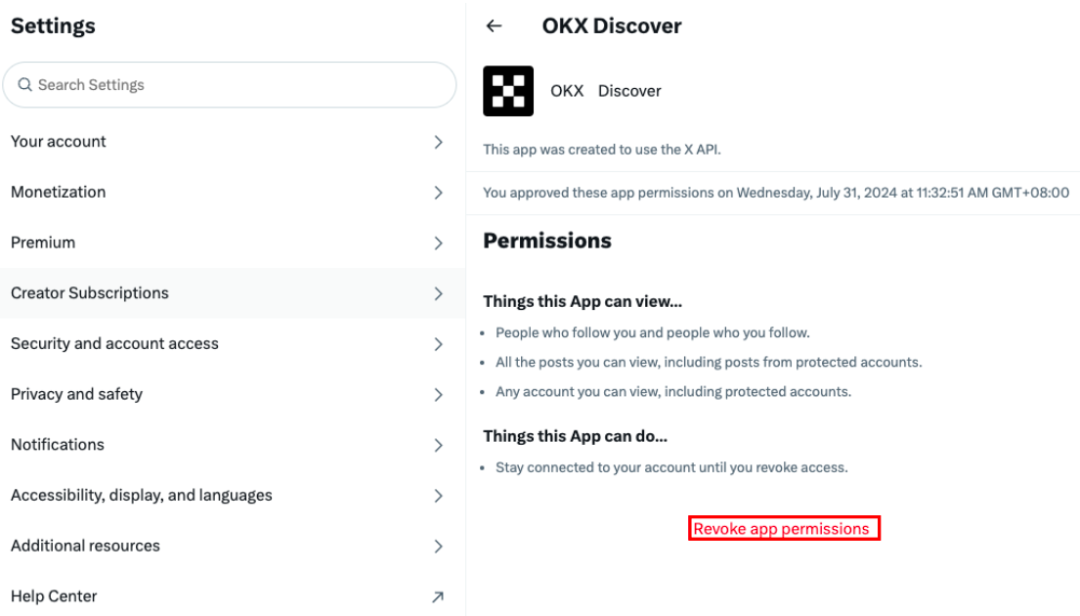

En sélectionnant une application spécifique, vous pouvez voir les permissions accordées et utiliser l'option « Revoke app permissions » pour retirer ces autorisations.

Vérifier les délégations

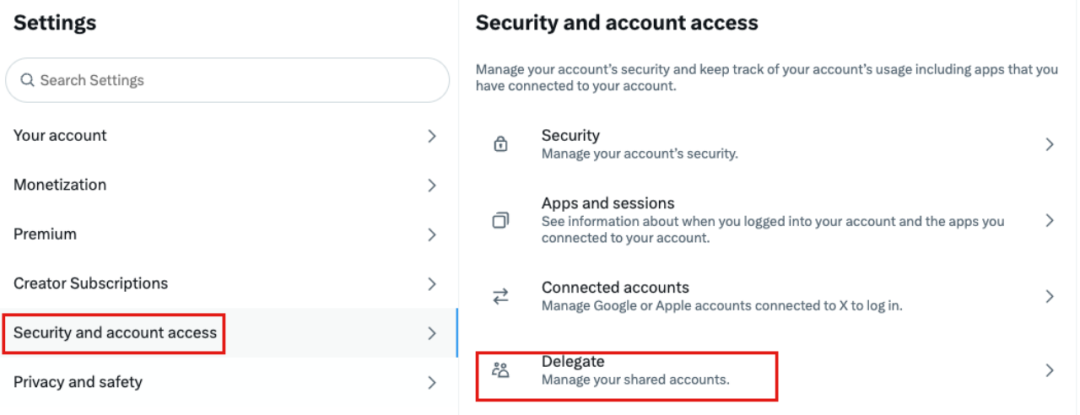

Méthode d'audit : Settings → Security and account access → Delegate

Si vous constatez que votre compte permet l'invitation de gestionnaires, accédez à « Members you've delegated » pour vérifier quels comptes ont partagé vos droits. Dès que cette fonction n'est plus nécessaire, annulez immédiatement la délégation.

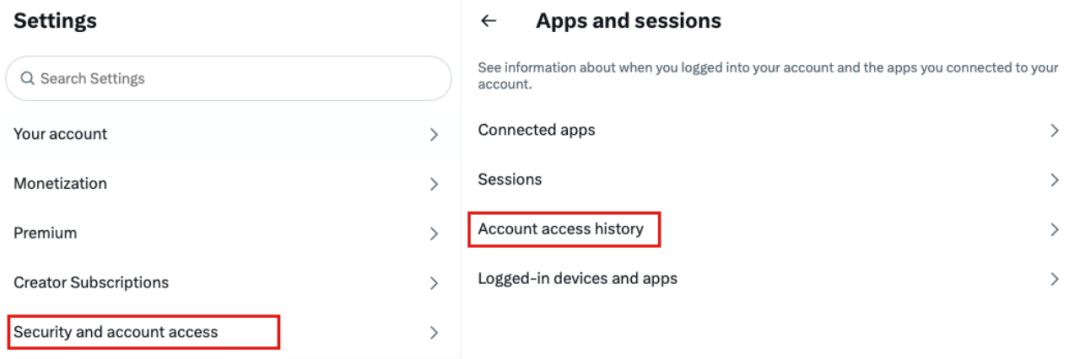

Vérifier les journaux de connexion suspects

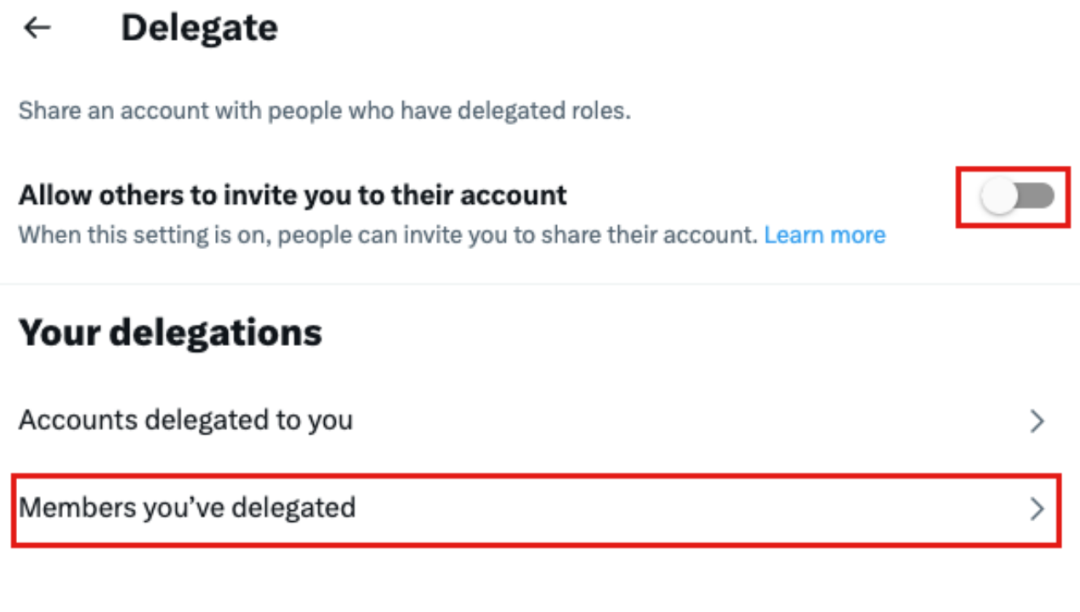

Si vous soupçonnez une intrusion malveillante, vous pouvez examiner les journaux de connexion pour repérer les connexions anormales en fonction de l’appareil, de la date et du lieu.

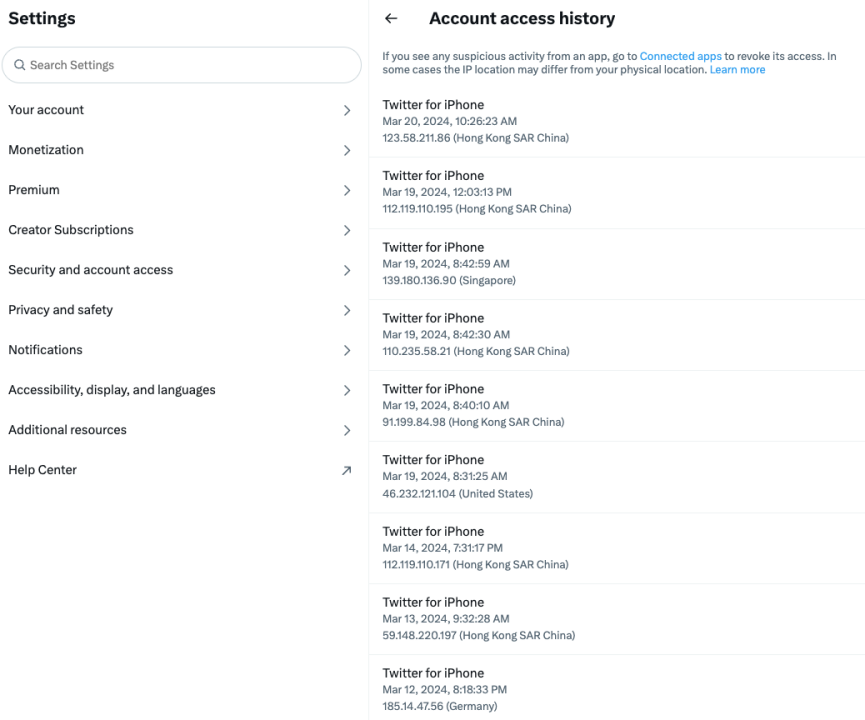

Méthode d'audit : Settings → Security and account access → Apps and sessions → Account access history

Comme illustré ci-dessous, l'accès à « Account access history » permet de visualiser le modèle de l'appareil, la date de connexion, l’adresse IP et la région géographique. Toute information suspecte indique probablement que votre compte a été compromis.

Vérifier les appareils connectés

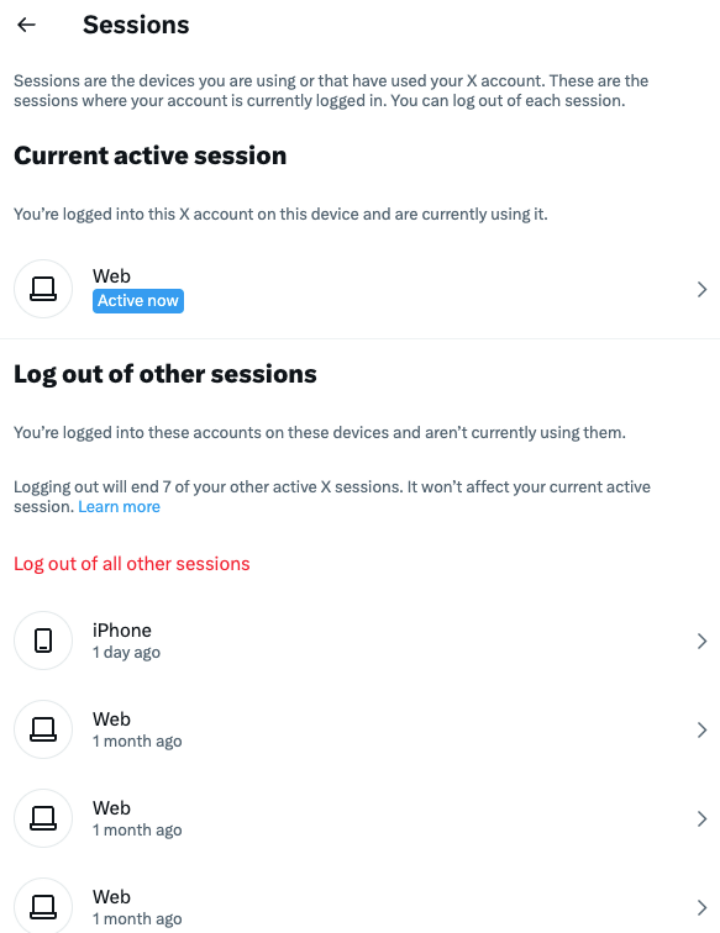

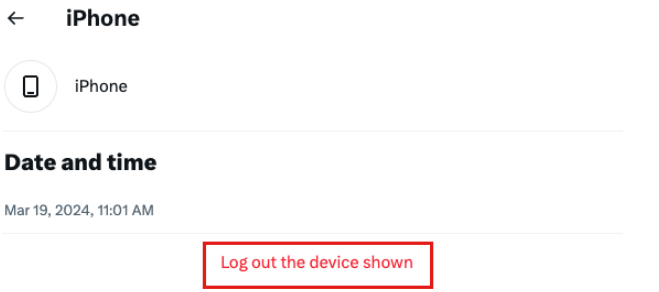

Si votre compte X a été piraté et qu'une connexion malveillante est détectée, vous pouvez consulter les appareils actuellement connectés et forcer la déconnexion de ceux qui sont suspects.

Méthode d'audit : sélectionnez « Log out the device shown » pour déconnecter le compte d’un appareil spécifique.

Paramètres de sécurité

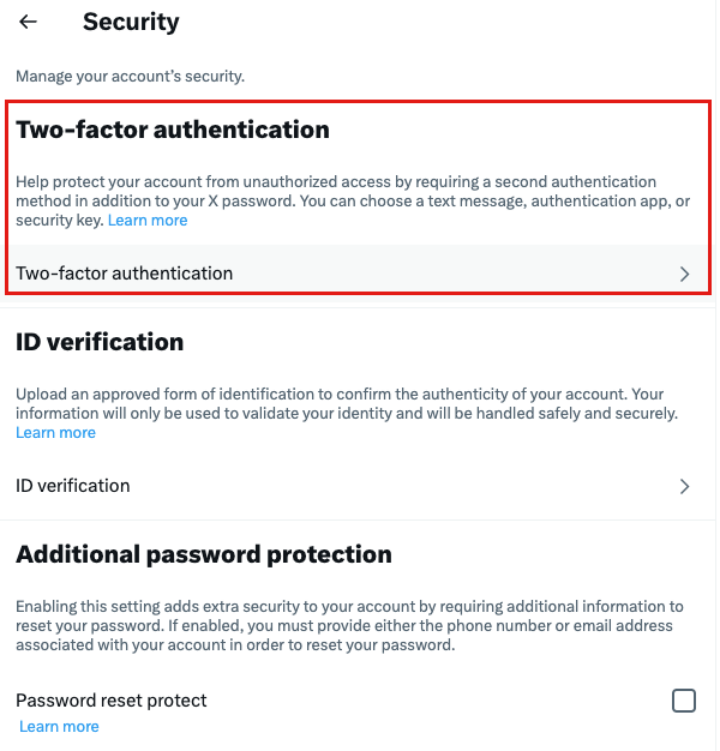

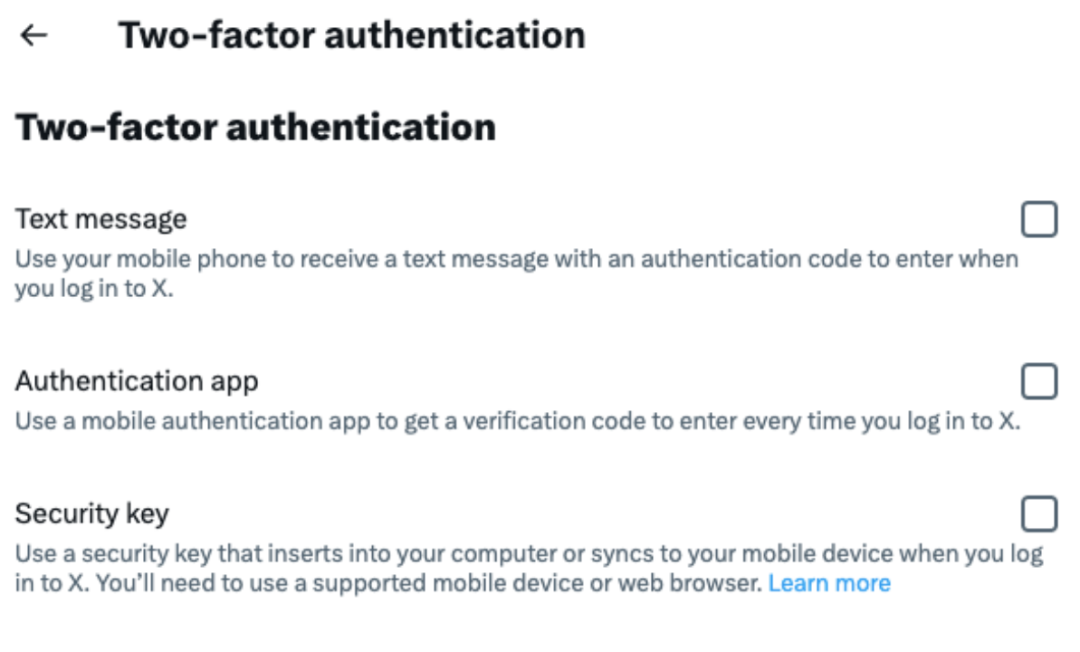

Authentification à deux facteurs (2FA)

Activer l'authentification à deux facteurs (2FA) ajoute une couche de sécurité supplémentaire, réduisant ainsi le risque de perte totale de contrôle du compte en cas de fuite du mot de passe.

Configuration : Settings → Security and account access → Security → Two-factor authentication

Vous pouvez configurer différents types de 2FA pour renforcer la sécurité de votre compte : code SMS, application d’authentification ou clé de sécurité physique.

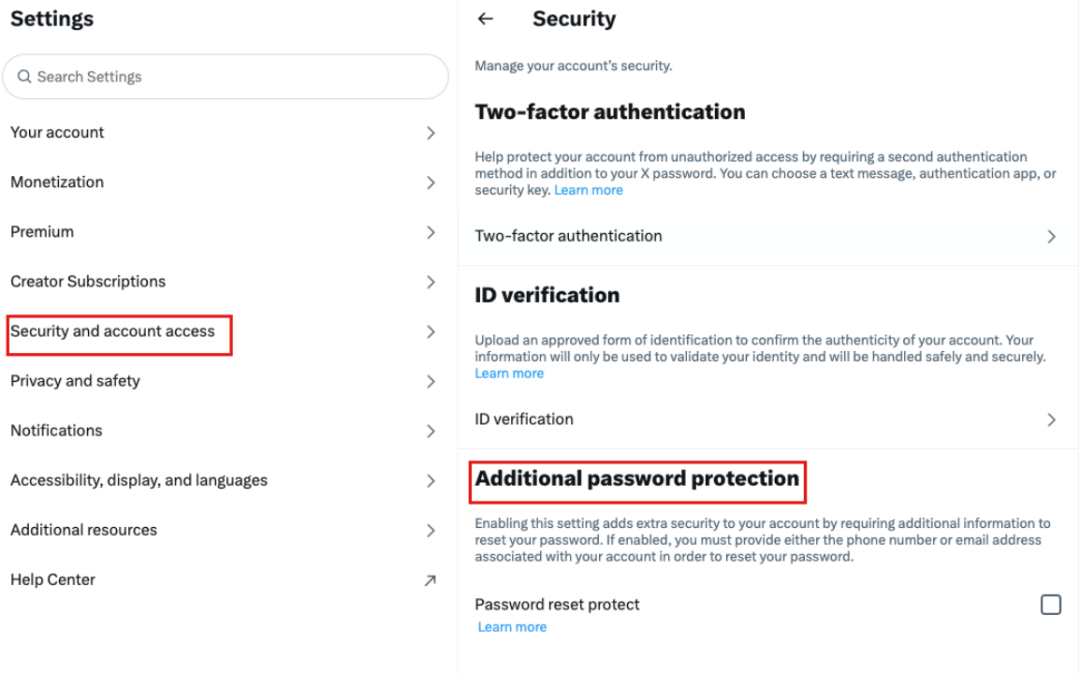

Protection par mot de passe supplémentaire

Outre le mot de passe du compte et la 2FA, vous pouvez activer une protection par mot de passe supplémentaire pour renforcer davantage la sécurité de votre compte X.

Configuration : Settings → Security and account access → Security → Additional password protection

Conclusion

Vérifier régulièrement les applications autorisées et les activités de connexion est essentiel pour garantir la sécurité de votre compte. L’équipe de sécurité SlowMist recommande vivement aux utilisateurs d’effectuer périodiquement un audit complet des autorisations de leur compte X afin de renforcer sa sécurité et réduire les risques d’attaques par des hackers. En cas de piratage avéré, agissez immédiatement : changez votre mot de passe, effectuez un audit des autorisations, révoquez celles qui semblent suspectes, et renforcez les paramètres de sécurité de votre compte.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News