Lazarus 盯上 macOS:一個假 Zoom 鏈接,試圖掏空加密企業的高管

TechFlow Selected深潮精選

Lazarus 盯上 macOS:一個假 Zoom 鏈接,試圖掏空加密企業的高管

Lazarus 正是 2025 年 Bybit 14 億美元被盜事件的幕後黑手。

作者: Zoltan Vardai

編譯: 深潮 TechFlow

深潮導讀: 安全研究人員發現朝鮮黑客組織 Lazarus 正在用一套名為「Mach-O Man」的新型 macOS 惡意軟件,通過偽造的 Zoom 和 Google Meet 會議鏈接,對加密公司和傳統金融企業的高管發起攻擊。受害者被誘導執行命令後,惡意軟件會在後臺竊取瀏覽器憑證、Keychain 密碼等敏感數據,最後通過 Telegram 外傳。Lazarus 正是 2025 年 Bybit 14 億美元被盜事件的幕後黑手。

安全研究人員將一個新的 macOS 惡意軟件活動與 Lazarus Group 掛鉤。Lazarus 是朝鮮關聯的黑客組織,加密行業幾起最大的盜竊案都出自他們之手。

威脅情報公司 BCA Ltd 創始人、攻擊安全專家 Mauro Eldritch 週二披露了這個名為「Mach-O Man」的新型惡意軟件工具包。它通過 ClickFix 社會工程手段傳播,目標覆蓋傳統企業和加密公司。

攻擊路徑:假 Zoom 會議 → 後臺裝馬

具體手法是這樣的:受害者被引誘加入一個偽造的 Zoom 或 Google Meet 視頻通話,頁面會提示你執行一段命令。一旦執行,惡意軟件就在後臺完成下載,繞過傳統安全控制,不觸發任何告警,直接拿到你的憑證和企業系統權限。

Eldritch 在週二發佈的報告中指出,這次攻擊可能導致賬戶接管、未授權的基礎設施訪問、資金損失和關鍵數據洩露。Lazarus 的攻擊範圍已經擴大到加密原生公司之外。

Lazarus Group 是多起史上最大加密貨幣黑客事件的主要嫌疑人,包括 2025 年 Bybit 交易所被盜 14 億美元,至今仍是行業最大的單次盜竊。

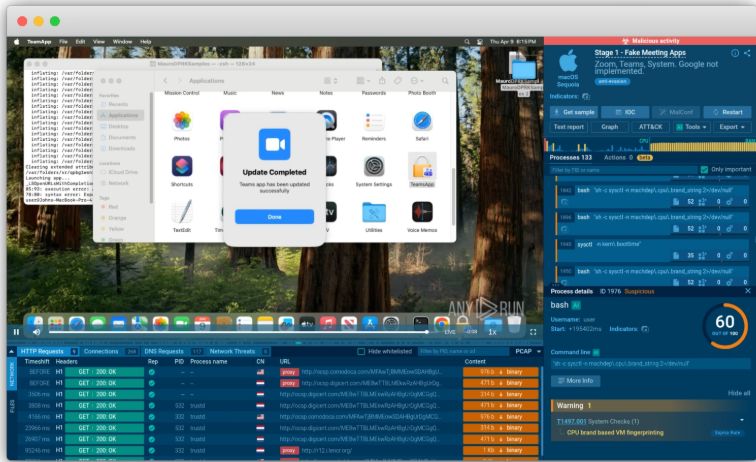

圖注:偽造的 Mach-O Man 工具包應用程序界面

來源:ANY.RUN

最終目標:竊取瀏覽器和 Keychain 中的一切

攻擊鏈的最後階段是一個竊密程序(stealer),專門提取瀏覽器擴展數據、已保存的瀏覽器憑證、Cookies、macOS Keychain 條目以及其他敏感信息。

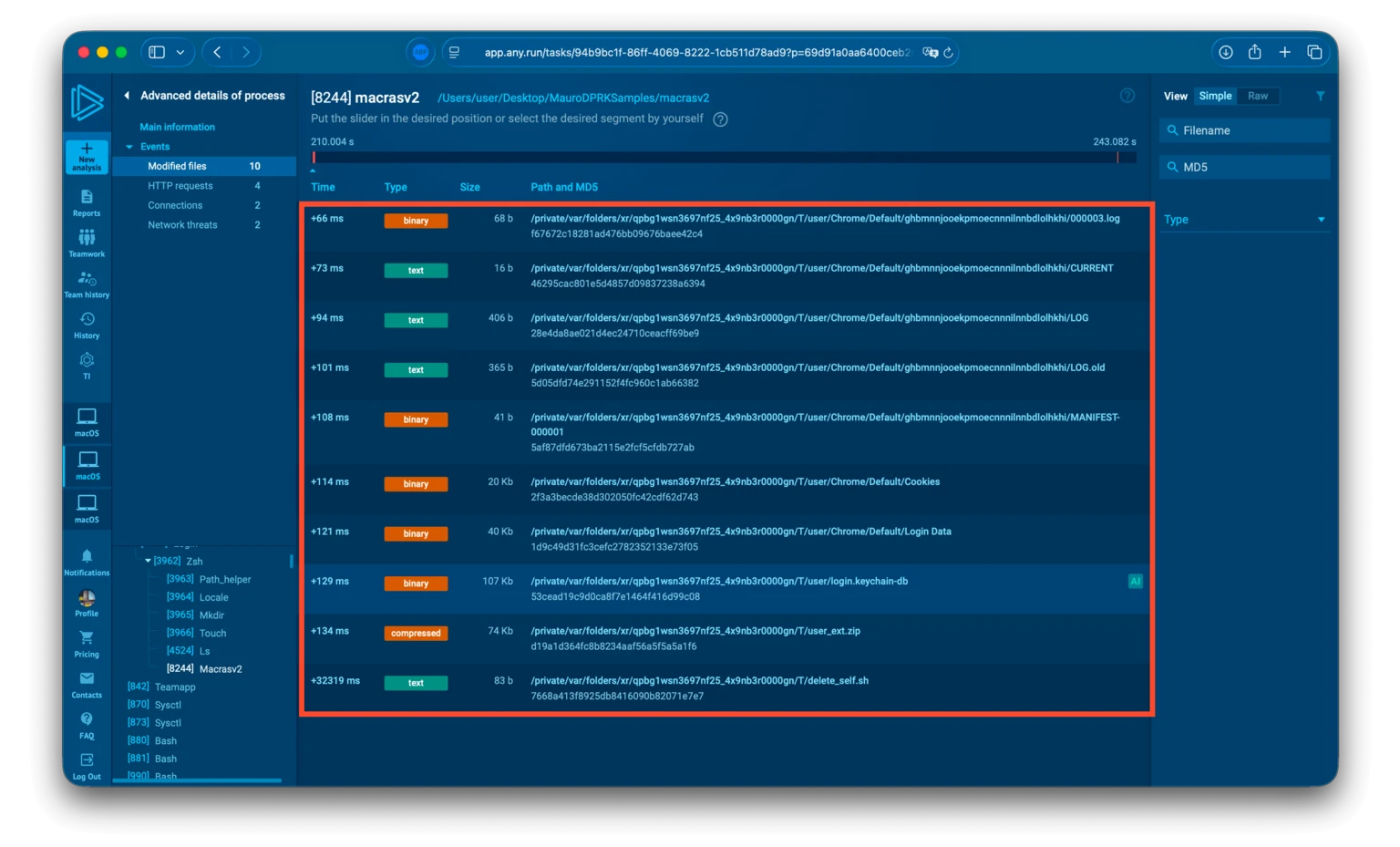

圖注:竊密程序的最終部署目錄結構

來源:ANY.RUN

數據收集完成後,惡意軟件會把所有東西打包成 zip 文件,通過 Telegram 發送給攻擊者。最後,惡意軟件的自毀腳本會用系統的 rm 命令刪除整個工具包,這個命令會跳過用戶確認和權限檢查,直接強制刪除文件,不留痕跡。

這個新型惡意軟件工具包是由安全專家通過 ANY.RUN 的雲端 macOS 惡意軟件沙箱分析能力重建還原的。

朝鮮黑客攻擊面持續擴大

今年 4 月早些時候,朝鮮黑客利用 AI 驅動的社會工程手段,從加密錢包 Zerion 竊取了約 10 萬美元資金。攻擊者獲取了部分團隊成員的已登錄會話、憑證和公司私鑰。

此外,CZ 近期也發出警告,安全團隊「SEAL」發現了 60 名與朝鮮有關的偽裝 IT 工作者滲透進加密公司。

朝鮮對加密行業的滲透已經不只是「黑客攻擊」這麼簡單。從偽裝身份入職到 AI 社工再到定製化惡意軟件,攻擊面在持續擴大。macOS 用戶一直被認為相對安全,但 Lazarus 顯然不這麼想。

歡迎加入深潮 TechFlow 官方社群

Telegram 訂閱群:https://t.me/TechFlowDaily

Twitter 官方帳號:https://x.com/TechFlowPost

Twitter 英文帳號:https://x.com/BlockFlow_News