Báo cáo an toàn Q3 tiết lộ | Tổng thiệt hại trên toàn mạng lưới blockchain lên tới 740 triệu USD, gần 50% xuất phát từ bẫy lừa đảo钓鱼

Tuyển chọn TechFlowTuyển chọn TechFlow

Báo cáo an toàn Q3 tiết lộ | Tổng thiệt hại trên toàn mạng lưới blockchain lên tới 740 triệu USD, gần 50% xuất phát từ bẫy lừa đảo钓鱼

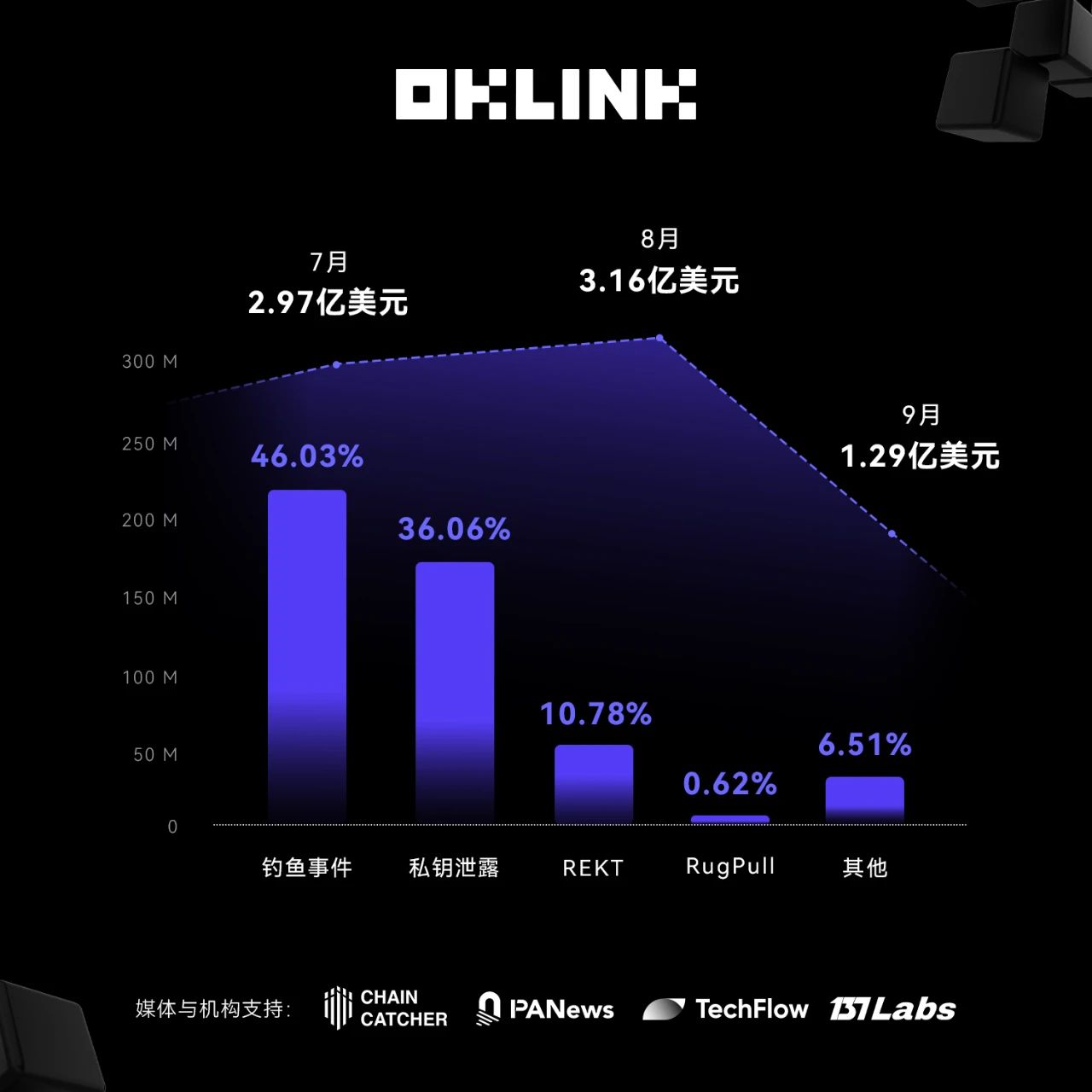

Trong quý 3 năm 2024, tổng thiệt hại tích lũy trên toàn mạng lưới blockchain vào khoảng 743 triệu USD, tăng 58% so với quý trước. Đã xảy ra 110 sự kiện tấn công chính, trong đó có 61 vụ lừa đảo và giả mạo (phishing), gây thiệt hại 340 triệu USD, chiếm 46,03% tổng thiệt hại.

Trong quý 3 năm 2024, tổn thất tích lũy trên toàn mạng lưới blockchain vào khoảng 743 triệu USD, tăng 58% so với quý trước. Đã xảy ra 110 sự kiện tấn công chính, trong đó có tổng cộng 61 vụ lừa đảo và钓鱼 (lừa đảo trực tuyến), gây thiệt hại 340 triệu USD, chiếm 46,03% tổng tổn thất.

Theo thống kê dữ liệu từ OKLink, tổn thất do rò rỉ khóa riêng lên tới khoảng 270 triệu USD, chiếm 36,06%. Các sự cố REKT gây thiệt hại khoảng 80,42 triệu USD, chiếm 10,78%. Các sự cố RugPull gây thiệt hại khoảng 4,61 triệu USD, chiếm 0,62%.

Trong tháng 7 và tháng 8, mỗi tháng đều chứng kiến tổn thất lớn khoảng 300 triệu USD. Đến tháng 9, tổng tổn thất giảm mạnh 57%, tuy nhiên các nguy cơ an ninh như tấn công phishing và rò rỉ khóa riêng vẫn còn hiện hữu. Những sự kiện an ninh này mang tính ngẫu nhiên cao, tạo thành mối đe dọa không thể xem nhẹ. OKLink nhắc nhở mọi người cần nâng cao ý thức phòng ngừa an ninh, không nên tin tưởng bất kỳ yêu cầu ký nào chưa được xác minh, đặc biệt khi ủy quyền “Permit” hoặc thực hiện chuyển tiền, cần phải xác minh tính xác thực của chữ ký.

Đồng thời, hãy bảo quản cẩn thận khóa riêng và cụm từ khôi phục của bạn, tuyệt đối không tiết lộ cho bất kỳ ai, cũng không nên lưu bằng cách chụp màn hình hay lưu trữ trên các thiết bị không an toàn.

Sự kiện an ninh lớn nhất - Lừa đảo钓鱼

Ngày 19 tháng 8, một nạn nhân tiềm năng bị mất khoảng 4.064 BTC, tương đương giá trị khoảng 238 triệu USD, nghi ngờ do bị tấn công钓鱼. Số tiền lớn này đã nhanh chóng được chuyển qua nhiều nền tảng như ThorChain, eXch, Kucoin, ChangeNow, Railgun và Avalanche Bridge với các thao tác phức tạp.

Sự kiện an ninh lớn nhất - Rò rỉ khóa riêng

Ngày 18 tháng 7, sàn giao dịch WazirX bị rò rỉ khóa riêng ví đa ký, dẫn đến tổn thất khoảng 235 triệu USD.

Sự kiện an ninh lớn nhất - REKT

Ngày 3 tháng 9, Penpie bị tấn công do lỗ hổng tái nhập (reentrancy) trong giao thức phần thưởng, gây tổn thất khoảng 27,34 triệu USD.

Sự kiện an ninh lớn nhất - RugPull

Ngày 21 tháng 7, ETHTrustFund thực hiện hành vi RugPull và đánh cắp khoảng 2 triệu USD tiền mã hóa trên chuỗi Base.

Phân tích trường hợp

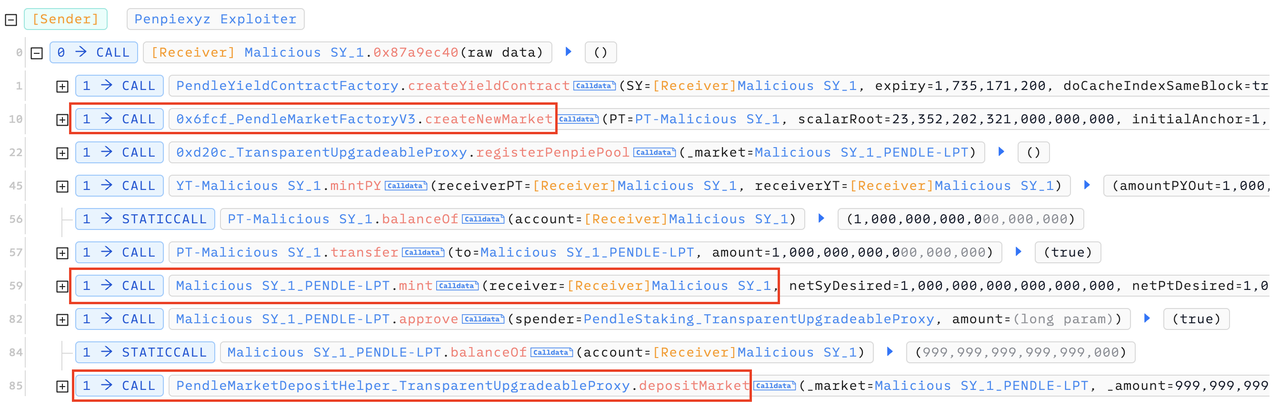

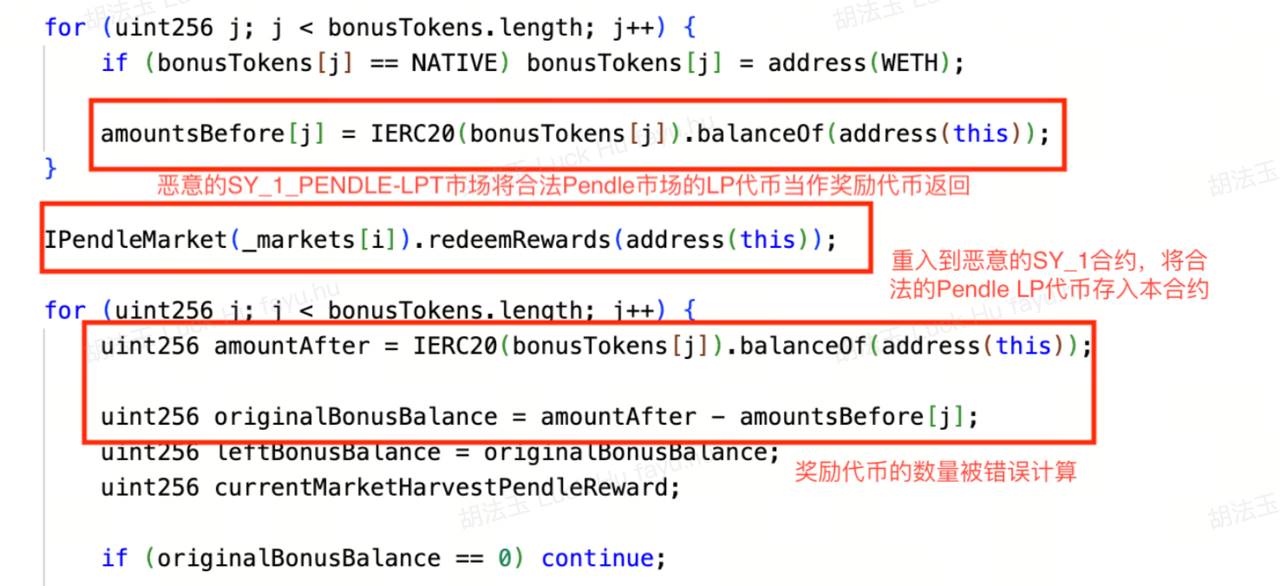

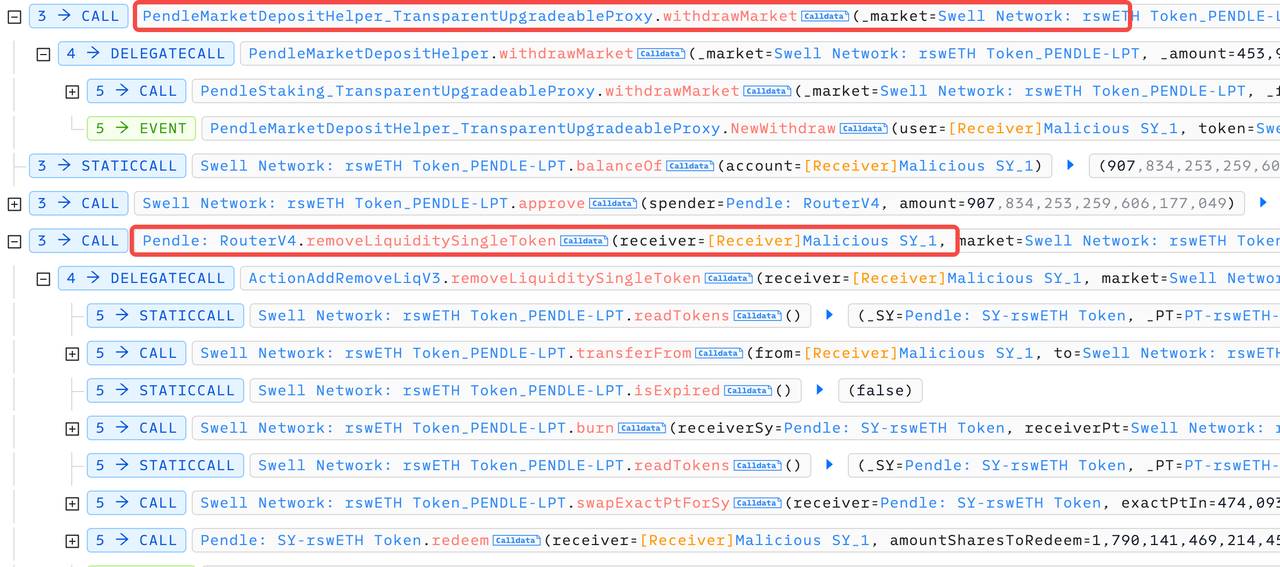

Ngày 3 tháng 9, hợp đồng Penpie bị tấn công tái nhập, tin tặc đã thêm thanh khoản trong giai đoạn tái nhập để giả mạo số lượng phần thưởng, từ đó rút được các token phần thưởng gốc trong hợp đồng. Tổn thất tài sản lên tới 27,34 triệu USD.

1. Tin tặc sử dụng hợp đồng token độc hại SY_1 để tạo thị trường SY_1_PENDLE-LPT độc hại trên giao thức Pendle. Sau đó, tin tặc dùng thị trường SY_1_PENDLE-LPT độc hại này để tạo bể thế chấp mới trên Penpie và gửi một lượng lớn token SY_1_PENDLE-LPT vào bể này;

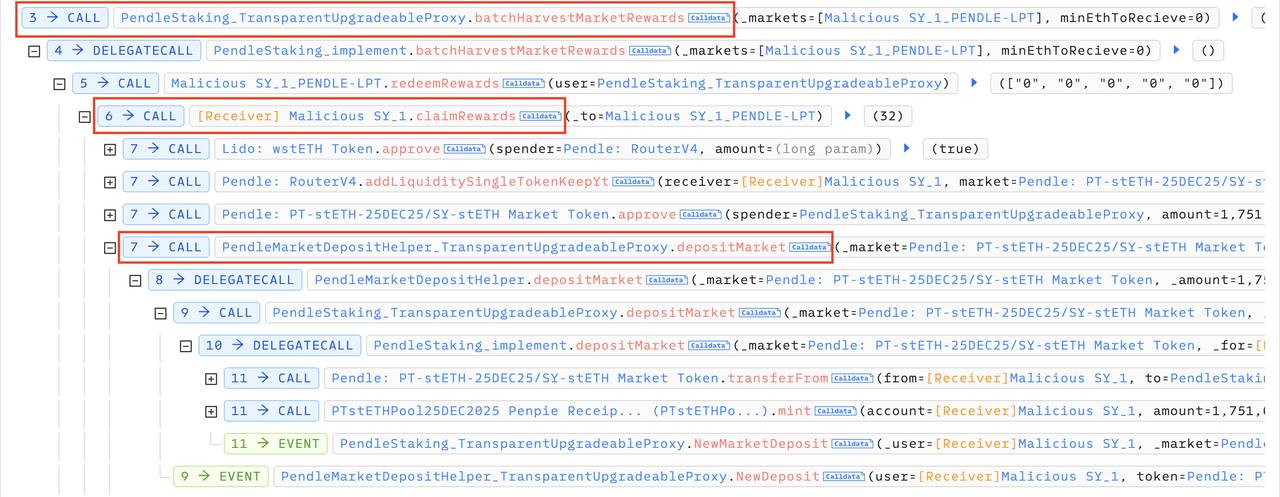

2. Tin tặc dùng flash loan để vay một lượng lớn token wstETH, sUSDe, egETH và rswETH, sau đó gửi vào hợp đồng token SY_1, làm cho số token này trông giống như phần thưởng do hợp đồng SY_1 tạo ra. Tiếp theo, gọi hàm Penpie.batchHarvestMarketRewards, hàm này sẽ kích hoạt hàm claimRewards của hợp đồng token SY_1, với mục đích nhận token phần thưởng từ hợp đồng SY_1;

3. Tuy nhiên, trong hàm claimRewards của token SY_1, tin tặc lợi dụng lỗ hổng tái nhập của giao thức Penpie để gửi các token wstETH, sUSDe, egETH và rswETH thu được từ flash loan vào các thị trường Pendle tương ứng, rồi gửi các token LP nhận được vào giao thức Penpie.

Do thao tác này diễn ra trong quá trình gọi hàm Penpie.batchHarvestMarketRewards, Penpie đã sai lầm khi coi các token vừa gửi vào là phần thưởng, và gửi số lượng token phần thưởng sai lệch này tới hợp đồng RewardDistributor. Vì tin tặc là người duy nhất gửi tiền vào thị trường Pendle độc hại này, nên tin tặc có thể nhận toàn bộ phần thưởng;

4. Cuối cùng, tin tặc rút toàn bộ token Pendle-LP từ Penpie, sau đó rút các token wstETH, sUSDe, egETH và rswETH từ Pendle và hoàn trả khoản flash loan.

Mẹo nhỏ từ OKLink

OKLink nhắc nhở người dùng khi thực hiện thao tác trên chuỗi, hãy kiểm tra kỹ địa chỉ, tránh tổn thất do địa chỉ bị thay đổi. Nên định kỳ kiểm tra và hủy bỏ các ủy quyền hợp đồng không còn sử dụng để ngăn chặn việc bị lạm dụng bởi các hợp đồng độc hại. Hãy tận dụng hợp lý các công cụ trên chuỗi để đảm bảo an toàn thao tác. OKLink cung cấp các chức năng như tra cứu ủy quyền token, giám sát địa chỉ, so sánh hợp đồng, giúp dễ dàng quản lý ủy quyền token và kiểm soát rủi ro hợp đồng. Nhấp vào "Xem nguyên văn" ở góc dưới bên trái cuối bài để trải nghiệm.

Hãy giữ thái độ lý trí trước các dự án lợi nhuận cao, đặc biệt là những dự án thiếu minh bạch hoặc không có báo cáo kiểm toán, cảnh giác tránh rơi vào bẫy RugPull và REKT.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News