Vụ trộm 250 triệu đô la tiền mã hóa: Lật mở chân tướng vụ cướp thế kỷ trong vòng một tháng

Tuyển chọn TechFlowTuyển chọn TechFlow

Vụ trộm 250 triệu đô la tiền mã hóa: Lật mở chân tướng vụ cướp thế kỷ trong vòng một tháng

Xe hơi sang trọng, hóa đơn rượu 500.000 USD và một vụ bắt cóc bí ẩn bất thành.

Bài viết:Mitch Moxley

Dịch: zhouzhou, BlockBeats

Chú thích biên tập: Bài viết này kể về một vụ án hình sự phát sinh từ vụ trộm tiền mã hóa. ZachXBT đã lần theo lối sống xa hoa của nghi phạm Lam qua mạng xã hội và hỗ trợ cơ quan thực thi pháp luật điều tra. Lam cùng các đồng phạm khác đã sử dụng các phương thức rửa tiền phức tạp, nhưng cuối cùng bị bắt giữ dưới sự truy tìm của cảnh sát. Đồng thời, một vụ bắt cóc khác cũng liên quan đến băng nhóm tội phạm này, liên quan đến nhiều nam giới tại Florida. Vụ án tiết lộ xu hướng tội phạm mạng ngày càng chuyển sang các hành vi phạm tội bạo lực trong thế giới thực. Cuối cùng, cảnh sát đã thành công thu hồi lại số bitcoin bị đánh cắp và các bằng chứng liên quan.

Dưới đây là nội dung nguyên bản (để thuận tiện cho việc đọc hiểu, nội dung gốc đã được chỉnh sửa đôi chút):

Chiều ngày 25 tháng 8 năm 2024, giữa cái nóng oi bức, Sushil và Radhika Chetal đang xem nhà tại một khu dân cư cao cấp ở Danbury, Connecticut. Khu vực này có bãi cỏ được cắt tỉa gọn gàng và hồ bơi được sưởi ấm. Sushil là Phó Giám đốc chi nhánh New York của Morgan Stanley, lúc đó đang lái chiếc Lamborghini Urus màu xám mờ mới tậu, mẫu SUV này có giá khởi điểm khoảng 240.000 USD.

Khi họ rẽ vào một ngã tư, một chiếc Honda Civic màu trắng bất ngờ đâm vào phía sau chiếc Lamborghini. Đồng thời, một chiếc xe tải Ram ProMaster màu trắng cũng cắt đầu, chặn đường đi của cặp vợ chồng Chetal. Theo hồ sơ tố tụng hình sự được nộp sau đó, sáu người đàn ông mặc đồ đen, đeo mặt nạ đã xuống xe, kéo hai vợ chồng Chetal ra khỏi xe và đẩy họ về phía cửa bên hông chiếc xe tải.

Khi Sushil chống cự, những kẻ tấn công dùng gậy bóng chày đánh anh và đe dọa giết anh. Chúng dùng băng keo trói tay chân hai người, buộc Radhika nằm sấp xuống đất, cảnh báo bà không được nhìn họ, dù bà đang khó thở vì bệnh hen suyễn và van xin. Chúng cũng dùng băng keo dán kín mặt Sushil và tiếp tục dùng gậy bóng chày đánh anh khi chiếc xe tải phóng đi.

Nhiều nhân chứng tận mắt chứng kiến vụ tấn công và gọi điện thoại 911 báo cảnh sát. Một trong số đó là một đặc vụ FBI đang nghỉ phép sống gần hiện trường, tình cờ có mặt tại đó. Ông đã theo dõi chiếc xe tải và chiếc Honda Civic, đồng thời cập nhật vị trí phương tiện cho cảnh sát. Đặc vụ FBI này còn ghi lại được một phần biển số xe.

Chẳng bao lâu sau, cảnh sát Danbury tìm thấy chiếc xe tải. Một xe tuần tra bật đèn hiệu cố gắng ngăn chặn, nhưng tài xế xe tải tăng tốc bỏ chạy, lao xuyên qua dòng xe cộ. Sau khoảng một dặm truy đuổi, tài xế lao khỏi đường và đâm vào lề. Bốn nghi phạm bỏ xe chạy trốn. Cảnh sát tìm thấy một trong số họ dưới một cây cầu, sau cuộc truy đuổi ngắn thì bắt giữ. Trong vài giờ tiếp theo, ba người còn lại cũng bị phát hiện và bắt giữ trong khu rừng gần đó. Đồng thời, cảnh sát tìm thấy cặp vợ chồng Chetal vẫn bị trói, đang hoảng loạn ở phía sau xe tải.

Ngày hôm đó, Trung sĩ thám tử Steve Castrovinci thuộc sở cảnh sát Danbury đang nghỉ phép, nhận được cuộc gọi từ chỉ huy ca trực thông báo về vụ việc. Ông nhớ lại, chỉ huy nói với ông: "Chúng tôi gặp một vụ bắt cóc, thật sự là bắt cóc." Castrovinci triệu tập vài thám tử để nắm tình hình, trên đường ghé qua hiện trường rồi vội đến đồn cảnh sát thẩm vấn các nghi phạm. Dựa trên thông tin do một nghi phạm bị bắt cung cấp, sáng hôm sau, tại một căn nhà Airbnb ở Roxbury cách Danbury 30 phút đi xe, cảnh sát đã tìm và bắt thêm hai nghi phạm nữa, đồng thời thu giữ chiếc Honda Civic màu trắng.

Với Castrovinci, đây là một vụ án bất thường và đầy kịch tính. Danbury là nơi giàu có và yên tĩnh, cảnh sát thỉnh thoảng xử lý các vụ bắt cóc, nhưng hầu như đều liên quan tranh chấp quyền nuôi con. Một vụ bắt cóc bạo lực giữa ban ngày như vậy là điều chưa từng nghe tới. Thậm chí kỳ lạ hơn, cơ quan chức năng phát hiện các nghi phạm—tuổi từ 18 đến 26—lại chuyên程 từ Miami đến Connecticut.

Họ còn thuê chiếc xe tải qua ứng dụng Turo. "Loại vụ án này, một cảnh sát cả đời có thể chỉ gặp một hoặc hai lần," Castrovinci, người có 20 năm kinh nghiệm thực thi pháp luật và từng làm việc 5 năm tại Sở cảnh sát New York, nói với tôi. "Đặc biệt ở nơi như chúng tôi, chuyện như vậy thực sự rất hiếm."

Trong vài tuần tiếp theo, cảnh sát hầu như không tiết lộ thông tin nào ra ngoài. Castrovinci và đội của ông tiếp tục cố gắng lắp ghép động cơ gây án. Rất khó tin rằng cặp vợ chồng Chetal trở thành mục tiêu vì chức vụ quản lý ngân hàng đầu tư của Sushil. Với tư cách Phó Giám đốc Morgan Stanley, mức lương của anh đáng mơ ước nhưng không phải là quá nổi bật ở Danbury. Nếu động cơ của bọn bắt cóc là tiền bạc, thì việc chúng bỏ lại chiếc Lamborghini của cặp vợ chồng Chetal (sau đó được phát hiện bị vứt trong rừng) là điều rất kỳ lạ. Tất cả các manh mối dường như đều không hợp lý.

Tuy nhiên, vài ngày sau vụ bắt cóc thất bại, Castrovinci cho biết đội của ông nhận được một tin mật từ FBI, khiến vụ án rẽ sang hướng hoàn toàn bất ngờ: vụ việc có thể liên quan đến một vụ trộm tiền mã hóa lớn, xảy ra chỉ một tuần trước khi vụ tấn công diễn ra.

Một nhóm thanh niên (trong đó có vài người quen nhau qua máy chủ Minecraft) bị tình nghi lấy cắp 250 triệu USD từ một nạn nhân bất cẩn, dẫn đến chuỗi sự kiện khó tin liên quan đến một nhóm tội phạm mạng gồm các thiếu niên, một số thám tử mạng độc lập theo dõi hành tung của họ, và nhiều cơ quan thực thi pháp luật. Giờ đây, tất cả dường như đã dẫn đến vụ bắt cóc cặp vợ chồng Chetal—thế giới tối tăm kỹ thuật số và nền văn hóa xung quanh nó đã tràn vào thế giới thực theo cách tàn khốc và chân thực nhất.

Chuỗi sự kiện này bắt đầu vài tuần trước, khi một người sống ở Washington D.C. bắt đầu nhận được thông báo đăng nhập tài khoản Google bất thường, cho thấy các lần đăng nhập này dường như đến từ nước ngoài. Sau đó, vào ngày 18 tháng 8, ông nhận được một cuộc gọi tự xưng là từ đội an ninh Google. Người gọi nói tài khoản email của ông đã bị xâm nhập. Cuộc gọi nghe rất thật—người này nắm rõ thông tin cá nhân của cư dân thủ đô. Người gọi yêu cầu ông xác minh một phần thông tin cá nhân qua điện thoại, nếu không tài khoản sẽ bị đóng, người đàn ông này đã làm theo.

Chỉ ít lâu sau khi kết thúc cuộc gọi với nhân viên Google giả mạo, cư dân Washington D.C. (danh tính được giấu trong hồ sơ tòa án liên bang) lại nhận được một cuộc gọi khác, người này tự xưng là đại diện bộ phận an ninh của sàn giao dịch tiền mã hóa nổi tiếng Gemini.

Tương tự, người gọi cũng nắm rõ thông tin cá nhân của ông và nói rằng tài khoản của ông trên Gemini (chứa khoảng 4,5 triệu USD tiền mã hóa) đã bị tin tặc tấn công, cần phải đặt lại xác thực hai yếu tố ngay lập tức và chuyển bitcoin trong tài khoản sang ví khác để đảm bảo an toàn tài sản.

Người trong điện thoại sau đó đề nghị chủ tài khoản tải xuống một chương trình có thể "tăng cường bảo mật". Người đàn ông đồng ý, nhưng không biết mình vừa tải một ứng dụng điều khiển từ xa, cho phép người gọi kiểm soát máy tính của ông—và do đó tiếp cận được một tài khoản tiền mã hóa khác, khiến tài sản của ông đối mặt với nguy cơ bị trộm lớn hơn nữa. Thực tế, cư dân Washington D.C. này là nhà đầu tư tiền mã hóa sớm, sở hữu tổng cộng hơn 4.100 bitcoin. Mười năm trước, số bitcoin này trị giá khoảng một triệu USD; nhưng vào ngày hôm đó, giá trị thị trường của chúng vượt quá 243 triệu USD.

Lĩnh vực tiền mã hóa tồn tại một nghịch lý cốt lõi: mặc dù người sở hữu tiền thường ẩn danh, mọi giao dịch đều được ghi lại công khai trên một sổ cái gọi là blockchain. Điều này có nghĩa là, một khi tiền được chuyển đi, ai cũng có thể thấy. Nghịch lý này đã tạo ra một lớp điều tra viên mới, chuyên theo dõi các giao dịch khả nghi trên blockchain. Nổi bật nhất trong số này là ZachXBT, một điều tra viên tội phạm tiền mã hóa độc lập.

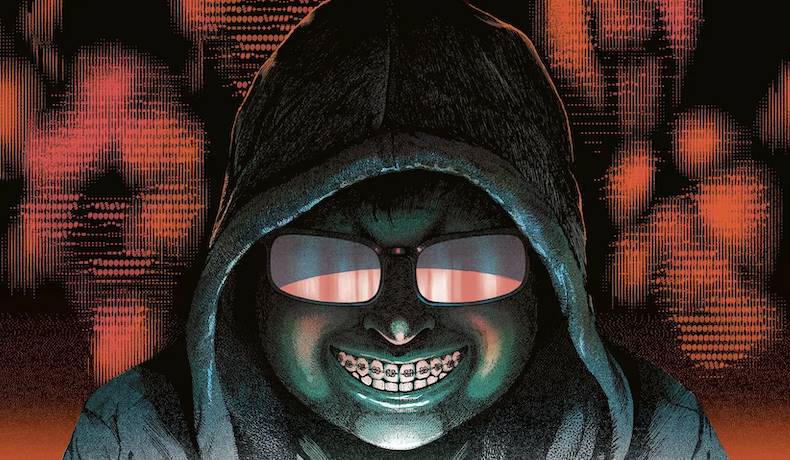

Trong thế giới tiền mã hóa, ZachXBT là một nhân vật nổi tiếng nhưng hành tung bí ẩn. Anh thường đăng các bài điều tra dài trên X (trước đây là Twitter), phanh phui những người bị tình nghi hành vi sai trái, đôi khi thậm chí nêu tên trực tiếp. Anh có khoảng 850.000 người theo dõi trên nền tảng này. Anh cũng thường chia sẻ kết quả điều tra của mình với cơ quan thực thi pháp luật. Tạp chí Wired gọi anh là "điều tra viên tội phạm tiền mã hóa độc lập năng động nhất thế giới". Anh chưa bao giờ tiết lộ danh tính thật trên mạng.

Chỉ vài phút sau khi tài sản tiền mã hóa của cư dân Washington D.C. bị rút sạch, ZachXBT đang ở sân bay chuẩn bị lên máy bay, bỗng nhiên nhận được thông báo cảnh báo giao dịch bất thường trên điện thoại. Các điều tra viên tiền mã hóa thường sử dụng công cụ giám sát luồng tiền mã hóa toàn cầu và thiết lập cảnh báo cho các tình huống cụ thể, ví dụ như giao dịch vượt 100.000 USD và đi qua các sàn giao dịch có biện pháp bảo mật cực kỳ lỏng lẻo.

Lúc đầu, cảnh báo ban đầu là một giao dịch sáu chữ số, sau đó số tiền liên tục tăng lên, đỉnh điểm đạt 2 triệu USD. Sau khi qua cổng kiểm tra an ninh, ZachXBT tìm chỗ ngồi, mở máy tính xách tay và bắt đầu truy vết giao dịch, cuối cùng truy ngược đến một ví chứa khoảng 240 triệu USD tiền mã hóa. Một số bitcoin thậm chí có thể truy ngược đến năm 2012. "Lúc đó tôi đã cảm thấy có gì đó không ổn," anh nói với tôi. "Tại sao một người giữ bitcoin suốt nhiều năm như vậy lại dùng các dịch vụ đáng ngờ, vốn thường lưu thông tiền bất hợp pháp?"

Anh sau đó thêm địa chỉ ví liên quan đến các giao dịch này vào danh sách theo dõi của mình, rồi lên máy bay. Ngay khi kết nối Wi-Fi khoang hạng, các cảnh báo giao dịch tiếp tục đổ về. Suốt cả ngày, số bitcoin từ ví khổng lồ đó liên tục được rút tiền mặt qua hơn 15 nền tảng dịch vụ mã hóa phí cao.

Sau khi hạ cánh, ZachXBT liên hệ với vài đồng nghiệp chuyên điều tra các vụ trộm tiền mã hóa. Một trong số đó là Josh Cooper-Duckett, trưởng nhóm điều tra của Cryptoforensic Investigators. Công ty này là một trong số ngày càng nhiều tổ chức độc lập chuyên truy tìm trộm cắp và gian lận tiền mã hóa, đồng thời hỗ trợ cơ quan thực thi pháp luật thu hồi tài sản cho nạn nhân. Cooper-Duckett, 26 tuổi, đến từ London, từ nhỏ đã quan tâm đến tiền mã hóa. Sau ba năm rưỡi làm cố vấn an ninh tại Deloitte, anh bắt đầu chuyên điều tra các vụ trộm tiền mã hóa, đặc biệt là những vụ thiệt hại ít nhất 100.000 USD—và hiện nay, các vụ như vậy rất phổ biến.

ZachXBT kể cho Cooper-Duckett và các điều tra viên khác về những gì anh phát hiện, tất cả đều cho rằng việc rút sạch ví trị giá gần 250 triệu USD là hành vi cực kỳ khả nghi. "Một người sở hữu nhiều tiền như vậy sẽ không thể nào một buổi sáng cuối tuần tỉnh dậy rồi quyết định: 'Tôi sẽ chuyển tiền thành nhiều đợt đến hàng loạt sàn giao dịch, rồi đổi sang Monero và Ethereum'—người bình thường sẽ không làm vậy."

Nhóm điều tra tiền mã hóa liền liên hệ các sàn giao dịch và nền tảng dịch vụ liên quan, thông báo tiền này là bị đánh cắp, hy vọng họ có thể đóng băng tài sản và phối hợp điều tra với cảnh sát. Một số nền tảng hợp tác, nhưng cũng có những nền tảng không. "Tình hình lúc đó giống như trò chơi đánh bập bênh," Cooper-Duckett nói. "Họ liên tục thử chuyển tiền đến các sàn giao dịch và nền tảng dịch vụ khác nhau, xem bên nào thành công trong việc rửa tiền. Dù sao thì, họ đang cố rửa 240 triệu USD, đó là một con số khổng lồ."

Đồng thời, ZachXBT cũng cảnh báo người theo dõi trên X của mình: "Khoảng bảy giờ trước, một giao dịch khả nghi xảy ra, tài khoản của nạn nhân khả năng bị mất 4.064 bitcoin (khoảng 238 triệu USD)." Anh viết. Số tiền sau đó chảy vào các nền tảng mã hóa như THORChain, eXch, KuCoin, ChangeNOW, RAILGUN và Avalanche Bridge.

ZachXBT còn nhận thấy, nạn nhân trước đó đã nhận được khoản bồi thường phá sản từ công ty Genesis. Genesis là một nền tảng cho vay, đã nộp đơn phá sản vào năm 2023 do vụ sụp đổ FTX của Sam Bankman-Fried.

Thông qua mạng lưới quan hệ, ZachXBT cuối cùng đã liên hệ được với nạn nhân qua email. Cư dân Washington D.C. bàng hoàng sau đó đã thuê ZachXBT, Cryptoforensic Investigators và một công ty điều tra tiền mã hóa khác để giúp truy tìm tài sản bị mất.

Cùng ngày, anh cũng gửi đơn khiếu nại đến Trung tâm Báo cáo Tội phạm Internet (IC3) của Cục Điều tra Liên bang (F.B.I.), ZachXBT cũng lập tức liên hệ các mối quan hệ của mình trong cơ quan thực thi pháp luật. (Cục Điều tra Liên bang và Bộ Tư pháp đều từ chối phỏng vấn về vụ việc này.)

Tốc độ gia tăng các vụ trộm tiền mã hóa đã khiến các điều tra viên liên bang quá tải. Theo báo cáo mới nhất, Trung tâm Báo cáo Tội phạm Internet (IC3) đã nhận hơn 69.000 đơn khiếu nại liên quan đến gian lận tài chính tiền mã hóa trong năm 2023, tổng thiệt hại vượt quá 5,6 tỷ USD, tăng 45% so với năm 2022.

Mặc dù các khiếu nại liên quan đến tiền mã hóa chỉ chiếm 10% tổng số vụ gian lận tài chính, nhưng tổn thất do chúng gây ra lại chiếm gần một nửa tổng số. Báo cáo chỉ ra rằng đặc tính phi tập trung, giao dịch không thể đảo ngược và khả năng chuyển tiền toàn cầu của tiền mã hóa khiến chúng cực kỳ hấp dẫn với tội phạm, đồng thời gây khó khăn lớn cho Cục Điều tra Liên bang (F.B.I.) trong việc thu hồi tài sản. Vì vậy, F.B.I. đã thành lập Đơn vị Tài sản Ảo (Virtual Assets Unit, viết tắt là V.A.U.) vào năm 2022, chuyên đấu tranh chống trộm cắp tiền mã hóa.

Do quy mô vụ án lớn và độ khó điều tra cực cao, các chuyên gia cho biết các cơ quan chính phủ—bao gồm F.B.I., Bộ An ninh Nội địa, Dịch vụ Mật vụ, thậm chí cả Cục Thuế vụ—đều phải dựa vào các công ty tư nhân và điều tra viên cá nhân, những người am hiểu sâu sắc thế giới ngầm tội phạm kỹ thuật số. "Josh và Zach, họ thực sự nhanh nhẹn và chính xác trong việc truy vết," Nick Bax, người sáng lập công ty phân tích tiền mã hóa Five I's nói.

Bax từng hợp tác với ZachXBT trong nhiều vụ án, nhưng chưa bao giờ thấy mặt thật của anh. Trong những cuộc gọi đầu tiên, ZachXBT còn dùng phần mềm biến giọng, khiến giọng nói nghe như Mickey Mouse. "Thành thật mà nói, tôi cũng giỏi, nhưng so với họ, tôi mãi không theo kịp," Bax nói. "Và tôi nghĩ bộ não của họ thực sự đã được cải tạo, bởi vì họ bắt đầu làm việc này từ khi còn rất nhỏ."

Các điều tra viên tiền mã hóa thường dùng tài khoản giả để xâm nhập các diễn đàn như Telegram, Discord—nơi tập trung hacker và lừa đảo—để quan sát giao tiếp, lên kế hoạch và khoe khoang của họ. Họ phát hiện những tội phạm này thường rất trẻ, hành xử khá bốc đồng, thường vô tình để lại manh mối.

Sau khi ZachXBT đăng bài về vụ trộm này trên X, một nguồn tin đã liên hệ với anh qua tài khoản tạm thời, cung cấp một số manh mối có thể chỉ ra danh tính của kẻ trộm. Người cung cấp thông tin gửi cho ZachXBT vài đoạn video ghi màn hình, được cho là do một trong những tên lừa đảo phát trực tiếp vụ trộm khi khoe với bạn bè. Tổng thời lượng video khoảng một tiếng rưỡi, bao gồm cảnh gọi điện với nạn nhân. Trong một đoạn video, có thể nghe thấy những tên lừa đảo hét lên sung sướng khi biết mình đã thành công đánh cắp bitcoin trị giá 243 triệu USD: "Ôi trời! Ôi trời! 243 triệu! Quá đã! Ôi trời! Ôi trời! Anh em ơi!"

Trong các cuộc trò chuyện riêng, nhóm lừa đảo dùng các biệt danh như Swag, $$$ và Meech, nhưng họ mắc một sai lầm chết người: một người trong số họ vô tình để lộ màn hình desktop Windows của mình trong lúc phát trực tiếp, biểu tượng menu Start ở dưới cùng hiển thị tên thật của anh ta—Veer Chetal, một thiếu niên 18 tuổi đến từ Danbury—chính là con trai của cặp vợ chồng bị bắt cóc đã nhắc đến trước đó.

Veer Chetal là một học sinh ưu tú trầm lặng, vừa tốt nghiệp Trường Trung học Immaculate ở Danbury, sắp nhập học Đại học Rutgers ở New Jersey. Năm 2022, anh hoàn thành một chương trình "Luật sư tương lai", website trường năm đó còn đăng ảnh anh—một cậu bé đeo kính, mặc áo gió Tommy Hilfiger và áo sơ mi Polo đỏ, nụ cười rạng rỡ.

Bạn học nhớ lại rằng Chetal luôn rụt rè và rất thích xe hơi. "Anh ấy hầu như luôn đi một mình," Marco Dias nói, người trở thành bạn của Chetal vào năm cuối cấp ba. Một học sinh tên Nick Paris cũng nói rằng Chetal vốn rất kín tiếng, cho đến giữa năm cuối cấp ba, anh đột nhiên lái một chiếc Corvette đến trường. "Anh ấy đậu xe ở bãi đỗ, lúc 7 giờ 30 sáng, mọi người đều há hốc miệng," Paris nói.

Không lâu sau, Chetal đổi sang BMW, rồi là Lamborghini Urus. Anh bắt đầu mặc áo sơ mi Louis Vuitton, giày Gucci. Vào ngày nghỉ học cấp ba (Senior Skip Day), khi Paris và các bạn chỉ đi dạo quanh trung tâm thương mại gần đó, Chetal lại đưa một số bạn, trong đó có Dias, đến New York, thuê một du thuyền tổ chức tiệc tùng, mọi người chụp ảnh trên boong tàu cầm những xấp tiền mặt.

Chetal tuyên bố mình kiếm được tiền này nhờ giao dịch tiền mã hóa; Dias nói rằng một buổi sáng trong giờ tự học, Chetal còn lấy điện thoại ra cho anh xem lịch sử giao dịch làm bằng chứng. Một lần, Chetal còn thuê một ngôi nhà lớn ở Stamford, Connecticut, mời bạn bè tổ chức tiệc kéo dài ba ngày. "Tôi từng chơi đùa với bạn bè ở tầng hầm, bỗng nhiên thấy anh ấy nằm một mình trên ghế sofa chơi điện thoại, hầu như tránh mặt mọi người suốt thời gian đó," Dias nhớ lại. "Lúc đó tôi nghĩ, thật kỳ lạ quá." Paris còn nhớ, trong một cuộc diễu hành của trường, cảnh sát đã dừng chiếc Lamborghini Urus do Chetal lái vì vi phạm giao thông, "Anh ấy lập tức gọi luật sư, chưa đợi cảnh sát hỏi han gì cả. Mọi người lúc đó đều nghĩ: wow, anh chàng này có vẻ có gì đó, đúng là giàu thật."

Các điều tra viên độc lập chỉ ra rằng Chetal thực chất là thành viên bí mật của một tổ chức tên là Com (còn gọi là Comm hay Community). Tổ chức này bắt nguồn từ giới hacker ngầm những năm 1980, nay đã phát triển thành một mạng xã hội dành cho tội phạm mạng và những người có tham vọng.

Theo một bản khai có tuyên thệ của F.B.I. trong một vụ án không liên quan, một đặc vụ mô tả Com là "một liên minh các nhóm con phân tán địa lý, hợp tác qua các phần mềm truyền thông trực tuyến như Discord và Telegram, tham gia vào nhiều hoạt động phạm tội khác nhau."

Theo bản khai này và các chuyên gia nghiên cứu Com, các hoạt động của các nhóm con này bao gồm: báo động giả (swatting—gọi báo cảnh sát hoặc trường học với thông tin sai lệch để lực lượng chức năng xuất động); chiếm quyền SIM (SIM swapping—thường thông qua lừa đảo đại diện dịch vụ để lấy số điện thoại mục tiêu); tấn công phần mềm tống tiền (ransomware attacks—dùng phần mềm độc hại ngăn người dùng hoặc tổ chức truy cập vào file máy tính); trộm tiền mã hóa, và xâm nhập hệ thống doanh nghiệp.

Allison Nixon là Giám đốc Nghiên cứu Chính của nhóm chuyên gia an ninh mạng Unit 221B, bắt đầu theo dõi góc khuất mạng lưới này từ năm 2011, hiện nay được coi rộng rãi là một trong những chuyên gia hàng đầu về nghiên cứu tổ chức Com.

Cô cho biết các thành viên Com chủ yếu là nam giới trẻ tuổi đến từ các nước phương Tây. Trong các phòng chat nhóm, nhiều người nói về đời sống đại học và các khóa học an ninh mạng họ đang theo học, những kiến thức này cũng hỗ trợ họ trong các hoạt động phạm tội. Nixon chỉ ra rằng nhiều người ban đầu tiếp xúc với cộng đồng này thông qua các trò chơi điện tử như《RuneScape》《Roblox》và《Grand Theft Auto》(GTA).

Đến giữa những năm 2010, một thế giới tối tăm hơn cũng dần hình thành trong《Minecraft》(Thế giới Khối)—một trò chơi xoay quanh xây dựng sáng tạo—và sự thay đổi này phần lớn nhờ vào sự xuất hiện của các máy chủ trực tuyến. Những máy chủ này do người dùng tự sở hữu và vận hành, cho phép người chơi lập đội để chiến đấu, còn gọi là「factions (phe phái)」. Trên những máy chủ này, Minecraft biến thành một chiến trường cạnh tranh khốc liệt, kéo theo đó là cơ hội kiếm lợi nhuận và lừa đảo.

Không lâu sau, các máy chủ bắt đầu áp dụng cơ chế mua trong game, người chơi có thể trả tiền để mua nâng cấp, ví dụ như khả năng bay, vũ khí và áo giáp mạnh hơn. Một số món hàng trong game còn mở khóa trang phục thời trang cho nhân vật, trở thành cách khoe danh phận trực tuyến của người chơi.

Khi ngày càng nhiều người chơi tham gia các máy chủ cạnh tranh này, một chợ đen quy mô lớn cũng xuất hiện trên Discord, chuyên buôn bán đạo cụ và tên người dùng hiếm trong game. Do người chơi Minecraft chủ yếu là thanh thiếu niên, chợ đen này nhanh chóng trở thành ổ dịch lừa đảo.

Người dùng thường thỏa thuận dùng PayPal để thanh toán tiền thật đổi đạo cụ game, nhưng sau khi nhận tiền, kẻ lừa đảo sẽ chặn tài khoản người kia. Hành vi này lan rộng đến mức người ta bắt đầu cung cấp "dịch vụ môi giới" để giải quyết vấn đề tin cậy—các môi giới này thu phí, giữ tiền và hàng, sau đó chuyển cho hai bên giao dịch.

Trong cộng đồng này, một số tên người dùng có giá trị cao trở thành sưu tầm quý giá, thường không quá bốn chữ cái, ví dụ như Tree, OK, Mark, YOLO hoặc G, giá có thể lên tới hơn 10.000 USD.

Khi các máy chủ「phe phái」và chợ đen Minecraft phát triển mạnh mẽ, tiền ảo cũng bắt đầu phổ biến trong các cộng đồng này, và cuối cùng thay thế PayPal trở thành phương thức giao dịch chính. Sân chơi cạnh tranh, cờ bạc, lừa đảo không cơ chế trừng phạt này, cộng với việc người chơi ngày càng quen thuộc với tiền mã hóa, khiến các máy chủ Minecraft dần trở thành «cái nôi» nuôi dưỡng tội phạm mạng thế hệ mới.

Đến năm 2017, giá bitcoin tăng vọt, các thành viên Com cũng dễ dàng chuyển từ lừa đảo Minecraft sang trộm tiền mã hóa. Diễn đàn phổ biến nhất của Com là「OGUsers」, ban đầu là nền tảng thảo luận và mua bán tài khoản mạng xã hội và tên người dùng, nhưng sau đó biến thành ổ tội phạm mạng, liên quan đến chiếm quyền SIM, xâm nhập tài khoản Twitter.

Nixon giải thích: "Các cộng đồng phản xã hội này nhanh chóng trở thành một đám『tỷ phú hacker』phát tài một đêm, và truyền bá văn hóa này, vì mọi người thấy người khác bỗng nhiên trở thành triệu phú, cũng muốn biết họ đã làm gì để đạt được điều đó." Điều này khiến quy mô Com nhanh chóng phình to.

Hiện nay, phương pháp trộm tiền mã hóa phổ biến nhất của Com là「kỹ nghệ xã hội」, tức là thao túng tâm lý để dụ người dùng tiết lộ thông tin nhạy cảm. Các thành viên Com sẽ lập danh sách lớn các nạn nhân tiềm năng từ các vụ rò rỉ dữ liệu, sau đó tấn công chính xác từng người—vụ việc của nạn nhân tại Washington D.C. chính là như vậy. Đôi khi, họ còn đăng「tin tuyển dụng」trên mạng, tuyển người sẵn sàng giúp họ thực hiện lừa đảo.

Điều tra viên tiền mã hóa Nick Bax từng chia sẻ một tin tuyển dụng dán trên Telegram, hứa hẹn「5f a week」(tức thù lao năm chữ số mỗi tuần)—「miễn là bạn không chậm chạp」—để gọi điện cho các mục tiêu tiềm năng. Tin tuyển dụng còn yêu cầu「phải có giọng nói dịch vụ khách hàng chuyên nghiệp kiểu Mỹ」. Sau khi trộm thành công, các thành viên Com đôi khi quay lại chợ đen Minecraft, dùng tiền mã hóa đánh cắp để mua đạo cụ game hiếm, sau đó bán lại bằng PayPal để lấy tiền mặt thật, thực hiện「rửa tiền」.

Khi ZachXBT xác định được danh tính thật của Veer Chetal, anh và các điều tra viên khác nhanh chóng xác định thêm nhiều người liên quan. Trong bản ghi âm ZachXBT thu thập được, các tên trộm gọi nhau bằng biệt danh Com, đôi khi cũng nói thẳng tên thật. Một cái tên được nhắc đi nhắc lại là Malone, tức là Malone Lam.

Malone Lam là người Singapore, 20 tuổi, là thành viên nổi tiếng xấu trong giới Com, có các biệt danh như Greavys và Anne Hathaway. Anh cũng là một game thủ Minecraft kỳ cựu, tóc mái xéo, thường xuyên bị cấm tài khoản trên máy chủ nhưng luôn tìm cách quay lại. Vào mùa xuân năm 2023, anh từng xung đột với quản trị viên trên máy chủ Minecadia, mất một số đạo cụ trong game, nên đã「điều tra thân phận」quản trị viên, công khai địa chỉ và số an sinh xã hội của họ trên mạng, thậm chí ít nhất một lần đã gọi dịch vụ khẩn cấp đến quấy rối nhà họ.

Theo nhiều người dùng và ghi chép chat Discord thời điểm đó, Chetal và Lam quen nhau chính từ Minecraft, họ từng chơi chung trong một「phe phái」do Lam lãnh đạo.

Tháng 10 năm 2023, Lam nhập cảnh Mỹ với thị thực 90 ngày. Lúc này anh hầu như không còn chơi Minecraft nữa. Theo hồ sơ tòa án, sau đó anh sống bằng các thủ đoạn gian lận liên quan tiền mã hóa khác.

Sau vụ trộm tiền mã hóa tháng 8 năm 2024, ZachXBT đã truy vết Lam thông qua OSINT (tình báo nguồn mở), tức là mạng xã hội. Trong các nhóm chat Com, mọi người đều truyền tai rằng Lam đang tiêu xài hoang phí, không ai biết nguồn tiền của anh, nhưng họ nhắc đến cuộc sống xa hoa của anh tại các hộp đêm Los Angeles.

ZachXBT điều tra các hộp đêm nổi tiếng nhất thành phố, xem xét các bài đăng Instagram từ khách tham dự và từ chính hộp đêm. Trong một bài đăng, Malone mặc áo khoác trắng Moncler, đeo nhẫn kim cương và kính râm đính đá. Anh đứng lên bàn, bắt đầu rải tiền giấy mệnh giá 100 USD xuống đám đông.

Khi tiền rơi như mưa, các nhân viên bưng những chai rượu sâm panh trị giá 1.500 USD, nút chai gắn pháo hoa, đồng thời giơ các tấm bảng ghi 「@Malone」. Riêng tối hôm đó, anh đã chi 569.528 USD tại hộp đêm này. Tại một hộp đêm khác, Lam và nhóm của anh còn khiêu khích ZachXBT bằng trò đùa, chỉ đạo khách hộp đêm giơ tấm bảng ghi 「TOLD U WE'D WIN」(Đã bảo trước là chúng tôi sẽ thắng), và một tấm khác ghi 「[chửi bậy] ZACHXBT」.

Trong vài tuần tiếp theo, Lam mua 31 chiếc xe, bao gồm Lamborghini, Ferrari và Porsche tùy chỉnh, một số xe trị giá lên tới 3 triệu USD. Ngày 24 tháng 8, anh rõ ràng đã gửi một bức ảnh Lamborghini màu hồng cho một người mẫu. Anh nhắn: "Tôi mua quà cho em, coi như quà sinh nhật sớm." Cô trả lời: "Tôi lại có bạn trai rồi." Anh đáp lại: "idc" (tôi không quan tâm).

Ngày 10 tháng 9, sau 23 ngày tiệc tùng tại Los Angeles, Lam cùng một nhóm bạn đi máy bay riêng đến Miami. Tại đó, anh thuê nhiều bất động sản, bao gồm một biệt thự 10 phòng ngủ trị giá 7,5 triệu USD. Chỉ trong vài ngày, Lam đã chất đầy xe đắt tiền trên lối vào, bao gồm vài chiếc Lamborghini, một chiếc có in tên 「Malone」ở bên hông.

Cứ vài ngày, ZachXBT lại gửi thông tin điều tra được cho cơ quan thực thi pháp luật. Thông tin thường chỉ chảy một chiều, nhưng các cơ quan liên bang cũng đang tiến hành điều tra riêng. Theo hồ sơ tòa án, các nghi phạm bị tình nghi thông đồng đã sử dụng các phương pháp rửa tiền phức tạp để che giấu tiền và danh tính, họ giao dịch qua các sàn giao dịch tiền mã hóa như eXch, những sàn này không yêu cầu thông tin khách hàng cá nhân, và dùng mạng riêng ảo (VPN) để che giấu vị trí thật.

Nhưng theo cơ quan chức năng, ít nhất một lần, họ mắc sai lầm, khi một nghi phạm quên dùng VPN khi đăng ký tài khoản trên sàn giao dịch tiền kỹ thuật số TradeOgre, khiến địa chỉ IP kết nối trỏ đến một bất động sản ở Encino, California, thuê theo tháng với giá 47.500 USD. Bất động sản này do Jeandiel Serrano, 21 tuổi, thuê, người này dùng các biệt danh như VersaceGod, @SkidStar và Box trên mạng. Khi cơ quan chức năng xác định được Serrano, anh ta đang đi nghỉ cùng bạn gái tại Maldives.

Ngày 18 tháng 9, khi Serrano từ Maldives bay về Sân bay Quốc tế Los Angeles, nhân viên thực thi pháp luật đã chờ sẵn. Lúc đó anh ta đang đeo một chiếc đồng hồ trị giá 500.000 USD. Khi bị bắt, Serrano ban đầu phủ nhận biết về vụ trộm, và đồng ý nói chuyện với cơ quan chức năng mà không cần luật sư. Nhưng theo báo cáo tòa án, anh nhanh chóng thừa nhận tham gia, đặc biệt là hành vi giả danh nhân viên Gemini.

Serrano thừa nhận anh sở hữu năm chiếc xe, trong đó hai chiếc được đồng phạm tặng, tiền mua hai chiếc xe này đến từ các vụ lừa đảo trước đó. Anh cũng thừa nhận điện thoại của mình lưu trữ khoảng 20 triệu USD tiền mã hóa bị đánh cắp, và đồng ý hoàn trả số tiền này cho FBI.

Đồng thời, các đặc vụ tại Miami đang chuẩn bị đột kích một trong những biệt thự Lam thuê. Lam biết cuộc đột kích sắp đến: sau khi Serrano bị bắt, bạn gái Serrano lập tức gọi điện cảnh báo đồng phạm của Lam. Sau đó, họ xóa tài khoản Telegram và các bằng chứng khác trên điện thoại.

Cùng ngày, một đội đặc vụ FBI phối hợp với cảnh sát Miami đột kích một biệt thự gần bờ biển Miami. Các đặc vụ dùng thiết bị nổ phá cửa kim loại phía trước, một nhóm khác đi thuyền qua kênh nước mặn phía sau vào. Khi các đặc vụ xâm nhập ngôi nhà, tiếng nổ từ bom chiếu sáng vang vọng khắp khu phố.

Không lâu sau, một đặc vụ dắt Lam, tay đã còng, ra khỏi nhà, anh mặc áo dài tay màu trắng, quần đùi bóng rổ đỏ đậm và giày thể thao, không khí ngập khói, sau đó là ít nhất năm người khác cùng ở trong nhà với anh. Serrano và Lam bị truy tố tội rửa tiền và thông đồng lừa đảo viễn thông. Mỗi tội danh có thể bị tù tối đa 20 năm.

Đúng một tháng sau ngày xảy ra vụ cướp, cuộc tiệc đã kết thúc.

Tại Danbury, trong những ngày và tuần lễ sau khi gia đình Chetal bị bắt cóc, Castrovinci và cảnh sát hợp tác với các điều tra viên liên bang để xây dựng hồ sơ chống lại băng nhóm từ Florida. Họ khẩn trương lấy được quyền truy cập điện thoại của nghi phạm, xem các tin nhắn nhóm và ghi lại hành tung các thành viên băng nhóm.

Họ biết được chuyến đi này một phần do Angel Borrero, 23 tuổi, người Miami, tài trợ và tổ chức, biệt danh của anh là Chi Chi. Trong tin nhắn nhóm, Borrero viết với người khác: "Nếu lần này suôn sẻ, chúng ta tiếp tục đến California." Các điều tra viên liên bang suy đoán điều này có nghĩa băng nhóm dự định thực hiện các hành động khác tại California. Hôm đó, Josue Alberto Romero (biệt danh Sway) nhắn cho nhóm: "Chi Chi, chúng ta chuẩn bị kỹ hơn bao giờ hết." Các tin nhắn này cho thấy băng nhóm bắt đầu phối hợp hành động từ sáng sớm 7 giờ và theo dõi gia đình Chetal trong một phần thời gian buổi chiều.

Đến lúc đó, cảnh sát đã tìm ra động cơ: họ tin rằng những người này nhắm vào gia đình Chetal nhằm bắt cóc để tống tiền số tiền con trai họ sở hữu. Các điều tra viên độc lập cho rằng ít nhất một thành viên trong băng nhóm, Reynaldo (Rey) Diaz, dùng biệt danh Pantic, có thể là thành viên Com.

ZachXBT suy đoán rằng những tên trộm này có thể đã trở thành mục tiêu khi khoe khoang câu chuyện tiêu tiền với các thành viên Com khác. "Bạn sẽ nghĩ, sau khi phạm tội, bạn sẽ im lặng, không nhắc đến nữa," anh nói. "Nhưng họ buộc phải khoe khoang với những người họ tưởng là bạn, để bù đắp điều gì đó. Những người đó có thể không thực sự là bạn."

Ngày 27 tháng 8, cảnh sát Danbury đã truy tố sáu nghi phạm trong vụ án: nhiều tội tấn công cấp một, bắt cóc cấp một và gây nguy hiểm liều lĩnh. Sau đó, các cáo buộc liên bang cũng được đưa ra. Ngày 24 tháng 9, một bản cáo trạng của bồi thẩm đoàn được đệ trình tại Tòa án Quận Connecticut, buộc sáu nam giới Florida tội bắt cóc, cướp xe và thông đồng phạm tội.

Sáu nam giới Florida này đại diện cho một phe phái ngày càng lớn mạnh trong Com, họ không còn chỉ tập trung vào lừa đảo trực tuyến mà ngày càng thiên về sử dụng bạo lực. Bản thân Diaz hai năm trước ở Florida từng bị bắn khi thực hiện vụ cướp bất thành.

Trong bản khai có tuyên thệ của FBI, một đặc vụ cho biết các thành viên Com thường thực hiện các vụ「đập gạch, bắn súng và phóng hỏa」. Theo nhà báo điều tra độc lập Brian Krebs, năm 2022, một nam thanh niên tên Foreshadow bị một băng nhóm chiếm SIM đối thủ bắt cóc và đánh đập, đòi 200.000 USD tiền chuộc.

Tháng 10 năm 2023, Patrick McGovern-Allen, 22 tuổi, đến từ Egg Harbor Township, New Jersey, bị tuyên án 13 năm tù vì tham gia các công việc thuê mướn bạo lực, sau khi được một nhóm tội phạm mạng thuê. Tháng 11 năm ngoái, người ta đưa tin CEO của một công ty tiền mã hóa tại Toronto bị bắt cóc và đòi 1 triệu USD tiền chuộc.

Vài tuần sau, một thiếu niên 13 tuổi bị phanh phui trong cộng đồng tiền mã hóa vì tạo ra tiền mã hóa và thổi giá trị, tin đồn cho rằng chó của cậu cũng bị bắt cóc. Tháng 1 năm nay, người sáng lập công ty tiền mã hóa Ledger của Pháp cùng vợ bị bắt cóc, tay ông bị mutilated, và bị đòi hàng triệu USD tiền chuộc bằng tiền mã hóa.

Tuy nhiên, ngày càng nhiều người không liên quan Com bị nhắm đến, nhà nghiên cứu Nixon nói. Một phần các thành viên tự xưng là Com tham gia vào các「nhóm gây hại」, các thành viên ép các thiếu nữ và trẻ em gái tự làm hại bản thân và hành hung. Nixon cho biết, bảy năm trước, số thành viên đáng chú ý trong Com có thể chỉ vài chục người; còn hiện nay đã có hàng nghìn người. "Hiện tại," cô nói, "chúng ta đang chứng kiến sự chuyển đổi từ tội phạm vô tổ chức sang tội phạm có tổ chức, và chúng ta đang ở giữa giai đoạn chuyển đổi này."

Hai sự kiện này—vụ cướp tiền mã hóa và vụ bắt cóc—cho thấy sự vô pháp hoàn toàn của các thành viên Com trong thế giới mạng khiến họ có ảo giác rằng họ có thể tiếp tục phạm tội tương tự trong thế giới thực. "Tôi nghĩ họ thực sự chẳng học được gì cả," ZachXBT nói. "Tôi đã thấy nhiều người, sau khi bị bắt hoặc tài sản bị tịch thu—nhiều người trong số họ cuối cùng lại quay về cuộc sống cũ."

Năm nay, năm trong số sáu nam giới Florida đã nhận tội liên bang về tội bắt cóc và thông đồng, họ có thể đối mặt mức án 15 năm tù. Tháng 1 năm nay, Michael Rivas, 19 tuổi, xin lỗi tại tòa Hartford về hành vi của mình, gọi chúng là「ngu ngốc」, và nói anh đang giúp một người khác thực hiện một kế hoạch「trả thù」, dù anh không giải thích chi tiết.

Tháng 2, James Schwab, 22 tuổi, cư dân Georgia, bị truy tố vì tình nghi liên quan kế hoạch bắt cóc. Theo cáo trạng hình sự liên bang, Schwab từng xung đột với Veer Chetal tại một hộp đêm Miami một tháng trước vụ bắt cóc, và anh đã giúp tài trợ kế hoạch này, sắp xếp phương tiện và chỗ ở cho những kẻ tấn công. Anh tuyên bố không nhận tội.

Ngày 25 tháng 3, ZachXBT cập nhật tiến triển mới nhất về cuộc điều tra truy tìm tiền mã hóa bị đánh cắp trên trang X: "Cập nhật: Wiz (Veer Chetal) bị bắt," anh viết, "Đây là ảnh của anh ta." Ảnh đính kèm cho thấy một thanh niên mặc áo phông trắng, tóc bù xù, râu rậm, khóe miệng cụp xuống, ánh mắt mệt mỏi. Anh rất khác xa đứa trẻ trong ảnh trên website trường Immaculate High School. Hồ sơ nhà tù liệt kê tội danh là tội nhẹ liên bang, nhưng không nêu rõ tội danh cụ thể.

Theo ZachXBT, số bitcoin bị đánh cắp mà anh truy vết đã được chuyển vào ví do cơ quan thực thi pháp luật kiểm soát. Cùng ngày, chiếc Lamborghini Urus màu xám mờ mà Sushil và Radhika Chetal lái lúc bị bắt cóc vẫn đang được giữ làm bằng chứng tại bãi đậu xe cảnh sát an toàn ở Danbury. Chiếc Lamborghini này từng là xe mà con trai họ dùng để đi học.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News