9 分鐘破解比特幣私鑰?量子威脅下的區塊鏈生存指南

TechFlow Selected深潮精選

9 分鐘破解比特幣私鑰?量子威脅下的區塊鏈生存指南

揭秘 9 分鐘破解私鑰的底層邏輯,以及 690 萬枚高危比特幣的抗量子自救方案。

撰文:Changan,Biteye 內容團隊

TL;DR

谷歌量子 AI 團隊最新論文顯示,具備 50 萬量子比特的容錯量子計算機理論上可在 9 分鐘內破解比特幣私鑰,威脅約 690 萬枚已暴露公鑰的比特幣。雖然現有技術距此目標還差 446 倍,且預計 2029 年前後才可能實現,但這不再是遙遠科幻。比特幣社區正推進 BIP-360、SPHINCS+ 等抗量子升級方案。普通用戶目前無需恐慌,但應檢查地址格式(避免長期使用 bc1p 開頭的 Taproot 地址)、養成"一地址一交易"習慣,並關注錢包廠商的後續更新。

2026 年 3 月 31 日,一個普通的週一,加密圈突然炸了。

谷歌量子 AI 團隊發了一篇論文,說量子計算機破解比特幣私鑰只需要 9 分鐘,而比特幣一個區塊的確認時間,平均是 10 分鐘。

有人說這是危言聳聽,有人說離現實還差十萬八千里,但這次發出警告的是谷歌。

量子計算機到底能不能破解比特幣?威脅是真實的還是誇大的?普通人需要做什麼?這篇文章試著把這件事講清楚。

一、谷歌那篇論文到底說了什麼

之前行業裡的普遍共識是,如果要破解比特幣的加密算法,量子計算機需要數百萬個量子比特。這個數字大得離譜,所以大家都覺得這件事至少還有幾十年。但谷歌這篇論文把這個數字壓到了不到 50 萬。一下子縮水了 20 倍。

論文裡有一個具體的攻擊場景:當你發出一筆比特幣交易,你的公鑰會短暫暴露在網絡裡,等待被打包進區塊。這個窗口平均 10 分鐘。而根據谷歌的估算,一臺足夠強大的量子計算機可以在約 9 分鐘內,從你的公鑰反推出私鑰,然後偽造一筆更高礦工費的交易,把錢在你的原始交易上鍊之前截走,成功率約 41%。

當然,論文描述的是一臺具備完整糾錯能力的容錯量子計算機。谷歌自己的 Willow 處理器只有 105 個物理量子比特,而論文要求的是 50 萬個。兩者之間差了 446 倍,所以能破解 BTC 的量子計算機暫時還不存在。

谷歌自己定下的目標是 2029 年完成向後量子密碼學的遷移,這個時間點某種程度上也說明了他們認為威脅會在什麼時間窗口內變得現實。

但如果有一天這臺機器造出來了,破解比特幣的成本比你想的低得多。

二、量子計算機和普通計算機,到底哪裡不一樣

但在聊這件事意味著什麼之前,得先搞清楚一個問題:量子計算機到底是什麼?

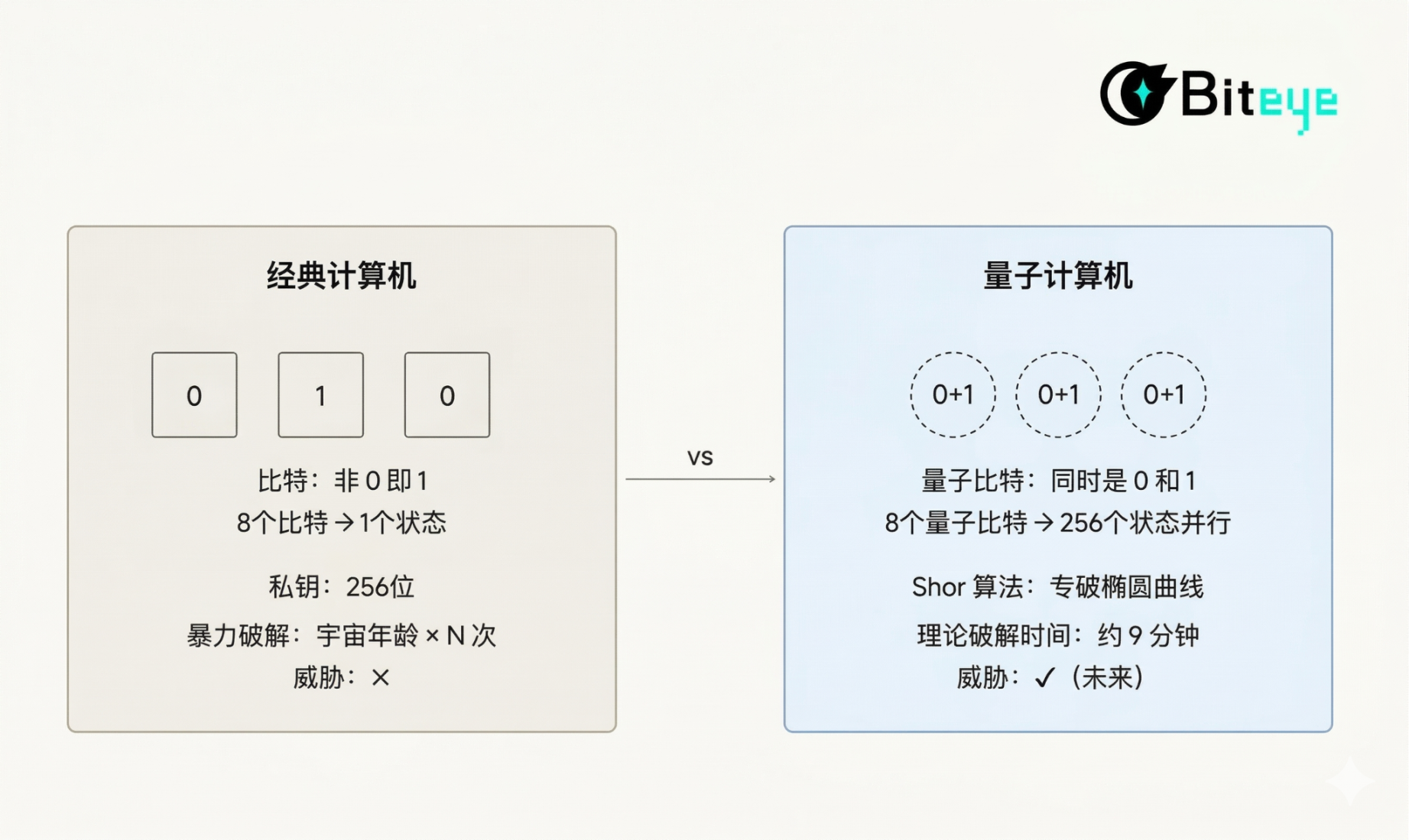

普通計算機用比特處理信息,每個比特只有兩種狀態:0 或 1。

做任何計算,都是在對這些 0 和 1 進行操作。256 位的私鑰意味著有 2²⁵⁶種可能的組合:用經典計算機暴力破解,哪怕集合全球所有算力,也需要比宇宙年齡還長的時間,這就是為什麼比特幣在過去 15 年裡一直很安全。

量子計算機用的是量子比特(qubit),量子比特的神奇之處在於疊加態:它可以同時是 0 也是 1。8 個量子比特不是隻能表示 1 個狀態,而是可以同時表示 256 個狀態。量子比特越多,並行處理的能力就呈指數級增長。

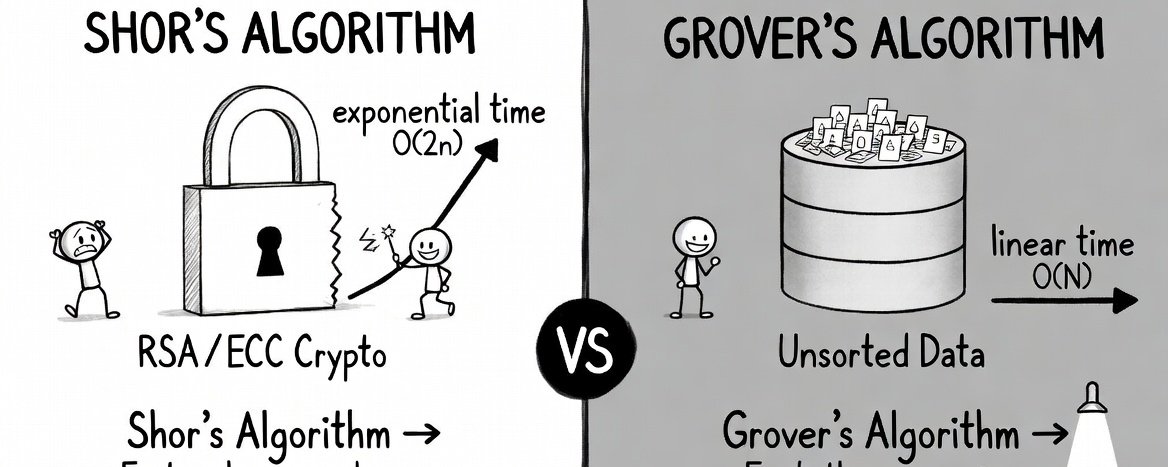

但光有並行還不足以對 BTC 產生威脅,真正讓量子計算機對密碼學構成威脅的是 1994 年麻省理工學院數學家 Peter Shor 發明的"Shor 算法"。這個算法專門用來分解大整數和解橢圓曲線離散對數問題,而這兩個難題,恰好是比特幣和以太坊私鑰安全性的根基。

舉個例子:傳統計算機就像你要在迷宮裡找出口,只能一條路一條路地試;量子計算機配上 Shor 算法,就像有人給了你迷宮的俯視圖,看一眼就能知道出口在哪。

比特幣用的簽名算法叫 ECDSA(橢圓曲線數字簽名算法),運行在 secp256k1 曲線上。這套系統對經典計算機是銅牆鐵壁,但 Shor 算法可以專門攻破橢圓曲線的數學結構。

三、量子計算機究竟怎麼偷走你的比特幣

搞清楚量子計算機的原理之後,再來看它具體怎麼威脅比特幣。

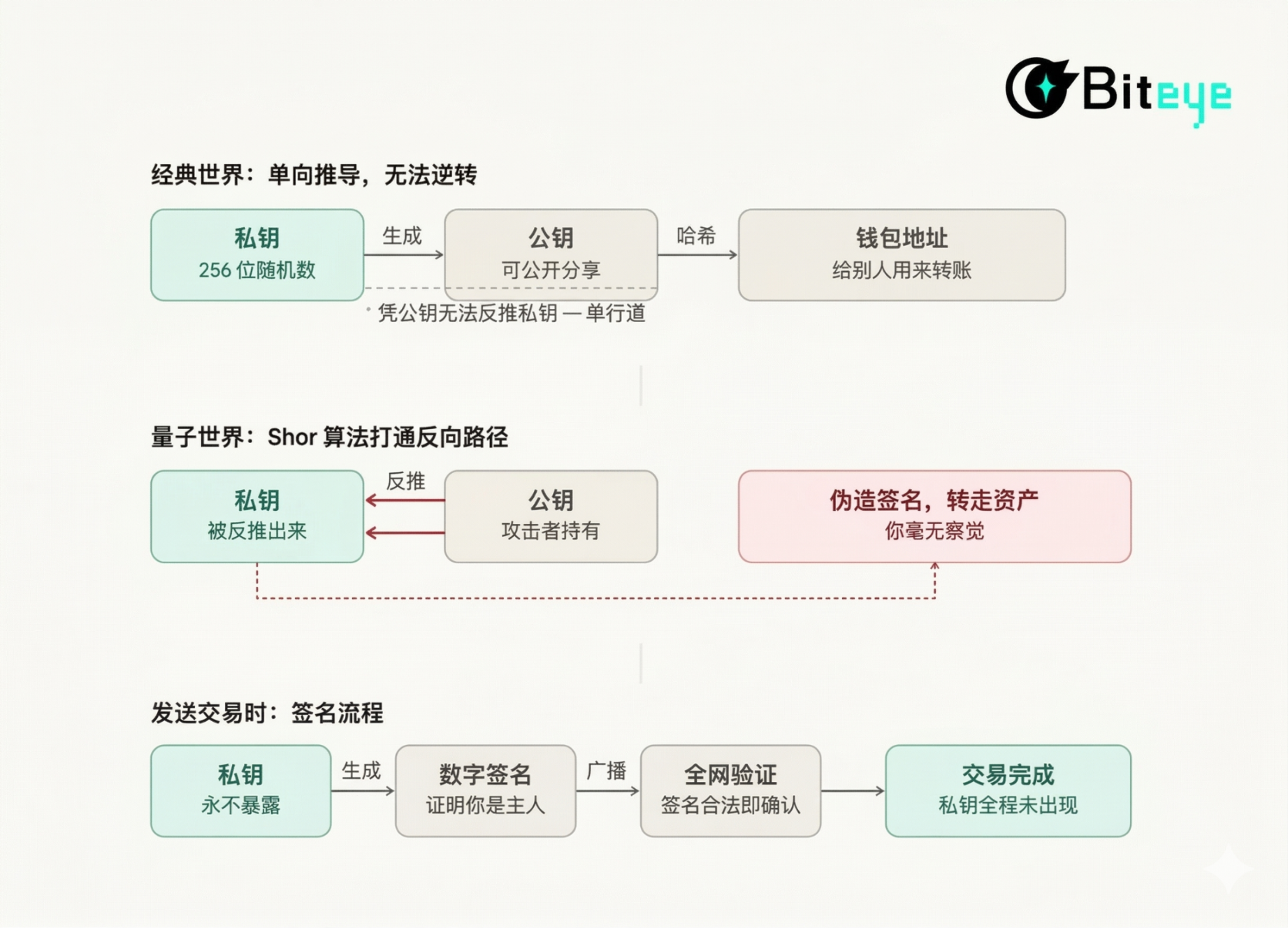

創建錢包時,系統會生成一個私鑰,一串隨機的 256 位 數字。由私鑰推導出公鑰,再由公鑰推導出錢包地址。這條鏈只能順著走,知道私鑰能算出公鑰,反過來卻不行。

當你發送比特幣時,私鑰只用來生成一個數字簽名,隨交易廣播出去,告訴全網這筆錢是你發的。網絡驗證簽名合法,交易確認,完成。

Shor 算法理論上可以破解橢圓曲線密碼學,也就是比特幣私鑰安全性的根基。但沒有人把這件事當回事,因為運行這個算法需要的計算能力,經典計算機根本達不到。

問題在於,量子計算機這些年真的在進步。一旦它足夠強大,量子計算機只需要拿到你的公鑰,就能反推出私鑰,偽造你的簽名,把錢轉走。

這就引出了一個關鍵問題:你的公鑰是否已經暴露了?

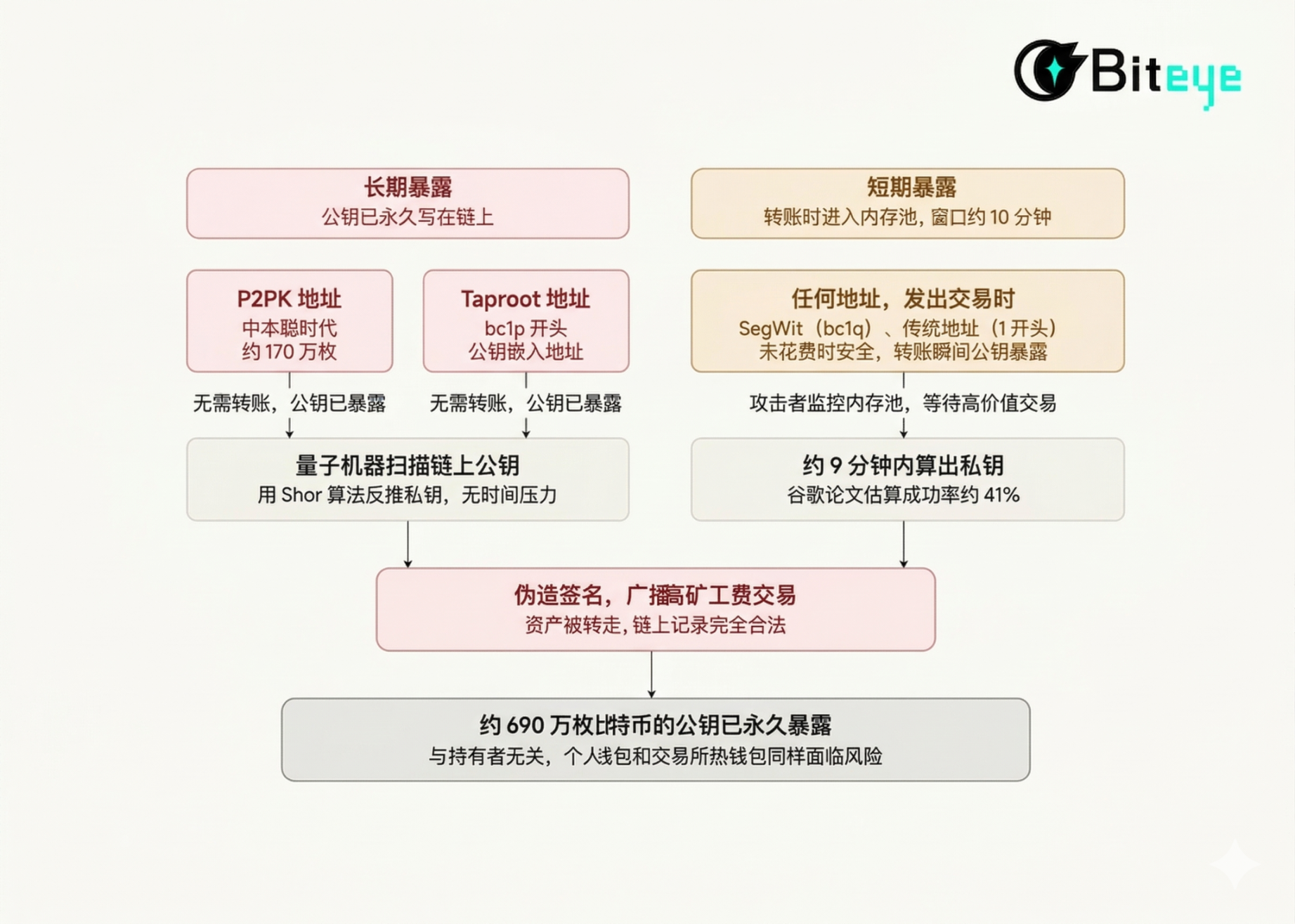

公鑰的暴露分兩種情況。

第一種是長期暴露,公鑰已經永久寫在鏈上,量子機器隨時可以讀取。有兩類地址屬於這種情況:

中本聰和早期礦工使用的原始地址格式,那個年代公鑰直接明文存儲;

bc1p 開頭的地址,Taproot 本意是改善隱私和效率,但設計上把公鑰嵌入了地址本身,結果在量子威脅面前適得其反。

第二種是短期暴露,在你發出交易的那一刻,傳統地址格式在未花費狀態下,公鑰藏在哈希值後面,外人看不到。但每當你發送一筆交易,公鑰就會隨交易進入內存池,在被打包進區塊之前對全網可見,這個窗口平均 10 分鐘。

也就是說,不管你平時操作多謹慎,只要發出過交易,就有被攻擊的可能性。

目前約有 690 萬枚比特幣的公鑰已經永久暴露在鏈上。無論這些幣在個人錢包裡還是交易所的熱錢包裡,只要地址屬於上述高風險類型,或者該地址曾經發出過交易,公鑰就已經洩露了。

四、比特幣社區在做什麼

谷歌論文發佈當天,CZ @cz_binance 在推特上回應:不需要恐慌,加密貨幣升級到抗量子算法就能解決問題,威脅是真實的,但行業有能力應對。

V 神 @VitalikButerin 的態度則謹慎得多,他很早就開始警告這個問題,給出過一個估算:2030 年之前出現真正具備攻擊能力的量子計算機,概率約 20%。

兩個人都認為威脅是真實的,只是對緊迫程度的判斷不一樣。比特幣開發者社區早在這篇論文之前就沒有忽視這個問題,目前有四個方向被認真討論。

BIP-360,也叫 Pay-to-Merkle-Root。現在的比特幣地址會把公鑰永久寫在鏈上,BIP-360 的思路是把公鑰從交易結構裡徹底移除,改用 Merkle 根來替代。量子機器沒有公鑰可以分析,攻擊就無從下手。

這個方案已經在 BTQ Technologies 的測試網上跑起來了,目前有超過 50 個礦工參與,處理了超過 20 萬個區塊。但需要說清楚的是,BIP-360 只保護新產生的幣,那 170 萬枚已經暴露公鑰的老地址仍然是個問題。

SPHINCS+:正式名稱是 SLH-DSA,是一種基於哈希函數的後量子簽名方案。它的邏輯很直接:既然 Shor 算法專門針對橢圓曲線,那就換掉橢圓曲線,用哈希函數來做簽名。

這個方案已經在 2024 年 8 月通過 NIST 標準化。麻煩在於簽名體積:現在比特幣的 ECDSA 簽名只有 64 字節,SPHINCS+ 的簽名超過 8KB,體積膨脹了 100 多倍,會大幅推高交易費用和區塊空間需求。

為此開發者又提出了 SHRIMPS 和 SHRINCS 等優化方案,目標是在不犧牲安全性的前提下壓縮簽名大小。

Commit/reveal 方案:由閃電網絡聯合創始人 Tadge Dryja 提出,這個方案針對的是內存池裡的短期暴露風險。它把一筆交易分成兩個階段:

第一階段先提交一個哈希指紋,不包含任何交易信息,只是在鏈上留下一個時間戳

第二階段再廣播真實交易,公鑰這時才暴露出來。即使量子攻擊者在第二階段截獲了公鑰並推算出私鑰,它偽造的交易也會被網絡拒絕,因為沒有對應的第一階段預提交記錄。代價是每筆交易多一個步驟,成本略有上升。

這被社區視為一種過渡方案,在更完整的抗量子體系建立起來之前先用著。

Hourglass V2:由開發者 Hunter Beast 提出,專門針對那 170 萬枚已經永久暴露公鑰的老地址。這個方案的邏輯很悲觀但很現實:既然這些地址的公鑰已經無法隱藏,一旦量子機器足夠強大,這些幣遲早會被盜。

Hourglass V2 不打算阻止老地址被盜的,而是把每個區塊允許從這類地址轉出的比特幣限制在 1 枚,就像銀行擠兌時限制每日取款額度。

這個提案爭議極大,因為比特幣社區有一條原則:任何人都無權干涉你的比特幣,即使是這種有限度的限制,很多人也認為越界了。

這不是比特幣第一次面對需要升級的壓力。2017 年的擴容之爭打了幾年,最後分裂出了 Bitcoin Cash。2021 年的 Taproot 升級從提案到激活花了將近四年。每一次,社區都要經歷漫長的爭論、拉鋸、妥協,才能推動任何一件事向前走一步。量子威脅的應對,大概率也會走同一條路。

五、普通用戶現在需要做什麼

說了這麼多,普通用戶能做什麼?

答案沒有你想象的那麼複雜。量子計算機今天還破解不了你的比特幣,但有幾件事現在就可以開始注意。

檢查你的地址格式

打開你的錢包,看一下接收地址是什麼開頭。bc1p 開頭是 Taproot 地址,公鑰默認嵌入地址本身,屬於長期暴露的高風險格式。如果你的資產放在這類地址裡且從未動過,現在的風險還是理論層面的,但值得關注後續 BIP-360 的進展。

bc1q 開頭的 SegWit 地址,以及 1 開頭的傳統地址,在從未花費的狀態下公鑰仍然受到哈希保護,相對安全。但只要你發出過一筆交易,公鑰就已經永久暴露在鏈上了。

養成地址衛生習慣

儘量不要在同一個地址反覆收款和轉賬。每次發送交易都會暴露公鑰,用過的地址就不再有哈希保護。大多數現代錢包默認會在每次收款後生成新地址,這個功能打開著就好。

關注錢包軟件的更新

Ledger、Trezor 這類硬件錢包廠商將是抗量子升級的重要一環。一旦 BIP-360 或後量子簽名方案在主網激活,錢包需要同步支持新的地址格式和簽名算法。這個過程用戶端要做的事情可能只是更新固件,但也可能需要把資產從舊地址遷移到新格式地址。現在能做的是確保你用的錢包來自有持續更新能力的廠商,並且保持關注。

放在交易所的資產

交易所不需要用戶操作,技術升級由他們的團隊負責推送。Coinbase 已經成立了量子顧問委員會,各大交易所在監管壓力下也會跟進。放在有信譽的大交易所裡的資產,量子升級對你來說是透明的。

六、寫在最後

"量子計算機會破解比特幣"這個說法流傳很多年了,每次出現都會被嘲諷一輪,然後什麼都沒發生。久而久之,大家開始默認這是個狼來了的故事。

這次發出警告的是谷歌。比特幣的開發者已經在認真準備應對方案,以太坊那邊的路線圖也在推進。但這件事之前一直停留在理論層面,量子計算機到底能不能真正攻克比特幣的加密算法,現在沒有人能給出確定的答案。

谷歌說 2029 年,有人說還要幾十年,也有人說永遠不會。這個問題的答案,只有時間知道。

量子計算的進展也從來不是勻速的,上一個重大突破發生在沒有人預料到的時間節點,下一個也可能一樣。

歡迎加入深潮 TechFlow 官方社群

Telegram 訂閱群:https://t.me/TechFlowDaily

Twitter 官方帳號:https://x.com/TechFlowPost

Twitter 英文帳號:https://x.com/BlockFlow_News