Tác giả: Changan, Đội nội dung Biteye

Tóm tắt ngắn gọn (TL;DR)

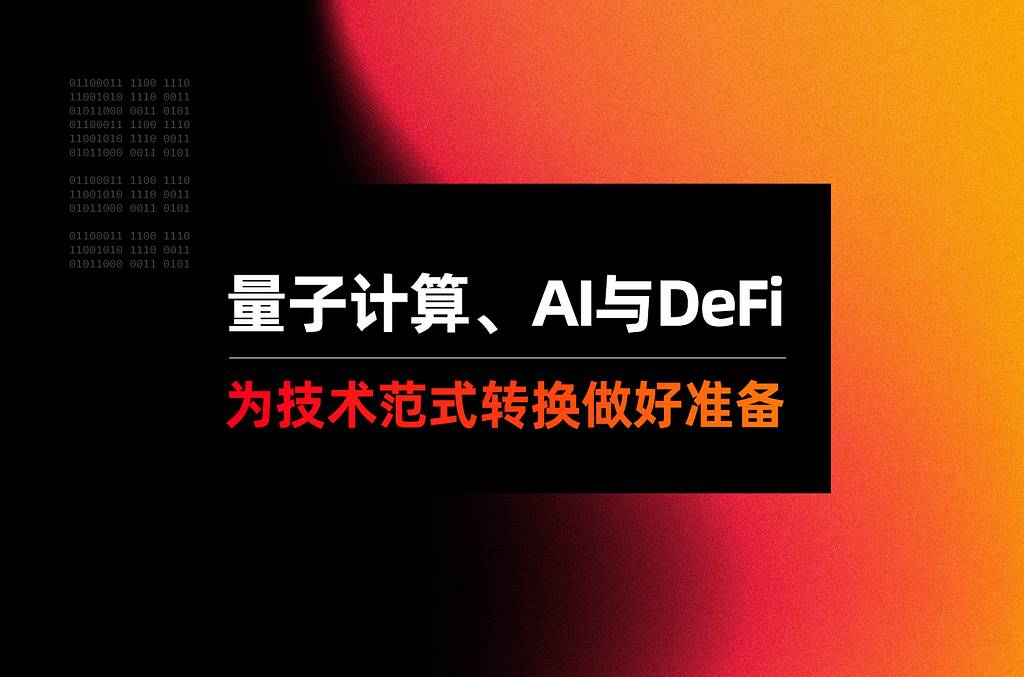

Bài báo mới nhất của nhóm Google Quantum AI cho thấy một máy tính lượng tử lỗi bền với 500.000 qubit lý thuyết có thể bẻ khóa khóa riêng tư Bitcoin chỉ trong 9 phút, đe dọa khoảng 6,9 triệu BTC mà khóa công khai đã bị lộ. Dù công nghệ hiện tại vẫn còn cách mục tiêu này tới 446 lần và dự kiến phải đến khoảng năm 2029 mới khả thi, mối đe dọa này giờ đây không còn là viễn tưởng xa vời. Cộng đồng Bitcoin đang thúc đẩy các giải pháp nâng cấp chống lượng tử như BIP-360 và SPHINCS+. Người dùng thông thường hiện chưa cần hoảng loạn, nhưng nên kiểm tra định dạng địa chỉ (tránh sử dụng dài hạn các địa chỉ Taproot bắt đầu bằng “bc1p”), hình thành thói quen “một địa chỉ – một giao dịch”, đồng thời theo dõi các bản cập nhật tiếp theo từ nhà sản xuất ví.

Ngày 31 tháng 3 năm 2026, một ngày thứ Hai bình thường, giới tiền mã hóa bất ngờ dậy sóng.

Nhóm Google Quantum AI vừa công bố một bài báo khoa học tuyên bố rằng máy tính lượng tử có thể bẻ khóa khóa riêng tư Bitcoin chỉ trong 9 phút — trong khi thời gian trung bình để xác nhận một khối Bitcoin là 10 phút.

Có người cho rằng đây là lời cảnh báo phóng đại, cũng có người nói thực tế còn cách xa vạn dặm — nhưng lần này, người đưa ra cảnh báo lại chính là Google.

Vậy rốt cuộc máy tính lượng tử có thật sự bẻ khóa được Bitcoin hay không? Mối đe dọa này là thực hay chỉ là suy đoán quá mức? Người dùng thông thường cần làm gì? Bài viết này sẽ cố gắng làm rõ toàn bộ vấn đề.

I. Bài báo của Google thực chất nói điều gì?

Trước đây, quan điểm chung trong ngành là để bẻ khóa thuật toán mật mã của Bitcoin, máy tính lượng tử cần tới hàng triệu qubit. Con số này quá lớn nên đa số đều cho rằng sự kiện này ít nhất còn cách vài chục năm. Nhưng bài báo của Google đã hạ con số này xuống dưới 500.000 qubit — tức giảm tới 20 lần.

Bài báo nêu ra một kịch bản tấn công cụ thể: Khi bạn gửi một giao dịch Bitcoin, khóa công khai của bạn sẽ tạm thời lộ ra trên mạng trong lúc chờ được đưa vào khối. Thời gian “cửa sổ” này trung bình là 10 phút. Theo ước tính của Google, một máy tính lượng tử đủ mạnh có thể suy ngược lại khóa riêng tư từ khóa công khai của bạn chỉ trong khoảng 9 phút, sau đó tạo ra một giao dịch khác với phí thợ đào cao hơn nhằm chiếm đoạt số tiền trước khi giao dịch gốc của bạn được đưa lên chuỗi — xác suất thành công đạt khoảng 41%.

Dĩ nhiên, bài báo mô tả một máy tính lượng tử lỗi bền (fault-tolerant) có khả năng sửa lỗi đầy đủ. Trong khi đó, bộ xử lý Willow hiện tại của Google chỉ có 105 qubit vật lý, còn bài báo yêu cầu tới 500.000 qubit — chênh lệch tới 446 lần. Vì vậy, máy tính lượng tử có khả năng bẻ khóa Bitcoin hiện vẫn chưa tồn tại.

Google đặt mục tiêu hoàn tất việc chuyển đổi sang mật mã hậu lượng tử (post-quantum cryptography) vào năm 2029 — thời điểm này phần nào phản ánh đánh giá của họ về thời điểm mối đe dọa trở nên hiện thực.

Tuy nhiên, nếu một ngày nào đó cỗ máy ấy thực sự ra đời, chi phí để bẻ khóa Bitcoin sẽ thấp hơn nhiều so với những gì bạn tưởng tượng.

II. Máy tính lượng tử khác máy tính thông thường ở điểm nào?

Nhưng trước khi bàn đến ý nghĩa thực tiễn của điều này, ta cần hiểu rõ một vấn đề: Máy tính lượng tử rốt cuộc là gì?

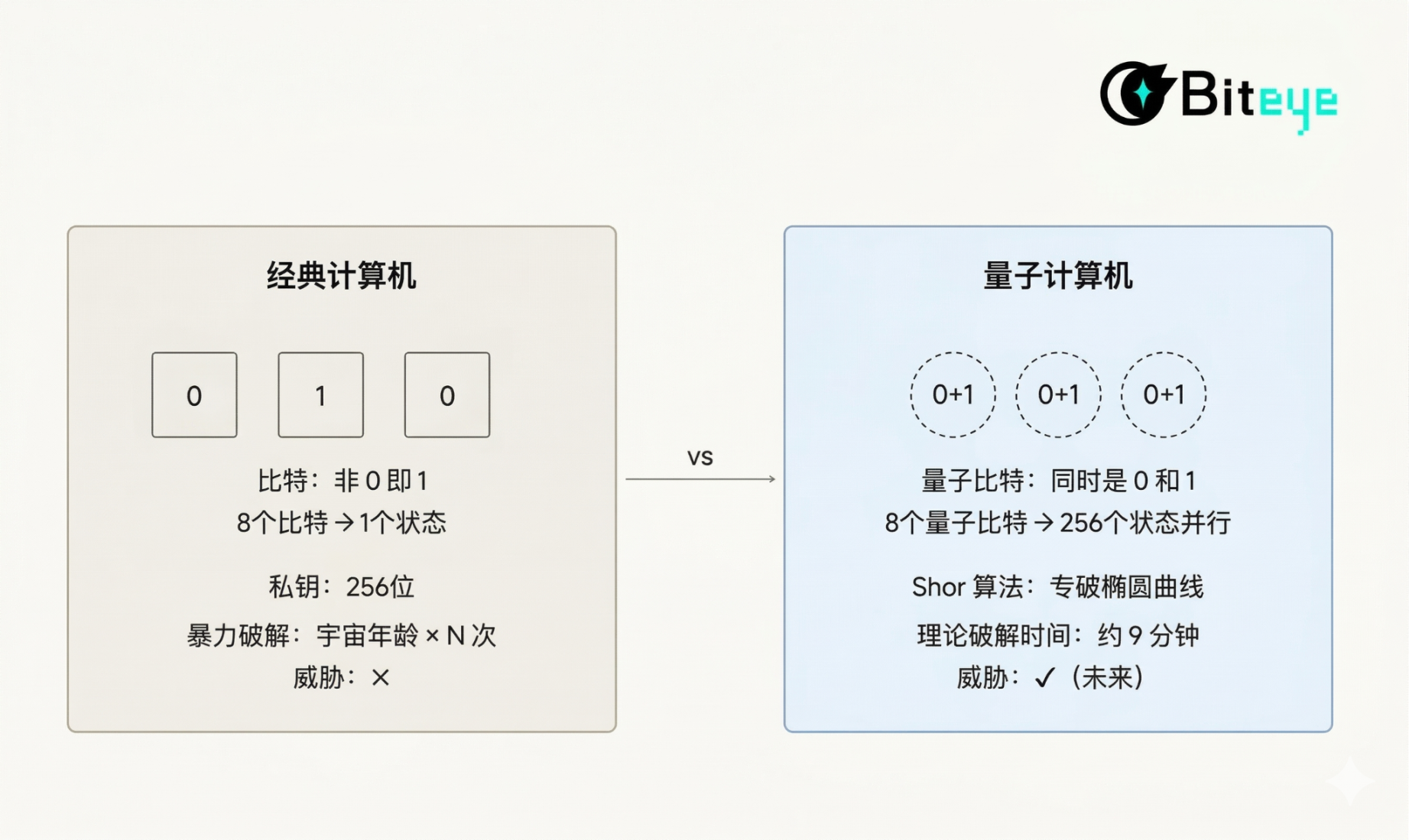

Máy tính thông thường xử lý thông tin bằng bit, mỗi bit chỉ có hai trạng thái: 0 hoặc 1.

Mọi phép tính đều dựa trên việc thao tác với các bit 0 và 1 này. Một khóa riêng tư 256 bit tương ứng với 2²⁵⁶ tổ hợp khả thi: Việc bẻ khóa bằng phương pháp vét cạn trên máy tính cổ điển — ngay cả khi huy động toàn bộ sức mạnh tính toán toàn cầu — cũng mất thời gian dài hơn cả tuổi vũ trụ. Đó chính là lý do vì sao Bitcoin luôn an toàn trong suốt 15 năm qua.

Máy tính lượng tử sử dụng qubit (bit lượng tử). Điều kỳ diệu của qubit nằm ở hiện tượng chồng chập (superposition): nó có thể đồng thời ở cả trạng thái 0 lẫn 1. Tám qubit không chỉ biểu diễn một trạng thái duy nhất, mà có thể biểu diễn đồng thời 256 trạng thái. Số qubit càng tăng, khả năng xử lý song song tăng theo cấp số mũ.

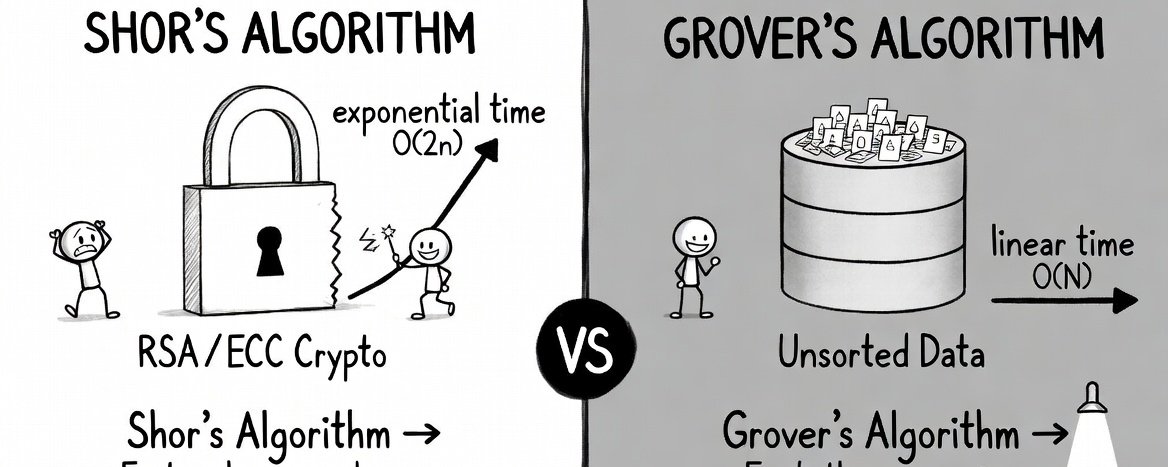

Tuy nhiên, chỉ có khả năng xử lý song song thôi chưa đủ để đe dọa Bitcoin. Thực tế, điều khiến máy tính lượng tử gây nguy hiểm cho mật mã học chính là thuật toán “Shor”, do nhà toán học Peter Shor thuộc Viện Công nghệ Massachusetts (MIT) phát minh năm 1994. Thuật toán này chuyên dùng để phân tích thừa số các số nguyên lớn và giải bài toán logarit rời rạc trên đường cong elliptic — hai bài toán nền tảng đảm bảo an toàn cho khóa riêng tư Bitcoin và Ethereum.

Ví dụ minh họa: Máy tính cổ điển giống như bạn đang mò mẫm tìm lối thoát trong một mê cung — chỉ có thể thử từng đường một; còn máy tính lượng tử kết hợp thuật toán Shor giống như ai đó trao cho bạn bản đồ nhìn từ trên cao của mê cung — chỉ cần liếc một cái là biết ngay lối ra.

Thuật toán chữ ký mà Bitcoin sử dụng là ECDSA (Elliptic Curve Digital Signature Algorithm), chạy trên đường cong secp256k1. Hệ thống này là “tường đồng vách sắt” đối với máy tính cổ điển, nhưng thuật toán Shor lại được thiết kế đặc biệt để phá vỡ cấu trúc toán học của đường cong elliptic.

III. Máy tính lượng tử thực tế “đánh cắp” Bitcoin của bạn như thế nào?

Sau khi hiểu rõ nguyên lý hoạt động của máy tính lượng tử, ta hãy xem xét cụ thể cách nó đe dọa Bitcoin.

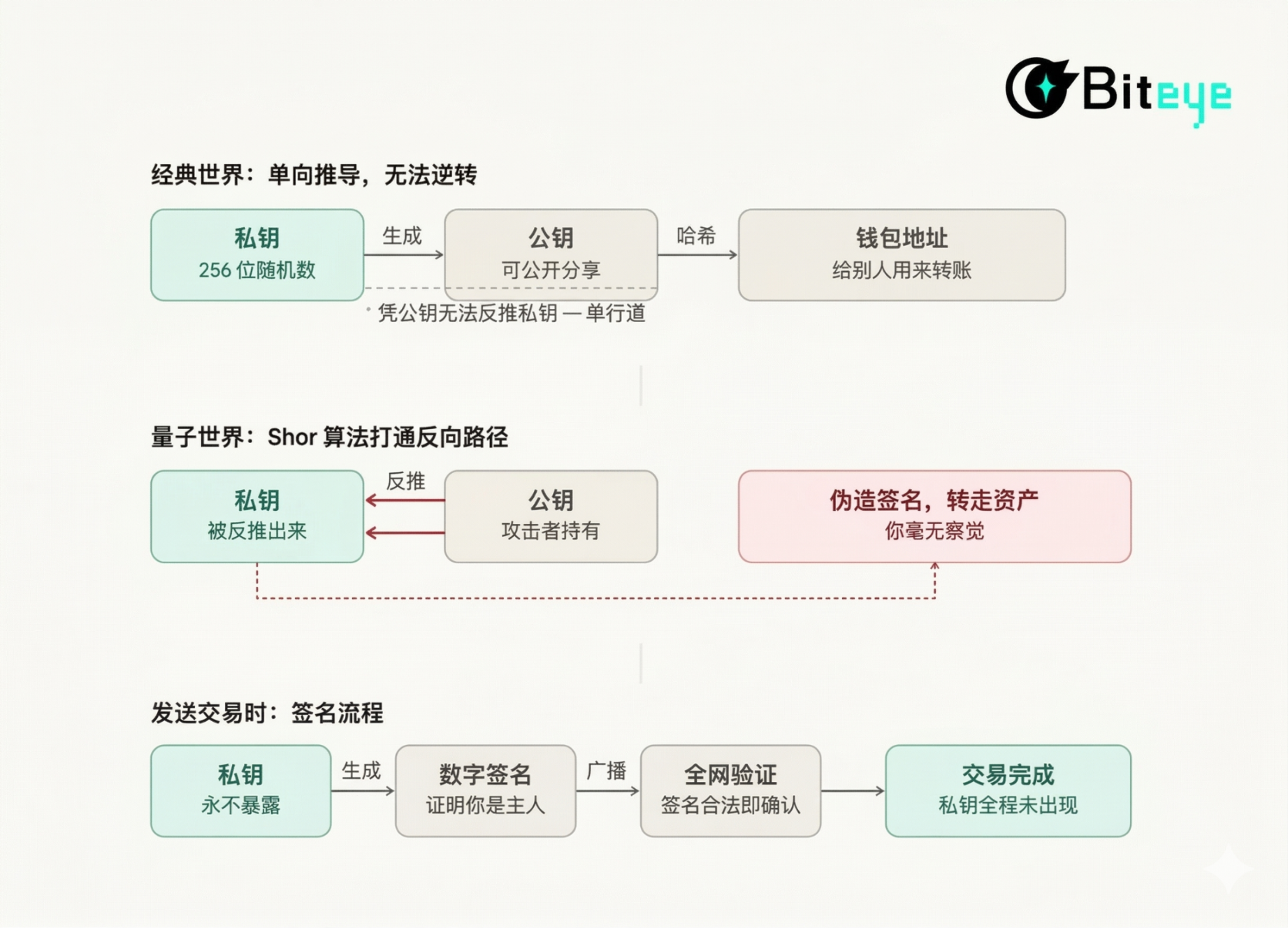

Khi tạo ví, hệ thống sinh ra một khóa riêng tư — một chuỗi số ngẫu nhiên gồm 256 bit. Từ khóa riêng tư, hệ thống suy ra khóa công khai, rồi từ khóa công khai suy ra địa chỉ ví. Chuỗi suy luận này chỉ đi theo một chiều: biết khóa riêng tư thì tính được khóa công khai, nhưng ngược lại thì không.

Khi bạn gửi Bitcoin, khóa riêng tư chỉ được dùng để tạo một chữ ký số, sau đó chữ ký này được phát tán cùng giao dịch để chứng minh cho toàn mạng rằng số tiền này do bạn gửi đi. Mạng lưới xác minh chữ ký hợp lệ, giao dịch được xác nhận và hoàn tất.

Thuật toán Shor về mặt lý thuyết có thể phá vỡ mật mã đường cong elliptic — nền tảng đảm bảo an toàn cho khóa riêng tư Bitcoin. Tuy nhiên, không ai quá lo lắng về điều này, bởi vì khả năng tính toán cần thiết để chạy thuật toán này vượt xa khả năng của mọi máy tính cổ điển.

Vấn đề nằm ở chỗ: máy tính lượng tử những năm gần đây thực sự đang tiến bộ. Một khi nó đủ mạnh, máy tính lượng tử chỉ cần có được khóa công khai của bạn là có thể suy ngược lại khóa riêng tư, giả mạo chữ ký của bạn và chuyển tiền đi.

Điều này dẫn đến một câu hỏi then chốt: Khóa công khai của bạn đã bị lộ chưa?

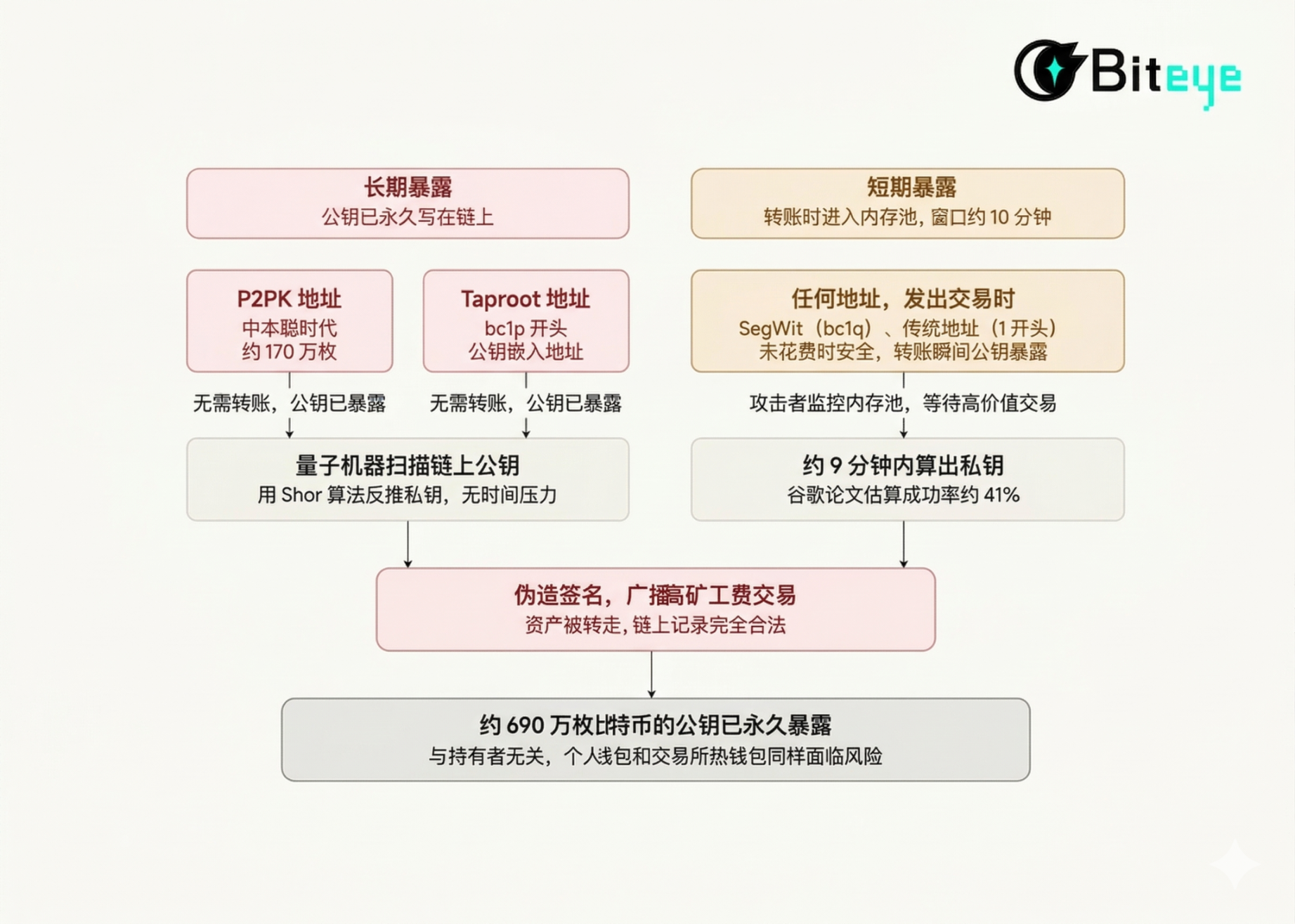

Khóa công khai có thể bị lộ theo hai cách:

Thứ nhất là lộ dài hạn — khóa công khai đã được ghi vĩnh viễn lên chuỗi, máy tính lượng tử có thể đọc bất cứ lúc nào. Có hai loại địa chỉ thuộc trường hợp này:

– Các địa chỉ gốc do Satoshi Nakamoto và những thợ đào đầu tiên sử dụng — thời kỳ đó khóa công khai được lưu trữ rõ ràng;

– Các địa chỉ bắt đầu bằng “bc1p” — Taproot vốn được thiết kế nhằm cải thiện tính riêng tư và hiệu quả, nhưng do kỹ thuật nhúng khóa công khai trực tiếp vào địa chỉ, nên lại phản tác dụng trước mối đe dọa lượng tử.

Thứ hai là lộ ngắn hạn — ngay tại thời điểm bạn gửi giao dịch, các định dạng địa chỉ truyền thống trong trạng thái chưa chi tiêu (unspent), khóa công khai vẫn được che giấu phía sau giá trị băm (hash), người ngoài không thể nhìn thấy. Nhưng mỗi khi bạn gửi một giao dịch, khóa công khai sẽ đi kèm vào bộ nhớ giao dịch (mempool), và hiển thị công khai với toàn mạng trước khi được đưa vào khối — cửa sổ thời gian này trung bình là 10 phút.

Nói cách khác, dù bạn có thận trọng đến đâu trong các thao tác thường ngày, chỉ cần đã từng gửi giao dịch, bạn đều có khả năng bị tấn công.

Hiện nay, khoảng 6,9 triệu BTC có khóa công khai đã bị lộ vĩnh viễn trên chuỗi. Dù số tiền này nằm trong ví cá nhân hay ví nóng của sàn giao dịch, miễn là địa chỉ thuộc các loại có rủi ro cao nêu trên, hoặc địa chỉ đó từng thực hiện giao dịch, thì khóa công khai đã bị tiết lộ.

IV. Cộng đồng Bitcoin đang làm gì?

Ngay trong ngày bài báo của Google được công bố, CZ (@cz_binance) đã phản hồi trên X (Twitter): “Không cần hoảng loạn — tiền mã hóa chỉ cần nâng cấp lên các thuật toán chống lượng tử là có thể giải quyết vấn đề. Mối đe dọa là có thật, nhưng ngành hoàn toàn có khả năng ứng phó.”

Còn Vitalik Buterin (@VitalikButerin) lại có thái độ thận trọng hơn nhiều. Ông đã cảnh báo sớm về vấn đề này và từng đưa ra ước tính: Xác suất xuất hiện máy tính lượng tử thực sự có khả năng tấn công trước năm 2030 là khoảng 20%.

Cả hai đều thừa nhận mối đe dọa là có thật, chỉ khác nhau ở mức độ cấp bách mà họ đánh giá. Thực tế, cộng đồng nhà phát triển Bitcoin đã không hề bỏ qua vấn đề này ngay từ trước khi bài báo của Google ra đời — hiện nay có bốn hướng giải pháp đang được thảo luận nghiêm túc.

BIP-360, còn gọi là Pay-to-Merkle-Root. Hiện tại, địa chỉ Bitcoin ghi vĩnh viễn khóa công khai lên chuỗi; BIP-360 đề xuất loại bỏ hoàn toàn khóa công khai khỏi cấu trúc giao dịch, thay vào đó sử dụng gốc Merkle (Merkle root) làm đại diện. Như vậy, máy tính lượng tử sẽ không còn khóa công khai nào để phân tích, và tấn công sẽ không thể thực hiện.

Giải pháp này đã được triển khai thử nghiệm trên mạng thử nghiệm (testnet) của BTQ Technologies, hiện có hơn 50 thợ đào tham gia và đã xử lý hơn 200.000 khối. Tuy nhiên, cần làm rõ: BIP-360 chỉ bảo vệ các BTC mới được tạo ra; còn 1,7 triệu BTC trên các địa chỉ cũ đã để lộ khóa công khai vẫn là một bài toán chưa giải quyết.

SPHINCS+: tên chính thức là SLH-DSA, là một sơ đồ chữ ký hậu lượng tử dựa trên hàm băm. Nguyên lý rất trực quan: Vì thuật toán Shor chuyên tấn công đường cong elliptic, vậy thì ta thay đường cong elliptic bằng hàm băm để thực hiện chữ ký.

Giải pháp này đã được Tổ chức Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) chuẩn hóa vào tháng 8 năm 2024. Vấn đề nằm ở kích thước chữ ký: Chữ ký ECDSA hiện tại của Bitcoin chỉ vỏn vẹn 64 byte, trong khi chữ ký SPHINCS+ vượt quá 8 KB — phình to hơn 100 lần, kéo theo chi phí giao dịch và nhu cầu dung lượng khối tăng mạnh.

Do đó, các nhà phát triển đã đề xuất thêm các giải pháp tối ưu như SHRIMPS và SHRINCS, nhằm nén kích thước chữ ký mà không hy sinh tính bảo mật.

Giải pháp Commit/Reveal: Do Tadge Dryja — đồng sáng lập mạng Lightning Network — đề xuất, giải pháp này nhắm vào rủi ro lộ ngắn hạn trong bộ nhớ giao dịch (mempool). Nó chia một giao dịch thành hai giai đoạn:

– Giai đoạn đầu tiên: Chỉ gửi một dấu vân tay băm (hash fingerprint), không chứa bất kỳ thông tin giao dịch nào, chỉ để lại một dấu thời gian (timestamp) trên chuỗi;

– Giai đoạn thứ hai: Mới phát tán giao dịch thực tế, lúc này khóa công khai mới được tiết lộ. Ngay cả khi kẻ tấn công lượng tử bắt được khóa công khai ở giai đoạn hai và suy ngược ra khóa riêng tư, giao dịch giả mạo của chúng cũng sẽ bị mạng lưới từ chối — vì thiếu bản ghi cam kết (commit) tương ứng ở giai đoạn một. Nhược điểm là mỗi giao dịch phải thực hiện thêm một bước, chi phí tăng nhẹ.

Giải pháp này được cộng đồng coi là một biện pháp tạm thời, dùng trước khi hệ thống chống lượng tử hoàn chỉnh được xây dựng.

Hourglass V2: Do nhà phát triển Hunter Beast đề xuất, nhắm riêng vào 1,7 triệu BTC trên các địa chỉ cũ đã lộ khóa công khai vĩnh viễn. Giải pháp này mang tư duy bi quan nhưng rất thực tế: Vì khóa công khai của các địa chỉ này đã không thể ẩn đi, nên một khi máy tính lượng tử đủ mạnh, số tiền này sớm muộn cũng sẽ bị đánh cắp.

Hourglass V2 không nhằm ngăn chặn việc đánh cắp các địa chỉ cũ, mà giới hạn số BTC được phép chuyển ra từ các địa chỉ này ở mức 1 BTC mỗi khối — giống như ngân hàng áp dụng hạn mức rút tiền mỗi ngày trong trường hợp đổ xô rút tiền.

Đề xuất này gây tranh cãi dữ dội, bởi cộng đồng Bitcoin tuân thủ một nguyên tắc bất biến: Không ai có quyền can thiệp vào Bitcoin của bạn — ngay cả giới hạn có kiểm soát như vậy cũng bị nhiều người cho là vượt quá ranh giới chấp nhận được.

Đây không phải lần đầu tiên Bitcoin đối mặt với áp lực nâng cấp. Cuộc tranh luận về mở rộng quy mô năm 2017 kéo dài nhiều năm, cuối cùng dẫn đến sự phân nhánh thành Bitcoin Cash. Còn nâng cấp Taproot năm 2021 mất gần bốn năm từ lúc đề xuất đến khi kích hoạt. Mỗi lần như vậy, cộng đồng đều phải trải qua những cuộc tranh luận kéo dài, giằng co và thỏa hiệp để từng bước tiến tới một sự thay đổi. Việc ứng phó với mối đe dọa lượng tử cũng rất có thể sẽ đi theo đúng con đường ấy.

V. Người dùng thông thường hiện cần làm gì?

Đã nói nhiều như vậy, vậy người dùng thông thường có thể làm gì?

Câu trả lời đơn giản hơn bạn tưởng. Máy tính lượng tử hiện tại chưa thể bẻ khóa Bitcoin của bạn, nhưng có vài việc bạn có thể bắt đầu ngay từ hôm nay.

Kiểm tra định dạng địa chỉ của bạn

Mở ví của bạn và xem địa chỉ nhận tiền bắt đầu bằng gì. Địa chỉ Taproot bắt đầu bằng “bc1p” — khóa công khai mặc định được nhúng trực tiếp vào địa chỉ, thuộc loại có rủi ro cao do lộ dài hạn. Nếu tài sản của bạn đang nằm trong các địa chỉ này và chưa từng thực hiện giao dịch nào, rủi ro hiện tại vẫn chỉ ở mức lý thuyết — nhưng bạn nên theo dõi sát tiến triển của BIP-360.

Các địa chỉ SegWit bắt đầu bằng “bc1q” và địa chỉ truyền thống bắt đầu bằng “1” — trong trạng thái chưa chi tiêu, khóa công khai vẫn được bảo vệ bởi hàm băm, tương đối an toàn. Nhưng ngay khi bạn thực hiện một giao dịch, khóa công khai sẽ bị lộ vĩnh viễn trên chuỗi.

Hình thành thói quen “vệ sinh địa chỉ”

Cố gắng tránh nhận và gửi tiền lặp đi lặp lại vào cùng một địa chỉ. Mỗi lần gửi giao dịch đều làm lộ khóa công khai, và địa chỉ đã dùng rồi sẽ không còn được bảo vệ bởi hàm băm nữa. Phần lớn ví hiện đại mặc định tạo địa chỉ mới mỗi lần nhận tiền — chỉ cần đảm bảo tính năng này đang bật là được.

Theo dõi cập nhật phần mềm ví

Các nhà sản xuất ví phần cứng như Ledger và Trezor sẽ đóng vai trò then chốt trong việc nâng cấp chống lượng tử. Một khi BIP-360 hoặc các sơ đồ chữ ký hậu lượng tử được kích hoạt trên mạng chính, ví cần hỗ trợ đồng bộ định dạng địa chỉ và thuật toán chữ ký mới. Về phía người dùng, việc cần làm có thể chỉ là cập nhật firmware, nhưng cũng có thể cần chuyển tài sản từ địa chỉ cũ sang địa chỉ mới. Hiện tại, bạn nên đảm bảo mình đang dùng ví từ nhà sản xuất có khả năng cập nhật liên tục và giữ liên lạc thường xuyên.

Tài sản gửi tại sàn giao dịch

Tài sản gửi tại sàn không yêu cầu người dùng tự thực hiện thao tác nào — việc nâng cấp kỹ thuật do đội ngũ kỹ thuật của sàn phụ trách. Coinbase đã thành lập Ủy ban Cố vấn Lượng tử, và các sàn lớn khác cũng sẽ lần lượt hành động dưới áp lực quản lý. Đối với tài sản gửi tại các sàn uy tín, việc nâng cấp chống lượng tử sẽ hoàn toàn trong suốt đối với bạn.

VI. Kết luận

Câu nói “Máy tính lượng tử sẽ bẻ khóa Bitcoin” đã lan truyền nhiều năm nay, mỗi lần xuất hiện đều bị chế giễu, rồi chẳng xảy ra chuyện gì. Dần dần, mọi người bắt đầu mặc định đây là câu chuyện “Chú bé chăn cừu”.

Lần này, người đưa ra cảnh báo là Google. Các nhà phát triển Bitcoin đã bắt đầu nghiêm túc chuẩn bị các phương án ứng phó, còn lộ trình của Ethereum cũng đang được đẩy mạnh. Nhưng vấn đề này trước đây luôn chỉ dừng ở cấp độ lý thuyết — liệu máy tính lượng tử thực sự có thể phá vỡ thuật toán mật mã của Bitcoin hay không, hiện vẫn chưa ai có thể đưa ra câu trả lời chắc chắn.

Google nói năm 2029, có người bảo còn phải đợi vài chục năm, cũng có người cho rằng điều đó sẽ không bao giờ xảy ra. Câu trả lời duy nhất cho câu hỏi này, chỉ có thời gian mới biết.

Tiến bộ của máy tính lượng tử cũng chưa bao giờ diễn ra đều đặn: Đột phá lớn gần nhất xuất hiện vào thời điểm không ai lường trước — đột phá tiếp theo cũng có thể như vậy.