Mối đe dọa thực sự của điện toán lượng tử đối với Bitcoin, 99% người dùng đều hiểu sai

Tuyển chọn TechFlowTuyển chọn TechFlow

Mối đe dọa thực sự của điện toán lượng tử đối với Bitcoin, 99% người dùng đều hiểu sai

Sự thật thú vị hơn nhiều so với nỗi hoảng loạn, và cũng đáng cảnh giác hơn những lời phủ nhận hời hợt.

Tác giả: nvk

Biên dịch: Saoirse, Foresight News

Tóm tắt nhanh (TL;DR)

- Bitcoin không sử dụng mã hóa, mà dùng chữ ký số. Phần lớn bài viết đều sai lầm về điểm này — và sự khác biệt này cực kỳ quan trọng.

- Máy tính lượng tử không thể phá vỡ Bitcoin trong vòng 9 phút. Con số này chỉ đề cập đến một mạch lý thuyết chưa tồn tại thực tế, và ít nhất phải mất thêm 10 năm nữa mới có khả năng hiện thực hóa.

- Đào Bitcoin bằng máy tính lượng tử là hoàn toàn bất khả thi về mặt vật lý. Năng lượng cần thiết thậm chí còn vượt quá tổng năng lượng Mặt Trời phát ra.

- Bitcoin hoàn toàn có thể nâng cấp — đã từng thành công trước đây (SegWit, Taproot), và các công việc liên quan hiện đang được triển khai (BIP-360). Tuy nhiên, cộng đồng cần đẩy nhanh tiến độ.

- Lý do thực sự để nâng cấp không phải vì mối đe dọa lượng tử, mà bởi vì các phương pháp toán học cổ điển đã từng phá vỡ vô số hệ thống mật mã; secp256k1 rất có thể là ứng cử viên tiếp theo. Đến nay, máy tính lượng tử chưa từng phá vỡ bất kỳ hệ thống mật mã nào.

- Thực tế tồn tại một rủi ro đáng lo ngại: khoảng 6,26 triệu BTC đã để lộ khóa công khai. Đây không phải điều khiến ta hoảng loạn, nhưng xứng đáng được chuẩn bị từ sớm.

Luồng lập luận cốt lõi

Tóm gọn toàn bộ nội dung tôi sắp trình bày bằng một câu:

Mối đe dọa lượng tử đối với Bitcoin là có thật, nhưng vẫn còn rất xa; truyền thông đại chúng thường bóp méo và phóng đại; và mối nguy hiểm thực sự không nằm ở máy tính lượng tử, mà ở tâm lý tự mãn — khoác áo “sự hoảng loạn” hoặc “sự thờ ơ”.

Cả những người hét lên “Bitcoin sắp sụp đổ” lẫn những người khẳng định “hoàn toàn không sao, đừng hoảng hốt” đều sai. Để nhìn rõ sự thật, ta phải đồng thời chấp nhận hai điều:

- Hiện tại Bitcoin chưa đối mặt với mối đe dọa lượng tử cấp bách nào; mối đe dọa thực tế có thể xa hơn rất nhiều so với những gì tiêu đề giật tít tuyên bố.

- Tuy nhiên, cộng đồng Bitcoin vẫn cần chuẩn bị sớm, bởi quy trình nâng cấp bản thân nó đã mất nhiều năm.

Đây không phải lý do để hoảng loạn, mà là lý do để hành động.

Dưới đây tôi sẽ làm rõ bằng dữ liệu và lập luận logic.

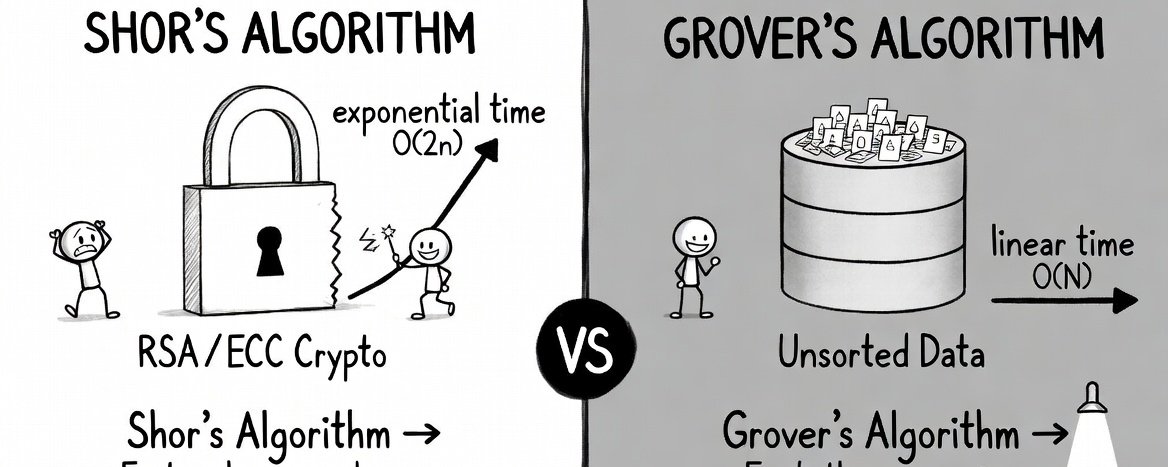

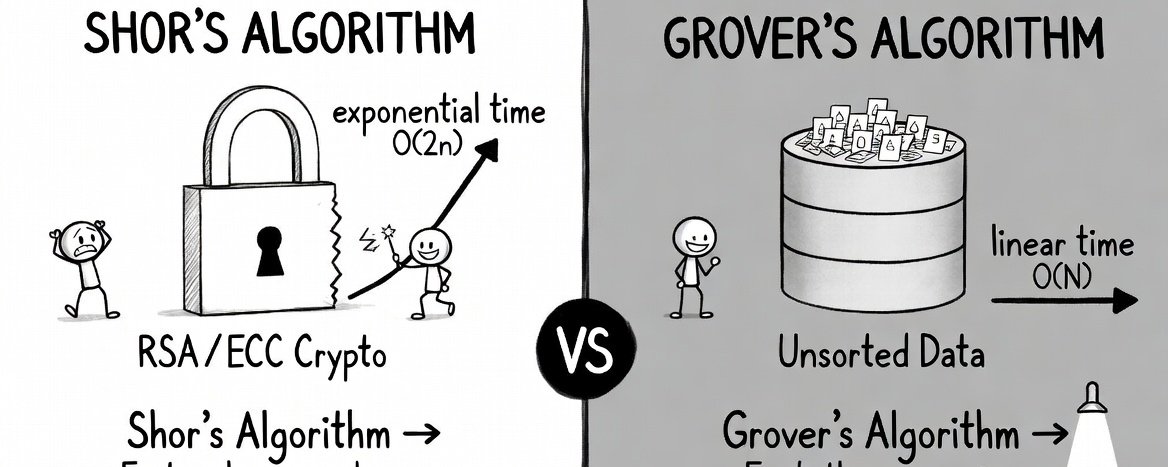

Hình ảnh này so sánh hai thuật toán lượng tử cốt lõi: Thuật toán Shor (trái) là “kẻ giết chết mật mã” có khả năng tăng tốc theo cấp số mũ đối với bài toán phân tích thừa số nguyên lớn, từ đó phá vỡ trực tiếp các hệ mật mã khóa công khai như RSA/ECC; còn thuật toán Grover (phải) là bộ gia tốc lượng tử phổ quát, chỉ mang lại tốc độ tăng gấp bậc hai cho bài toán tìm kiếm không có cấu trúc. Cả hai cùng minh chứng sức mạnh cách mạng của điện toán lượng tử, song hiện vẫn bị giới hạn bởi phần cứng sửa lỗi nên chưa thể triển khai quy mô lớn.

Chiêu thức truyền thông: Tiêu đề giật tít mới là mối nguy lớn nhất

Cứ vài tháng lại diễn ra một chu kỳ lặp đi lặp lại giống nhau:

- Một phòng thí nghiệm điện toán lượng tử công bố một bài nghiên cứu nghiêm túc, kèm theo rất nhiều điều kiện ràng buộc.

- Các trang tin công nghệ lập tức đưa tiêu đề: “Máy tính lượng tử phá vỡ Bitcoin trong 9 phút!”

- Cộng đồng tiền mã hóa trên Twitter rút gọn thành: “Bitcoin chết chắc rồi.”

- Người thân, bạn bè nhắn hỏi bạn có nên bán tháo ngay không.

- Nhưng bài báo gốc chẳng hề nói như vậy.

Vào tháng 3 năm 2026, nhóm Google Quantum AI công bố một bài báo chỉ ra rằng số qubit lượng tử vật lý cần thiết để phá vỡ mật mã đường cong elliptic của Bitcoin có thể giảm xuống dưới 500.000, cải thiện 20 lần so với các ước tính trước đây. Đây thực sự là một nghiên cứu quan trọng. Google hết sức thận trọng: họ không công khai mạch tấn công thực tế, mà chỉ phát hành một chứng minh không tiết lộ thông tin (zero-knowledge proof).

Tuy nhiên, bài báo chưa bao giờ khẳng định: Bitcoin hiện đã có thể bị phá vỡ, có thời biểu cụ thể, hay mọi người nên hoảng loạn.

Thế nhưng tiêu đề lại viết: “Phá vỡ Bitcoin trong 9 phút.”

CoinMarketCap từng đăng bài “Liệu điện toán lượng tử được hỗ trợ bởi AI có phá hủy Bitcoin vào năm 2026?”, trong khi toàn bộ nội dung bài viết giải thích đáp án gần như chắc chắn là “không”. Đây là chiêu thức kinh điển: dùng tiêu đề giật gân để thu hút lượt xem, còn nội dung thì thận trọng giữ đúng sự thật. Nhưng 59% các liên kết được chia sẻ trên mạng xã hội chưa từng được ai nhấp vào — với đa số người đọc, tiêu đề chính là toàn bộ thông tin.

Có một câu nói rất chuẩn xác: “Thị trường định giá rủi ro cực kỳ nhanh. Bạn không thể đánh cắp một thứ vừa chạm tay đã về zero.” Nếu máy tính lượng tử thực sự sắp phá hủy mọi thứ, thì cổ phiếu của Google (cũng sử dụng cùng loại mật mã)早就 sụp đổ rồi. Thế nhưng cổ phiếu Google vẫn ổn định.

Kết luận: Chính tiêu đề mới là lời đồn thực sự. Còn nghiên cứu thì chân thực và đáng để hiểu — hãy cùng xem xét nghiêm túc.

Máy tính lượng tử thực sự đe dọa điều gì — và điều gì thì không

Sai lầm lớn nhất: “Mã hóa”

Gần như tất cả các bài viết nói về mối quan hệ giữa điện toán lượng tử và Bitcoin đều dùng từ “mã hóa”. Điều này là sai — và sai đến mức ảnh hưởng toàn cục.

Bitcoin không bảo vệ tài sản bằng mã hóa, mà dựa vào chữ ký số (ECDSA, sau này thông qua Taproot sử dụng Schnorr). Bản thân blockchain là công khai; mọi dữ liệu giao dịch luôn hiển thị với tất cả mọi người — hoàn toàn không có gì cần “giải mã”.

Như Adam Back — nhà sáng tạo Hashcash, được trích dẫn trong Sổ trắng Bitcoin — từng nhấn mạnh: “Mã hóa nghĩa là dữ liệu bị ẩn đi và có thể được giải mã. Mô hình bảo mật của Bitcoin dựa trên chữ ký, nhằm chứng minh quyền sở hữu mà không tiết lộ khóa riêng.”

Đây không phải tranh luận về ngôn ngữ. Điều này hàm ý rằng mối đe dọa lượng tử cấp bách nhất hiện nay — “thu thập bây giờ, giải mã sau” — hầu như không áp dụng được đối với an ninh tài sản Bitcoin. Không có dữ liệu mã hóa nào để thu thập; khóa công khai vốn đã công khai trên chuỗi.

Hai thuật toán lượng tử: Một là mối đe dọa thực sự, một có thể bỏ qua

- Thuật toán Shor (mối đe dọa thực sự): Cung cấp tốc độ tăng theo cấp số mũ đối với bài toán toán học nền tảng của chữ ký số, cho phép suy ngược khóa riêng từ khóa công khai và giả mạo chữ ký giao dịch. Đây mới chính là điều cần lo ngại.

- Thuật toán Grover (không phải mối đe dọa): Chỉ mang lại tốc độ tăng theo bậc hai đối với các hàm băm như SHA-256 — nghe thì đáng sợ, nhưng tính toán kỹ thì thấy hoàn toàn phi thực tế.

Một bài báo năm 2025 có tên “Điện toán lượng tử ở cấp độ Kardashev và việc đào Bitcoin” tính toán rằng, ở độ khó hiện tại của Bitcoin, việc đào bằng máy tính lượng tử đòi hỏi:

- Khoảng 10²³ qubit lượng tử vật lý (toàn cầu hiện chỉ có khoảng 1.500 qubit)

- Khoảng 10²⁵ watt năng lượng (tổng năng lượng Mặt Trời phát ra vào khoảng 3,8×10²⁶ watt)

Muốn đào Bitcoin bằng máy tính lượng tử, bạn cần tiêu thụ năng lượng tương đương khoảng 3% tổng năng lượng Mặt Trời phát ra. Hiện nhân loại mới chỉ đạt cấp độ Văn minh Kardashev 0,73; muốn đào Bitcoin bằng máy tính lượng tử, bạn cần năng lượng chỉ một nền văn minh cấp II mới đáp ứng nổi — điều mà nhân loại hiện chưa thể đạt được, và gần như bất khả thi về mặt vật lý.

(Ghi chú: Theo phân loại Văn minh Kardashev: Type I — tận dụng toàn bộ năng lượng của một hành tinh (Trái Đất); Type II — tận dụng toàn bộ năng lượng của một ngôi sao (Mặt Trời))

So sánh: Ngay cả với thiết kế tối ưu nhất, hiệu suất khai thác của máy lượng tử cũng chỉ khoảng 13,8 GH/s; trong khi một máy đào ASIC thông thường như Antminer S21 đã đạt tới 200 TH/s. Tốc độ của chip ASIC truyền thống cao gấp 14.500 lần so với máy lượng tử.

Nói thẳng ra, việc đào Bitcoin bằng máy tính lượng tử là không tồn tại. Hiện tại không thể, 50 năm nữa cũng không thể — thậm chí có thể mãi mãi không thể. Nếu ai đó nói máy tính lượng tử có thể “phá vỡ việc đào Bitcoin”, thì họ đang nhầm lẫn giữa hai thuật toán hoàn toàn khác nhau.

8 luận điệu lan truyền — trong đó 7,5 cái là sai

Luận điệu 1: “Máy tính lượng tử vừa xuất hiện, toàn bộ Bitcoin sẽ bị đánh cắp trong một đêm”

Sự thật là: Chỉ những Bitcoin có khóa công khai đã bị lộ mới chịu rủi ro an ninh. Các địa chỉ Bitcoin hiện đại (P2PKH, P2SH, SegWit) sẽ không công khai khóa công khai cho đến khi bạn khởi tạo giao dịch. Miễn là bạn không tái sử dụng địa chỉ, và chưa từng chuyển tài sản ra khỏi địa chỉ đó, khóa công khai của bạn sẽ không xuất hiện trên blockchain.

Cụ thể phân loại như sau:

- Cấp A (đối mặt trực tiếp với rủi ro): Khoảng 1,7 triệu BTC sử dụng định dạng P2PK cũ, khóa công khai đã hoàn toàn công khai.

- Cấp B (có rủi ro nhưng có thể khắc phục): Khoảng 5,2 triệu BTC nằm trong các địa chỉ tái sử dụng và địa chỉ Taproot — người dùng có thể tránh rủi ro bằng cách di chuyển tài sản.

- Cấp C (tiếp xúc tạm thời): Trong khoảng 10 phút mỗi giao dịch chờ xử lý trong mempool, khóa công khai sẽ tạm thời lộ ra.

Theo ước tính của Chaincode Labs, tổng cộng khoảng 6,26 triệu BTC đang đối mặt với rủi ro lộ khóa công khai, chiếm khoảng 30–35% tổng nguồn cung. Số lượng này quả thực không nhỏ, nhưng tuyệt nhiên không phải “toàn bộ Bitcoin”.

Luận điệu 2: “Tiền của Satoshi Nakamoto sẽ bị đánh cắp, gây sụp đổ thị trường”

Đúng một nửa, sai một nửa: Khoảng 1,1 triệu BTC do Satoshi Nakamoto nắm giữ sử dụng định dạng P2PK, khóa công khai hoàn toàn lộ ra — thực sự thuộc nhóm tài sản có rủi ro cao. Nhưng:

- Hiện tại chưa tồn tại máy tính lượng tử nào có khả năng giải mã những khóa riêng này.

- Các quốc gia đầu tiên làm chủ công nghệ lượng tử sẽ ưu tiên nhắm vào các hệ thống tình báo và quân sự, chứ không chọn biểu diễn một “vở kịch dư luận công khai đánh cắp Bitcoin” (theo nhóm nghiên cứu Quantum Canary).

- Việc mở rộng từ khoảng 1.500 qubit hiện tại lên hàng chục vạn qubit đòi hỏi nhiều năm đột phá kỹ thuật, và tiến độ còn rất bất định.

Luận điệu 3: “Bitcoin không thể nâng cấp — nhịp độ quá chậm, quản trị hỗn loạn”

Luận điệu này không đúng, nhưng cũng không hoàn toàn sai. Lịch sử Bitcoin đã từng thành công với nhiều nâng cấp trọng đại:

- Segregated Witness (SegWit, 2015–2017): Gây tranh cãi dữ dội, suýt thất bại, và trực tiếp dẫn đến phân nhánh Bitcoin Cash — nhưng cuối cùng vẫn triển khai thành công.

- Taproot (2018–2021): Triển khai ổn định, kéo dài khoảng 3,5 năm từ đề xuất đến lên mainnet.

Kế hoạch chống lượng tử chủ đạo BIP-360 đã được đưa chính thức vào kho BIP của Bitcoin vào đầu năm 2026, bổ sung loại địa chỉ mới bc1z và loại bỏ logic chi tiêu qua đường dẫn khóa trong Taproot — vốn dễ bị tấn công lượng tử. Hiện đề xuất này vẫn đang ở trạng thái bản thảo, và mạng thử nghiệm đã chạy tập lệnh chữ ký hậu lượng tử Dilithium.

Ethan Heilman — đồng tác giả BIP-360 — ước tính chu kỳ nâng cấp đầy đủ khoảng 7 năm: 2,5 năm phát triển và kiểm tra, 0,5 năm kích hoạt, và 4 năm chuyển đổi hệ sinh thái. Ông thừa nhận: “Đây chỉ là ước tính sơ bộ; không ai có thể đưa ra thời gian chính xác.”

Kết luận khách quan: Bitcoin có thể nâng cấp, và việc nâng cấp đã bắt đầu — nhưng mới chỉ ở giai đoạn đầu, cần đẩy nhanh tiến độ. Khẳng định “hoàn toàn không thể nâng cấp” là sai; nhưng nói “đã hoàn tất nâng cấp” cũng không đúng.

Luận điệu 4: “Chúng ta chỉ còn 3–5 năm”

Khả năng cao là không đúng, nhưng cũng không thể chủ quan. Dự báo của chuyên gia dao động rất lớn:

- Adam Back (người sáng tạo Hashcash, được trích dẫn trong Sổ trắng Bitcoin): 20–40 năm

- Jensen Huang (CEO NVIDIA): Máy tính lượng tử thực dụng vẫn cần 15–30 năm

- Scott Aaronson (chuyên gia điện toán lượng tử hàng đầu Đại học Texas tại Austin): Từ chối đưa ra mốc thời gian, và cho biết việc phá vỡ RSA có thể đòi hỏi “khoản đầu tư hàng trăm tỷ USD”

- Craig Gidney (Google Quantum AI): Xác suất đạt được trước năm 2030 chỉ khoảng 10%; đồng thời cho rằng nhu cầu qubit khó có thể giảm thêm 10 lần trong điều kiện hiện tại, và đường cong tối ưu hóa có thể đã dần phẳng.

- Khảo sát 26 chuyên gia an ninh hậu lượng tử: Xác suất xuất hiện rủi ro trong vòng 10 năm là 28%–49%

- ARK Invest: “Đây là rủi ro dài hạn, chứ không phải mối đe dọa cấp bách”

Lưu ý rằng, chip lượng tử Willow của Google đã vượt ngưỡng sửa lỗi lượng tử vào cuối năm 2024. Điều này nghĩa là mỗi lần tăng một bậc khoảng cách mã sửa lỗi, tỷ lệ lỗi logic sẽ giảm theo một hệ số cố định (Willow là 2,14). Hiệu ứng giảm lỗi này tăng theo cấp số mũ, nhưng tốc độ mở rộng thực tế hoàn toàn phụ thuộc vào phần cứng — có thể là logarit, tuyến tính, hoặc thậm chí cực kỳ chậm. Việc vượt ngưỡng chỉ chứng tỏ khả thi về mặt mở rộng, chứ không đảm bảo triển khai nhanh, dễ dàng hay chắc chắn.

Hơn nữa, bài báo tháng 3/2026 của Google không công khai mạch tấn công thực tế, mà chỉ phát hành chứng minh không tiết lộ thông tin. Scott Aaronson cũng cảnh báo rằng trong tương lai, các nhà nghiên cứu có thể sẽ không còn công bố ước tính tài nguyên cần thiết để phá mật mã. Vì vậy, chúng ta có thể sẽ không nhận ra “Ngày khủng hoảng lượng tử” từ sớm.

Dẫu vậy, chế tạo một máy tính lượng tử có hàng chục vạn qubit có khả năng sửa lỗi vẫn là một thách thức kỹ thuật khổng lồ. Hiện máy tính lượng tử tiên tiến nhất còn không thể phân tích thừa số của số lớn hơn 13 bit, trong khi phá mật mã Bitcoin tương đương với phân tích thừa số của số khoảng 1300 bit. Khoảng cách này không thể lấp đầy trong một đêm, nhưng xu hướng công nghệ đáng để quan tâm — chứ không phải phớt lờ.

Luận điệu 5–8: Làm rõ nhanh

“Điện toán lượng tử sẽ phá hủy việc đào coin”

Sai. Nhu cầu năng lượng gần bằng tổng năng lượng Mặt Trời phát ra, chi tiết xem phần hai.

“Thu thập dữ liệu ngay bây giờ, giải mã sau”

Không áp dụng cho việc đánh cắp tài sản (blockchain vốn đã công khai), chỉ ảnh hưởng một phần đến tính riêng tư — đây là rủi ro thứ yếu.

“Google nói 9 phút phá vỡ Bitcoin”

Google ám chỉ thời gian chạy mạch lý thuyết trên một cỗ máy tưởng tượng gồm 500.000 qubit — và Google đã cảnh báo rõ ràng về các tuyên bố gây hoảng loạn kiểu này, đồng thời che giấu chi tiết mạch tấn công.

“Công nghệ mật mã hậu lượng tử chưa trưởng thành”

Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) đã hoàn tất chuẩn hóa các thuật toán ML-KEM, ML-DSA và SLH-DSA. Bản thân các thuật toán đã chín muồi; vấn đề nằm ở việc triển khai trong hệ thống Bitcoin, chứ không phải phát minh từ đầu.

Năm vấn đề thực sự khiến tôi lo lắng

Một bài viết bác bỏ toàn diện sẽ làm mất uy tín. Dưới đây là năm vấn đề khiến tôi thực sự lo lắng:

- Số lượng qubit lượng tử cần thiết để phá mật mã liên tục giảm — dù xu hướng này có thể đang chậm lại. Năm 2012, ước tính cần 1 tỷ qubit; đến năm 2019 giảm xuống 20 triệu; năm 2025 đã thấp hơn 1 triệu. Đầu năm 2026, công ty Oratomic tuyên bố chỉ cần 10.000 qubit vật lý trên kiến trúc nguyên tử trung hòa là đủ. Tuy nhiên, cần lưu ý rằng cả chín tác giả của nghiên cứu này đều là cổ đông Oratomic, và tỷ lệ chuyển đổi giữa qubit vật lý và qubit logic mà họ dựa vào (101:1) chưa từng được kiểm chứng (tỷ lệ thực tế lịch sử gần hơn với 10.000:1). Cũng cần làm rõ: cùng một tác vụ tính toán “chỉ mất 9 phút” trên kiến trúc siêu dẫn của Google, nếu chạy trên phần cứng nguyên tử trung hòa sẽ mất đến 10²⁶⁴ ngày — hai nền tảng hoàn toàn khác biệt, tốc độ xử lý chênh lệch trời vực. Craig Gidney cũng thừa nhận rằng đường cong tối ưu hóa thuật toán có thể đã bước vào giai đoạn bão hòa. Dẫu vậy, không ai biết “điểm giao cắt” giữa “số qubit cần thiết” và “số qubit hiện có” sẽ xuất hiện khi nào. Kết luận khách quan nhất là: Hiện tại tồn tại sự bất định cực lớn.

- Phạm vi lộ khóa công khai đang mở rộng, chứ không thu hẹp. Định dạng địa chỉ mới nhất và phổ biến nhất của Bitcoin — Taproot — sẽ công khai khóa công khai đã được điều chỉnh trên chuỗi, tạo ra “cửa sổ giải mã ngoại tuyến vô hạn” cho kẻ tấn công lượng tử. Việc nâng cấp Bitcoin gần đây nhất lại làm suy yếu khả năng chống lượng tử — một nghịch lý đáng suy ngẫm. Ngoài ra, vấn đề không chỉ nằm ở địa chỉ trên chuỗi: các kênh Lightning Network, kết nối ví phần cứng, các giao thức đa chữ ký và dịch vụ chia sẻ khóa công khai mở rộng đều được thiết kế để lan truyền khóa công khai. Trong một thế giới nơi máy tính lượng tử có khả năng sửa lỗi (CRQC) trở thành hiện thực, khi toàn bộ hệ thống được xây dựng xoay quanh việc chia sẻ khóa công khai, thì việc “bảo vệ tính riêng tư của khóa công khai” là hoàn toàn phi thực tế. BIP-360 mới chỉ là bước đầu tiên, chứ chưa phải giải pháp trọn vẹn.

- Quá trình quản trị Bitcoin chậm, nhưng vẫn còn cửa sổ thời gian. Kể từ tháng 11/2021, giao thức nền tảng Bitcoin đã hơn bốn năm chưa kích hoạt soft fork, và đang trong trạng thái đình trệ lâu dài. Google dự kiến hoàn tất chuyển đổi hệ thống của mình sang chống lượng tử vào năm 2029, trong khi Bitcoin — với dự báo lạc quan nhất — cũng phải đến năm 2033. Xét rằng máy tính lượng tử thực dụng có khả năng phá mật mã vẫn còn rất xa (đa số dự báo đáng tin cậy cho rằng phải đến những năm 2040 của thế kỷ XXI, thậm chí có thể mãi mãi không đạt được), hiện tại chưa phải là cuộc khủng hoảng khẩn cấp — nhưng cũng tuyệt đối không được chủ quan. Chuẩn bị càng sớm, thì về sau càng chủ động.

- Số Bitcoin của Satoshi Nakamoto là một bài toán trò chơi không lời giải. Khoảng 1,1 triệu BTC được lưu trữ trong địa chỉ P2PK, và do không ai nắm giữ khóa riêng tương ứng (hoặc Satoshi đã biến mất), những tài sản này sẽ không bao giờ có thể di chuyển. Dù chọn bỏ mặc, đóng băng hay hủy bỏ, đều gây hậu quả nghiêm trọng — không tồn tại giải pháp hoàn hảo nào.

- Blockchain là một danh sách mục tiêu tấn công được khóa vĩnh viễn. Mọi khóa công khai đã lộ đều được ghi chép miễn phí và vĩnh viễn, và các cơ quan quốc gia hiện đã có thể bắt đầu chuẩn bị, chờ thời cơ. Phòng thủ đòi hỏi sự phối hợp chủ động từ nhiều phía, trong khi tấn công chỉ cần kiên nhẫn chờ đợi.

Đây đều là những thách thức thực sự tồn tại, nhưng mặt khác của vấn đề cũng đáng để quan tâm.

Tại sao mối đe dọa lượng tử có thể cực kỳ xa vời — hoặc thậm chí sẽ không bao giờ xảy ra

Nhiều nhà vật lý và nhà toán học nghiêm túc (không phải những người cực đoan) cho rằng điện toán lượng tử có khả năng phá mật mã có thể vấp phải những rào cản căn bản về mặt vật lý — chứ không chỉ là những trở ngại kỹ thuật công trình:

- Leonid Levin (Đại học Boston, đồng tác giả khái niệm NP-đầy đủ): “Biên độ lượng tử cần được xác định chính xác đến hàng trăm chữ số sau dấu phẩy, nhưng con người chưa từng phát hiện bất kỳ định luật vật lý nào vẫn đúng ở độ chính xác trên mười mấy chữ số sau dấu phẩy.” Nếu tự nhiên không cho phép độ chính xác vượt quá khoảng 12 chữ số sau dấu phẩy, toàn bộ lĩnh vực điện toán lượng tử sẽ va phải “trần vật lý”.

- Michel Dyakonov (Đại học Montpellier, nhà vật lý lý thuyết): Một hệ thống 1.000 qubit đòi hỏi kiểm soát đồng thời khoảng 10³⁰⁰ tham số liên tục — con số này vượt xa tổng số hạt hạ nguyên tử trong vũ trụ. Kết luận của ông là: “Không thể, vĩnh viễn không thể.”

- Gil Kalai (Đại học Hebrew, nhà toán học): Nhiễu lượng tử tồn tại hiệu ứng tương quan không thể loại bỏ, và sẽ gia tăng khi độ phức tạp hệ thống tăng lên, khiến việc sửa lỗi lượng tử quy mô lớn là không thể về mặt nguyên lý. Giả thuyết của ông đã tồn tại 20 năm chưa bị bác bỏ, nhưng một số dự đoán thực nghiệm cũng đã lệch hướng — cả hai mặt đều có lợi và hại.

- Tim Palmer (Đại học Oxford, nhà vật lý): Mô hình Cơ học Lượng tử Hợp lý của ông dự đoán tồn tại giới hạn cứng khoảng 1.000 qubit đối với sự rối lượng tử — thấp hơn rất nhiều so với quy mô cần thiết để phá mật mã.

Đây không phải những quan điểm biên thùy. Bằng chứng thực tiễn hiện có cũng rõ ràng ủng hộ nhận định này: Cho đến nay, thực tiễn cho thấy việc dùng điện toán lượng tử để đe dọa hệ thống mật mã hoặc là khó khăn hơn rất nhiều so với lý thuyết, hoặc là đơn giản không thể xảy ra do những quy luật chưa biết của thế giới vật lý. So sánh với ô tô tự lái rất phù hợp: Hiệu quả demo tốt, thu hút đầu tư khổng lồ, nhưng suốt hơn một thập kỷ nay luôn tuyên bố “chỉ còn năm năm nữa là chín muồi”.

Đa số phương tiện truyền thông mặc định “máy tính lượng tử cuối cùng sẽ phá mật mã, chỉ là vấn đề thời gian” — đây không phải kết luận từ bằng chứng, mà là ảo ảnh do chu kỳ quảng bá tạo ra.

Động lực cốt lõi để nâng cấp — hoàn toàn không liên quan đến lượng tử

Đây là một sự thật then chốt ít người đề cập (cảm ơn @reardencode đã làm rõ điểm này):

- Số hệ thống mật mã đã bị máy tính lượng tử phá vỡ cho đến nay: 0;

- Số hệ thống mật mã đã bị các phương pháp toán học cổ điển phá vỡ: vô số.

DES, MD5, SHA-1, RC4, SIKE, máy Enigma… tất cả đều sụp đổ trước những phân tích toán học tinh vi — chứ không phải do phần cứng lượng tử. SIKE từng là ứng cử viên cuối cùng trong danh sách mật mã hậu lượng tử của Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST), nhưng năm 2022 đã bị một nhà nghiên cứu phá vỡ hoàn toàn chỉ trong một giờ trên chiếc laptop thông thường. Từ khi có hệ thống mật mã, phân tích mật mã cổ điển luôn liên tục lật đổ các phương án mã hóa.

Đường cong elliptic secp256k1 mà Bitcoin sử dụng có thể trở nên vô hiệu bất cứ lúc nào do một đột phá toán học — hoàn toàn không cần máy tính lượng tử. Chỉ cần một nhà lý thuyết số hàng đầu đạt được tiến triển mới trong bài toán logarit rời rạc là đủ. Việc này chưa xảy ra, nhưng lịch sử mật mã chính là một chuỗi những hệ thống “được chứng minh an toàn” liên tục bị phát hiện lỗ hổng.

Đây mới chính là lý do thực sự Bitcoin nên áp dụng các phương án mã hóa thay thế: không phải vì máy tính lượng tử sắp xuất hiện — chúng thậm chí có thể vĩnh viễn không xuất hiện; mà vì với một mạng lưới trị giá hàng nghìn tỷ USD, chỉ dựa vào một giả định mã hóa duy nhất là rủi ro mà kỹ sư nghiêm túc buộc phải chủ động phòng ngừa.

Cơn hoảng loạn và quảng bá liên quan đến lượng tử lại che khuất mối nguy tiềm ẩn này — âm thầm hơn nhưng thực tế hơn. Đáng buồn cười là các biện pháp chuẩn bị cho mối đe dọa lượng tử (BIP-360, chữ ký hậu lượng tử, các phương án thay thế dựa trên hàm băm) cũng đồng thời giúp chống lại các cuộc tấn công phân tích mật mã cổ điển. Người ta làm điều đúng vì lý do sai — điều đó cũng không sao, miễn là cuối cùng nó được triển khai.

Bạn thực sự nên làm gì?

Nếu bạn nắm giữ Bitcoin:

- Không cần hoảng loạn. Mối đe dọa là có thật, nhưng vẫn còn xa — bạn có đủ thời gian.

- Ngừng tái sử dụng địa chỉ. Mỗi lần tái sử dụng đều làm lộ khóa công khai; hãy dùng địa chỉ mới để nhận tiền.

- Theo dõi tiến triển của BIP-360. Khi địa chỉ chống lượng tử được ra mắt, hãy nhanh chóng di chuyển tài sản.

- Người nắm giữ dài hạn có thể để tiền trong các địa chỉ chưa từng chuyển ra — để khóa công khai luôn được ẩn.

- Đừng để tiêu đề điều khiển cảm xúc bạn — hãy đọc bài báo gốc. Nội dung thú vị hơn và cũng ít đáng sợ hơn báo chí.

Nếu bạn là nhà phát triển Bitcoin:

- BIP-360 cần thêm người thẩm định; mạng thử nghiệm đã vận hành, mã nguồn đang rất cần được kiểm tra.

- Chu kỳ nâng cấp 7 năm cần được rút ngắn; mỗi năm trì hoãn là giảm đi một phần đệm an toàn.

- Khởi xướng thảo luận về quản trị các đầu ra chưa chi tiêu (UTXO) cũ, vì Bitcoin của Satoshi sẽ không tự bảo vệ mình — cộng đồng cần có giải pháp.

Nếu bạn vừa thấy một tiêu đề giật gân: Hãy nhớ rằng 59% các liên kết được chia sẻ chưa từng được ai nhấp vào. Tiêu đề chỉ nhằm kích động cảm xúc, còn bài báo gốc mới là để khơi gợi tư duy. Hãy đọc nguyên bản.

Kết luận

Mối đe dọa lượng tử đối với Bitcoin không phải chuyện đen trắng, mà tồn tại một vùng xám. Một đầu là “Bitcoin sắp sụp đổ, mau bán tháo”; đầu kia là “lượng tử chỉ là trò lừa đảo, hoàn toàn không rủi ro” — cả hai cực đoan đều sai.

Sự thật nằm ở vùng khả thi và hợp lý ở giữa: Bitcoin đang đối mặt với những thách thức kỹ thuật rõ ràng, các thông số đã biết, nghiên cứu đang tiến triển, thời gian căng thẳng nhưng vẫn kiểm soát được — với điều kiện cộng đồng duy trì mức độ khẩn trương hợp lý.

Mối nguy hiểm lớn nhất không phải máy tính lượng tử, mà là chu kỳ dư luận dao động giữa hoảng loạn và thờ ơ, khiến con người không thể nhìn nhận một vấn đề vốn có thể giải quyết một cách lý trí.

Bitcoin đã vượt qua các tranh cãi về kích thước khối, các vụ trộm tại sàn giao dịch, cú sốc từ quy định và sự biến mất của người sáng lập — và cũng sẽ vững vàng tiến vào kỷ nguyên lượng tử. Nhưng điều kiện tiên quyết là cộng đồng phải bắt đầu chuẩn bị một cách vững chắc từ bây giờ: không hoảng loạn, không buông xuôi, mà tiến hành theo tư duy kỹ thuật vững vàng — vốn là nền tảng sức mạnh của Bitcoin.

Ngôi nhà chưa cháy, thậm chí có thể sẽ không bao giờ cháy từ hướng mà mọi người lo lắng. Nhưng các giả định mật mã chưa bao giờ tồn tại vĩnh viễn. Thời điểm tốt nhất để củng cố nền tảng mật mã luôn là trước khi khủng hoảng xảy ra — chứ không phải sau đó.

Bitcoin luôn được xây dựng bởi một nhóm người sẵn sàng chuẩn bị cho những mối đe dọa chưa xảy ra. Đây không phải sự hoang tưởng, mà là tư duy kỹ thuật.

Tài liệu tham khảo: Bài viết này tham khảo tổng cộng 66 tài liệu nghiên cứu từ hai kho tài liệu wiki chuyên sâu, bao gồm các chủ đề: đánh giá tài nguyên điện toán lượng tử, phân tích lỗ hổng Bitcoin, tâm lý học phản bác tin sai và cơ chế lan truyền nội dung. Các nguồn tài liệu cốt lõi bao gồm: Phòng thí nghiệm Điện toán Lượng tử AI của Google (2026), bài báo “Đào Bitcoin bằng điện toán lượng tử ở quy mô Kardashev” (2025), tài liệu đề xuất BIP‑360, nghiên cứu Berger & Milgrom (2012), “Cẩm nang phản bác năm 2020”, cùng các luận điểm của Tim Urban, Dan Lu và patio11 — những người thực hành trong ngành. Toàn bộ tài liệu wiki mở cho đánh giá ngang hàng.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News